PowerFlex: Aktivér Secure Boot Enforcement for PowerFlex-beregningsnoder

Oversigt: Denne artikel indeholder trinvise instruktioner til aktivering af UEFI (Unified Extensible Firmware Interface) sikker opstartshåndhævelse på Dell PowerFlex-beregningsnoder, der kører ESXi eller Linux. ...

Instruktioner

For at aktivere sikker start på Dell PowerFlex-beregningsnoder skal du opfylde følgende forudsætninger:

-

Starttilstand skal indstilles til UEFI (Unified Extensible Firmware Interface) i startindstillingerne for systemets BIOS-indstillinger>.

Bemærk: Hvis værten ikke er i denne tilstand, kan du muligvis ikke ændre den uden at geninstallere operativsystemet. - Serveren skal have Trusted Platform Module (TPM) 2.0 installeret.

- BIOS skal have den påkrævede version til den specifikke PowerEdge-model for at understøtte aktivering af sikker start. Du kan finde oplysninger på Dells supportwebsted.

- RPQ er påkrævet for at aktivere Secure Boot. Kontakt din Dell Technologies-kontorepræsentant for at evaluere og aktivere Secure Boot-indstillingen for PowerFlex-noder gennem en RPQ-proces (anmodning om produktkvalifikation).

- Sikker start skal være deaktiveret i iDRAC, før der udføres implementeringer med PowerFlex Manager. Hvis den er aktiveret, mislykkes installationen. Sikker start bør kun aktiveres efter implementering.

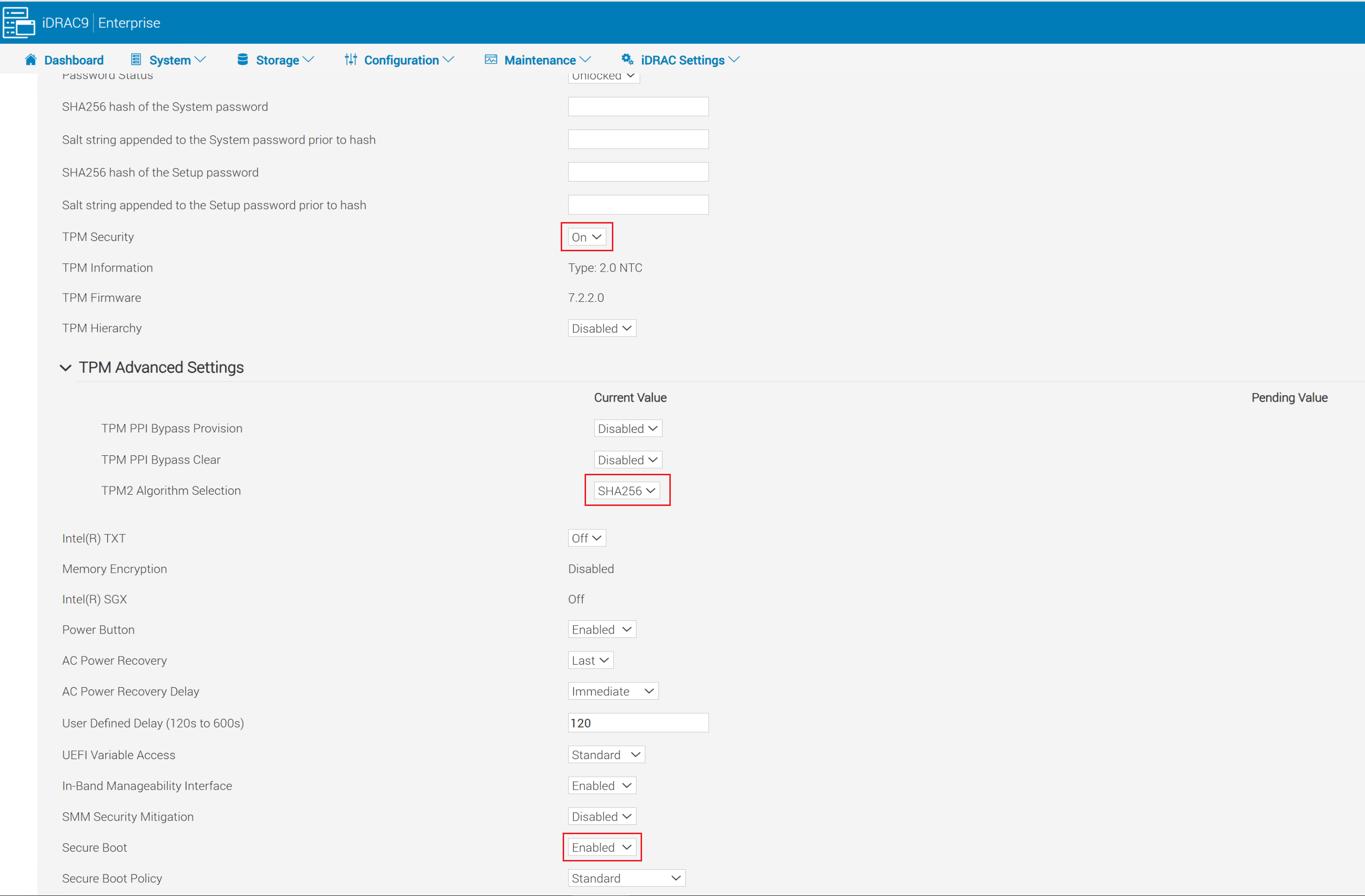

Konfigurer Dell PowerEdge iDRAC til sikker start:

- Log på iDRAC-webgrænsefladen , og gå til Konfiguration > af BIOS-indstillinger > Systemsikkerhed

- Indstil TPM-sikkerhed til Til

- Udvid Avancerede TPM-indstillinger , og indstil Valg af TPM2-algoritme til SHA256

- Indstil Sikker start til Aktiveret

- Klik på Anvend nederst på skærmen med systemets sikkerhedsindstillinger .

- Klik på knappen Anvend og genstart i nederste venstre hjørne af skærmen.

Aktivér sikker opstart for ESXi:

Delvis support: Pålidelig start med attestering.

- UEFI Sikker start: Bekræfter opstartsindlæsnings- og kernemoduler ved opstart

- TPM-målinger: Gemmer målinger af starthash i TPM PCR er (bruges til attestering)

- TPM-understøttet kryptering: VM, vSAN og Core Dump

- vCenter-attestering: Registrerer, om værten er startet op i en manipuleret eller upålidelig tilstand

- vTPM-understøttelse på VM'er: VM er kan tildeles en virtuel TPM til gæstesikkerhedsfunktioner (kræver også vCenter KMS-server)

Fuld support: Låsning af udførelseskontrol

- Omfatter alle funktioner i delvis support

- Underskrevet VIB-håndhævelse: Sikrer, at VIB er ikke manipuleres

- Kun VMware-signerede VIB er kan installeres

- Signerede VIB er kan kun indlæses under ESXi-start

Aktivér delvis understøttelse i ESXi:

For PowerFlex-rack- og enhedsnoder skal sikker start være aktiveret, når PowerFlex Manager har implementeret noderne. Hvis den er aktiveret på forhånd, mislykkes implementeringer ved hjælp af PowerFlex Manager.

Aktivér delvis understøttelse, følg disse trin:

-

Kør valideringsscriptet:

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- Hvis den består, vises meddelelsen "Sikker opstart KAN aktiveres".

- Hvis det mislykkes, vises usignerede VIB er. Du skal fjerne disse, før du fortsætter, ellers oplever værten en lilla skærm ved næste opstart.

- Aktivér SSH på ESXi-værten, og brug en SSH-klient til at oprette forbindelse til ESXi-værten ved hjælp af rodbrugeren.

- Bekræft sikkerhedsniveauet:

esxcli system settings encryption get-

- Outputtet skal vise:

- Tilstand: Ingen

- Installerede VIB er: Forkert

- Kræv sikker opstart: Forkert

- Outputtet skal vise:

- Aktivér TPM-tilstand:

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- Genstart værten.

- Når værten er online igen, skal du kontrollere sikkerhedsniveauet:

esxcli system settings encryption get-

- Outputtet bør nu vise:

- Tilstand: TPM

- Installerede VIB er: Forkert

- Sikker start: Sandt

- Outputtet bør nu vise:

- Synkroniser konfigurationen til Bootbank:

/bin/backup.sh 0

Aktivér fuld understøttelse i ESXi:

- Aktivér SSH på ESXi-værten, og brug en SSH-klient til at oprette forbindelse til ESXi-værten ved hjælp af rodbrugeren .

- Bekræft sikkerhedsniveauet:

- Outputtet skal vise:

- Tilstand: TPM

- Installerede VIB er: Forkert

- Kræv sikker opstart: Sandt

- Outputtet skal vise:

- Hvis outputtet ikke stemmer overens med ovenstående, skal du aktivere delvis support ved at følge instruktionerne ovenfor, før du fortsætter.

- Få de aktuelle indstillinger ved at køre:

esxcli system settings encryption get-

- Tillad kerne at acceptere VIB-håndhævelse:

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- Sluk for værten, og tænd derefter værten (brug ikke genstart).

- Aktivér VIB-gennemtvingelsen ved at køre:

esxcli system settings encryption set --require-exec-installed-only=T-

- Genstart noden for at gennemtvinge signerede VIB er.

- Når noden er online igen, skal du kontrollere sikkerhedsniveauet:

esxcli system settings encryption get - Synkroniser den kørende konfiguration til Bootbank:

/bin/backup.sh 0Sikkerhedskopieringsnøgler og konfigurationer:

- SSH til ESXi-værten som root

- Vis sikkerhedskopieringsnøglen, og kopiér til en sikker placering uden for noden

esxcli system settings encryption recovery list-

- Kopier genoprettelsesnøglen (anden kolonne), og indsæt den i en tekstfil, der skal gemmes til senere genoprettelse. Genoprettelses-id kan udelades.

- Generer en sikkerhedskopipakke på værtsniveau:

vim-cmd hostsvc/firmware/backup_config- Kopiér den webadresse, der blev angivet for at downloade sikkerhedskopipakken. Opbevar denne pakke på samme placering som tekstfilen til sikkerhedskopiering af genoprettelsesnøglen.

Aktivér sikker opstart til Linux:

-

SSH til din Linux-vært som root, og valider, at sikker opstart er aktiveret på din maskine:

mokutil --sb-stat-

- Outputtet skal have

SecureBootaktiveret

- Outputtet skal have

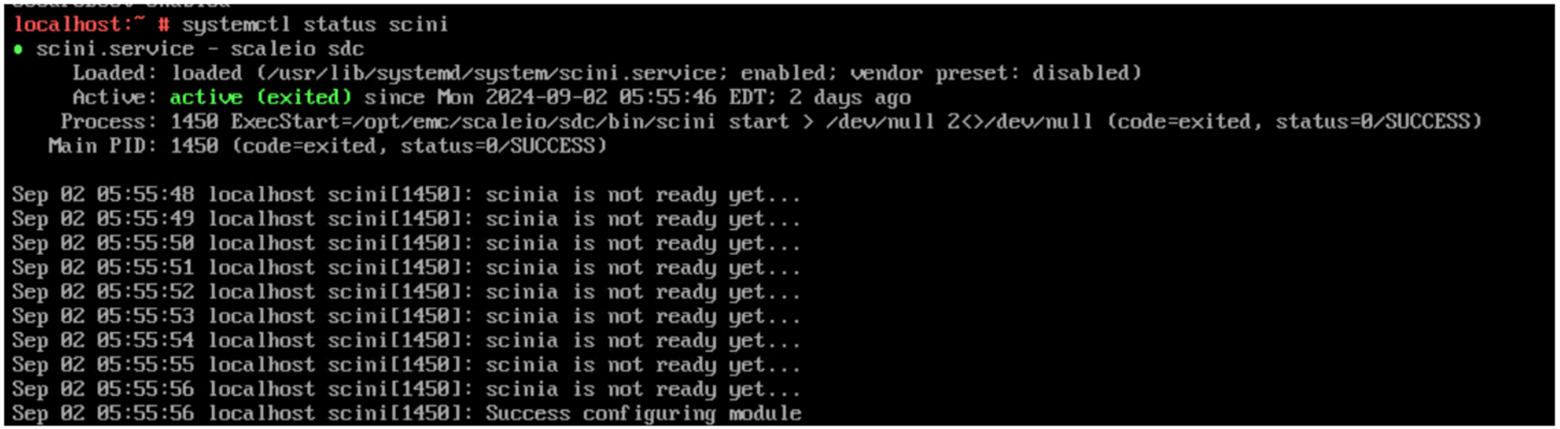

- Hvis SDC allerede er installeret, skal du fortsætte til trin 4.

- Hvis SDC ikke er installeret, skal du installere SDC RPM. Installationen skulle lykkes, men

sciniDriveren bør ikke kunne indlæses. Du bør få fejlmeddelelsen"scini service failed because the control process exited with error code".- Sådan kontrollerer du for at få flere oplysninger om fejlen:

- Kør

- Sådan kontrollerer du for at få flere oplysninger om fejlen:

systemctl status scini.service-

-

- Kør

-

journalctl -xe-

- Hvis du tjekker

dmesg, bør du se: Indlæsning af modul med utilgængelig nøgle afvises

- Hvis du tjekker

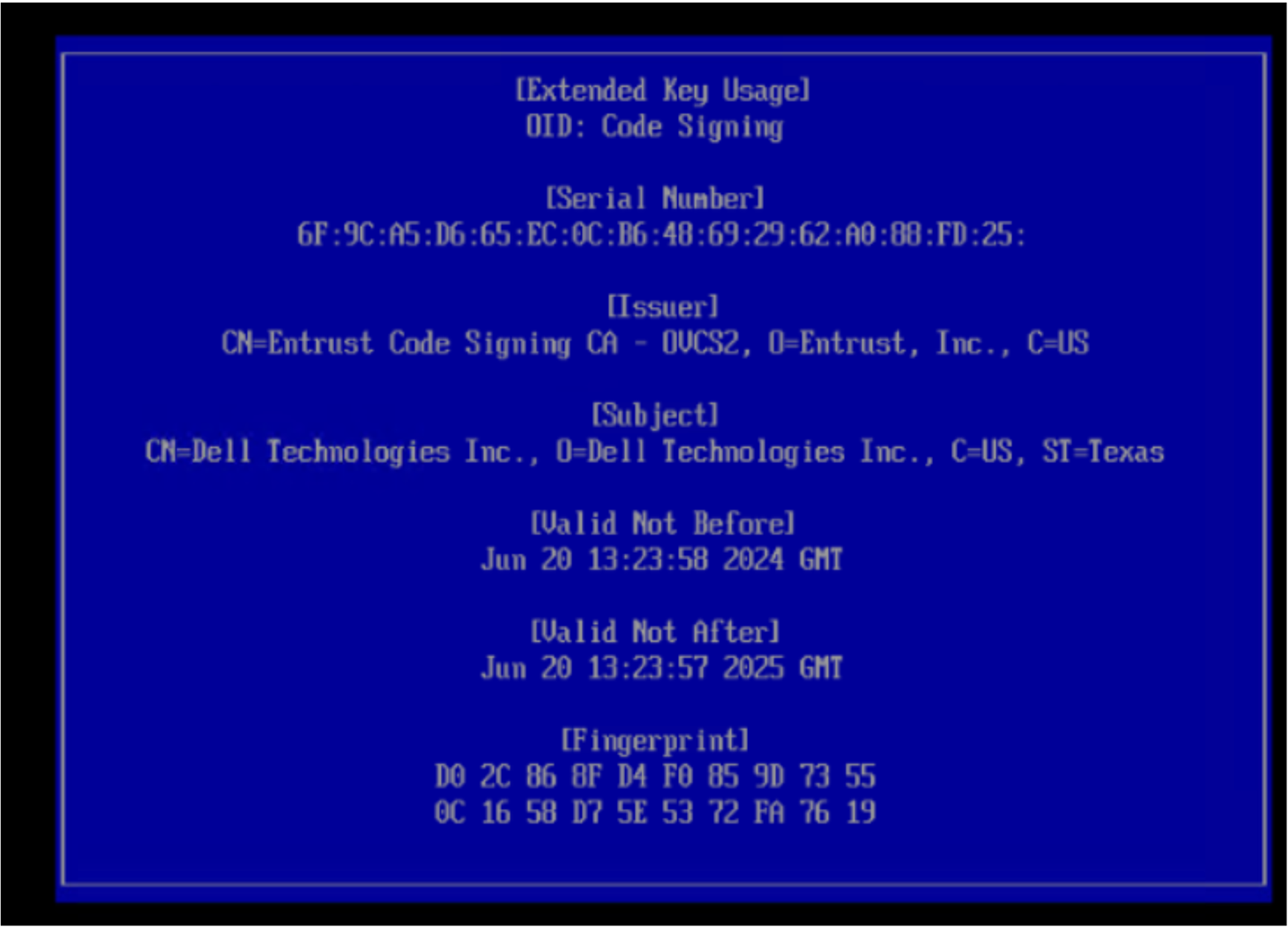

- Skift mappe til

/bin/emc/scaleio/scini_sync/certs/.I denne mappe finder du SDC-certifikaterne. - Kør følgende kommando for at bekræfte, at de er gyldige og ikke udløbet

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2

- Hvis certifikatet er gyldigt, skal du bruge ikonet

mokutil tookSådan importerer du.derFil. Du skal generere en passwor

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)- Hvis certifikatet, der fulgte med SDC-pakken, er udløbet, kan du få udleveret et certifikat i

.pemformat, som du skal konvertere til.derFormater ved hjælp af følgende kommando:

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>Kontakt om nødvendigt Dells supportteam for at hente den nye signerede SDC-pakke og relaterede certifikater

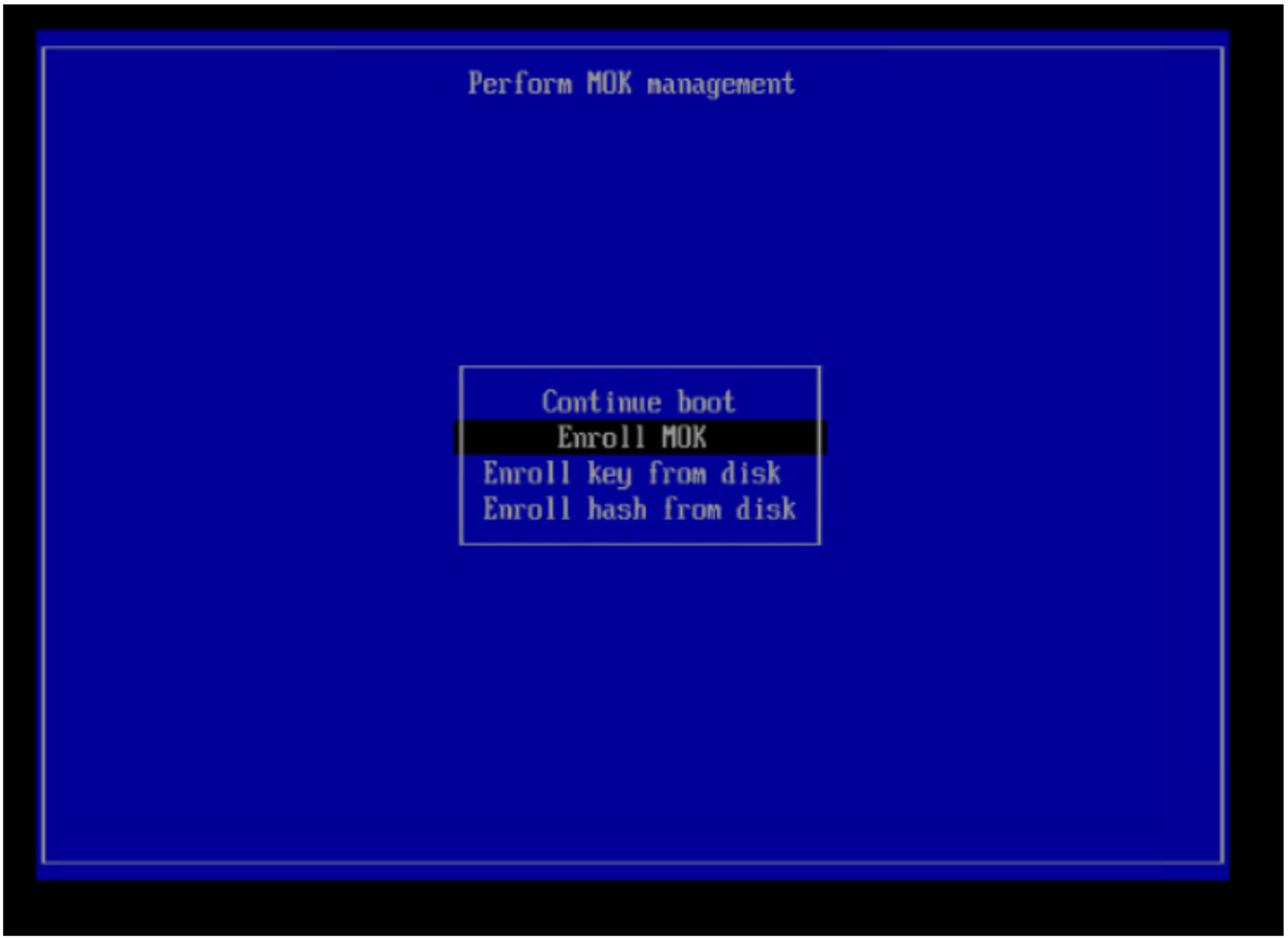

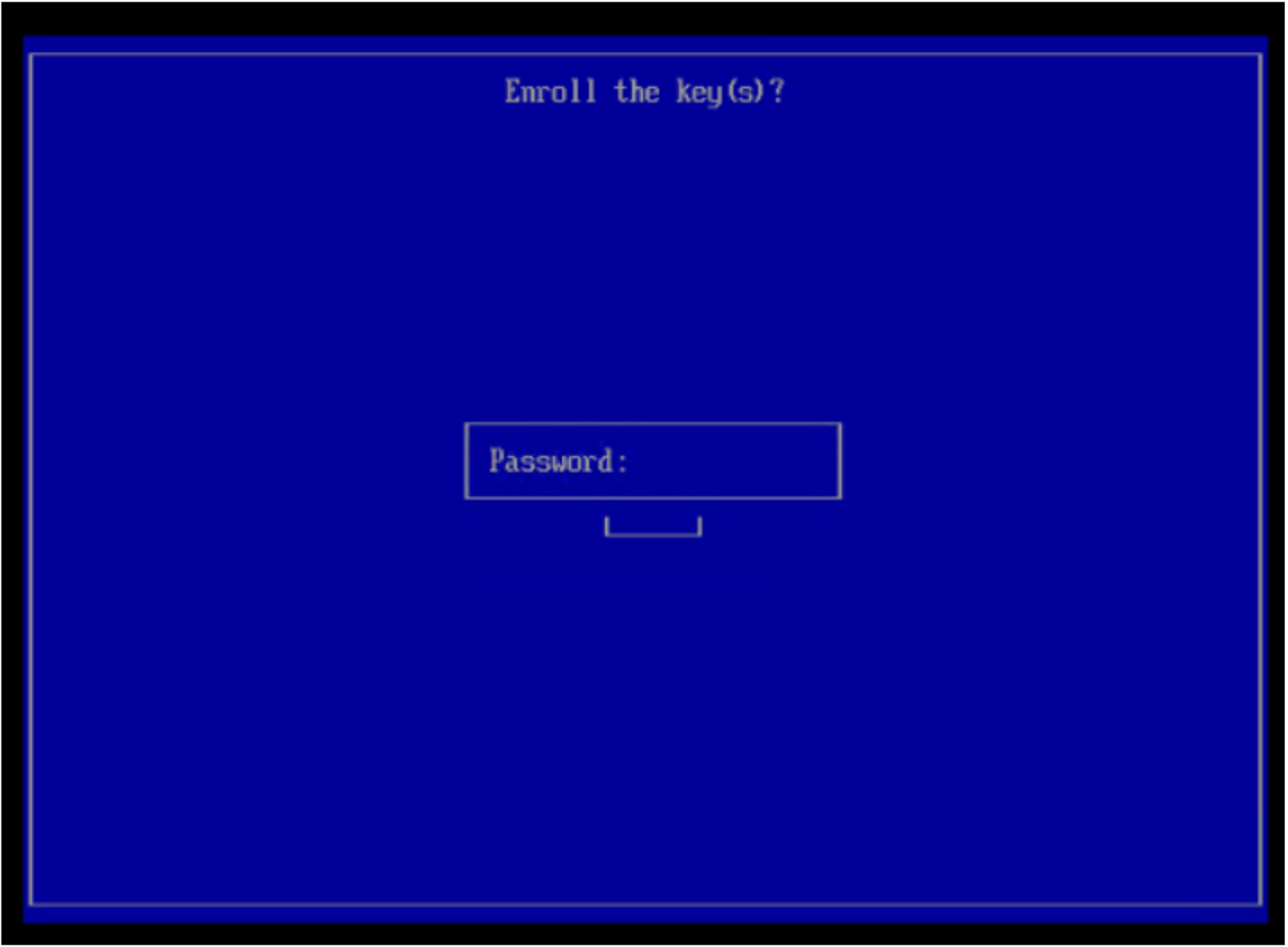

- Genstart værten.

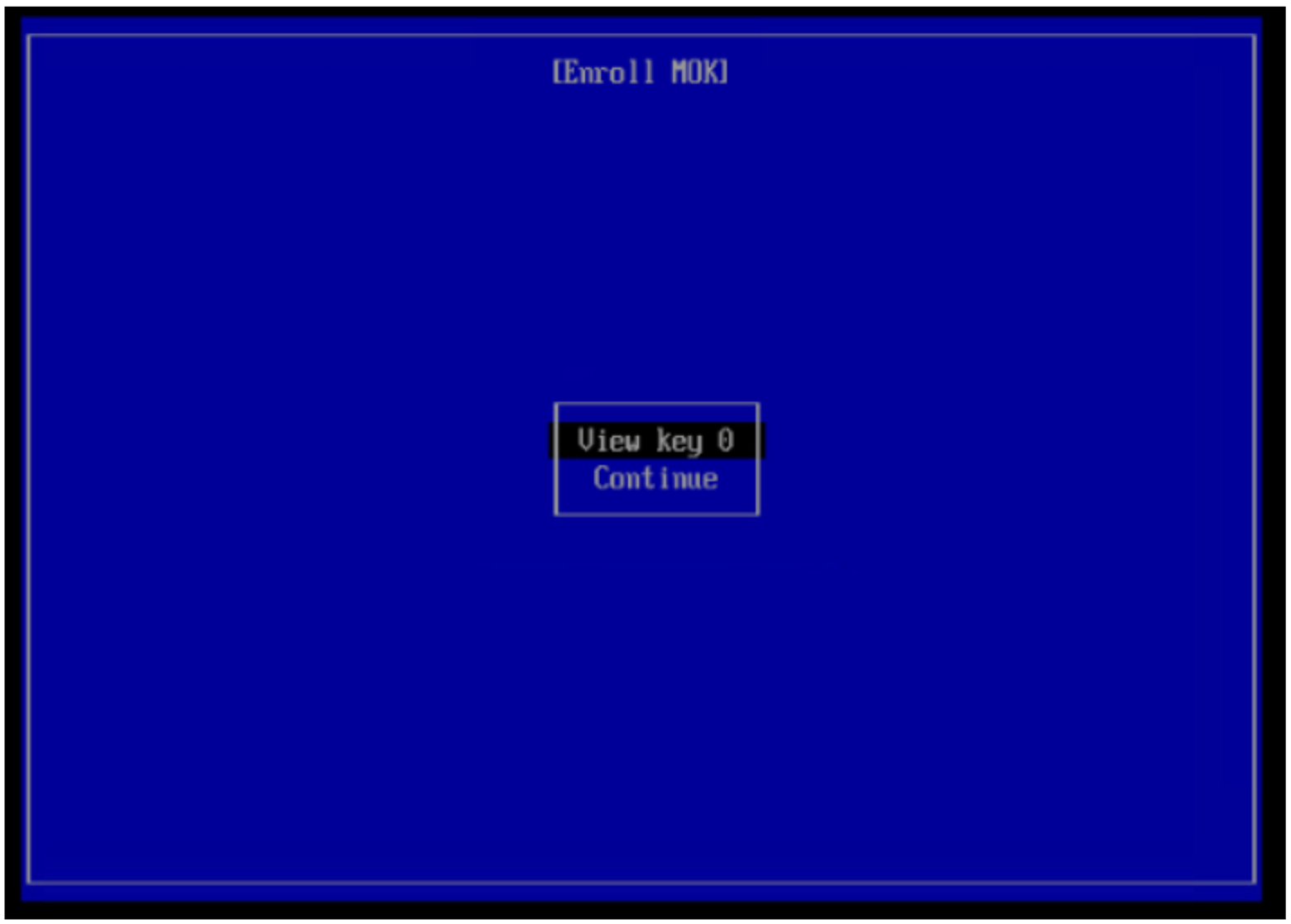

- Ved opstart, før Linux OS starter, skal du gå ind i menuen Udfør MOK-styring . Gå ind i MOK-administrationen, og vælg Tilmeld MOK.

- Log på værten efter genstart, og kør denne kommando for at validere, at SDC kører:

systemctl status scini.service