Flujos de trabajo de Dell Encryption

Summary: En este artículo, se incluyen los flujos de trabajo en los que se muestra cómo activar los clientes y qué servicios, puertos y métodos de comunicación se aprovechan.

Instructions

Productos afectados:

- Dell Encryption Enterprise

- Dell Security Management Server

- Dell Data Protection | Encryption

- Dell Data Protection | Enterprise Edition

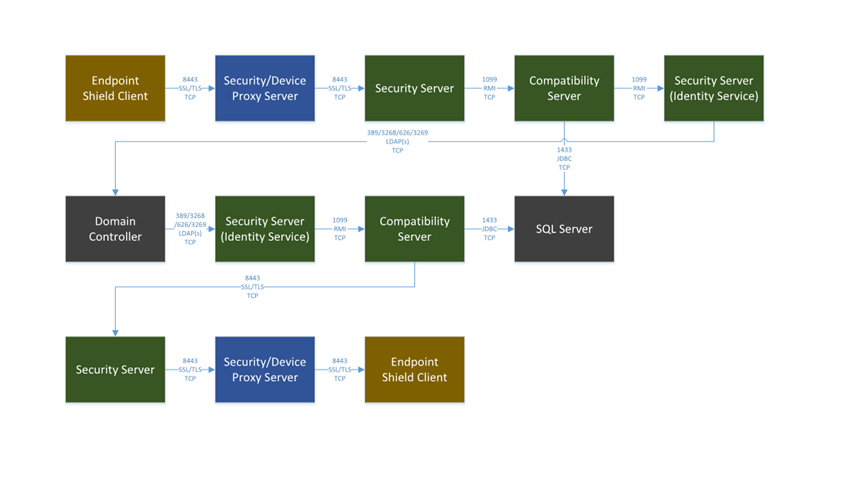

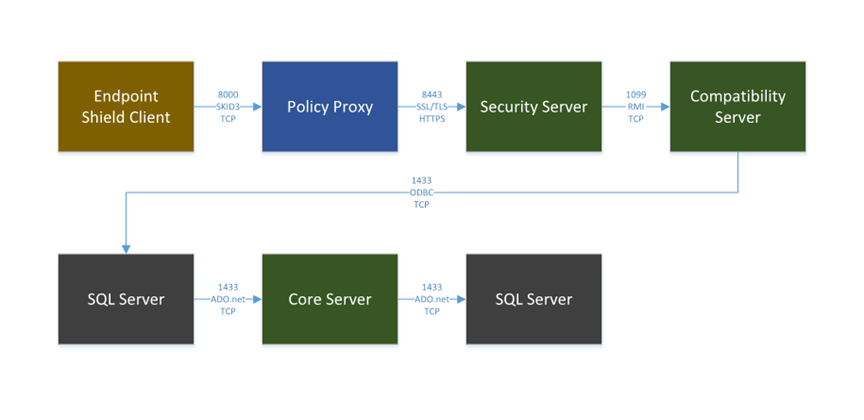

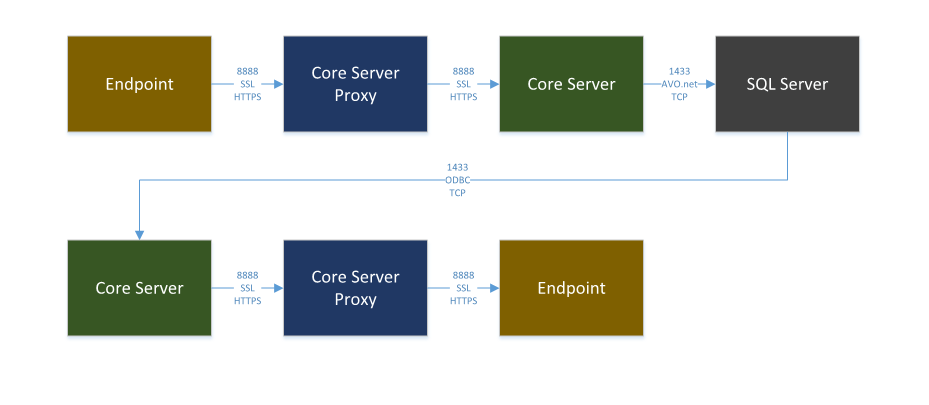

En este flujo de trabajo, se muestra cómo se activan los clientes y qué servicios, puertos y métodos de comunicación se aprovechan.

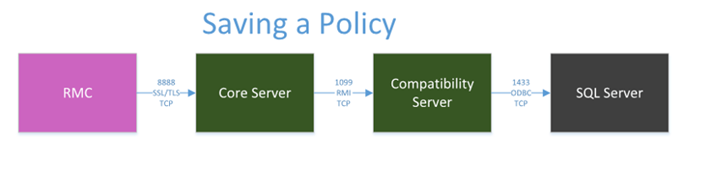

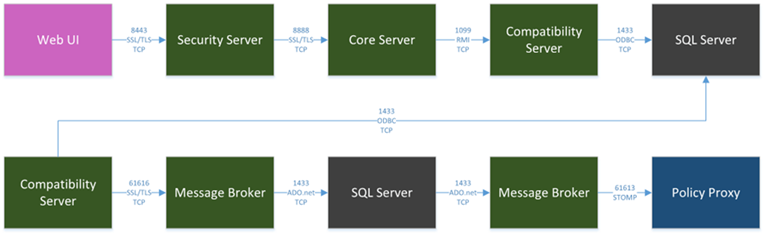

Este es el proceso que se lleva a cabo cuando guarda una política. En primer lugar, guardamos los cambios en la política que queremos realizar. Las políticas no se modifican en el terminal hasta que confirmamos los cambios. Podemos guardar varios cambios en la política y confirmarlos todos a la vez.

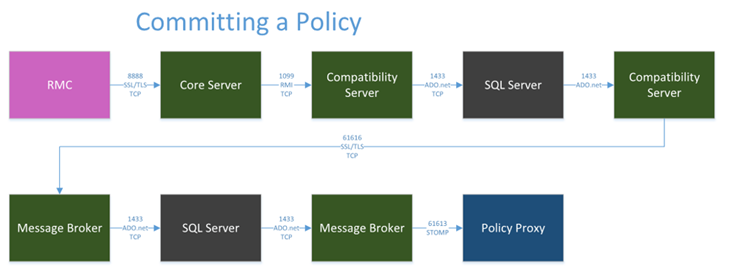

A continuación, confirmaremos nuestras políticas guardadas. Los cambios en la política se distribuirán en nuestros terminales la próxima vez que se comunique con Dell Data Protection | Enterprise Edition.

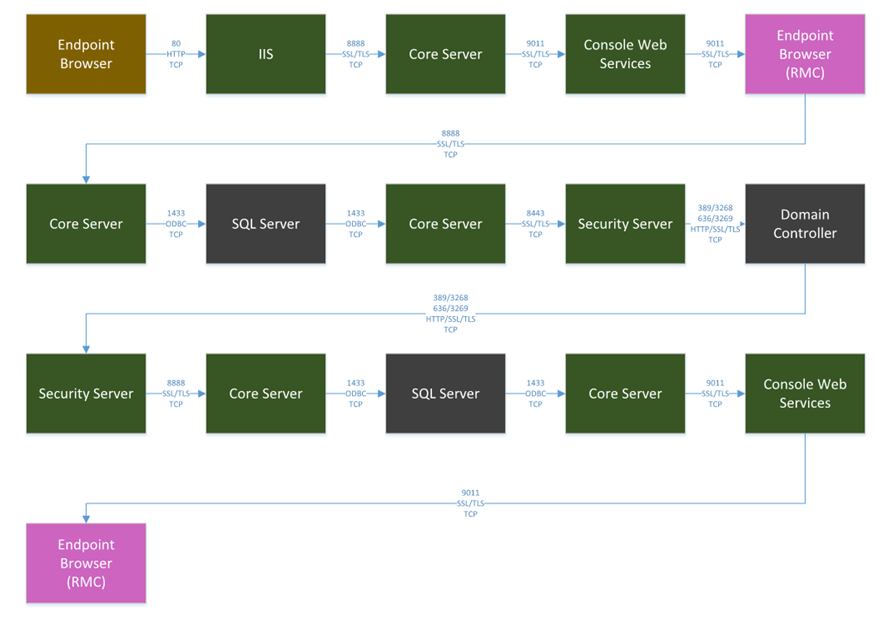

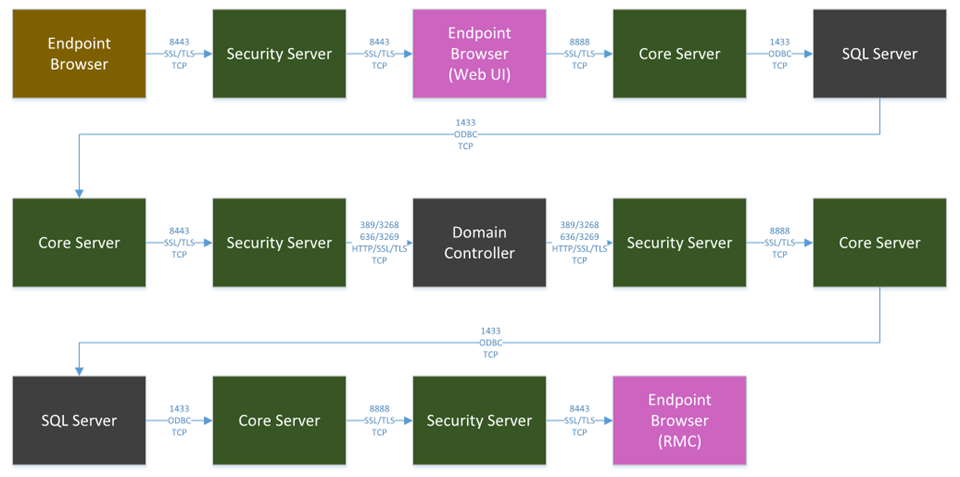

Este es el proceso que se lleva a cabo cuando inicia sesión en la consola de administración remota en un navegador web que se conecta a un servidor v9.1.5. La consola de administración remota se utiliza para Dell Data Protection | Tareas de administración de cifrado, como la administración de políticas, la visualización del inventario de usuarios y dispositivos o la ejecución de Compliance Reporter. Un administrador inicia sesión en la consola de administración remota con sus credenciales de Active Directory en formato UPN (User@domain.com) y tiene acceso a las tareas administrativas para las que se le ha otorgado permiso.

El inventario de dispositivos está compuesto por información específica del dispositivo, como la versión del sistema operativo que se está ejecutando y la versión de escudo que esté instalada. En el inventario, también se muestra el estado de cifrado, como el inicio del barrido de cifrado y las horas de barrido. El inventario se carga del terminal al servidor y se procesa en las tablas de SQL.

Este es el proceso que se lleva a cabo cuando se guarda una política mediante la WebUI. En primer lugar, guardamos los cambios en la política que queremos realizar. Las políticas no se modifican en el terminal hasta que confirmamos los cambios. Podemos guardar varios cambios en la política y confirmarlos todos a la vez.

A continuación, confirmaremos nuestras políticas guardadas. Los cambios en la política se distribuirán en nuestros terminales la próxima vez que se comunique con Dell Data Protection | Enterprise Edition.

Este es el proceso que se lleva a cabo cuando inicia sesión en la consola en v9.2. Aprovechamos HTML 5 a través de una conexión segura con “https://servername.domain.com:8443/webui/login”. La consola de administración remota se utiliza para Dell Data Protection | Tareas de administración de cifrado, como la administración de políticas, la visualización del inventario de usuarios y dispositivos o la ejecución de Compliance Reporter. Un administrador inicia sesión en la consola de administración remota con sus credenciales de Active Directory en formato UPN (user@domain.com) y tiene acceso a las tareas administrativas para las que se le ha otorgado permiso.

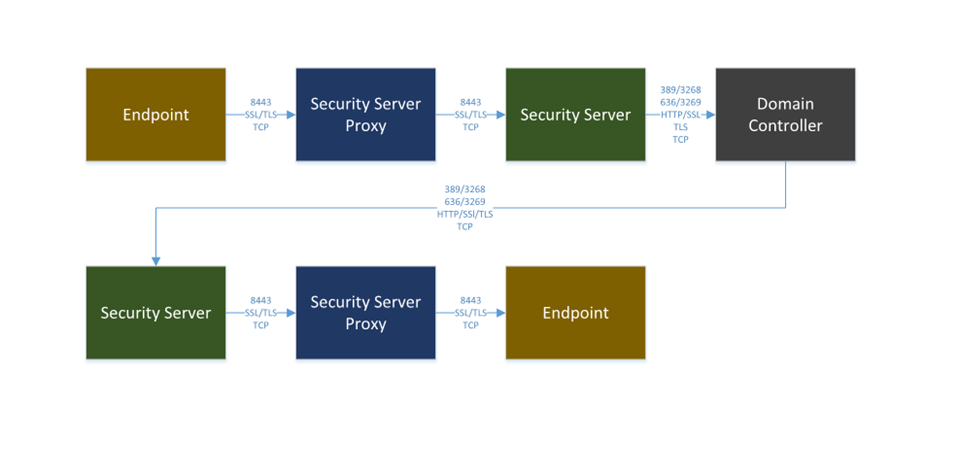

Este es el proceso que se lleva a cabo cuando se autentica la autenticación previa al arranque (PBA). La PBA se aprovecha para las unidades de autocifrado (SED) y los aceleradores criptográficos de hardware (HCA). El usuario inicia sesión con sus credenciales de Active Directory y especifica el dominio. Si se autentican las credenciales del usuario, este puede continuar para arrancar en Windows. Si las credenciales del usuario no se autentican, la unidad permanece bloqueada y el usuario no puede acceder a los datos de esa unidad.

Este es el registro del agente en el que se aprovisiona la autenticación previa al arranque (PBA) y se custodian las claves. El agente se instala en Windows y aprovisiona la PBA según las políticas de Dell Data Protection | Enterprise Edition. Si la PBA está habilitada según la política, se crean claves de recuperación y se custodian en el SQL Server de cada terminal antes de aprovisionar la PBA para el primer uso. Después de que se aprovisiona la PBA y el cliente reinicia la computadora, aparecerá la pantalla de PBA y se requerirá autenticación antes de otorgar acceso al sistema operativo.

Para comunicarse con el equipo de soporte, consulte los números de teléfono de soporte internacionales de Dell Data Security.

Vaya a TechDirect para generar una solicitud de soporte técnico en línea.

Para obtener información y recursos adicionales, únase al foro de la comunidad de seguridad de Dell.