Рабочие процессы Dell Encryption

Summary: В этой статье описаны рабочие процессы, демонстрирующие активацию клиентов, а также используемые службы, порты и методы связи.

Instructions

Затронутые продукты:

- Dell Encryption Enterprise

- Dell Security Management Server

- Dell Data Protection | Encryption

- Dell Data Protection | Enterprise Edition

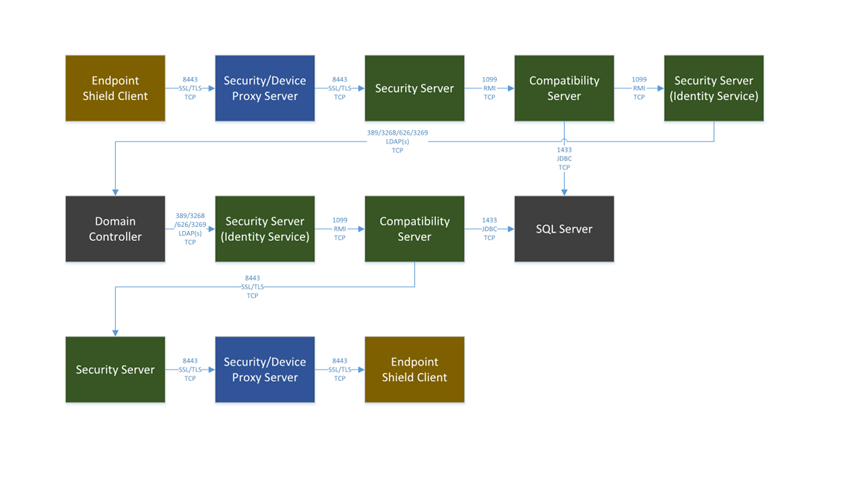

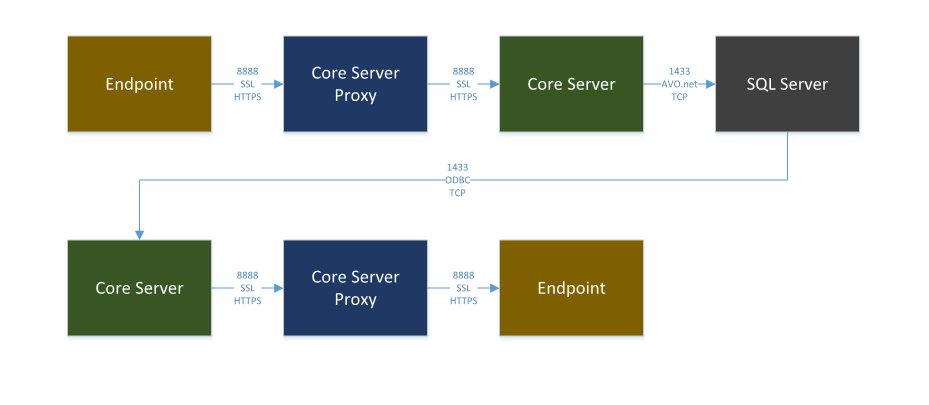

В этом рабочем процессе демонстрируются способы активации клиентов, а также используемые службы, порты и методы связи.

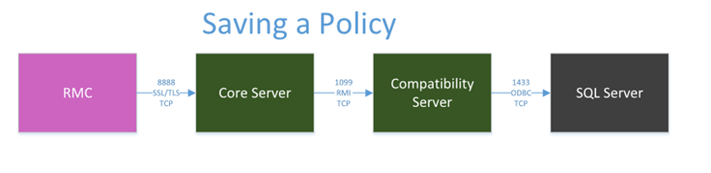

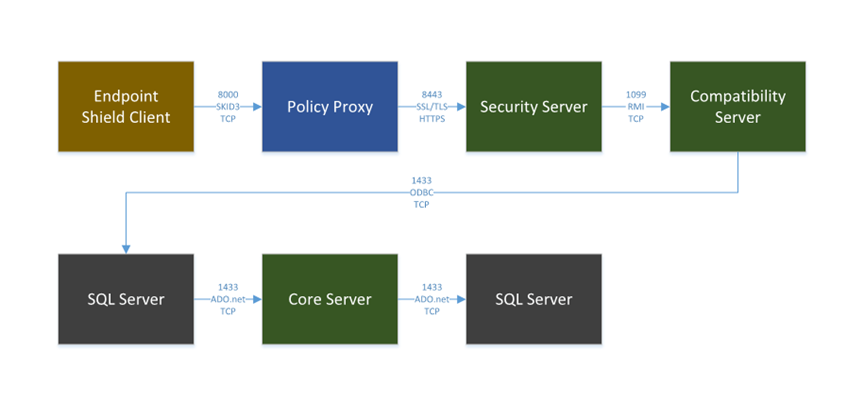

Далее показан процесс при сохранении политики. Сначала мы сохраняем изменения политики, которые планируется внести. Политики не изменяются в конечной точке, пока они не будут применены. Мы можем сохранить несколько изменений политики и одновременно применить их.

Затем мы применяем сохраненные политики. Все изменения в политике будут распространяться на наши конечные точки при следующей регистрации в Dell Data Protection | Enterprise Edition.

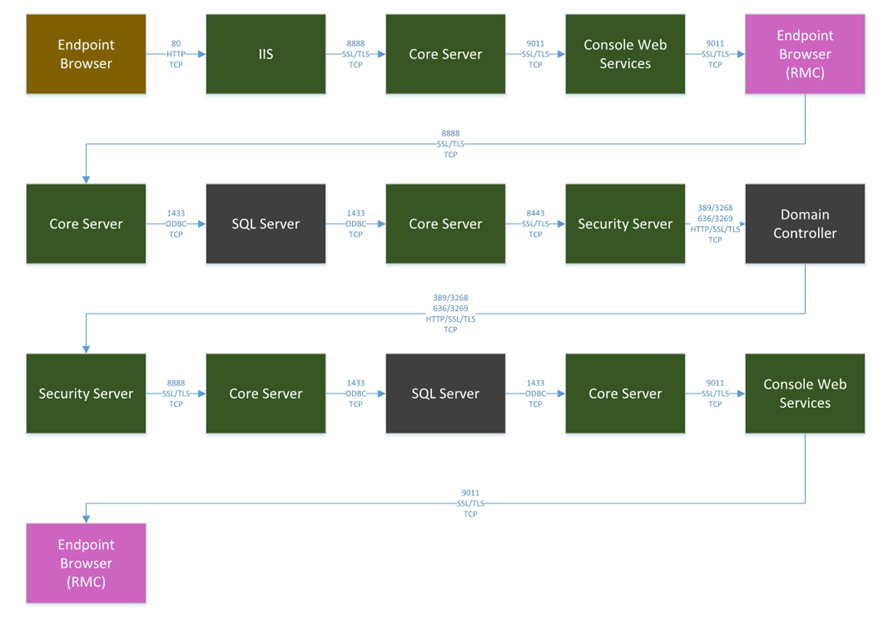

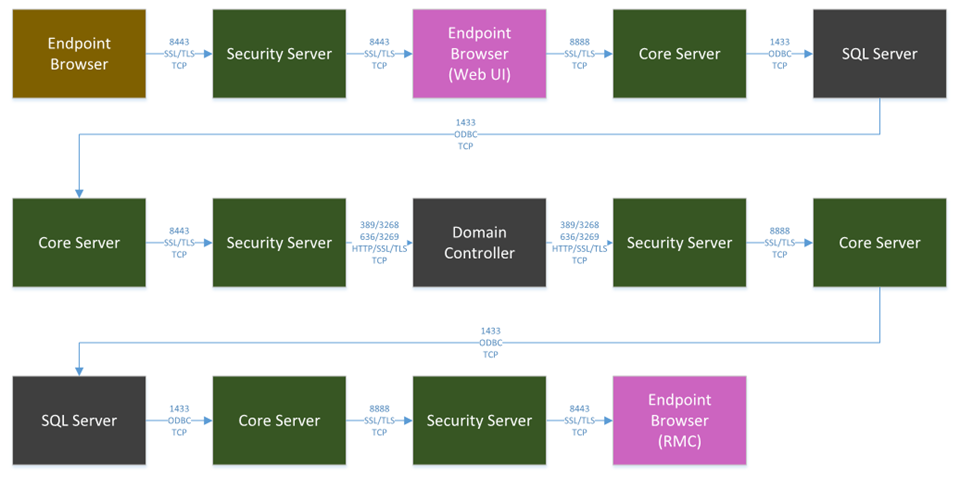

Далее показан процесс при входе в консоль удаленного управления из браузера, подключенного к серверу v9.1.5. Консоль удаленного управления используется для задач управления Dell Data Protection | Encryption, таких как управление политиками, просмотр инвентаризации пользователей и устройств или запуск Compliance Reporter. Администратор выполняет вход в консоль удаленного управления с использованием своих учетных данных Active Directory в формате UPN (User@domain.com) и имеет доступ к административным задачам, для которых ему предоставлено разрешение.

Инвентаризация устройств включает в себя информацию об устройстве, такую как версия операционной системы и установленная версия Shield. Кроме того, в инвентаризации отображается состояние шифрования, например, время начала и продолжительность очистки шифрования. Инвентаризация загружается с конечной точки на сервер и обрабатывается в таблицах SQL.

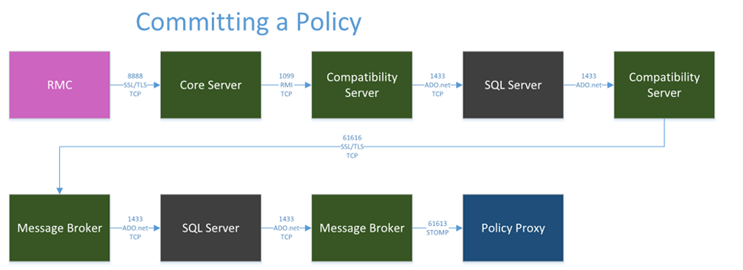

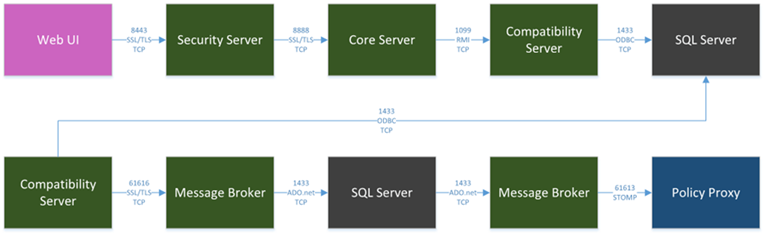

Далее показан процесс сохранения политики с помощью веб-интерфейса пользователя. Сначала мы сохраняем изменения политики, которые планируется внести. Политики не изменяются в конечной точке, пока они не будут применены. Мы можем сохранить несколько изменений политики и одновременно применить их.

Затем мы применяем сохраненные политики. Все изменения в политике будут распространяться на наши конечные точки при следующей регистрации в Dell Data Protection | Enterprise Edition.

Далее показан процесс при входе в консоль в версии 9.2. Мы используем html 5 через безопасное соединение с помощью «https://servername.domain.com:8443/webui/login». Консоль удаленного управления используется для задач управления Dell Data Protection | Encryption, таких как управление политиками, просмотр инвентаризации пользователей и устройств или запуск Compliance Reporter. Администратор выполняет вход в консоль удаленного управления с использованием своих учетных данных Active Directory в формате UPN (user@domain.com) и имеет доступ к административным задачам, для которых ему предоставлено разрешение.

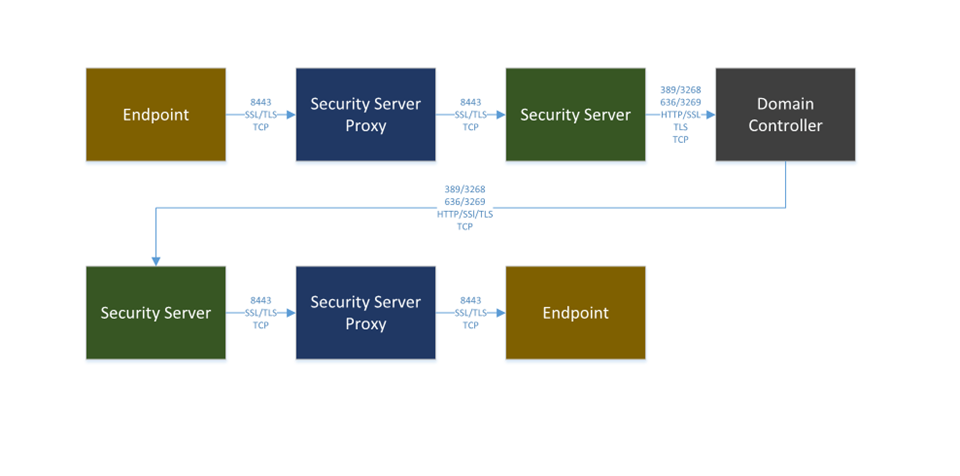

Далее показан процесс проверки подлинности PBA (проверка подлинности перед загрузкой). PBA используется для самошифруемых дисков (SED) и Hardware Crypto Accelerator (HCA). Пользователь выполняет вход с учетными данными Active Directory и указывает домен. Если учетные данные пользователя прошли проверку подлинности, выполняется загрузка в Windows. Если учетные данные пользователя не прошли проверку подлинности, накопитель остается заблокированным, и пользователь не может получить доступ к каким-либо данным на этом накопителе.

Это регистрация агента с выделением ресурсов проверки подлинности перед загрузкой (PBA) и передачей ключей. Агент устанавливается в Windows и выделяет ресурсы PBA в соответствии с политиками, установленными в Dell Data Protection | Enterprise Edition. Если PBA отключена в соответствии с политикой, ключи восстановления создаются и передаются в SQL Server для каждой конечной точки перед выделением ресурсов PBA для первого использования. После настройки PBA и перезагрузки компьютера заказчиком появится экран PBA, и перед предоставлением доступа к операционной системе потребуется проверка подлинности.

Чтобы связаться со службой поддержки, см. Номера телефонов международной службы поддержки Dell Data Security.

Перейдите в TechDirect, чтобы создать запрос на техническую поддержку в режиме онлайн.

Для получения дополнительной информации и ресурсов зарегистрируйтесь на форуме сообщества Dell Security.