Data Domain: HTTP- ja HTTPS-isäntävarmenteiden hallinta

Resumen: Isäntävarmenteiden avulla selaimet ja sovellukset voivat vahvistaa Data Domain -järjestelmän identiteetin suojattuja hallintaistuntoja muodostettaessa. HTTPS on oletuksena käytössä. Järjestelmä voi käyttää joko itse allekirjoitettua varmennetta tai tuotua varmennetta luotetulta varmenteiden myöntäjältä (CA). Tässä artikkelissa kerrotaan, miten voit tarkistaa, luoda, pyytää, tuoda ja poistaa HTTP/HTTPS-varmenteita Data Domain -järjestelmissä. ...

Este artículo se aplica a:

Este artículo no se aplica a:

Este artículo no está vinculado a ningún producto específico.

En este artículo no se identifican todas las versiones de los productos.

Instrucciones

Varmenteet voivat vanhentua tai mitätöityä. Jos varmennetta ei tuoda, järjestelmä käyttää itse allekirjoitettua varmennetta, johon selaimet tai integroidut sovellukset eivät välttämättä luota.

1. Tarkista olemassa olevat varmenteet.

Katso asennetut varmenteet Data Domainissa (DD-CLI) seuraavalla komennolla:

adminaccess certificate show

Jos varmenteet ovat vanhentuneet tai vanhentumassa:

-

- Jos olet itse allekirjoittanut, luo se uudelleen DD-komentoriviliittymällä.

- Jos tuote tuodaan, noudata alla olevia CSR- ja tuontivaiheita.

2. Luo itse allekirjoitettuja varmenteita.

HTTPS-varmenteen luominen uudelleen:

adminaccess certificate generate self-signed-cert

HTTPS- ja luotettujen CA-varmenteiden luominen:

adminaccess certificate generate self-signed-cert regenerate-ca3. Luo varmenteen allekirjoituspyyntö (CSR)

DD System Managerin käyttäminen:

-

- Aseta salasana, jos et ole vielä tehnyt sitä:

system passphrase set - Siirry kohtaan Järjestelmänvalvojan > oikeudet>.

- Valitse HTTPS > Configure > Certificate -välilehti > Add.

- Valitse Luo tämän Data Domain -järjestelmän CSR.

- Täytä CSR-lomake ja lataa tiedosto osoitteesta:

/ddvar/certificates/CertificateSigningRequest.csr

- Aseta salasana, jos et ole vielä tehnyt sitä:

CLI-vaihtoehto: (Esimerkki)

adminaccess certificate cert-signing-request generate key-strength 2048bit country "CN" state "Shanghai" city "Shanghai" org-name "Dell EMC" org-unit "Dell EMC" common-name "ddve1.example.com" subject-alt-name "DNS:ddve1.example.com, DNS:ddve1"4. Allekirjoitetun varmenteen tuominen

- DD System Managerin käyttäminen:

- Valitse järjestelmänvalvojan >käyttöoikeudet Järjestelmänvalvojan käyttöoikeudet>

- Valitse Services-alueella HTTPS ja valitse Configure

- Valitse Certificate-välilehti

- Klikkaa Lisää

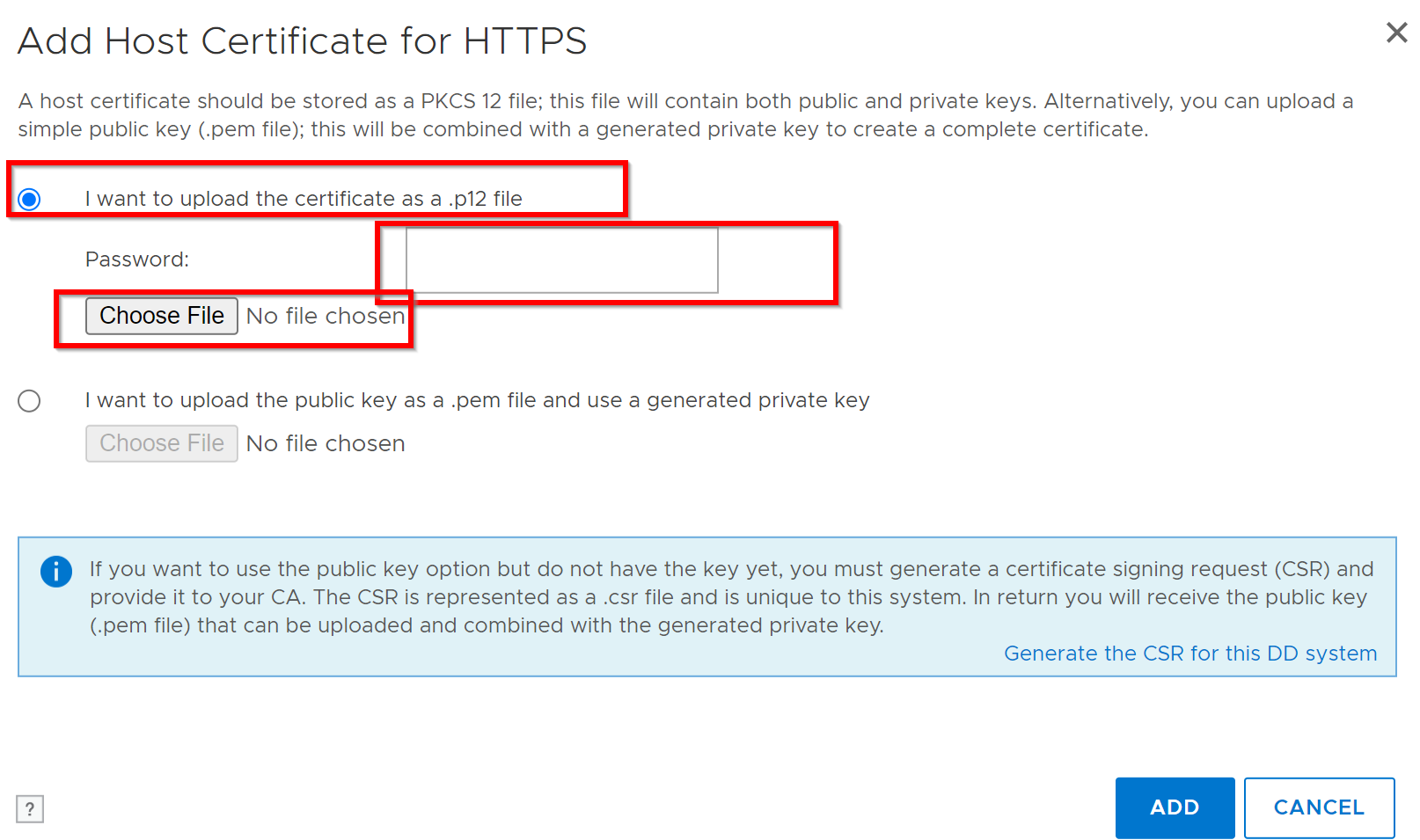

Näyttöön tulee Lataa-valintaikkuna:

- Ongelmissa, jotka koskevat

.p12tiedosto:- Valitse Lataa varmenne .p12-tiedostona, kirjoita salasana, selaa ja lataa.

- Ongelmissa, jotka koskevat

.pemtiedosto:- Valitse Lataa julkinen avain .PEM-tiedostona ja käytä luotua yksityistä avainta, selaa ja lataa.

- DD-CLI-vaihtoehto: Lisätietoja on tietämyskannan artikkelissa: Data Domain: Varmenteen allekirjoituspyynnön luominen ja ulkoisesti allekirjoitettujen varmenteiden käyttäminen

- Valitse Lataa julkinen avain .PEM-tiedostona ja käytä luotua yksityistä avainta, selaa ja lataa.

- Esimerkki .p12-valinnasta:

5. Poista olemassa oleva varmenne.

Ennen kuin lisäät uuden varmenteen, poista nykyinen:

-

- Siirry kohtaan Järjestelmänvalvojan > oikeudet >> HTTPS > :n määritysvarmenne > -välilehti.

- Valitse varmenne ja napsauta Poista.

6. CSR-vahvistus

Vahvista CSR Windowsin komentokehotteessa:

certutil -dump <CSR file path>Información adicional

- Yksityisten ja julkisten avainten on oltava 2048 bittiä.

- DDOS tukee yhtä aktiivista CSR :ää ja yhtä allekirjoitettua HTTPS-varmennetta kerrallaan.

Viite: Käyttöönotto-KB: Data Domain: Ulkoisesti allekirjoitettujen varmenteiden käyttäminen

Productos afectados

Data DomainPropiedades del artículo

Número de artículo: 000205198

Tipo de artículo: How To

Última modificación: 27 nov 2025

Versión: 7

Encuentra las respuestas que necesitas con la ayuda de otros usuarios de Dell

Servicios de asistencia

Comprueba si tu dispositivo está cubierto por los servicios de asistencia.