Connectrix B-Series: Przeglądarki internetowe zgłaszają komunikat "Cipher Mismatch, No Matching Ciphers" podczas uzyskiwania dostępu do interfejsu użytkownika narzędzia WebTools przy użyciu protokołu HTTPS

Resumo: Blok AES256-SHA256 (0x3d) i AES128-SHA256 (0x3c) dla protokołu TLS.

Este artigo aplica-se a

Este artigo não se aplica a

Este artigo não está vinculado a nenhum produto específico.

Nem todas as versões do produto estão identificadas neste artigo.

Sintomas

Przeglądarka internetowa (Chrome, New Edge lub Firefox) nie chce otwierać narzędzi WebTools przy użyciu protokołu HTTPS.

Komunikat o błędzie zawiera komunikat "Cipher Mismatch" lub "No Matching Ciphers".

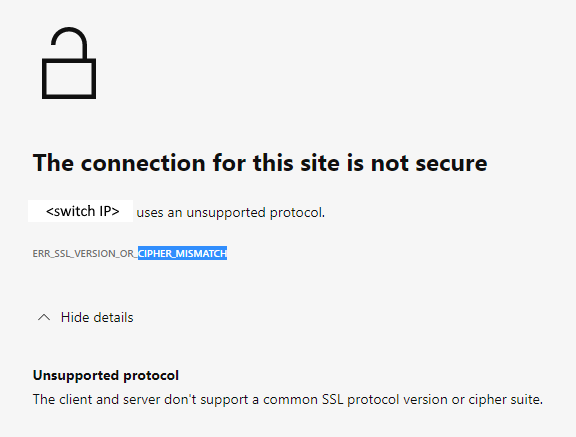

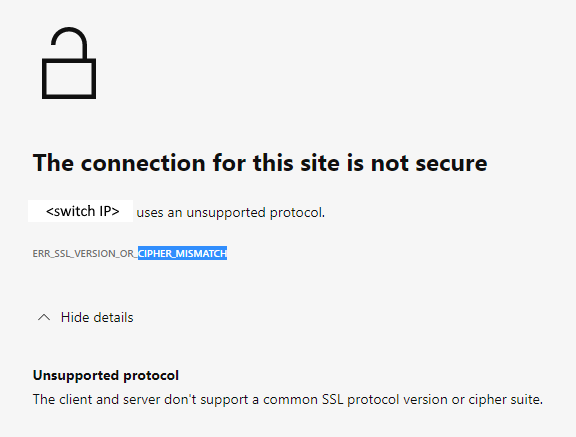

Rysunek 1. Zrzut ekranu komunikatu o błędzie przedstawiający protokół Connection Not Secure, Unsupported Protocol

Przełącznik jest uruchomiony w oprogramowaniu wewnętrznym FOS 8.1 lub 8.2.

Komunikat o błędzie zawiera komunikat "Cipher Mismatch" lub "No Matching Ciphers".

Rysunek 1. Zrzut ekranu komunikatu o błędzie przedstawiający protokół Connection Not Secure, Unsupported Protocol

Przełącznik jest uruchomiony w oprogramowaniu wewnętrznym FOS 8.1 lub 8.2.

Causa

Ustawienie szyfrowania HTTPS przełącznika umożliwia tylko AES256-SHA256 i AES128-SHA256 dla TLS 1.2 (szablony "default_generic" lub "default_strong" FOS 8.1 lub 8.2).

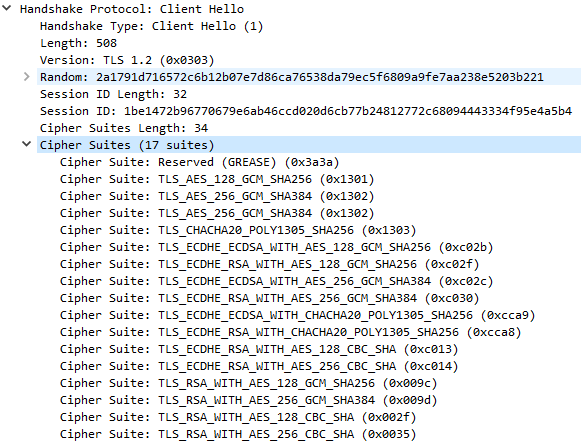

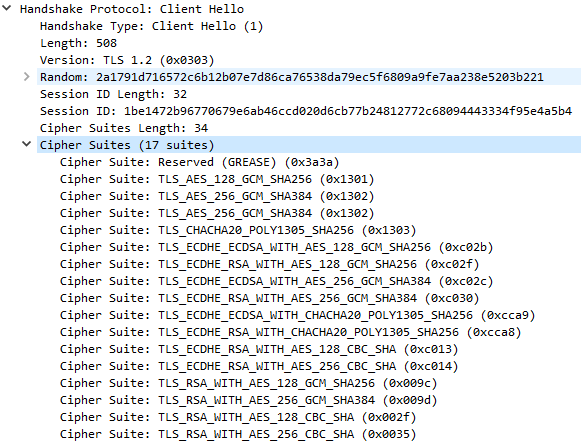

Zrzut WireShark pokazuje, że klient nie akceptuje AES256-SHA256 (0x3d) lub AES128-SHA256 (0x3c), dlatego uzgodnienie TLS nie powiodło się.

Rysunek 2. Zrzut ekranu przedstawiający błąd handshake zrzutu WireShark

:root> seccryptocfg --show | grep HTTPS HTTPS : !ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!AESGCM:!SSLv3 HTTPS : TLSv1.2 openssl ciphers -v '!ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!AESGCM:!SSLv3' AES256-SHA256 TLSv1.2 Kx=RSA Au=RSA Enc=AES(256) Mac=SHA256 AES128-SHA256 TLSv1.2 Kx=RSA Au=RSA Enc=AES(128) Mac=SHA256

Zrzut WireShark pokazuje, że klient nie akceptuje AES256-SHA256 (0x3d) lub AES128-SHA256 (0x3c), dlatego uzgodnienie TLS nie powiodło się.

Rysunek 2. Zrzut ekranu przedstawiający błąd handshake zrzutu WireShark

Resolução

Zmodyfikuj ustawienie szyfrowania HTTPS przełącznika, aby objąć klienta.

Przykład:

w tym przykładzie bieżące ustawienie szyfrowania HTTPS to "! ECDH:! DH:HIGH:-MD5:! CAMELLIA:! SRP:! PSK:! AESGCM:! SSLv3"

Aby włączyć AES256-GCM-SHA384 (0x9d) i AES128-GCM-SHA256 (0x9c), usuń "! AESGCM" z ustawienia za pomocą polecenia:

Przykład:

w tym przykładzie bieżące ustawienie szyfrowania HTTPS to "! ECDH:! DH:HIGH:-MD5:! CAMELLIA:! SRP:! PSK:! AESGCM:! SSLv3"

Aby włączyć AES256-GCM-SHA384 (0x9d) i AES128-GCM-SHA256 (0x9c), usuń "! AESGCM" z ustawienia za pomocą polecenia:

seccryptocfg --replace -type https -cipher '!ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!SSLv3'

Mais informações

Mapowanie nazw szyfrów OpenSSL (wyświetlanych w poleceniu OpenSSL) z nazwami szyfrów IANA (wyświetlanymi na zrzucie WireShark) przy użyciu dokumentu Mozilla, Security/Cipher Suites - MozillaWiki

Produtos afetados

Connectrix B-SeriesPropriedades do artigo

Número do artigo: 000213633

Tipo de artigo: Solution

Último modificado: 18 mai. 2026

Versão: 6

Encontre as respostas de outros usuários da Dell para suas perguntas.

Serviços de suporte

Verifique se o dispositivo está coberto pelos serviços de suporte.