CloudIQ : Activation de la cybersécurité dans CloudIQ

Summary: La surveillance de la cybersécurité est une fonctionnalité de CloudIQ qui évalue si les configurations de sécurité de l’infrastructure respectent la stratégie choisie par un utilisateur, le signale de manière proactive en cas d’erreurs de configuration et recommande des actions pour rétablir rapidement la sécurité. Il fournit également une sensibilisation aux failles de sécurité avec des conseils de sécurité applicables. D’autres fonctionnalités continueront d’être ajoutées à l’avenir. CloudIQ Cybersecurity prend en charge les systèmes Dell PowerEdge, PowerStore et PowerMax, et la prise en charge d’autres systèmes Dell est en cours de développement. ...

Instructions

Il existe plusieurs étapes pour activer pleinement les évaluations et notifications de cybersécurité CloudIQ.

- Activation des collectes de données de cybersécurité des produits

- Activation des rôles de cybersécurité des utilisateurs CloudIQ

- Personnalisation et activation du plan de test d’évaluation du produit

- Activation des notifications par e-mail de cybersécurité

Cet article traite ces étapes en détail et fournit des liens vers des instructions plus détaillées, le cas échéant.

Activation des collectes de données de cybersécurité

La première étape pour activer la cybersécurité consiste à activer les collectes au niveau du système.

- PowerMax : les collectes de cybersécurité doivent être activées dans Unisphere. Reportez-vous à l’article KB#00062039 pour obtenir des instructions détaillées (un compte de support Dell est requis pour afficher cet article)

- PowerEdge : les collectes de cybersécurité doivent être activées dans OpenManage Enterprise. Reportez-vous à l’article KB#000189403 pour obtenir des instructions détaillées.

- PowerStore : les collectes de cybersécurité sont automatiquement activées avec la collecte de données CloudIQ.

- PowerProtect Data Domain - Les collectes de cybersécurité doivent être activées dans System Manager - Reportez-vous à la 000183656 KB# pour obtenir des instructions détaillées.

Activation des rôles de cybersécurité des utilisateurs CloudIQ

Une fois les collectes de données de cybersécurité activées au niveau du système, un utilisateur doit se voir attribuer l’un des rôles de cybersécurité dans CloudIQ afin d’activer les collectes et de voir l’état de sécurité. Le rôle Cybersecurity Admin permet aux utilisateurs de configurer, d’activer et de désactiver les stratégies de sécurité et d’afficher l’état de sécurité du système. Le rôle de visualisation de cybersécurité permet aux utilisateurs d’afficher les politiques et l’état de sécurité du système.

L’attribution des rôles s’effectue à partir du menu Gestion des identités dans CloudIQ. Les utilisateurs doivent disposer d’un rôle d’administrateur CloudIQ dans ce menu et attribuer des rôles. Consultez l’article KB#000191817 pour déterminer les administrateurs CloudIQ d’une entreprise.

Remarque : Les administrateurs CloudIQ doivent s’attribuer l’un des rôles de cybersécurité pour accéder aux informations de cybersécurité dans CloudIQ.

La procédure suivante décrit la façon dont les administrateurs CloudIQ attribuent des rôles de cybersécurité aux utilisateurs.

Un administrateur de la société, défini sous MyService360, se voit automatiquement attribuer le rôle d’administrateur CloudIQ. Cela permet d’accéder au menu Gestion des identités dans lequel l’administrateur CloudIQ peut gérer les rôles des utilisateurs.

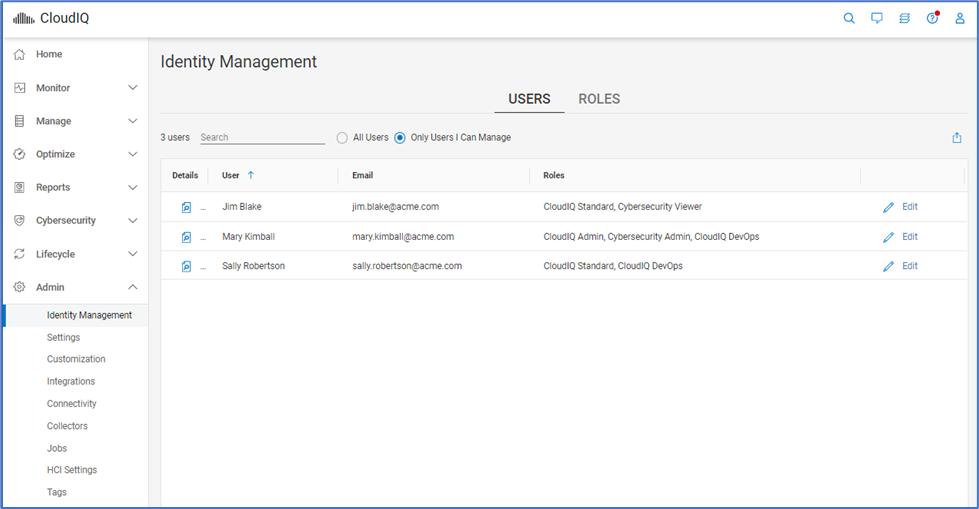

La sécurité basée sur les rôles est accessible à partir du menu Admin>Gestion des identités .

Onglet Utilisateurs

-

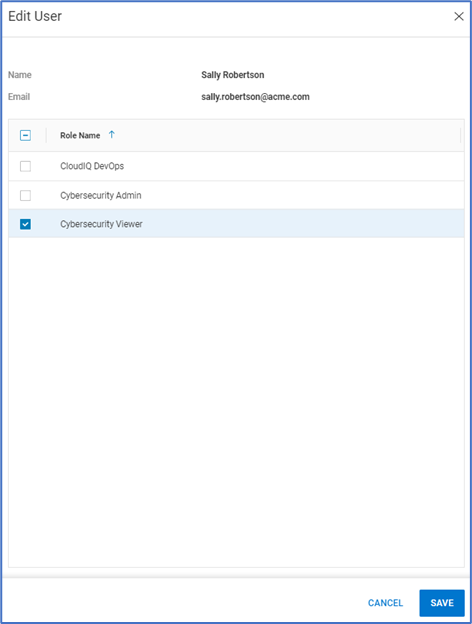

Sous l’onglet Utilisateurs , cliquez sur Modifier en regard d’un utilisateur CloudIQ.

-

Sélectionnez les rôles Cybersecurity Admin ou Cybersecurity Viewer .

-

Cliquez sur Save (Enregistrer).

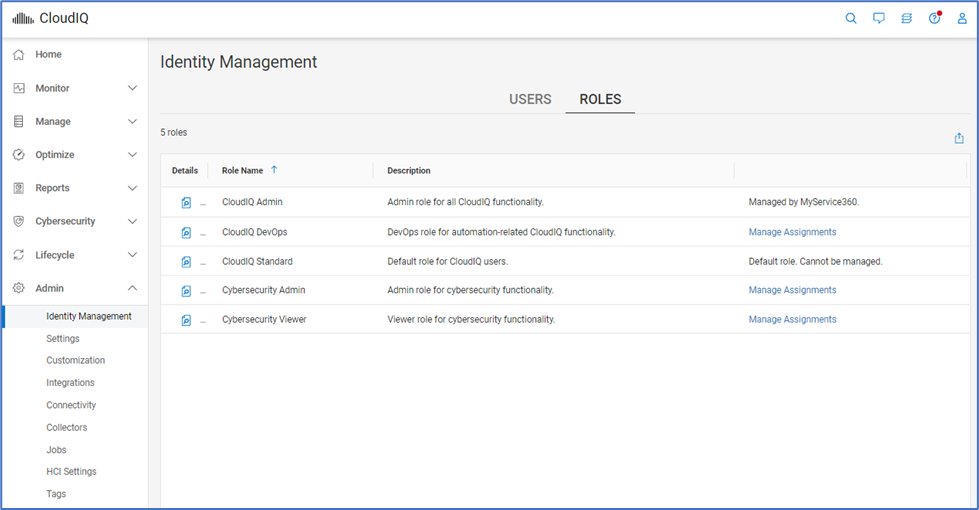

Onglet Rôles

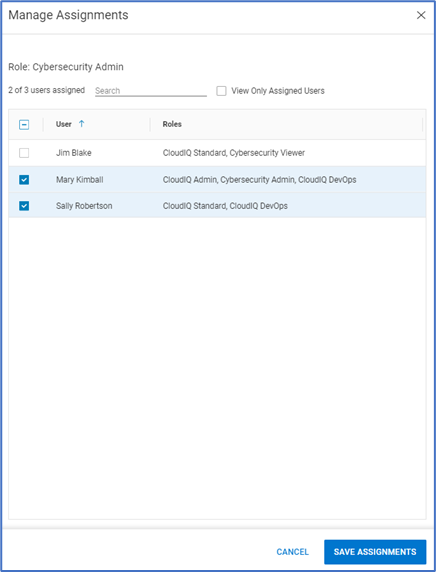

- Sinon, à partir de l’onglet Roles , sélectionnez Manage Assignments pour le rôle Cybersecurity Admin ou Cybersecurity User .

-

Sélectionnez le ou les utilisateurs CloudIQ à attribuer à ce rôle.

-

Sélectionnez Enregistrer les attributions.

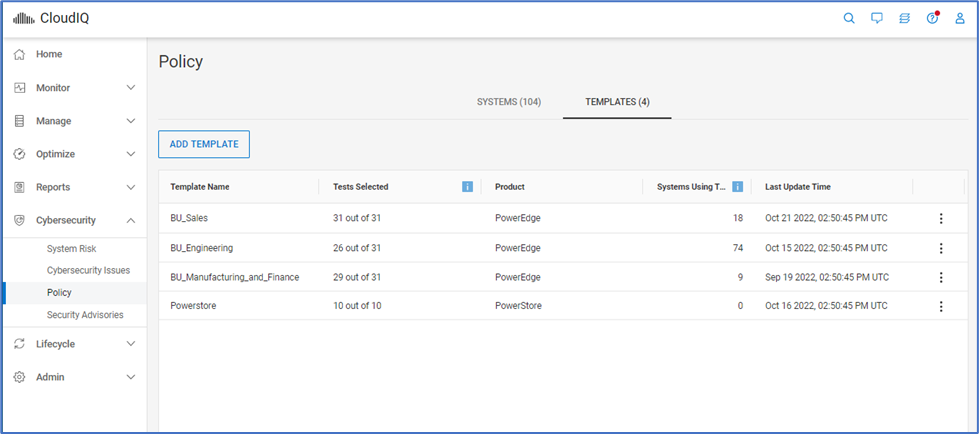

Activation des règles de cybersécurité

Une fois qu’un utilisateur a reçu le rôle d’administrateur de cybersécurité, il doit attribuer et activer un plan d’évaluation. Pour ce faire, le mécanisme privilégié consiste à créer et attribuer un modèle. Cette opération s’effectue à partir de l’onglet Modèles de la page Stratégie de cybersécurité>.

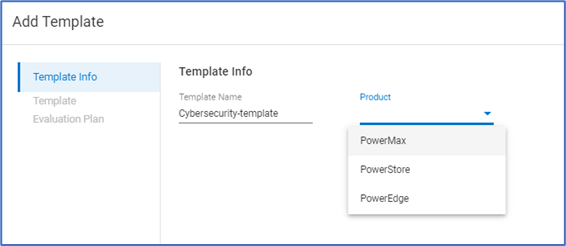

- Cliquez sur Ajouter un modèle.

- Indiquez un nom de modèle et sélectionnez le produit.

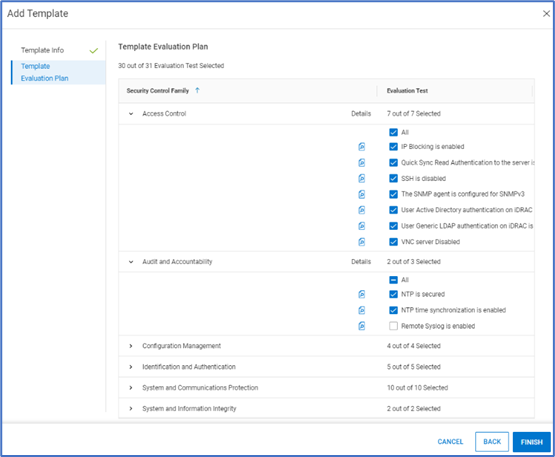

- Choisissez les tests qui doivent figurer dans le plan d’évaluation , puis cliquez sur Terminer.

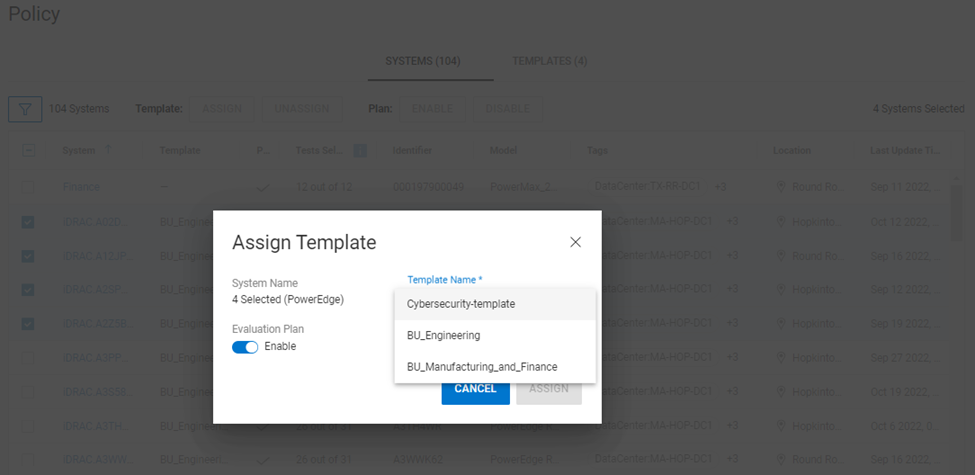

- Une fois le modèle créé, l’utilisateur l’attribue aux systèmes à partir de l’onglet Systèmes de règles> de cybersécurité>.

- Sélectionnez un ou plusieurs systèmes, puis cliquez sur le bouton Assign .

Remarque : Un modèle ne peut être attribué qu’à un seul type de système.

- Choisissez le modèle et vérifiez que le bouton Plan d’évaluation est Activé. Les plans d’évaluation peuvent être désactivés en fonction des besoins pendant les périodes de maintenance, de démantèlement, etc.

- Cliquez sur Attribuer pour terminer l’attribution. La configuration des systèmes sélectionnés est maintenant validée par rapport aux tests sélectionnés dans le plan d’évaluation.

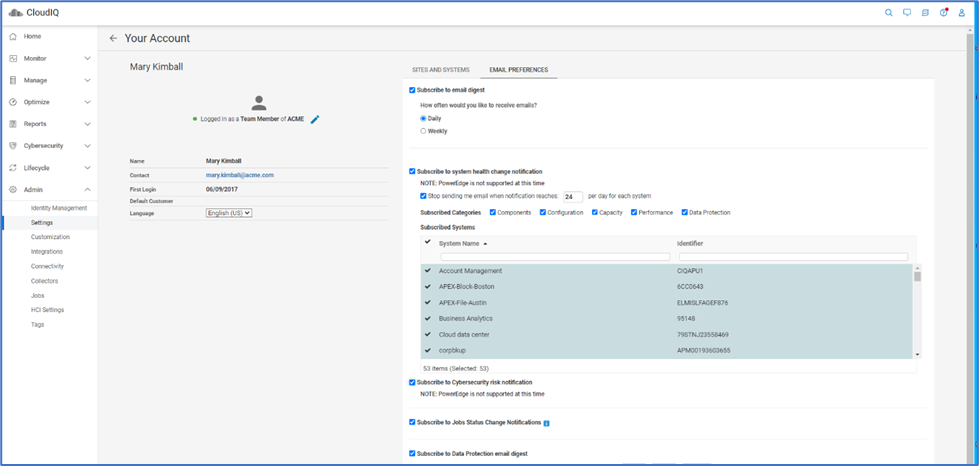

Activation des notifications par e-mail de cybersécurité

Une fois que les systèmes disposent d’un plan d’évaluation actif, l’état de risque de chaque système est visible sur la page Risque système. Les utilisateurs peuvent également activer les notifications par e-mail pour les alerter lorsqu’une violation de la sécurité est identifiée. Ce paramètre est défini pour chaque utilisateur à partir de la page Paramètres d’administration>. L’utilisateur sélectionne Votre compte , puis sélectionne l’onglet Préférences d’e-mail et coche la case S’abonner aux notifications de risques de cybersécurité .