NetWorker: come configurare l'autenticazione LDAPS

Riepilogo: Panoramica della configurazione di AD o LDAPS (Secure Lightweight Directory Access Protocol) con NetWorker utilizzando la procedura guidata External Authority di NMC. Questo articolo può essere utilizzato anche per istruzioni sull'aggiornamento di una configurazione di un'autorità esterna esistente. ...

Istruzioni

Questo articolo può essere suddiviso nelle sezioni seguenti. Esaminare attentamente ogni sezione prima di procedere:

Prerequisiti:

- Determinare quale host è il server

authcWindows. Questa operazione è utile per le datazone NetWorker di dimensioni maggiori. Nelle datazone di dimensiono inferiori con un solo server NetWorker, il server NetWorker è il server di autenticazione. - Determinare quale Java Runtime Enviroment è utilizzato per il servizio di autenticazione.

- Impostare le variabili della riga di comando per facilitare l'importazione dei certificati CA utilizzati per SSL con l'autenticazione esterna di NetWorker.

Configurazione SSL:

- Raccolta dei certificati necessari per la comunicazione SSL con il server di autenticazione esterno.

- Importare i certificati utilizzati per l'autenticazione LDAPS nell'archivio chiavi

cacertsdell'ambiente di runtime dei servizi di autenticazione.

Configurazione della risorsa autorità esterna:

- Creare la risorsa autorità esterna nel servizio di autenticazione.

- Determinare gli utenti o i gruppi esterni da utilizzare per NetWorker.

- Definire gli utenti o i gruppi esterni che hanno accesso a NMC (NetWorker Management Console).

- Definire le autorizzazioni di utenti e gruppi esterni al server NetWorker.

- (Opzionale) Configurare le autorizzazioni di sicurezza FULL_CONTROL per un utente o un gruppo esterno.

Prerequisiti:

Per utilizzare LDAPS, è necessario importare il certificato CA (o la catena di certificati) dal server LDAPS nell'archivio chiavi cacerts Java del server di autenticazione NetWorker.

- Determinare quale host è il server di autenticazione NetWorker. È possibile verificarlo nel file gstd.conf del server NMC (NetWorker Management Console):

/opt/lgtonmc/etc/gstd.conf

Windows:

C:\Program Files\EMC NetWorker\Management\GST\etc\gstd.conf

gstd.conf contiene una stringa authsvc_hostname che definisce il server di autenticazione utilizzato per elaborare le richieste di accesso per NMC (NetWorker Management Console). Per ulteriori informazioni, consultare: NetWorker: Come identificare il server di autenticazione utilizzato da NMC e NWUI

- Sul server di autenticazione NetWorker, identificare l'istanza Java utilizzata.

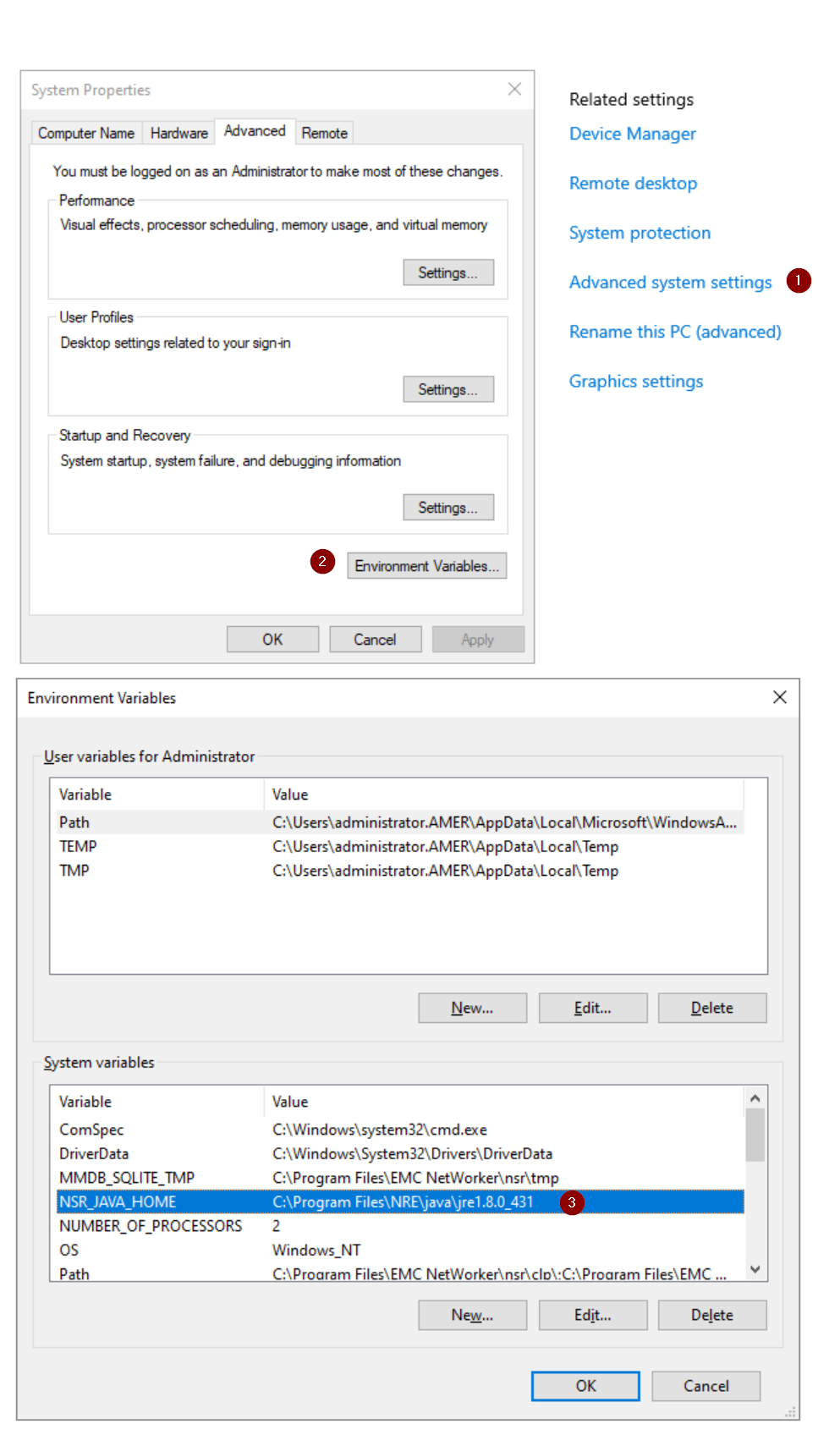

B. In Informazioni, cliccare su Impostazioni di sistema avanzate.

C. In Proprietà del sistema, cliccare su Variabili di ambiente.

D. La colonna

NSR_JAVA_HOME definisce il percorso del Java Runtime Environment utilizzato da authc:

-

- E. Da un prompt dei comandi con privilegi di amministratore, impostare le variabili della riga di comando che specificano il percorso di installazione java determinato nel passaggio precedente:

set JAVA="Path\to\java"

keytool java in Configurazione SSL e assicura che il file cacerts corretto importi il certificato CA. Questa variabile viene rimossa una volta chiusa la sessione della riga di comando e non interferisce con altre operazioni NetWorker.

Linux:

A. Esaminare il file /nsr/authc/conf/installrc per vedere quale posizione Java è stata utilizzata durante la configurazione del servizio di autenticazione:

sudo cat /nsr/authc/conf/installrc

[root@nsr ~]# cat /nsr/authc/conf/installrc JAVA_HOME=/opt/nre/java/latest

echo $JAVA_HOME restituisce un percorso diverso; ad esempio, se è installato anche Oracle Java Runtime Environment (JRE). Nel passaggio successivo, è importante utilizzare il percorso $JAVA_HOME come definito nel file /nsr/authc/conf/installrc di NetWorker.

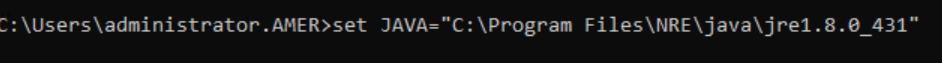

B. Impostare le variabili della riga di comando specificando il percorso di installazione Java determinato nel passaggio precedente.

JAVA=/path/to/java

keytool java in Configurazione SSL e assicura che il file cacerts corretto importi il certificato CA. Questa variabile viene rimossa una volta chiusa la sessione della riga di comando e non interferisce con altre operazioni NetWorker.

Configurazione SSL

Per utilizzare LDAPS, è necessario importare il certificato CA (o la catena di certificati) dal server LDAPS nell'archivio chiavi di attendibilità JAVA. Questa operazione può essere eseguita come segue:

Ottenere il certificato CA radice (e la catena, se configurata) dal server di autenticazione.

Linux:

- Aprire un prompt con privilegi elevati nel server NetWorker Authentication (AUTHC).

- Utilizzare lo strumento OpenSSL per ottenere una copia del certificato CA dal server LDAPS.

openssl s_client -showcerts -connect LDAPS_SERVER:636 2>/dev/null </dev/null

- Linux è in genere fornito con

opensslinstallato. Se sono presenti server Linux nell'ambiente, è possibile utilizzareopensslal loro interno per raccogliere i file di certificato. Questi file possono essere copiati e utilizzati nel serverauthcWindows. - Se non si dispone di OpenSSL e non può essere installato, farsi dare dall'amministratore AD uno o più certificati esportandoli come formato codificato Base 64 X.509.

- Sostituire

LDAPS_SERVERcon il nome host o l'indirizzo IP del server LDAPS.

- Il comando sopra riportato genera il certificato CA o una catena di certificati in formato PEM (Privacy Enhanced Mail), ad esempio:

-----BEGIN CERTIFICATE----- MIIGQDCCBSigAwIBAgITbgAAAAiwkngyAQWDwwACAAAACDANBgkqhkiG9w0BAQsF ...REMOVED FOR BREVITY... m4mGyefXz4TBTwD06opJf4NQIDo= -----END CERTIFICATE-----

- Copiare il certificato a partire da

---BEGIN CERTIFICATE---e finendo con---END CERTIFICATE---e incollarlo in un nuovo file. Se è presente una catena di certificati, è necessario eseguire questa operazione con ogni certificato. - Passare a Importing certificates.

Windows:

Windows non dispone di OpenSSL installato per impostazione predefinita. Se è installato sul sistema, è possibile seguire le stesse istruzioni della sezione Linux precedente. Se non è installato, è possibile installarlo da una piattaforma di terze parti o utilizzare la seguente procedura per raccogliere il certificato senza OpenSSL.

- Aprire un prompt PowerShell con privilegi elevati nel server NetWorker Authentication (AUTHC).

- Eseguire lo script seguente, sostituendo

EXTERNAL_AUTH_SERVER_ADDRESScon il nome host o l'IP LDAP o Active Directory (AD):

$server = "EXTERNAL_AUTH_SERVER_ADDRESS"

$port = 636

$tcp = New-Object System.Net.Sockets.TcpClient

$tcp.Connect($server, $port)

$ssl = New-Object System.Net.Security.SslStream(

$tcp.GetStream(),

$false,

{ param($sender,$cert,$chain,$errors) $true }

)

try {

$ssl.AuthenticateAsClient($server)

"=== Protocol ==="

$ssl.SslProtocol

"=== Cipher ==="

"$($ssl.CipherAlgorithm) ($($ssl.CipherStrength)-bit)"

""

"=== Server Certificate ==="

$remoteCert = New-Object System.Security.Cryptography.X509Certificates.X509Certificate2($ssl.RemoteCertificate)

"Subject : $($remoteCert.Subject)"

"Issuer : $($remoteCert.Issuer)"

"NotBefore: $($remoteCert.NotBefore)"

"NotAfter : $($remoteCert.NotAfter)"

""

$b64 = [Convert]::ToBase64String($remoteCert.RawData, [Base64FormattingOptions]::InsertLineBreaks)

"-----BEGIN CERTIFICATE-----"

$b64

"-----END CERTIFICATE-----"

}

finally {

$ssl.Dispose()

$tcp.Dispose()

}

PS C:\Users\administrator.AMER> $server = "dc.amer.lan"

PS C:\Users\administrator.AMER> $port = 636

PS C:\Users\administrator.AMER>

PS C:\Users\administrator.AMER> $tcp = New-Object System.Net.Sockets.TcpClient

PS C:\Users\administrator.AMER> $tcp.Connect($server, $port)

PS C:\Users\administrator.AMER>

PS C:\Users\administrator.AMER> $ssl = New-Object System.Net.Security.SslStream(

>> $tcp.GetStream(),

>> $false,

>> { param($sender,$cert,$chain,$errors) $true }

>> )

PS C:\Users\administrator.AMER>

PS C:\Users\administrator.AMER> try {

>> $ssl.AuthenticateAsClient($server)

>>

>> "=== Protocol ==="

>> $ssl.SslProtocol

>> "=== Cipher ==="

>> "$($ssl.CipherAlgorithm) ($($ssl.CipherStrength)-bit)"

>> ""

>> "=== Server Certificate (exactly what the DC sends) ==="

>>

>> $remoteCert = New-Object System.Security.Cryptography.X509Certificates.X509Certificate2($ssl.RemoteCertificate)

>>

>> "Subject : $($remoteCert.Subject)"

>> "Issuer : $($remoteCert.Issuer)"

>> "NotBefore: $($remoteCert.NotBefore)"

>> "NotAfter : $($remoteCert.NotAfter)"

>> ""

>>

>> $b64 = [Convert]::ToBase64String($remoteCert.RawData, [Base64FormattingOptions]::InsertLineBreaks)

>> "-----BEGIN CERTIFICATE-----"

>> $b64

>> "-----END CERTIFICATE-----"

>> }

>> finally {

>> $ssl.Dispose()

>> $tcp.Dispose()

>> }

=== Protocol ===

Tls13

=== Cipher ===

Aes256 (256-bit)

=== Server Certificate ===

Subject : CN=DC.amer.lan

Issuer : CN=amer-DC-CA, DC=amer, DC=lan

NotBefore: 11/29/2025 01:17:22

NotAfter : 11/29/2026 01:17:22

-----BEGIN CERTIFICATE-----

MIIGDDCCBPSgAwIBAgITNAAAAAT93FoJVZwLkQAAAAAABDANBgkqhkiG9w0BAQsFADBAMRMwEQYK

...REMOVED FOR BREVITY...

c1HhZw24yOwFSOtTQg==

-----END CERTIFICATE-----

- Copiare il certificato a partire da

---BEGIN CERTIFICATE---e finendo con---END CERTIFICATE---e incollarlo in un nuovo file. Se è presente una catena di certificati, è necessario eseguire questa operazione con ogni certificato. - Passare a Importing certificates.

Importazione dei certificati:

2. Visualizzare un elenco dei certificati attendibili correnti nell'archivio attendibilità.

- Per NetWorker 19.12.x (JRE 8.x) e versioni precedenti:

%JAVA%\bin\keytool -list -keystore %JAVA%\lib\security\cacerts -storepass changeit

$JAVA/bin/keytool -list -keystore $JAVA/lib/security/cacerts -storepass changeit

- Per NetWorker 19.13 (JDK 17.x) e versioni successive:

%JAVA%\bin\keytool -list -cacerts -storepass changeit

$JAVA/bin/keytool -list -cacerts -storepass changeit

grep oppure findstr del sistema operativo con il comando precedente per restringere la ricerca. Se è presente un certificato CA obsoleto o esistente dal server LDAPS, eliminarlo con il seguente comando:

- Per NetWorker 19.12.x (JRE 8.x) e versioni precedenti:

%JAVA%\bin\keytool -delete -alias ALIAS_NAME -keystore %JAVA%\lib\security\cacerts -storepass changeit

$JAVA/bin/keytool -delete -alias ALIAS_NAME -keystore $JAVA/lib/security/cacerts -storepass changeit

- Per NetWorker 19.13 (JDK 17.x) e versioni successive:

%JAVA%\bin\keytool -delete -alias ALIAS_NAME -cacerts -storepass changeit

$JAVA/bin/keytool -delete -alias ALIAS_NAME -cacerts -storepass changeit

- Per NetWorker 19.12.x (JRE 8.x) e versioni precedenti:

%JAVA%\bin\keytool -import -alias ALIAS_NAME -keystore %JAVA%\lib\security\cacerts -storepass changeit -file \PATH_TO\CERT_FILE

$JAVA/bin/keytool -import -alias ALIAS_NAME -keystore $JAVA/lib/security/cacerts -storepass changeit -file /PATH_TO/CERT_FILE

- Per NetWorker 19.13 (JDK 17.x) e versioni successive:

%JAVA%\bin\keytool -import -alias ALIAS_NAME -cacerts -storepass changeit -file \PATH_TO\CERT_FILE

$JAVA/bin/keytool -import -alias ALIAS_NAME -cacerts -storepass changeit -file /PATH_TO/CERT_FILE

- Sostituire ALIAS_NAME con un alias per il certificato importato (ad esempio RCA (root CA)). Quando si importano più certificati per una catena di certificati, ogni certificato deve avere un nome ALIAS diverso e deve essere importato separatamente. Anche la catena di certificati deve essere importata nell'ordine del passaggio 5 (dall'alto verso il basso).

- Sostituire PATH_TO/CERT_FILE con la posizione del file di certificato creato nel passaggio 6.

yes e premere Invio.

C:\Users\administrator>%JAVA%\bin\keytool -import -alias RCA -keystore %JAVA%\lib\security\cacerts -storepass changeit -file C:\root-ca.cer Owner: CN=networker-DC-CA, DC=networker, DC=lan Issuer: CN=networker-DC-CA, DC=networker, DC=lan Serial number: 183db0ae21d3108244254c8aad129ecd ... ... ... Trust this certificate? [no]: yes Certificate was added to keystore

|con il comando grep oppure findstr a quanto sopra per restringere il risultato.

C:\Users\administrator>%JAVA%\bin\keytool -list -keystore %JAVA%\lib\security\cacerts -storepass changeit | findstr RCA RCA, Jan 15, 2025, trustedCertEntry,

net stop nsrd net start nsrd

nsr_shutdown service networker start

Configurazione della risorsa autorità esterna

In alternativa, è possibile utilizzare authc_config :

Se si segue uno degli articoli, è possibile passare alla parte in cui viene creata la risorsa autorità esterna; non è necessario ripetere la procedura di importazione del certificato.

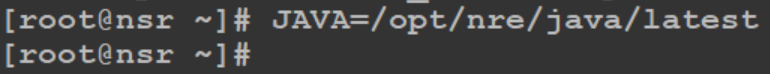

1. Accedere a NMC (NetWorker Management Console) con l'account amministratore di NetWorker. Selezionare Setup-->Users and Roles-->External Authority.

Per Active Directory over SSL:

A. Ottenere i dettagli dell'ID di configurazione:

authc_config -u Administrator -p 'NetWorker_AdminPass' -e find-all-configs authc_config -u Administrator -p 'NetWorker_AdminPass' -e find-config -D config-id=CONFIG_ID#

Esempio:

nve:~ # authc_config -u Administrator -p '!Password1' -e find-all-configs

The query returns 1 records.

Config Id Config Name

1 AD

nve:~ # authc_config -u Administrator -p '!Password1' -e find-config -D config-id=1

Config Id : 1

Config Tenant Id : 1

Config Name : AD

Config Domain : networker.lan

Config Server Address : ldaps://dc.networker.lan:636/dc=networker,dc=lan

Config User DN : cn=nw authadmin,ou=dell,dc=networker,dc=lan

Config User Group Attribute :

Config User ID Attribute : sAMAccountName

Config User Object Class : person

Config User Search Filter :

Config User Search Path :

Config Group Member Attribute: member

Config Group Name Attribute : cn

Config Group Object Class : group

Config Group Search Filter :

Config Group Search Path :

Config Object Class : objectclass

Is Active Directory : false

Config Search Subtree : true

authc_config per impostare is-active-directory=y:

authc_config -u Administrator -p 'NETWORKER_ADMIN_PASSWORD' -e update-config -D config-id=CONFIG_ID# -D config-server-address="ldaps://DOMAIN_SERVER:636/BASE_DN" -D config-user-dn="CONFIG_USER_DN" -D config-user-dn-password='CONFIG_USER_PASSWORD' -D config-active-directory=y

nve:~ # authc_config -u Administrator -p '!Password1' -e update-config -D config-id=1 -D config-server-address="ldaps://dc.networker.lan:636/dc=networker,dc=lan" -D config-user-dn="cn=nw authadmin,ou=dell,dc=networker,dc=lan" -D config-user-dn-password='PASSWORD' -D config-active-directory=y

Configuration AD is updated successfully.

nve:~ #

nve:~ # authc_config -u Administrator -p '!Password1' -e find-config -D config-id=1

Config Id : 1

Config Tenant Id : 1

Config Name : AD

Config Domain : networker.lan

Config Server Address : ldaps://dc.networker.lan:636/dc=networker,dc=lan

Config User DN : cn=nw authadmin,ou=dell,dc=networker,dc=lan

Config User Group Attribute :

Config User ID Attribute : sAMAccountName

Config User Object Class : person

Config User Search Filter :

Config User Search Path :

Config Group Member Attribute: member

Config Group Name Attribute : cn

Config Group Object Class : group

Config Group Search Filter :

Config Group Search Path :

Config Object Class : objectclass

Is Active Directory : true

Config Search Subtree : true

La risorsa autorità esterna è ora configurata correttamente per Microsoft Active Directory.

authc_mgmt sul server NetWorker per verificare che i gruppi/utenti AD/LDAP siano visibili:

authc_mgmt -u Administrator -p 'NetWorker_Admin_Pass' -e query-ldap-users -D query-tenant=tenant_name -D query-domain=domain_name authc_mgmt -u Administrator -p 'NetWorker_Admin_Pass' -e query-ldap-groups -D query-tenant=tenant_name -D query-domain=domain_name authc_mgmt -u Administrator -p 'NetWorker_Admin_Pass' -e query-ldap-groups-for-user -D query-tenant=tenant_name -D query-domain=domain_name -D user-name=ad/ldap_username

nve:~ # authc_mgmt -u Administrator -p '!Password1' -e query-ldap-users -D query-tenant=default -D query-domain=networker.lan The query returns 40 records. User Name Full Dn Name ... ... bkupadmin CN=Backup Administrator,OU=Support_Services,OU=DELL,dc=networker,dc=lan nve:~ # authc_mgmt -u Administrator -p '!Password1' -e query-ldap-groups -D query-tenant=default -D query-domain=networker.lan The query returns 71 records. Group Name Full Dn Name ... ... NetWorker_Admins CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan nve:~ # authc_mgmt -u Administrator -p '!Password1' -e query-ldap-groups-for-user -D query-tenant=default -D query-domain=networker.lan -D user-name=bkupadmin The query returns 1 records. Group Name Full Dn Name NetWorker_Admins CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan

authc potrebbero non riuscire con un errore "incorrect password" anche quando si inserisce la password corretta. Ciò è dovuto al fatto che la password è stata specificata come testo visibile con l'opzione "-p". Se si verifica questo problema, rimuovere "-p password" dai comandi. Verrà richiesto di inserire la password nascosta dopo l'esecuzione del comando.

Configurazione di NMC per accettare l'autenticazione esterna:

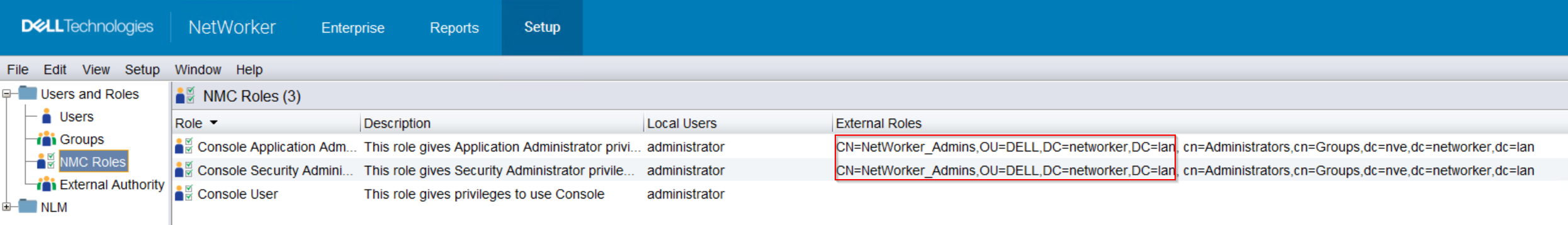

(DN) di un gruppo AD/LDAP nel campo External Roles. Per gli utenti che richiedono le stesse autorizzazioni dell'account amministratore NetWorker predefinito, specificare il DN del gruppo AD/LDAP nel ruolo Console Security Administrators. Per gli utenti o i gruppi AD che non necessitano di diritti di amministrativi alla console NMC, aggiungere il loro DN completo nei ruoli esterni Console User.

(DN) di un gruppo AD/LDAP nel campo External Roles. Per gli utenti che richiedono le stesse autorizzazioni dell'account amministratore NetWorker predefinito, specificare il DN del gruppo AD/LDAP nel ruolo Console Security Administrators. Per gli utenti o i gruppi AD che non necessitano di diritti di amministrativi alla console NMC, aggiungere il loro DN completo nei ruoli esterni Console User.

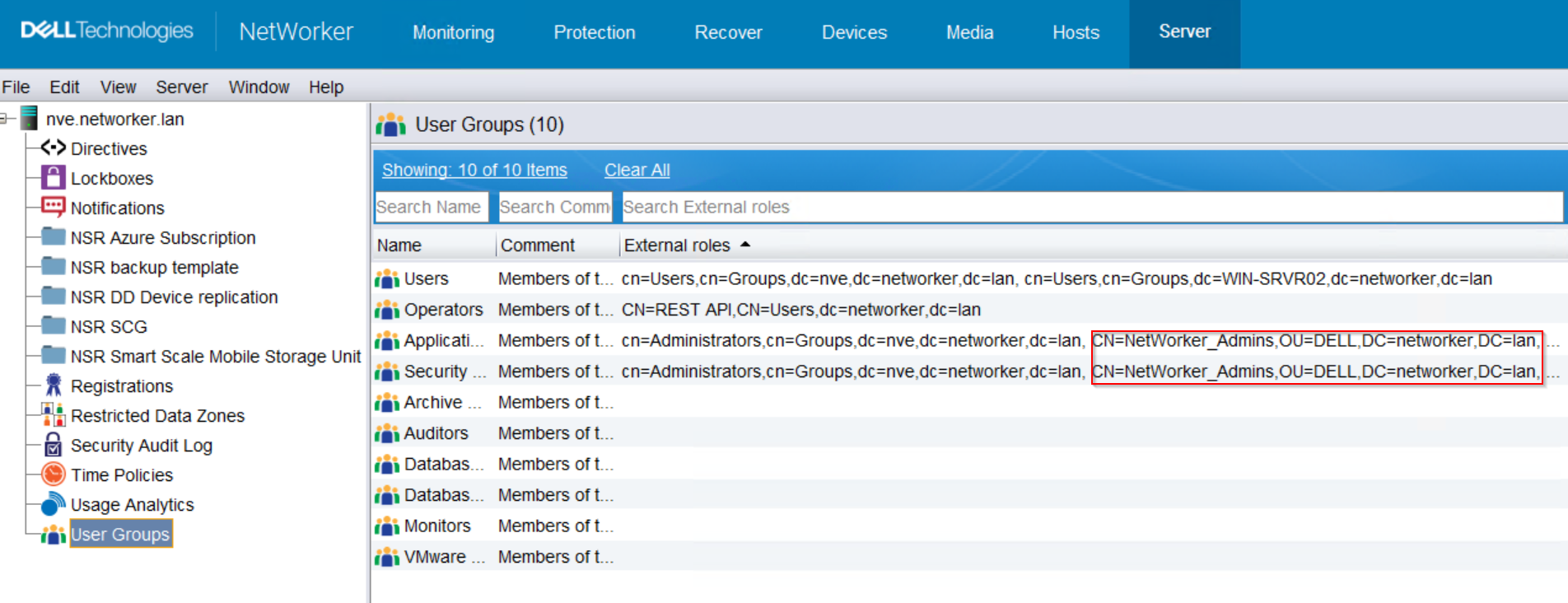

Configurazione delle autorizzazioni utente esterne del server NetWorker:

nsraddadmin per ottenerlo per gli utenti/gruppi esterni che devono disporre di diritti di amministratore NetWorker completi:

nsraddadmin -e "USER/GROUP_DN"Esempio:

nve:~ # nsraddadmin -e "CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan" 134749:nsraddadmin: 'CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan' added to the 'external roles' list of 'Security Administrators' user group. 134749:nsraddadmin: 'CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan' added to the 'external roles' list of 'Application Administrators' user group.

Autorizzazioni di sicurezza aggiuntive

B. Utilizzando il DN del gruppo AD, si concede l'autorizzazione FULL_CONTROL per eseguire:

authc_config -u Administrator -p 'NetWorker_Admin_Pass' -e add-permission -D permission-name=FULL_CONTROL -D permission-group-dn="AD/LDAP_group_dn"

nve:~ # authc_config -u Administrator -p '!Password1' -e add-permission -D permission-name=FULL_CONTROL -D permission-group-dn="CN=NetWorker_Admins,OU=DELL,dc=networker,dc=lan" Permission FULL_CONTROL is created successfully. nve:~ # nve:~ # authc_config -u Administrator -p '!Password1' -e find-all-permissions The query returns 2 records. Permission Id Permission Name Group DN Pattern Group DN 1 FULL_CONTROL ^cn=Administrators,cn=Groups.*$ 2 FULL_CONTROL CN=NetWorker_Admins,OU=DELL,dc=networ...

Informazioni aggiuntive

Per ulteriori informazioni, consultare la Guida alla configurazione della sicurezza di NetWorker disponibile all'indirizzo: https://www.dell.com/support/home/product-support/product/networker/docs

Valori di configurazione:

| Server Type | Selezionare LDAP se il server di autenticazione è un server LDAP Linux/UNIX, Active Directory se si utilizza un server Microsoft Active Directory. |

| Authority Name | Fornire un nome per questa autorità di autenticazione esterna. È possibile scegliere un nome qualsiasi, in quanto serve solo per distinguere l'autorità dalle altre quando ne sono configurate più di una. |

| Provider Server Name | Questo campo deve contenere il nome di dominio completo (FQDN) del proprio server AD o LDAP. |

| Tenant | I tenant possono essere utilizzati negli ambienti in cui è possibile utilizzare più di un metodo di autenticazione o quando è necessario configurare più autorità. Per impostazione predefinita, è selezionato il tenant "default". L'utilizzo di tenant modifica il metodo di accesso. Accedere a NMC con "domain\user" per il tenant predefinito o "tenant\domain\user" per altri tenant. |

| Domain | Specificare il nome di dominio completo (escluso un nome host). In genere si tratta del DN di base, costituito dai valori DC (Domain Component) del proprio dominio. |

| Port Number | Per l'integrazione LDAP e AD, utilizzare la porta 389. Per LDAP su SSL, utilizzare la porta 636.

Queste sono porte non predefinite di NetWorker sul server AD/LDAP. |

| User DN | Specificare il nome distinto (DN) di un account utente con accesso completo in lettura alla directory LDAP o AD.

Specificare il DN relativo dell'account utente o il DN completo se si sostituisce il valore impostato nel campo Domain. |

| User DN Password | Specificare la password dell'account utente specificato. |

| Group Object Class | Classe di oggetti che identifica i gruppi nella gerarchia LDAP o AD.

|

| Group Search Path | Questo campo può essere lasciato vuoto. In tal caso authc è in grado di eseguire query nel dominio completo. È necessario concedere le autorizzazioni per l'accesso al server NMC/NetWorker prima che questi utenti/gruppi possano accedere a NMC e gestire il server NetWorker. Specificare il percorso relativo al dominio anziché il DN completo. |

| Group Name Attribute | Attributo che identifica il nome del gruppo. Esempio: cn |

| Group Member Attribute | Appartenenza dell'utente al gruppo all'interno di un gruppo:

|

| User Object Class | Classe di oggetti che identifica gli utenti nella gerarchia LDAP o AD,

Esempio: inetOrgPerson oppure user |

| User Search Path | Come Group Search Path, questo campo può essere lasciato vuoto. In tal caso, AUTHC è in grado di eseguire query sul dominio completo. Specificare il percorso relativo al dominio anziché il DN completo. |

| User ID Attribute | ID utente associato all'oggetto utente nella gerarchia LDAP o AD.

|

Altri articoli pertinenti:

- NetWorker: come importare o sostituire i certificati firmati dall'autorità di certificazione per "AUTHC" e "NWUI" (Linux)

- NetWorker: come importare o sostituire i certificati firmati dall'autorità di certificazione per "AUTHC" e "NWUI" (Windows)

- NetWorker: come importare o sostituire i certificati firmati dall'autorità di certificazione per NMC

- NetWorker: integrazione e configurazione di AD e LDAP (guida alla risoluzione dei problemi (in inglese)