「PowerEdge:Microsoftセキュア ブート証明書のサーバーBIOSアップデート ガイドライン

概要: この記事では、Microsoftセキュア ブート証明書のサーバーBIOSアップデート ガイドラインについて説明します。

手順

Windowsを実行しているDell PowerEdgeサーバーを2025年12月のBIOSリリースにアップデートする前に、前提条件を満たしておいてください。BIOSアップデートには新しいセキュア ブート証明書が含まれており、次の手順に従わないと、サーバーが未定義の状態になる可能性があります

セキュア ブートが有効になっていない場合、通常のプロセスでBIOSをアップデートできますが、このドキュメントは適用されません。

対象となるサーバーとオペレーティング システム

Windows Server 2022または2025を実行しているすべてのPowerEdge第14世代、第15世代、第16世代サーバー

サーバーの世代とBIOS識別子

|

プラットフォーム |

BIOSのバージョン |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

前提条件

- サーバーは、前述のバージョンより前にリリースされたBIOSバージョンを実行している必要があります。

- サーバーにTPM2.0が搭載されている必要があり、アクティブになっている必要があります。

- セキュア ブートを有効にする必要があります。

- BitLockerを無効にする必要があります。BitLockerがすでに使用されている場合は、一時的に無効にする必要があります。

- 以下のリンク先の手順に従って、Azure Stack HCIクラスターでBitLockerを管理します。

- AzureローカルでBitLocker暗号化を管理する

- ユーザーには、サーバーの管理者権限が必要です。

- PowerShell 実行ポリシーは [制限なし] または [バイパス] に設定する必要があります。(

Set-ExecutionPolicyコマンドを実行しているコマンド プロンプト ウィンドウ) - フェールオーバー クラスター(Azureローカル、S2D、SAN接続)の場合 - 「

Suspend-ClusterNode -Drain」をクリックしてノードを一時停止し、クラスター化された役割を他のノードに移動します。

セキュア ブート証明書とBIOSをアップデートする手順。

- サーバーが前掲するバージョンより前のBIOSを実行していることを確認します。

- システムは、Windows Server 2022またはWindows Server 2025を実行している必要があります。

- このKBに添付されているセキュア ブート証明書とスクリプトをダウンロードします。

- セキュア ブート証明書をシステムにコピーします。

- 16Gの場合 - コピー

16G_Secure_Boot_Cerifcates_pkb.zip任意のフォルダに抽出します。 - 15Gの場合 - コピー

15G_Secure_Boot_Cerifcates_pkb.zip任意のフォルダに抽出します。 - 14Gの場合 - コピー

14G_Secure_Boot_Cerifcates_pkb.zip任意のフォルダに抽出します。

- 16Gの場合 - コピー

- 適切なスクリプトを実行して、セキュア ブート証明書をアップデートします。

- 16Gの場合:

16G_SecureBoot_Cert_Update_pkb.ps1 - 15Gの場合:

15G_SecureBoot_Cert_Update_pkb.ps1 - 14Gの場合:

14G_SecureBoot_Cert_Update_pkb.ps1 - 必要なすべての証明書ファイルが保存されているフォルダーのパスを入力として指定する必要があります。

- 16Gの場合:

- スクリプトが正常に実行され、再起動メッセージが表示されることを確認します。

- サーバを再起動します。

-

注:UEFI0074警告

"The Secure Boot policy has been modified since the last time the system was started"BIOS POST中およびLifecycleログに表示される場合があります。

-

- サーバーがオペレーティング システムを再起動したら、Dellがサポートするアップデート ツールまたはメカニズム(Dell Update Package、iDRAC、OpenManage Enterpriseなど)を使用してBIOSをアップデートします。

- サーバーを再起動します。

- サーバーで新しいBIOSが実行されていることを確認します。

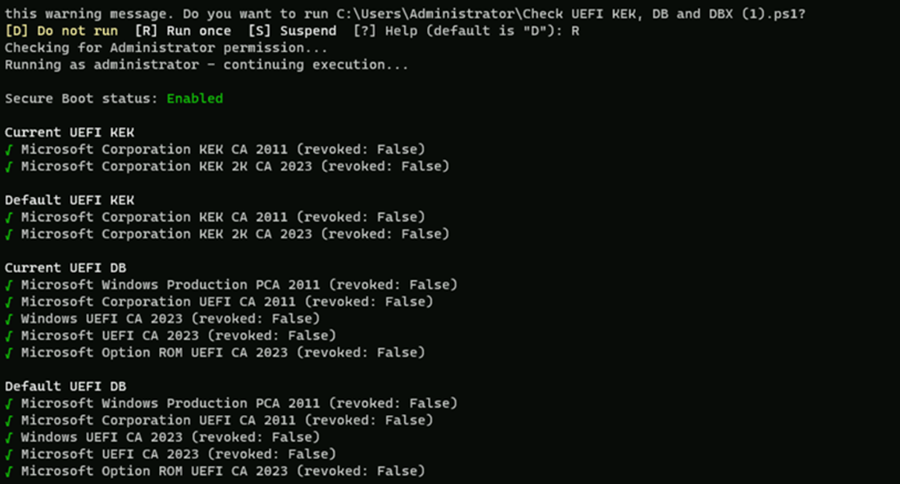

- Dellでは、新しいセキュア ブート証明書がBIOSで使用可能であることを確認することをお勧めします。これを行うには、オペレーティング システム内から次のスクリプトを実行します。

-

Check UEFI KEK, DB, and DBX.ps1 - このスクリプトは、次からダウンロードできます。Github:チェック-UEFISecureBootVariables

-

スクリプトを実行すると、次の出力が表示されます。