PowerFlex:Enable Secure Boot Enforcement for PowerFlex Compute Nodes

概要: この記事では、ESXiまたはLinuxを実行しているDell PowerFlexコンピューティング ノードでUnified Extensible Firmware Interface (UEFI)セキュア ブートの強制を有効にする手順について説明します。

この記事は次に適用されます:

この記事は次には適用されません:

この記事は、特定の製品に関連付けられていません。

すべての製品パージョンがこの記事に記載されているわけではありません。

手順

注意:セキュア ブートは、ESXiまたはLinuxを実行しているPowerFlexコンピューティング ノードでのみサポートされます。PowerFlexストレージ ノードまたはPowerFlex管理ノードではサポートされていません。

Dell PowerFlexコンピューティング ノードでセキュア ブートを有効にするには、次の前提条件を満たしている必要があります。

-

起動モードは、[System BIOS Settings]>[Boot Settings]で[Unified Extensible Firmware Interface (UEFI)]に設定する必要があります。

注:ホストがこのモードでない場合は、オペレーティング システムを再インストールしない限り、ホストを変更できない場合があります。 - サーバーに は、Trusted Platform Module (TPM)2.0がインストールされている必要があります。

- セキュア ブートの有効化をサポートするには、BIOSを特定のPowerEdgeモデルに必要なバージョンにする必要があります。詳細については、Dellサポート サイトを参照してください。

- セキュア ブートを有効にするにはRPQが必要です。デル・テクノロジーズのアカウント担当者に連絡し、RPQ(製品認定依頼書)プロセスを通じてPowerFlexノードのセキュア ブート オプションを評価して有効にしてください。

- PowerFlex Managerで導入を実行する前に、iDRACでセキュア ブートを無効にする必要があります。有効になっている場合、導入は失敗します。セキュア ブートは、導入後にのみ有効にする必要があります。

注:iDRACでセキュア ブート設定を変更するたびに、変更を有効にするためにサーバーを再起動する必要があります。

セキュア ブート用にDell PowerEdge iDRACを設定する:

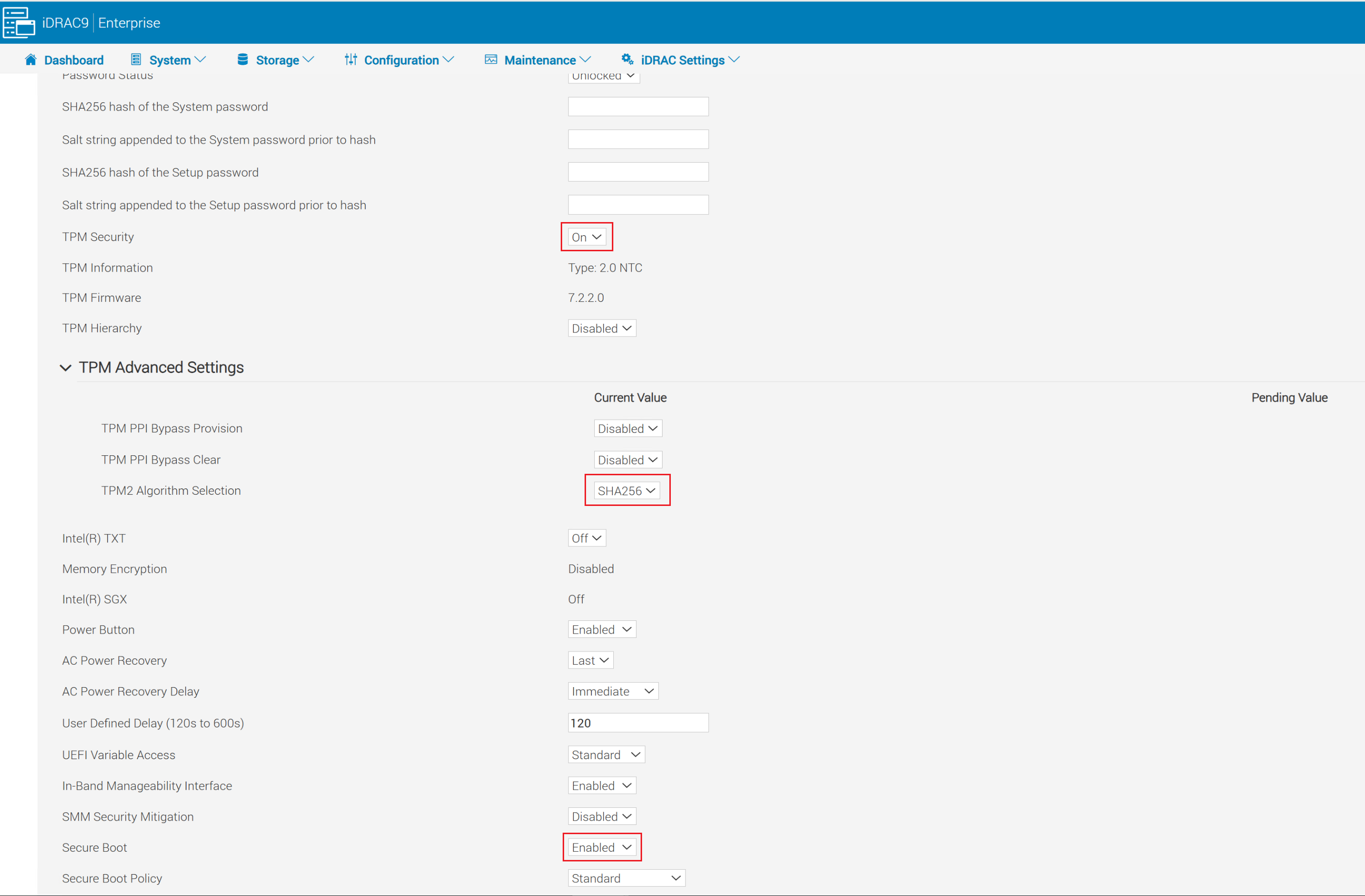

- iDRAC Webインターフェイスにログインし、[Configuration]>[BIOS Settings]>[System Security]の順に移動します

- [TPM Security]を[On]に設定します

- [TPM Advanced Settings]を展開し、[TPM2 Algorithm Selection]を[SHA256]に設定します。

- [Secure Boot]を[Enabled]に設定します

- システム セキュリティ設定画面の下部にある[適用]をクリックします。

- 画面の左下隅にある[ 適用して再起動 ]ボタンをクリックします。

ESXiのセキュア ブートを有効にします。

部分的なサポート: 構成証明によるトラステッド ブート。

- UEFIセキュア ブート: ブート時にブートローダーとカーネル モジュールを確認します

- TPM測定: 起動ハッシュ測定をTPM PCR(構成証明に使用)に格納

- TPMベースの暗号化: VM、vSAN、コア ダンプ

- vCenter構成証明: ホストが改ざんされた状態または信頼できない状態で起動されたかどうかを検出します

- VMでのvTPMのサポート: VMには、ゲスト内セキュリティ機能用の仮想TPMを割り当てることができます(vCenter KMSサーバーも必要)

完全サポート: 実行制御ロックダウン

- 部分的サポートのすべての機能を含む

- 署名済みVIB強制執行: VIBが改ざんされていないことを保証

- インストールできるのは、VMware署名済みVIBのみです

- 署名済みVIBはESXiの起動時にのみロードできます

ESXiで部分的なサポートを有効にします。

PowerFlexラック ノードとアプライアンス ノードの場合、PowerFlex Managerがノードを導入した後にセキュア ブートを有効にする必要があります。事前に有効になっている場合、PowerFlex Managerを使用した導入は失敗します。

注:ESXiをインストールする前にTPM 2.0、セキュア ブート、SHA256が有効になっている場合(PowerFlex Managerではなく手動でインストール)、これは最初の再起動時に自動的に構成されます。

部分的なサポートを有効にするには、次の手順に従います。

-

検証スクリプトを実行します。

/usr/lib/vmware/secureboot/bin/secureBoot.py -c- 合格すると、「Secure Boot CAN be enabled」と表示されます。

- 失敗した場合は、署名されていないVIBが一覧表示されます。続行する前にこれらを削除しないと、次回の起動時にホストでパープル スクリーンが表示されます。

- ESXiホストでSSHを有効にし、任意のSSHクライアントを使用してrootユーザーでESXiホストに接続します。

- セキュリティ レベルを確認します。

esxcli system settings encryption get-

- 出力には次のように表示されます。

- モード:なし

- インストールされているVIB: 間違っている

- [Require Secure Boot]: 間違っている

- 出力には次のように表示されます。

- TPMモードを有効にします。

esxcli system settings encryption set --mode=TPM --require-secure-boot=true- ホストを再起動します。

- ホストがオンラインに戻ったら、セキュリティ レベルを確認します。

esxcli system settings encryption get-

- 出力には次のように表示されます。

- モード:TPM

- インストールされているVIB: 間違っている

- セキュア ブート:正しい

- 出力には次のように表示されます。

- 構成をブートバンクに同期します。

/bin/backup.sh 0

ESXiでフル サポートを有効にします。

- ESXiホストで SSH を有効にし、任意のSSHクライアントを使用して root ユーザーでESXiホストに接続します。

- セキュリティ レベルを確認します。

- 出力には次のように表示されます。

- モード:TPM

- インストールされているVIB: 間違っている

- [Require Secure Boot]: 正しい

- 出力には次のように表示されます。

- 出力が上記と一致しない場合は、続行する前に、上記の手順に従って部分的なサポートを有効にします。

- 次のコマンドを実行して現在の設定を取得します。

esxcli system settings encryption get-

- カーネルがVIB強制を受け入れることを許可します。

esxcli system settings kernel set -s execInstalledOnly -v TRUE-

- ホストの電源をオフにしてから、ホストの電源をオンにします(再起動は使用しないでください)。

- 次のコマンドを実行して、VIBの強制を有効にします。

esxcli system settings encryption set --require-exec-installed-only=T-

- ノードを再起動して、署名付きVIBを適用します。

- ノードがオンラインに戻ったら、セキュリティ レベルを確認します。

esxcli system settings encryption get - 実行中の構成をBootbankに同期します。

/bin/backup.sh 0バックアップ キーと構成:

注:リカバリー ブート キーとシステム構成は、常にバックアップする必要があります。このステップはスキップしないでください。

- rootとしてESXiホストにSSHで接続します。

- バックアップ キーを表示し、ノード外の安全な場所にコピーします

esxcli system settings encryption recovery list-

- リカバリー キー(2番目の列)をコピーしてテキスト ファイルに貼り付け、後でリカバリーできるように保存します。リカバリーIDは省略できます。

- ホストレベルのバックアップ バンドルを生成します。

vim-cmd hostsvc/firmware/backup_config- 提供されたWeb URLをコピーして、バックアップ バンドルをダウンロードします。このバンドルは、リカバリー キーのバックアップ テキスト ファイルと同じ場所に保存します。

注:バックアップが完了するまでに最大30秒かかる場合があり、5分後にはアクセスできなくなります。

Linuxのセキュア ブートを有効にします。

-

rootとしてLinuxホストにSSHで接続し、マシンでセキュア ブートが有効になっていることを確認します。

mokutil --sb-stat-

- 出力は次のようになります

SecureBoot有効になっている

- 出力は次のようになります

- SDCがすでにインストールされている場合は、ステップ4に進みます。

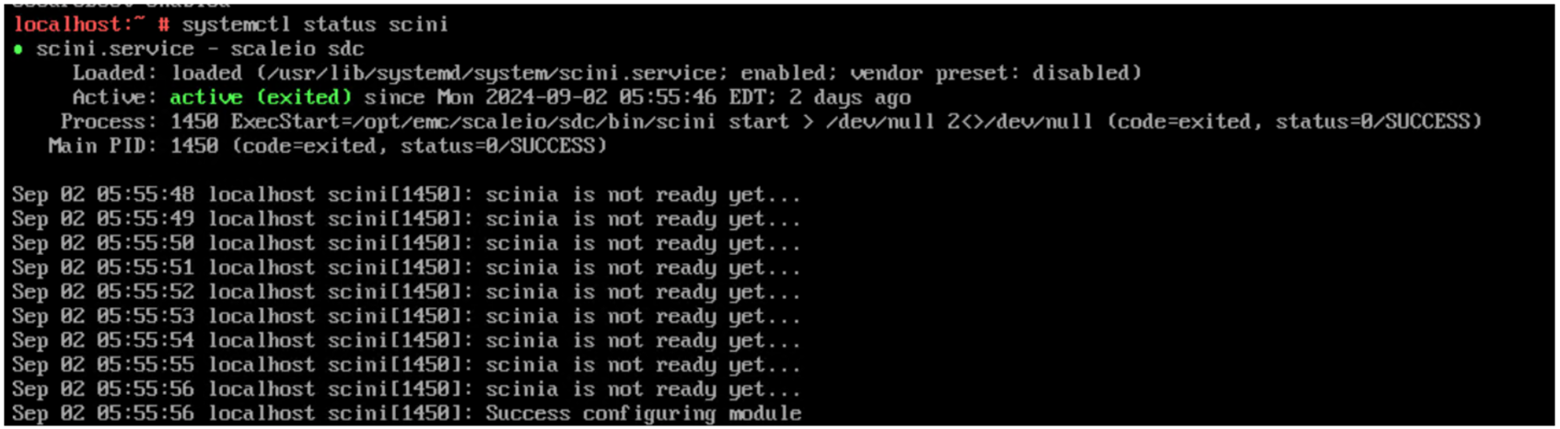

- SDCがインストールされていない場合は、SDC RPMをインストールします。インストールは成功するはずですが、

sciniドライバーのロードに失敗するはずです。次のエラー メッセージが表示されます"scini service failed because the control process exited with error code"の詳細を確認してください。- エラーの詳細を確認するには、次の手順を実行します。

- そのノードで

- エラーの詳細を確認するには、次の手順を実行します。

systemctl status scini.service-

-

- そのノードで

-

journalctl -xe-

- チェックを入れると

dmesgでは、次のように表示されます。使用できないキーを持つモジュールのロードが拒否される

- チェックを入れると

- ディレクトリーを次のように変更します。

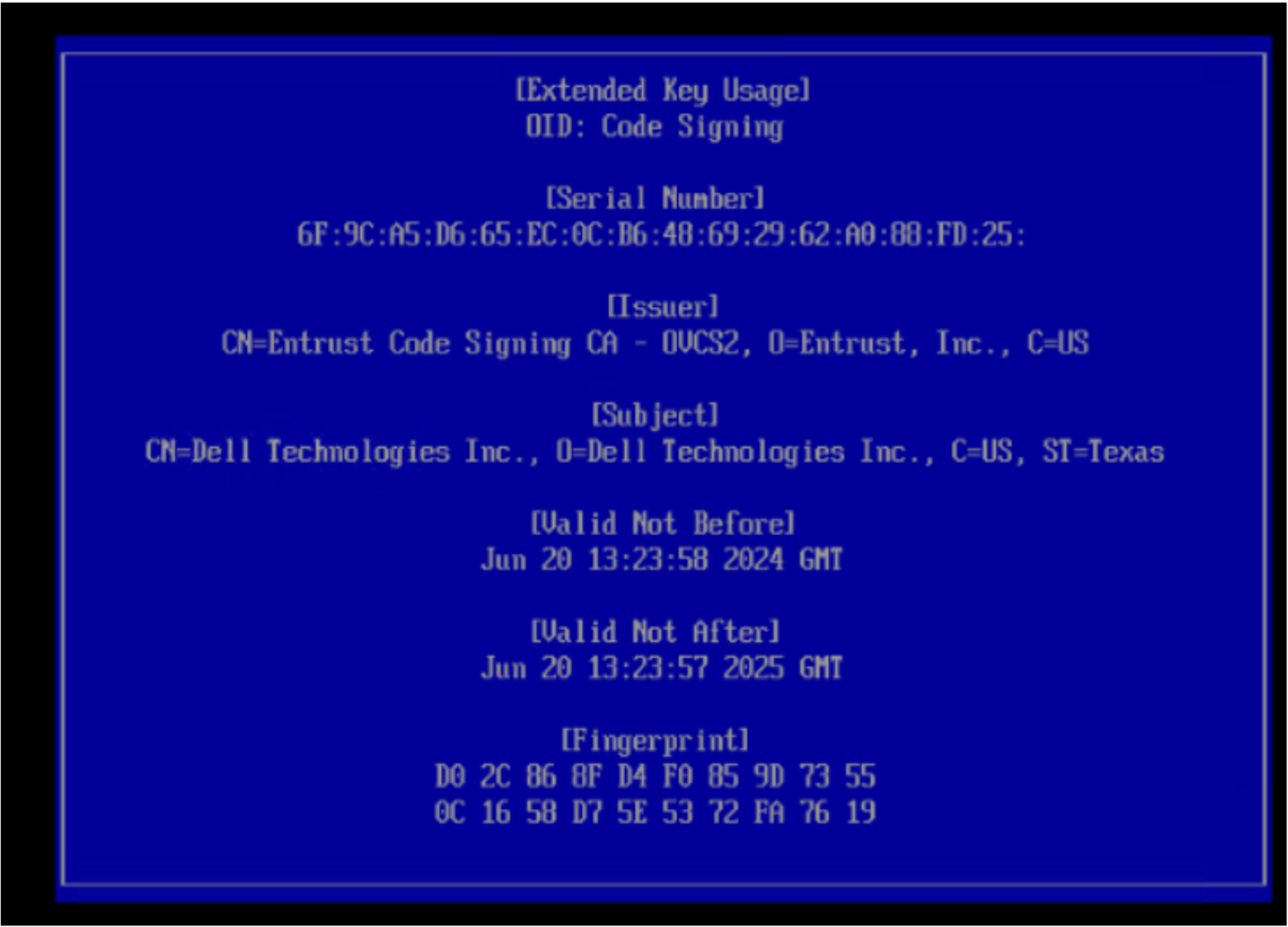

/bin/emc/scaleio/scini_sync/certs/.このディレクトリーには、SDC証明書があります。 - 次のコマンドを実行して、有効であり、有効期限が切れていないことを確認します

openssl x509 -in <.pem file from directory> -noout -enddate | cut -d= -f2有効期限が出力されます。

- 証明書が有効な場合は、

mokutil tookをインポートするには.derファイルで定義)を使用することが重要です。パスワードを生成する必要があります

mokutil --import <.der file from directory> (Example: emc_scaleio2026.der)パスワードの入力を求めるプロンプトが2回表示されます。

- SDCパッケージで提供された証明書の有効期限が切れている場合は、で証明書が提供される場合があります

.pem変換が必要な形式.der次のコマンドを使用してフォーマットします。

openssl x509 -in /usr/src/<file.pem> -outform DER -out /usr/src/<file.der>必要に応じて、Dellサポート チームに連絡して、新しい署名済みSDCパッケージと関連する証明書を取得します

- ホストを再起動します。

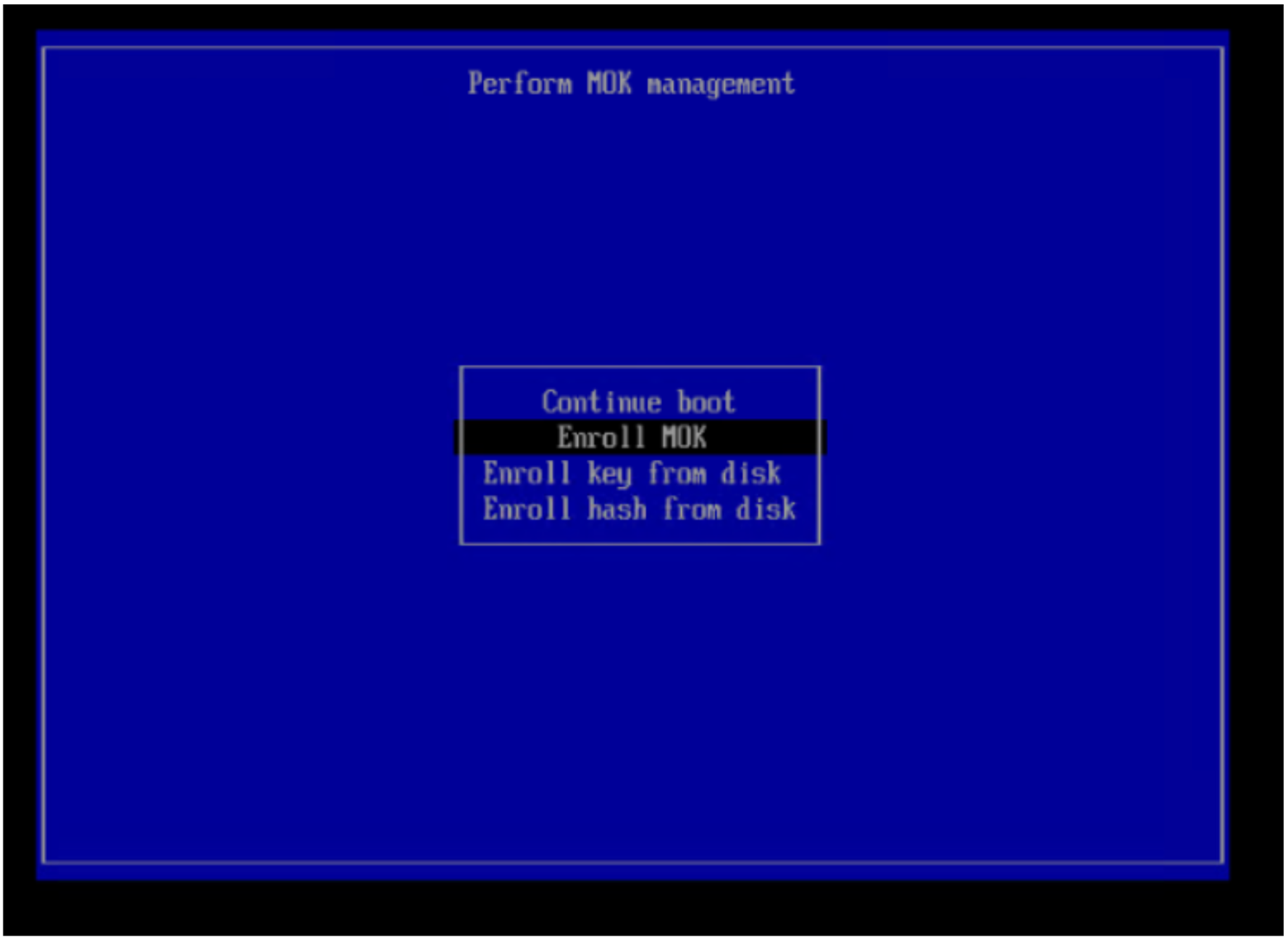

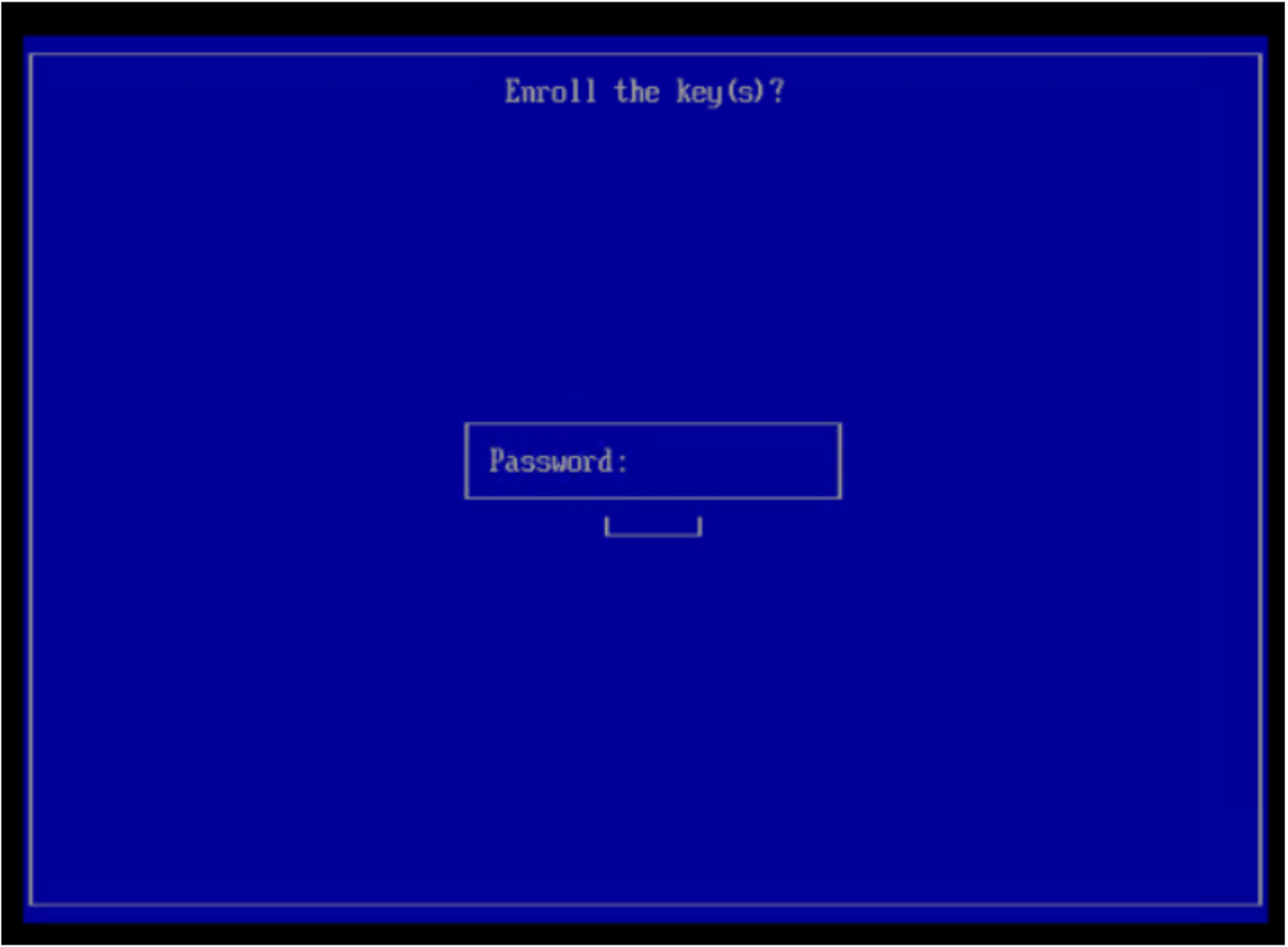

- 起動時に、Linux OSを起動する前に、 MOK管理の実行 メニューに入る必要があります。MOK 管理を入力し、[MOK の登録]を選択します。

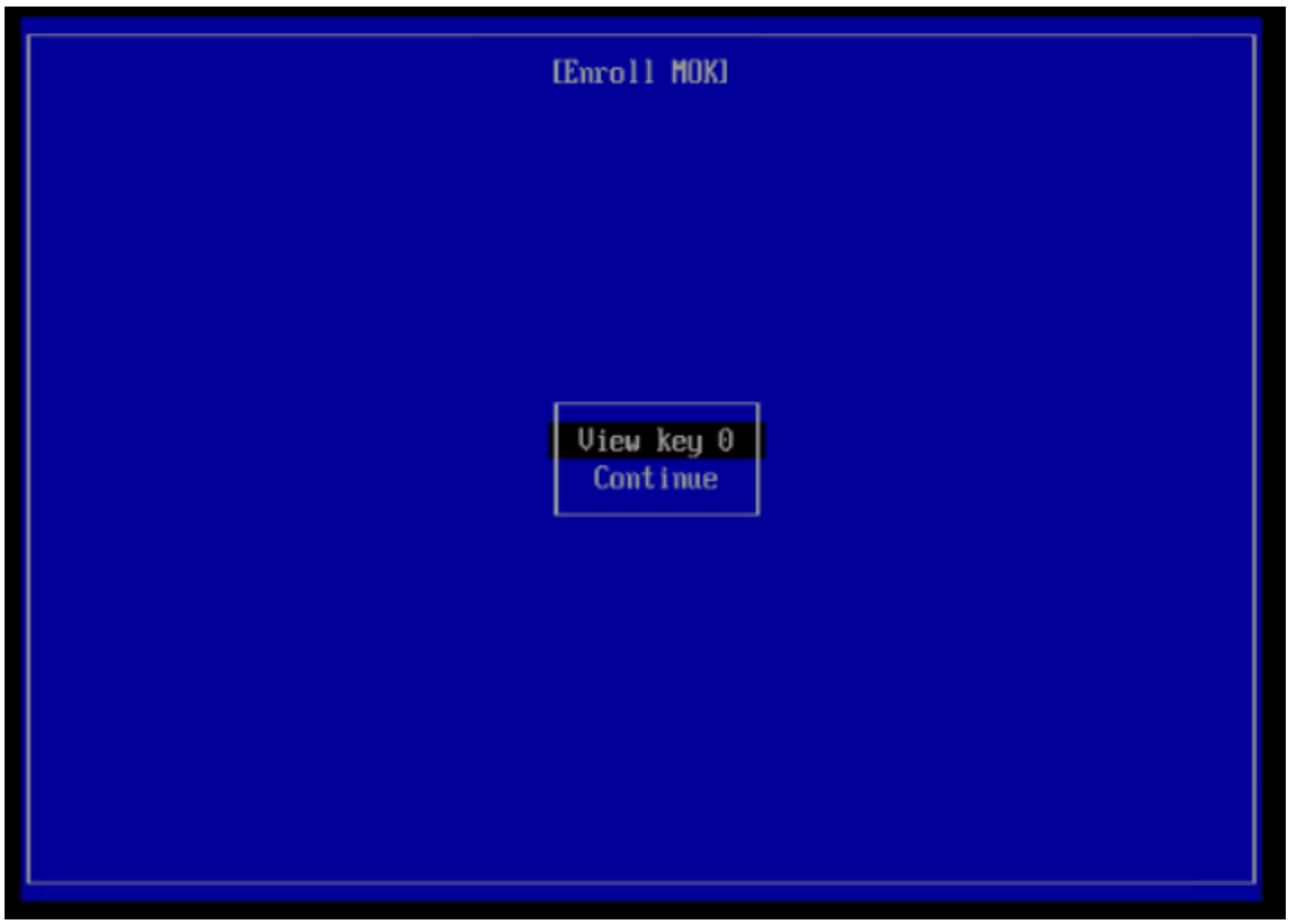

次の画面で、[View Key 0] を選択します。

次の画面に、キー情報が表示されます。任意のキーを押して、[ Enroll key ]ページに移動します。

次の画面で、 ステップ 6 で生成したパスワードを入力し、[ Reboot] を選択します。

- 再起動後にホストにログインし、次のコマンドを実行して、SDCが動作していることを確認します。

systemctl status scini.service出力は次のようになります。

対象製品

PowerFlex appliance HW, PowerFlex rack HW文書のプロパティ

文書番号: 000414194

文書の種類: How To

最終更新: 30 4月 2026

バージョン: 7

質問に対する他のDellユーザーからの回答を見つける

サポート サービス

お使いのデバイスがサポート サービスの対象かどうかを確認してください。