Windows Server: セキュア ブート証明書の更新について

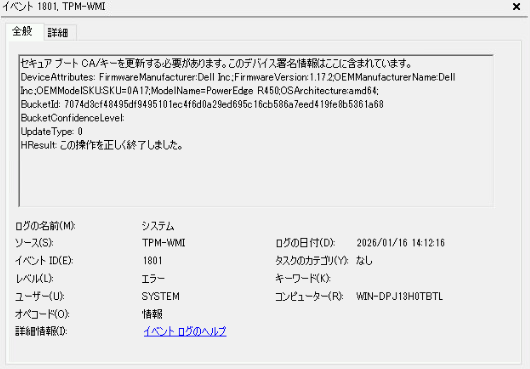

概要: 本記事では、2026年6月以降、既存のセキュアブート2011証明書が期限切れとなるため、更新をお知らせするためのイベントログ"ID:1801 ソース:TPM-WMI"検出時の対処について説明します。

現象

Windowsイベントログに、"ID:1801 ソース:TPM-WMI"のエラーが検出される。

原因

2026年6月以降、既存のセキュアブート2011証明書が期限切れとなることがアナウンスされており、2025年10月以降のWindowsの累積更新アップデートが適用されたシステム上で、このイベントが検出されるようになりました。

対象機器

PowerEdge 14世代(14G)

PowerEdge 15世代(15G)

PowerEdge 16世代(16G)

対象OS

Windows Server 2016

Windows Server 2019

Windows Server 2022

Windows Server 2025

解決方法

-

PowerEdgeのBIOSを、セキュアブート2023証明書に対応した対策バージョンに更新します。

2025年12月以降にリリースされたバージョンが対策版です。 -

BIOS更新後24時間以上経過後に、Windows Server上で管理者権限でPowerShellを開き、以下証明書状態確認コマンドを実行します。

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Microsoft UEFI CA 2023'

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Microsoft Option ROM UEFI CA 2023'

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI kek).bytes) -match 'Microsoft Corporation KEK 2K CA 2023'

各コマンドの結果が"True"と表示された場合は、対策済みの状態ということを示しています。

"False"と表示されるコマンドがある場合は、セキュアブート2023証明書が正しく登録されているかご確認ください。

セキュアブート証明書の登録状況は、F2 > SystemBIOS > System Security > Secure Bootの"Secure Boot Policy Summary"よりご確認いただけます。対策済みBIOSの場合、以下4つのキーが登録されています。Key Exchange Key (KEK) Database Entries Type X.509 Certificate Issuer Microsoft RSA Devices Root CA 2021 Subject Microsoft Corporation KEK 2K CA 2023 Signature Owner GUID 77FA9ABD-0359-4D32-BD60-28F4E78F784B Authorized Signature Database (db) Entries Type X.509 Certificate Issuer Microsoft RSA Devices Root CA 2021 Subject Microsoft Option ROM UEFI CA 2023 Signature Owner GUID 77FA9ABD-0359-4D32-BD60-28F4E78F784B Type X.509 Certificate Issuer Microsoft Root Certificate Authority 2010 Subject Windows UEFI CA 2023 Signature Owner GUID 77FA9ABD-0359-4D32-BD60-28F4E78F784B Type X.509 Certificate Issuer Microsoft RSA Devices Root CA 2021 Subject Microsoft UEFI CA 2023 Signature Owner GUID 77FA9ABD-0359-4D32-BD60-28F4E78F784B

ID:1801の継続検出について

BIOS更新の対策後も、ID:1801は再起動のたびに検出される場合がございますが、運用上の影響はございませんので、対処は不要です。

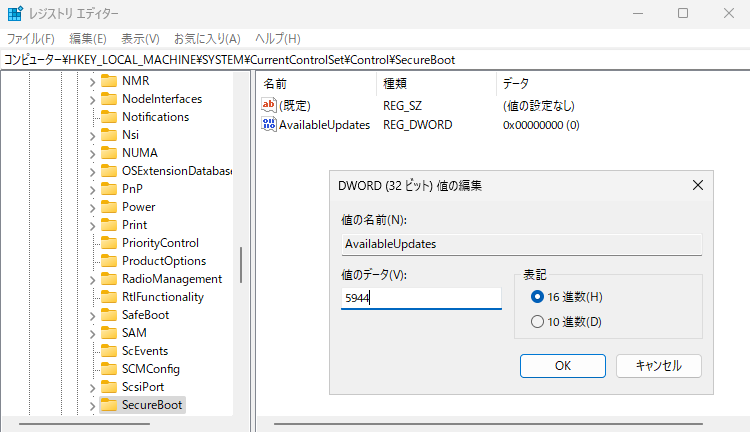

ID:1801の検出を気にされる場合は、以下、レジストリの操作による対処をご検討ください。

レジストリの操作

- レジストリエディターを開きます。

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBootへ移動します。- AvailableUpdatesを選択し、右クリックより"修正"を選択します。

- 値のデータの欄に"5944"を入力します。

- OKをクリックします。

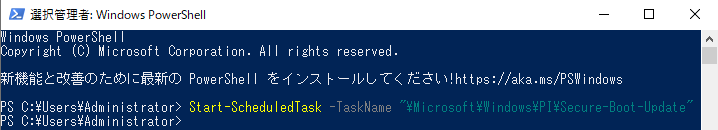

- Powershellを管理者権限で起動します。

- コマンド

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update"を実行します。

- システムを再起動します。

- 再起動後に再度Powershellを管理者権限で開き、手順7.のコマンドを実行します。

- システムイベントログに、"ID:1808 ソース:TPM-WMI"が検出されていることを確認します。

この点は、Microsoftでも把握済みと確認が取れており、今後のWindowsの累積更新プログラムにおいて修正される見込みです。

対策を取らない場合のリスクについて

セキュアブート証明書の更新は、今後配信されるセキュアブート関連のアップデートを受信するために必要な対策です。

本対策を実施しない場合、以下のリスクが考えられます。

- セキュアブート関連のアップデートを受信できない。

- BootKitマルウェアに対する脆弱性の増加

なお、未対策の場合でも、既存セキュアブート環境の起動に影響はありません。

Microsoft公式情報

Windowsセキュアブート証明書の有効期限とCA更新プログラム

https://support.microsoft.com/ja-jp/topic/7ff40d33-95dc-4c3c-8725-a9b95457578e

TPM-WMIイベントID: 1801について(Microsoft Japan Windows Technology Support Blog)

https://jpwinsup.github.io/blog/2025/10/28/UEFI/Secure%20Boot/about-tpm-wmi-1801/