Connectrix B-Series: Los navegadores web informan "Cipher mismatch, No Matching Ciphers" cuando se accede a la interfaz de usuario de WebTools mediante HTTPS

Resumo: AES256-SHA256 (0x3d) y AES128-SHA256 (0x3c) están bloqueados para TLS.

Este artigo aplica-se a

Este artigo não se aplica a

Este artigo não está vinculado a nenhum produto específico.

Nem todas as versões do produto estão identificadas neste artigo.

Sintomas

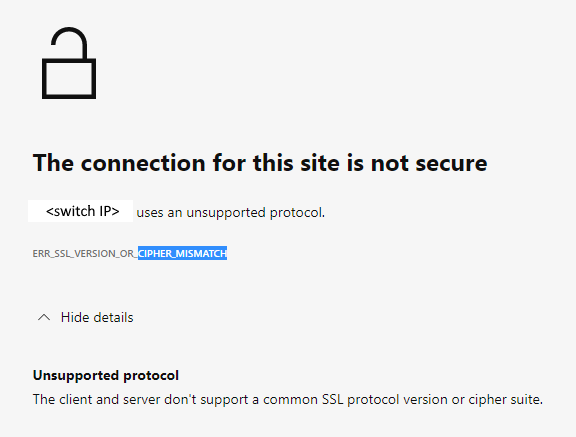

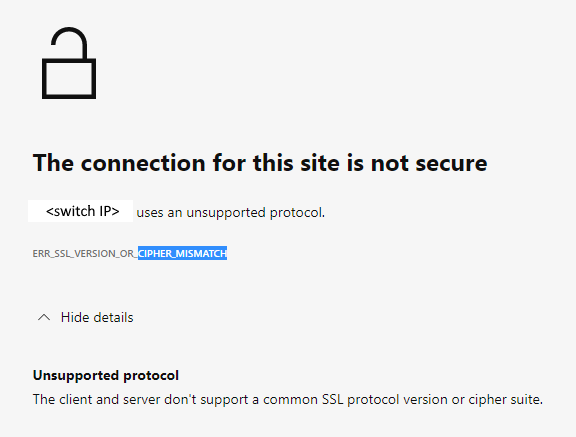

Los navegadores web (Chrome, New Edge o Firefox) se negaron a abrir las herramientas web mediante HTTPS.

El mensaje de error contiene "Cipher Mismatch" o "No Matching Ciphers".

Figura 1: Captura de pantalla del mensaje de error que muestra conexión no segura, protocolo no compatible

El switch se ejecuta en el firmware de FOS 8.1 u 8.2.

El mensaje de error contiene "Cipher Mismatch" o "No Matching Ciphers".

Figura 1: Captura de pantalla del mensaje de error que muestra conexión no segura, protocolo no compatible

El switch se ejecuta en el firmware de FOS 8.1 u 8.2.

Causa

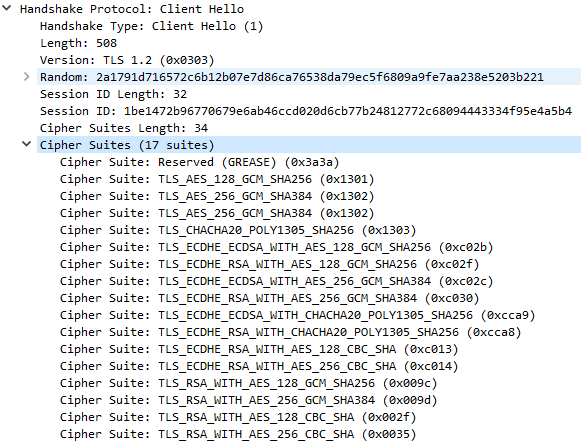

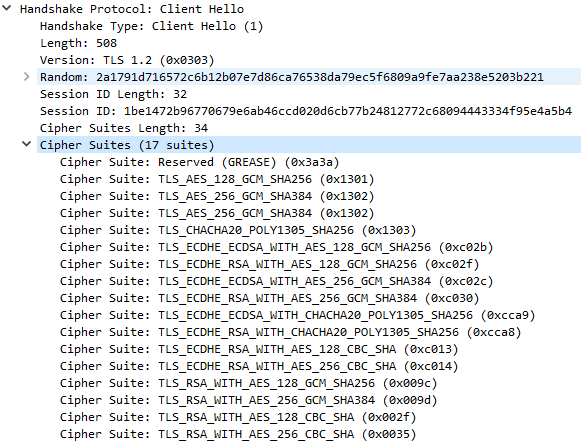

La configuración del cifrado HTTPS del switch solo permite AES256-SHA256 y AES128-SHA256 para TLS 1.2 (las "plantillas default_generic" o "default_strong" de FOS 8.1 u 8.2).

El volcado wireshark muestra que el cliente no acepta AES256-SHA256 (0x3d) o AES128-SHA256 (0x3c), por lo tanto, el protocolo de enlace tls falla.

Figura 2 Captura de pantalla del volcado wireshark que muestra una falla de protocolo de enlace

:root> seccryptocfg --show | grep HTTPS HTTPS : !ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!AESGCM:!SSLv3 HTTPS : TLSv1.2 openssl ciphers -v '!ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!AESGCM:!SSLv3' AES256-SHA256 TLSv1.2 Kx=RSA Au=RSA Enc=AES(256) Mac=SHA256 AES128-SHA256 TLSv1.2 Kx=RSA Au=RSA Enc=AES(128) Mac=SHA256

El volcado wireshark muestra que el cliente no acepta AES256-SHA256 (0x3d) o AES128-SHA256 (0x3c), por lo tanto, el protocolo de enlace tls falla.

Figura 2 Captura de pantalla del volcado wireshark que muestra una falla de protocolo de enlace

Resolução

Modifique la configuración del cifrado HTTPS del switch para cubrir al cliente.

Ejemplo:

en este ejemplo, la configuración actual del cifrado HTTPS es "! ¡ECDH:! DH:ALTO:-MD5:! ¡CAMELIA:! ¡SRP:! ¡PSK:! AESGCM:! SSLv3"

. Para habilitar AES256-GCM-SHA384 (0x9d) y AES128-GCM-SHA256 (0x9c), elimine "! AESGCM" de la configuración con el comando:

Ejemplo:

en este ejemplo, la configuración actual del cifrado HTTPS es "! ¡ECDH:! DH:ALTO:-MD5:! ¡CAMELIA:! ¡SRP:! ¡PSK:! AESGCM:! SSLv3"

. Para habilitar AES256-GCM-SHA384 (0x9d) y AES128-GCM-SHA256 (0x9c), elimine "! AESGCM" de la configuración con el comando:

seccryptocfg --replace -type https -cipher '!ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!SSLv3'

Mais informações

Mapear nombres de cifrado de OpenSSL (que se muestran en el comando OpenSSL) con nombres de cifrado de IANA (que se muestran en volcado wireshark) mediante el documento de Mozilla, Security/Cipher Suites - MozillaWrk

Produtos afetados

Connectrix B-SeriesPropriedades do artigo

Número do artigo: 000213633

Tipo de artigo: Solution

Último modificado: 18 mai. 2026

Versão: 6

Encontre as respostas de outros usuários da Dell para suas perguntas.

Serviços de suporte

Verifique se o dispositivo está coberto pelos serviços de suporte.