PowerEdge: Förbered TPM-aktiverad VMware ESXi-värd för hårdvarubyte för att undvika lila skärm

Sammanfattning: Om ESXi-värdar använder Trusted Platform Module (TPM) innehåller den här artikeln steg när ESXi-värden fortfarande är tillgänglig via SSH före eventuella maskinvaruändringar.

Den här artikeln gäller för

Den här artikeln gäller inte för

Den här artikeln är inte kopplad till någon specifik produkt.

Alla produktversioner identifieras inte i den här artikeln.

Instruktioner

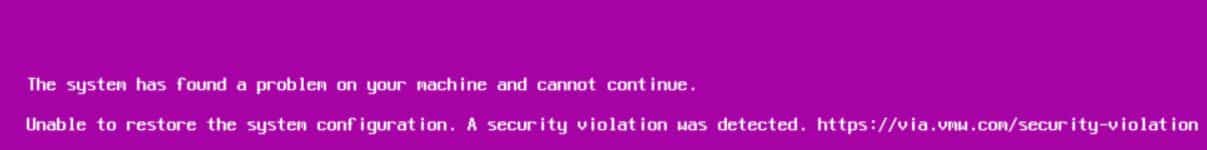

Symtom:

När du har utfört maskinvaruunderhåll, inklusive byte av komponenter (t.ex. CMOS-batteri, processor osv.), kan det uppstå lila skärmfel när du startar värdsäkerhetskopian.

Orsaken:

Från och med version 7.0u2 använder ESXi TPM 2.0 för att skydda systemkonfigurationer genom TPM-försegling. Konfigurationen kan endast nås med samma TPM-chip som användes från början.

För att förhindra detta är det nödvändigt att samla in återställningsnyckeln från TPM Security-Enabled-värdar innan bytet utförs.

Instruktioner:

- SSH till ESXi-värden

- Kontrollera om TPM är installerat och om TPM Security är aktiverat i BIOS:

[root@host1:~] esxcli hardware trustedboot get Drtm Enabled: true Tpm Present: true

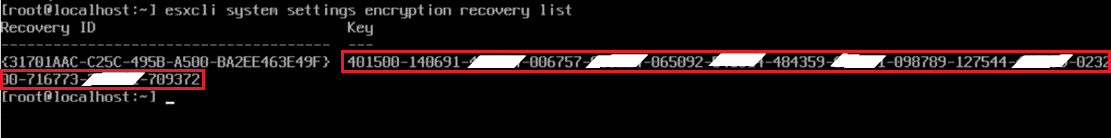

- Hämta återställningsnyckeln genom att köra kommandot nedan:

esxcli system settings encryption recovery list

Obs! Återställningsnyckeln är den andra uppsättningen nummer som visas: 16 grupper, var och en med sex siffror, som markerats ovan

- Se till att du sparar återställningsnyckeln på en säker plats för framtida bruk.

Obs! Om återställningsnyckeln inte är tillgänglig är det enda alternativet att installera om ESXi.

I det här skedet byter du ut delen på ett säkert sätt och om du hade den lila skärmen tidigare följer du stegen nedan för att lösa problemet.

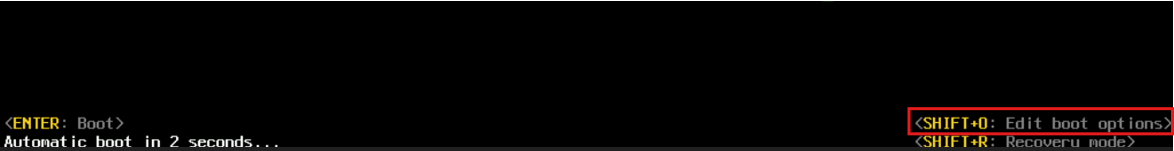

Steg:

- Starta om ESXi och tryck sedan på SKIFT+O när du uppmanas till det:

- Lägg till startkonfigurationen med följande från återställningsnyckeln som samlats in från Förutsättningar:

encryptionRecoveryKey=######-######-######-######-######-######-######-######-######-######-######-######-######

Obs! Ta inte bort den information som redan finns i början av prompten.

I slutet av den befintliga bootUUID lägger du till ett blanksteg följt av encryptionRecoveryKey-informationen som visas i skärmbilden ovan.

- Tryck på Enter för att fortsätta värdstarten.

- SSH till värden och kör kommandot nedan för att skriva ändringar till disken:

[root@host1:~] /sbin/auto-backup.sh

Berörda produkter

C Series, Modular Infrastructure, Rack Servers, Tower Servers, XE Servers, XR Servers, OEM Server Solutions, VMware ESXi 7.x, VMware ESXi 8.x, VMware ESXi 9.xProdukter

C Series, Modular Infrastructure, Rack Servers, Tower Servers, XE Servers, XR Servers, OEM Server SolutionsArtikelegenskaper

Artikelnummer: 000318876

Artikeltyp: How To

Senast ändrad: 08 jan. 2026

Version: 3

Få svar på dina frågor från andra Dell-användare

Supporttjänster

Kontrollera om din enhet omfattas av supporttjänster.