Computer, Monitore und Technologielösungen

Dell Pro Precision 5-serien

Mobilitet och grundläggande prestanda

Avancerade användare hittar sin match i Dell Pro Precision 5S bärbara datorer.Teknik som imponerar

Accelerera hela teamets potential

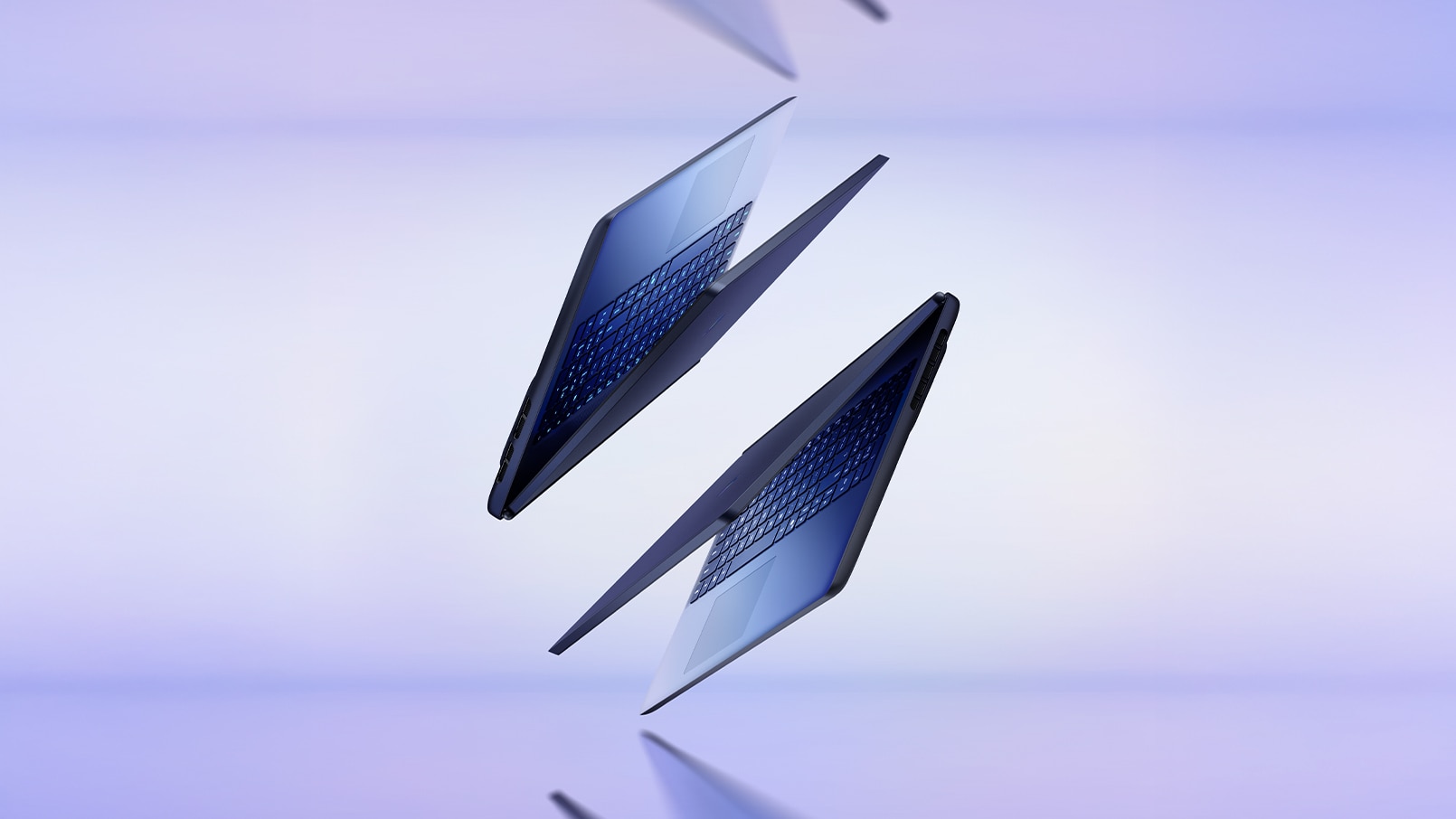

Utforska vårt breda sortiment av Dell‑datorer med flexibla lösningar som maximerar produktiviteten.Nya XPS 13

Rakbladstunn. Fjäderlätt.

Kommer snart.Dell Technologies Showcase

Utvalda produkter och lösningar

Dell bärbara datorer

Utformad för stora idéer, byggd för verkliga livet

Kraftfulla bilder. Kompromisslös kraft. Smidig mobilitet.Dell Pro bärbara datorer

Tunnare, lättare och mer kraftfulla

Håll dig produktiv var som helst med djärv design och prestanda som håller jämna steg med dig.

Dell Pro 7 2-i-1-dator

Upptäck vår tunnaste Dell Pro 2-i-1-dator

Prestanda, mångsidighet och bärbarhet med Series 3 Intel® Core™ Ultra processorer.

Alienware 16X Aurora bärbar speldator

Ren prestanda. Snygg utformning.

Verklighetstrogna bilder och fantastiska färger med en 240 Hz OLED-panel som tillval.

Servrar, Lagring, Nätverk

Flexibla, skalbara IT-lösningar

Förenkla omvandlingen med server-, lagrings- och nätverkslösningar som anpassar sig och kan skalas efter dina verksamhetsbehov.

Support och tjänster

Byggt av oss, stöttat av oss.

Lägg till Dell Care Premium för bästa möjliga datorvård med expertsupport dygnet runt.

Dells support

Vi finns här för att hjälpa dig

Vi hjälper dig med allt från expertråd till att lösa komplexa problem.Mitt konto

Genom att skapa ett Dell-konto får du tillgång till särskilda förmåner.Enkel beställning

Kontrollera beställningar

Produktlista

Dell Premier

Modernisera din IT-upphandling och spara pengar och tid när du handlar från en personlig plats.Förenkla inköpen

Hanteringslösningar

Upptäck insikter