Καλώς ορίσατε

Καλώς ορίσατε στην Dell

- Υποβάλετε παραγγελίες γρήγορα και εύκολα

- Δείτε τις παραγγελίες και παρακολουθήστε την κατάσταση αποστολής

- Δημιουργήστε μια λίστα με τα προϊόντα σας για να έχετε πρόσβαση σε αυτή

- Manage your Dell EMC sites, products, and product-level contacts using Company Administration.

Article Number: 000103639

Como solucionar problemas comuns com o TPM (Trusted Platform Module) e o BitLocker

Summary: Saiba como identificar e resolver problemas comuns do Trusted Platform Module (TPM) ou BitLocker em um computador Dell.

Article Content

Instructions

Sumário

- O que é um TPM (Trusted Platform Module)

- O que é Intel Platform Trust Technology (PTT)

- Quais computadores Dell têm TPM ou Intel PTT

- Como determinar se o TPM é um TPM discreto ou um Intel PTT

- Como redefinir o TPM sem perder dados

- Como atualizar o firmware do TPM e alterar os modos do TPM

- O que é BitLocker

- Problemas comuns do TPM e do BitLocker e suas soluções

- Pontos de falha do TPM e solução de problemas

- Pontos de falha do BitLocker e solução de problemas

- Informações adicionais

O que é um TPM (Trusted Platform Module)

Um TPM (Trusted Platform Module) é um chip que reside dentro de um computador e é soldado à placa de sistema em computadores Dell. A principal função do TPM é gerar chaves criptográficas de forma segura, mas ele também tem outras funções. Cada chip TPM tem uma chave RSA exclusiva e secreta que é incorporada a ele durante a produção.

Se um TPM for usado para recursos de segurança, como BitLocker ou Dell Data Security (DDS), esses recursos deverão ser suspensos antes da limpeza do TPM ou da substituição da placa de sistema.

O TPM tem dois modos: 1.2 e 2.0. O TPM 2.0 é um novo padrão que inclui funcionalidade adicional, como outros algoritmos, suporte para várias chaves confiáveis e suporte mais amplo para aplicativos. O TPM 2.0 requer que você defina o BIOS no modo UEFI, e não no modo preexistente. Ele também requer uma versão de 64 bits do Windows. Desde março de 2017, todas as plataformas Dell Skylake oferecem suporte ao modo TPM 2.0 e ao modo TPM 1.2 no Windows 7, 8 e 10. O Windows 7 requer o Windows Update KB2920188 para oferecer suporte ao modo TPM 2.0. Para trocar os modos em um TPM, é necessário atualizar o firmware do TPM. Os links para download podem ser encontrados na página de drivers de computadores com suporte no site Drivers e downloads da Dell.

O Trusted Computing Group gerencia as especificações a respeito do TPM. Para obter mais detalhes e acessar a documentação, consulte https://trustedcomputinggroup.org/work-groups/trusted-platform-module/

Figura 1: Configuração de segurança do TPM 2.0 no BIOS

O que é Intel Platform Trust Technology (PTT)

Alguns notebooks da Dell são equipados com Intel Platform Trust Technology (PTT). Essa tecnologia faz parte do Intel System On Chip (SoC). Ele é um TPM versão 2.0 baseado em firmware que pode funcionar com a mesma capacidade do chip discreto TPM 1.2. O Windows TPM.msc pode gerenciar o Intel PTT com a mesma capacidade que o TPM discreto.

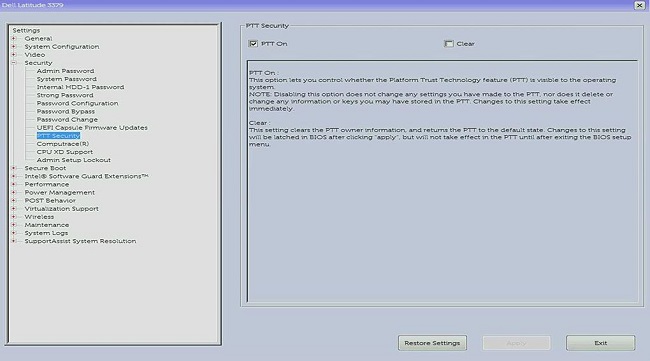

Em computadores equipados com Intel PTT, a opção de menu TPM não está disponível no BIOS. Em vez disso, será exibida uma opção para PTT Security no menu Security settings do BIOS (Figura 2): Isso pode causar confusão ao tentar ativar o BitLocker em um computador em que o Intel PTT está desativado.

Figura 2: Configuração de segurança do PTT no BIOS

Quais computadores Dell têm TPM ou Intel PTT

De acordo com a Intel, todos os computadores com um processador de 8ª geração ou posterior têm Intel PTT. (Para obter mais informações sobre o Intel PTT, consulte Como saber se meu PC já tem o TPM 2.0 em Visão geral do Trusted Platform Module (TPM)

get-tpm para verificar o fabricante do TPM. Para obter mais informações, consulte Como determinar se o TPM é um TPM discreto ou um Intel PTT.

Como determinar se o TPM é um TPM discreto ou um Intel PTT

Talvez você queira saber a localização física do TPM no computador por motivos de segurança. O TPM pode ser discreto, quando for um chip físico na placa-mãe, ou pode ser um firmware e fazer parte do processador. Os processadores Intel de 8ª geração ou posteriores contêm o Intel Platform Trusted Technology (Intel PTT), que é um TPM integrado que reside no firmware. Para obter mais informações, consulte Como saber se meu PC já tem o TPM 2.0 em Visão geral do Trusted Platform Module (TPM)

Quando o computador tiver um TPM discreto e um TPM de firmware, ele usará apenas o TPM discreto.

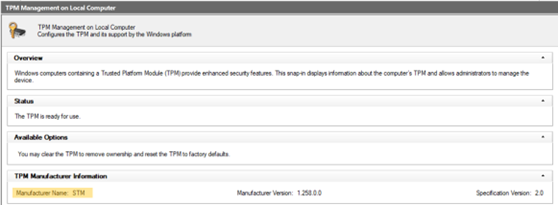

Há dois métodos para saber qual TPM o computador está usando. Nos dois métodos, o campo TPM Manufacturer será exibido.

- Se o campo TPM Manufacturer mostrar STM ou NTC, o computador usa um TPM discreto da STMicro e da Nuvoton.

- Se o campo TPM Manufacturer mostrar INTC, o computador usa um TPM de firmware.

Método 1: tpm.msc

- Abra o menu Iniciar.

- Pesquise e abra o

tpm.msc. - Na janela TPM Management and Local Computer que abrir, localize o nome do fabricante, em TPM Manufacturer .

Figura 3: Nome do fabricante na janela TPM Management on Local Computer

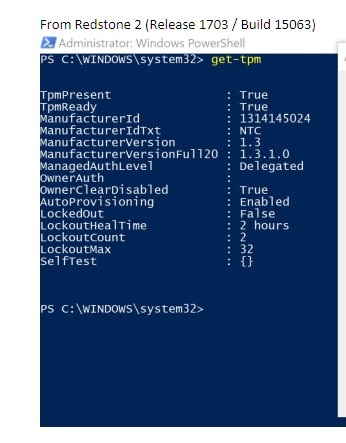

Método 2: prompt do PowerShell com privilégios elevados

- Pesquise por

PowerShell, clique com o botão direito nele e selecione Executar como administrador. - Digite

get-tpme pressione Enter. - A pasta

ManufacturerIdTxtmostra o fabricante do TPM.

Figura 4: Campo ManufacturerIdTxt do comando get-tpm .

Como redefinir o TPM sem perder dados

Uma solução comum para um TPM que não aparece corretamente no BIOS ou no sistema operacional é redefinir o TPM.

Redefinir o TPM não é o mesmo que apagar o TPM. Durante uma reinicialização do TPM, o computador tenta detectar novamente o TPM e preservar os dados mantidos nele. Estas são as etapas para executar uma redefinição do TPM no computador Dell:

Em notebooks

- Remova o adaptador CA, desligue o computador e desconecte todos os dispositivos USB.

- Ligue o computador e pressione a tecla F2 para entrar no BIOS ou na configuração do sistema.

- O TPM está disponível em Security? Caso esteja, nenhuma etapa adicional será necessária.

- Se o TPM não estiver disponível em Security, siga as etapas a seguir.

- Se o TPM não estiver presente, desligue o computador e desconecte a bateria (se ela for removível).

- Descarregue a energia estática pressionando e segurando o botão liga/desliga por mais de 60 segundos.

- Conecte a bateria (se ela for removível) e o adaptador CA e ligue o computador.

Em desktops e all in ones

- Desligue o computador e desconecte o cabo de alimentação da parte traseira do computador.

- Descarregue a energia estática pressionando e segurando o botão liga/desliga por mais de 60 segundos.

- Conecte o cabo de alimentação à parte traseira do computador e ligue o computador.

Como atualizar o firmware do TPM e alterar os modos do TPM

Os modos TPM 1.2 e 2.0 só podem ser alterados com o uso do firmware disponível para download na página Drivers e downloads do site da Dell. Alguns computadores Dell são compatíveis com esse recurso. Você pode usar os métodos descritos em Como determinar se o TPM é um TPM discreto ou um Intel PTT para verificar se um computador é compatível com esse recurso. Você também pode consultar o site Drivers e Downloads da Dell para verificar se o firmware está disponível para alternar entre os dois modos. Se o firmware não estiver listado, o computador não oferece suporte a esse recurso. Além disso, o TPM deve estar ativado e habilitado para atualizar o firmware.

Siga estas etapas para atualizar o TPM com a versão 1.2 ou 2.0 do firmware:

- No Windows:

- Suspenda o BitLocker ou qualquer programa de criptografia/segurança do sistema que dependa do TPM.

- Desabilite o provisionamento automático do Windows se necessário (Windows 8 ou 10).

- Comando do PowerShell:

Disable-TpmAutoProvisioning

- Comando do PowerShell:

- Reinicialize o computador e acesse o BIOS.

- Na tela do BIOS:

- Vá até Security e, em seguida, acesse a página TPM/Intel PTT.

- Marque a caixa Clear TPM e pressione e selecione o botão Apply na parte inferior.

- Selecione o botão Exit para reinicializar no Windows.

- No Windows:

- Execute a atualização de firmware do TPM.

- O computador será reinicializado automaticamente e iniciará a atualização de firmware.

- NÃO desligue o computador durante essa atualização.

- Reinicialize o computador no Windows e habilite o provisionamento automático do Windows, se aplicável.

- Comando do PowerShell:

Enable-TpmAutoProvisioning - Se estiver executando o Windows 7, use

TPM.mscpara assumir a propriedade do TPM. - Reinicialize o computador novamente e ative qualquer criptografia que use o TPM.

- Execute a atualização de firmware do TPM.

A versão de firmware do TPM pode ser verificada usando TPM.msc ou o comando get-tpm no Windows PowerShell (compatível somente com Windows 8 e 10). O uso do comando get-tpm no Windows 10 1607 ou anterior mostra apenas os três primeiros caracteres do firmware, listados em ManufacturerVersion (Figura 5). No Windows 10 1703 ou posterior, 20 caracteres são exibidos, listados em ManufacturerVersionFull20 (Figura 6).

Figura 5: get-tpm no Windows 10 versão 1607 ou anterior

Figura 6: get-tpm no Windows 10 versão 1703 ou posterior

O que é BitLocker

O BitLocker é um recurso de criptografia completa de disco, disponível na maioria das versões do Windows 7, 8, 10 e 11 (veja a lista abaixo para conferir as edições que oferecem suporte ao BitLocker).

- Windows 7 Enterprise

- Windows 7 Ultimate

- Windows 8 Pro

- Windows 8 Enterprise

- Windows 10 Pro

- Windows 10 Enterprise

- Windows 10 Education

- Windows 11 Pro

- Windows 11 Enterprise

- Windows 11 Education

Para obter as etapas para ativar o BitLocker ou a criptografia de dispositivo, consulte o artigo de suporte da Microsoft Criptografia de dispositivo no Windows

Problemas comuns do TPM e do BitLocker e suas soluções

TPM ausente

O problema de TPM ausente pode ocorrer por diversos motivos. Analise as informações abaixo e verifique o tipo de problema que você tem. Além disso, um TPM ausente pode ser causado por uma falha geral do TPM e exigir a substituição da placa de sistema. Esses tipos de falhas são raros, e a substituição da placa de sistema deve ser um último recurso para solucionar problemas de TPM ausente.

- O problema de TPM ausente original foi encontrado no chip Nuvoton 650

- Ele foi resolvido no firmware 1.3.2.8 para o modo 2.0 e no 5.81.2.1 para o modo 1.2

- Outras referências: A opção TPM está ausente na configuração do BIOS do sistema no Latitude, Precision ou XPS.

- Chip Nuvoton 650 ausente após a atualização do firmware 1.3.2.8

- Observado somente no Precision 5510, Precision 5520, XPS 9550 e XPS 9560

- Resolvido com atualizações de agosto de 2019 do BIOS para computadores XPS e Dell Precision

- Se precisar de mais assistência com esse problema, entre em contato com o Suporte técnico da Dell.

- Chip Nuvoton 750 ausente no BIOS

- Resolvido com a atualização de firmware 7.2.0.2

- Se precisar de mais assistência com esse problema, entre em contato com o Suporte técnico da Dell.

- Sistema não configurado com TPM

- Os sistemas podem ser enviados sem um TPM ou enviados com TPMs baseados em firmware Intel PTT.

- Se precisar de mais assistência com esse problema, entre em contato com o Suporte técnico da Dell.

Configuração do TPM

- Using scripting or automation for TPM firmware updates from Dell (Como usar scripts ou automação para atualização de firmware do TPM da Dell)

- Vídeo do YouTube - Dell Client Configuration Toolkit (CCTK) - Ativação do TPM

- Como atualizar com êxito o firmware do TPM no seu computador Dell

Problemas relacionados ao BIOS

- Erro do BitLocker ao usar o modo TPM 1.2 depois de atualizar o BIOS – Não é possível acionar o BitLocker e a mensagem "The Trusted Platform Module (TPM) on this computer does not work with the current BIOS. Contact the computer manufacturer for BIOS upgrade instructions" é exibida no modo TPM 1.2 após a atualização do BIOS.

- Atualização do BIOS nos sistemas Dell com BitLocker ativado

Principais problemas de recuperação

- Criptografia automática de dispositivos do Windows ou BitLocker em computadores Dell

- O BitLocker está solicitando uma chave de recuperação e você não consegue localizá-la

- O BitLocker pede uma chave de recuperação em toda inicialização em computadores com USB-C ou Thunderbolt quando encaixado ou desencaixado

- Como desbloquear o BitLocker quando ele para de aceitar chaves de recuperação

Problemas relacionados ao Windows

Pontos de falha do TPM e solução de problemas

TPM visível no Gerenciador de dispositivos e no console de gerenciamento do TPM

O Trusted Platform Module deve ser exibido em Dispositivos de segurança no Gerenciador de Dispositivos. Você também pode verificar o Console de Gerenciamento do TPM, seguindo as etapas abaixo:

- Pressione as teclas Windows + R no teclado para abrir um prompt de comando.

- Digite

tpm.msce pressione Enter no teclado. - Verifique se o status do TPM no console de gerenciamento é exibido como Ready.

Se o TPM não estiver visível no Gerenciador de dispositivos ou com o status Pronto no console de gerenciamento do TPM, siga as etapas abaixo para solucionar o problema:

- Verifique se o TPM está habilitado e ativado no BIOS seguindo as etapas abaixo e consultando a imagem de exemplo com as configurações do BIOS na Figura 7:

- Reinicialize o computador e pressione a tecla F2 quando estiver na tela do logotipo da Dell para entrar no BIOS ou na configuração do sistema.

- Clique em Security no menu Settings.

- Clique na opção TPM 1.2 Security ou TPM 2.0 Security no menu Security.

- Verifique se as opções TPM On e Activate estão marcadas.

- Pode ser necessário confirmar se as caixas Attestation Enable e Key Storage Enable também estão selecionadas para que o TPM funcione corretamente.

Figura 7: Exemplo de configurações de TPM no BIOS

Se o TPM ainda não for exibido no Gerenciador de dispositivos ou não mostrar o status Pronto no console de gerenciamento do TPM, limpe o TPM e atualize o firmware do TPM com a versão mais recente, se possível. Talvez seja necessário primeiramente desativar o provisionamento automático do TPM e, em seguida, limpar o TPM seguindo as etapas abaixo:

- Pressione a tecla Windows no teclado e digite

powershellna caixa de pesquisa. - Clique com o botão direito do mouse em PowerShell (x86) e selecione Executar como administrador.

- Digite o seguinte comando do PowerShell:

Disable-TpmAutoProvisioninge pressione Enter. - Confirme se o resultado é AutoProvisioning: Disabled (Figura 8).

Figura 8: AutoProvisioning: Disabled - configuração do PowerShell - Abra o console de gerenciamento do TPM pressionando as teclas Windows + R no teclado para abrir um prompt de comando. Digite

tpm.msce pressione Enter. - No painel Ações à direita, selecione Limpar TPM.

- Reinicie o computador e pressione F12 no teclado, quando solicitado, para prosseguir com a limpeza do TPM.

Em seguida, instale a atualização mais recente do firmware do TPM, seguindo as etapas abaixo:

- Navegue até a página Drivers e downloads do site da Dell.

- Insira a etiqueta de serviço ou procure seu modelo de computador para entrar na página de suporte correta.

- Clique na guia Drivers e downloads e escolha o sistema operacional correto (clique no menu suspenso Sistema operacional para visualizar os sistemas operacionais disponíveis para o seu computador).

- Selecione a categoria Segurança no menu de drivers disponível.

- Localize o utilitário de atualização de firmware Dell TPM 2.0 ou o utilitário de atualização Dell TPM 1.2 no menu. Clique no link Exibir detalhes para obter mais informações sobre o arquivo e em Instruções de instalação para fazer download e instalar a atualização.

Se o TPM ainda não estiver visível no Gerenciador de dispositivos ou não mostrar o status "Ready" no console de gerenciamento do TPM, entre em contato com o Suporte técnico Dell. Talvez seja necessário reinstalar o sistema operacional para solucionar o problema.

Se a seguinte mensagem for recebida: "O TPM está ativado e sua propriedade não foi tomada".

- Para o Windows 7: Inicialize o TPM

.

- Para Windows 10: Enable-TpmAutoProvisioning

.

Mensagem "O TPM está pronto para uso, com funcionalidade reduzida" no TPM.msc.

- O problema ocorrerá se a imagem de um computador tiver sido recriada sem a limpeza do TPM.

- Tente solucionar o problema limpando o TPM e instalando o firmware mais recente do TPM (seguindo as etapas da seção acima).

- Verifique se as configurações do TPM estão corretas no BIOS.

- Se o problema persistir, limpe o TPM e recarregue o Windows.

Verifique se o TPM.msc mostra TPM ativo e pronto para uso.

- O TPM está funcionando.

Pontos de falha do BitLocker e solução de problemas de cada um deles

Verifique se o seu sistema operacional oferece suporte ao BitLocker.

Consulte a lista de sistemas operacionais que oferecem suporte ao BitLocker na seção O que é BitLocker? acima.

Verifique se o TPM está ativado e pronto para uso no console de Gerenciamento do TPM (tpm.msc).

- Se o TPM não estiver pronto para uso, reveja a seção acima de solução de problemas de TPM.

O BitLocker é ativado na inicialização.

Se o BitLocker for ativado na inicialização, siga estas orientações de solução de problemas sugeridas:

- Geralmente, a ativação do BitLocker na inicialização do computador significa que o BitLocker está funcionando como desejado. É possível que o problema esteja isolado a uma destas causas:

- Alterações nos arquivos principais do Windows

- Alterações no BIOS

- Alterações no TPM

- Alterações no registro de volume ou inicialização criptografado

- Falha ao usar as credenciais corretas

- Alterações na configuração de hardware

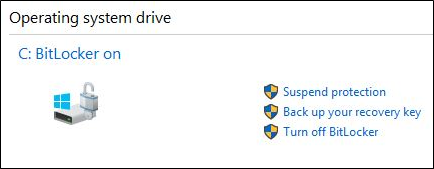

Recomenda-se suspender o BitLocker antes de fazer qualquer uma dessas alterações no computador. Siga as etapas abaixo para suspender o BitLocker:

- Clique em Iniciar, digite

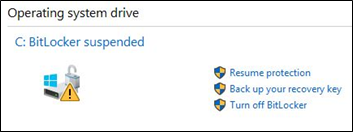

manage bitlockerna caixa de pesquisa e pressione Enter para abrir o console de gerenciamento do BitLocker. - Clique em Suspender proteção para o disco rígido criptografado (Figura 9):

Figura 9: Suspender o BitLocker a partir do console de gerenciamento - Clique em Sim no prompt de mensagem exibido para suspender o BitLocker (Figura 10):

Figura 10: Prompt de mensagem para suspender o BitLocker - Após efetuar as alterações no computador, volte para o Console de gerenciamento do BitLocker e selecione Retomar proteção para ativar o BitLocker (Figura 11):

Figura 11: Retomar o BitLocker a partir do console de gerenciamento

Para impedir que o BitLocker seja ativado na inicialização, após fazer alterações no computador, talvez seja necessário desativar totalmente a criptografia do BitLocker antes de ativá-la de novo. Você pode desativar e ativar a criptografia BitLocker no console de gerenciamento seguindo estas etapas:

- Clique em Iniciar, digite

manage bitlockerna caixa de pesquisa e, em seguida, pressione Enter para abrir o console de gerenciamento do BitLocker. - Clique em Desligar BitLocker (Figura 12).

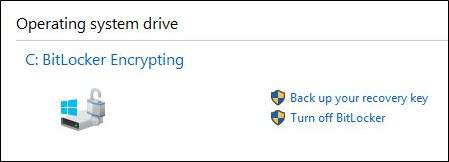

Figura 12: Desativação do BitLocker a partir do console - Clique em Desligar BitLocker quando for solicitada a confirmação (Figura 13).

Figura 13: Prompt de confirmação de desativação do BitLocker - Permita que o computador descriptografe totalmente o disco rígido (Figura 14).

Figura 14: Tela de status da criptografia do BitLocker - Depois que a descriptografia estiver concluída, você poderá optar por Ativar BitLocker no Console de Gerenciamento do BitLocker para criptografar o disco rígido novamente.

O BitLocker não pode ser retomado ou acionado.

Se o BitLocker não puder ser retomado ou acionado, siga as dicas de solução de problemas abaixo:

- Verifique se você recentemente fez alguma das alterações da lista acima no computador. Se você tiver feito alterações, reverta o computador para um estado anterior ao da modificação e veja se o BitLocker é acionado ou retomado.

- Se a alteração recente for o problema, suspenda o BitLocker no console de gerenciamento do BitLocker e faça novamente a alteração.

- Se o problema persistir, verifique se as versões de firmware do BIOS e do TPM são as mais recentes. Verifique as versões mais recentes no site Drivers e downloads da Dell.

- Se ainda assim o BitLocker não for reiniciado ou acionado, reinstale o sistema operacional.

Chave de recuperação do BitLocker perdida

A chave de recuperação do BitLocker é necessária para garantir que somente uma pessoa autorizada possa desbloquear seu computador pessoal e restaurar o acesso aos seus dados criptografados. Se você perder a chave de recuperação, a Dell não poderá recuperar ou substituí-la. Guarde a chave de recuperação em um local seguro e recuperável. Exemplos de locais para armazenar a chave incluem:

- Uma unidade flash USB

- Um disco rígido externo

- Um local da rede (unidades mapeadas, um controlador do Active Directory, um controlador de domínio etc.)

- Sua conta Microsoft

Se você nunca criptografou seu computador, é possível que a criptografia tenha sido realizada por meio do processo automatizado do Windows. Isso é explicado no artigo Criptografia automática de dispositivos Windows ou BitLocker em computadores Dell da base de conhecimento Dell.

BitLocker funcionando conforme desejado

Se o BitLocker for acionado e criptografar o disco rígido, e não for ativado na inicialização do computador, isso significará que ele está funcionando conforme o desejado.

Additional Information

Artigos recomendados

Aqui estão alguns artigos recomendados para você.

- A opção de TPM não existe na configuração do BIOS do sistema no Latitude, Precision ou XPS

- Computadores Dell que podem fazer upgrade do TPM 1.2 para 2.0

- Como ativar o TPM (Trusted Platform Module)

- Ativando o recurso de segurança Trusted Platform Module

- Perguntas frequentes sobre o Trusted Platform Module (TPM) para Windows 11

Criptografe sua unidade com o BitLocker

Duração: 02:57

Legendas: Somente em inglês

Solução de problemas da chave BitLocker

Duração: 00:30:21

Legendas: Somente em inglês

Article Properties

Affected Product

Last Published Date

14 Μαρ 2024

Version

18

Article Type

How To