NetWorker: Не вдається підключитися до AUTHC через помилки HTTP 400/403

Summary: Не вдається підключитися до служби аутентифікації NetWorker (AUTHC). Повідомляються про помилки HTTP 400 (поганий запит) або HTTP 403 (заборонено)

Symptoms

Компанія NetWorker nsrlogin помилка команди з HTTP 400 або 403:

nsrlogin -u administrator

130136:nsrlogin: Please enter password:

117849:nsrlogin: Authentication library error: CONNECT tunnel failed, response 403

Server Message : Make sure that server is running

Або:

nsrlogin -u Administrator

130136:nsrlogin: Please enter password:

117849:nsrlogin: Authentication library error: CONNECT tunnel failed, response 400

Server Message : Make sure that server is running

Аутентифікація NetWorker та інші спроби підключитися до служби аутентифікації зазнають невдачі з аналогічними помилками.

nsrauthtrust -H NETWORKER_SERVER_NAME -P 9090

125927:nsrauthtrust: Failed to retrieve certificate: CONNECT tunnel failed, response 403

Оновлення NetWorker Management Console (NMC) і NetWorker Web User Interface (NWUI) (Windows) і сценарії після оновлення (Linux) повідомляють про збої підключення на порту AUTHC.

Cause

Ця проблема виникає за межами NetWorker. Компанія NetWorker nsrlogin команда також повідомила про "Connect Tunnel Failed", оскільки в середовищі налаштовано проксі-сервер HTTPS. Це можна перевірити за допомогою curl команда:

curl https://NETWORKER_SERVER_ADDRESS:9090

curl -v https://NETWORKER_SERVER_ADDRESS:9090 * Rebuilt URL to: https://NETWORKER_SERVER_ADDRESS:9090/ * Uses proxy env variable no_proxy == 'HTTP_PROXY_HOSTNAME' * Uses proxy env variable https_proxy == 'http://HTTP_PROXY_HOSTNAME:8080' * Trying HTTP_PROXY_IP... * TCP_NODELAY set * Connected to HTTP_PROXY_HOSTNAME (HTTP_PROXY_IP) port 8080 (#0) * allocate connect buffer! * Establish HTTP proxy tunnel to NETWORKER_SERVER_ADDRESS:9090 > CONNECT NETWORKER_SERVER_ADDRESS:9090 HTTP/1.1 > Host: NETWORKER_SERVER_ADDRESS:9090 > User-Agent: curl/7.61.1 > Proxy-Connection: Keep-Alive < HTTP/1.1 403 Forbidden < Server: squid/3.5.20 < Mime-Version: 1.0 < Date: Thu, 03 Jul 2025 15:36:25 GMT < Content-Type: text/html;charset=utf-8 < Content-Length: 3548 < X-Squid-Error: ERR_ACCESS_DENIED 0 < Vary: Accept-Language < X-Cache: MISS from HTTP_PROXY_HOSTNAME < X-Cache-Lookup: NONE from HTTP_PROXY_HOSTNAME:8080 < Via: 1.1 HTTP_PROXY_HOSTNAME (squid/3.5.20) < Proxy-Connection: Keep-Alive * Received HTTP code 403 from proxy after CONNECT * Closing connection 0 * Curl: (56) Received HTTP code 403 from proxy after CONNECT

Або:

curl -v https://NETWORKER_SERVER_ADDRESS:9090 * Uses proxy env variable https_proxy == 'http://HTTP_PROXY_HOSTNAME:443' * Trying HTTP_PROXY_IP:443... * Connected to HTTP_PROXY_HOSTNAME (HTTP_PROXY_IP) port 443 (#0) * allocate connect buffer! * Establish HTTP proxy tunnel to NETWORKER_SERVER_ADDRESS:9090 > CONNECT NETWORKER_SERVER_ADDRESS:9090 HTTP/1.1 > Host: NETWORKER_SERVER_ADDRESS:9090 > User-Agent: curl/7.76.1 > Proxy-Connection: Keep-Alive > < HTTP/1.1 400 Bad Request < Server: openresty < Date: Thu, 03 Jul 2025 14:11:12 GMT < Content-Type: text/html < Content-Length: 154 < Connection: close < * Received HTTP code 400 from proxy after CONNECT * CONNECT phase completed! * Closing connection 0

Конкретна помилка, що повертається, може відрізнятися залежно від конкретного постачальника проксі-сервера та використовуваної конфігурації. Спільним є те, що ви бачите зв'язок з портом аутентифікації NetWorker (AUTHC) (за замовчуванням 9090) перенаправлений через проксі-хост HTTPS. Повернута помилка є помилкою HTTP 4xx; або 400 (Поганий запит) або 403 (Заборонено).

Resolution

Використання проксі-сервера HTTPS спеціально для трафіку автентифікації на порту 9090 явно не задокументовано і не перевірено як підтримувана конфігурація. Компоненти NetWorker зазвичай очікують прямого зв'язку між службами, особливо для аутентифікації.

Видаліть конфігурацію проксі HTTP/HTTPS на сервері NetWorker. Це також має бути видалено з будь-якого хоста NetWorker, який обмінюється даними з портом 9090 на сервері NetWorker. Бачити: Процеси та порти NetWorker

На сервері NetWorker запустіть:

unset https_proxy unset http_proxy

curl вихід підключення. Якщо змінні не вдається визначити, зверніться до адміністратора системи або до документації постачальника проксі-сервера. Для вимкнення проксі-запитів HTTPS можуть знадобитися додаткові зміни. Ці конфігурації є зовнішніми для програмного забезпечення або конфігурацій NetWorker.

Як тільки змінні не налаштовані, спробуйте nsrlogin знов. У разі успіху запустіть nsrlogout.

[admin@lnx-srvr01 root]$ nsrlogin -u Administrator 130136:nsrlogin: Please enter password: Authentication succeeded [admin@lnx-srvr01 root]$ nsrlogout

Це свідчить про те, що зв'язок із сервісом NetWorker AUTHC є функціональним. Очікується, що інші процеси, що включають аутентифікацію NetWorker або зв'язок через порт 9090, будуть успішними.

Additional Information

Об'єкт unset лише скасовує встановлення змінної для поточного сеансу оболонки. Якщо встановлено як змінні системи або профілю, вони завантажуються автоматично, коли ви відкриваєте термінал, перезавантажуєте систему або починаєте новий сеанс оболонки. Необхідно виконати наступні дії, щоб запобігти завантаженню змінних на наступну сесію або перезавантаження.

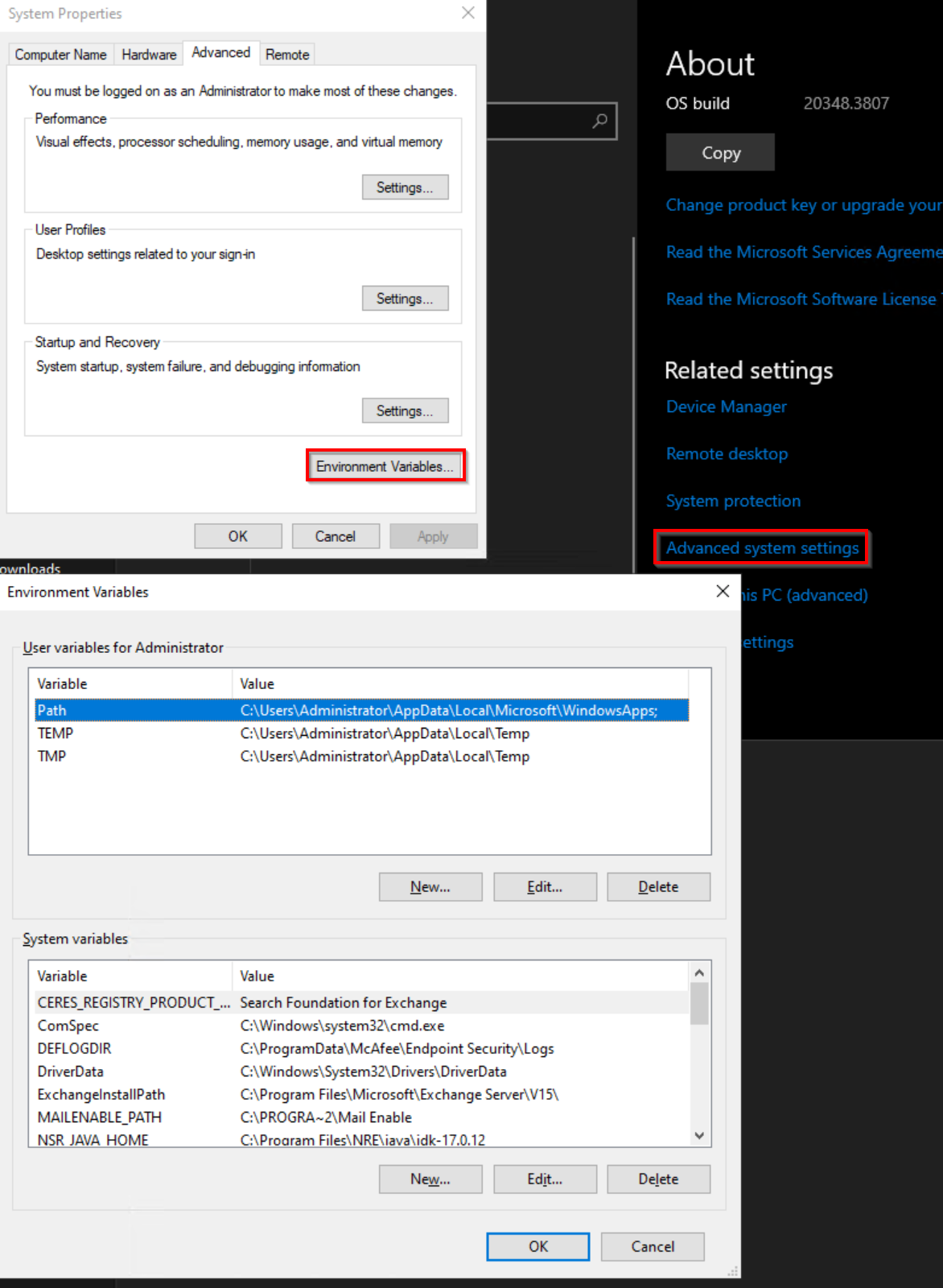

Windows: перевірте змінні SYSTEM або USER і видаліть усі змінні, які використовуються для визначення хоста проксі-сервера HTTP/HTTPS.

Linux: Перевірте наступні файли на наявність налаштувань змінних HTTP/HTTPS і видаліть їх:

- ~/.bashrc

- ~/.bash_profile

- ~/.профіль

- /etc/довкілля

- /etc/профіль

- /etc/profile.d/*.sh