Data-Protection-Suche – OpenLDAP-Konfiguration funktioniert nicht mit RedHat Identity Management

Summary: DIE DPSearch OpenLDAP-Konfiguration mit RedHat Identity Management funktioniert nicht mit der Standardkonfiguration.

This article applies to

This article does not apply to

This article is not tied to any specific product.

Not all product versions are identified in this article.

Symptoms

DPSearch kann keine Verbindung zum RedHat Identity Management über LDAP in DPSearch herstellen.

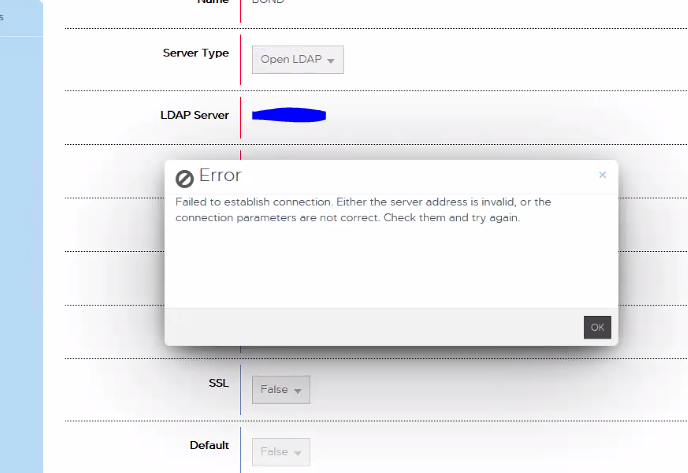

Eine LDAP-Verbindung wird hinzugefügt und die folgende Fehlermeldung wird angezeigt:

"Verbindung konnte nicht hergestellt werden. Entweder ist die Serveradresse ungültig oder die Verbindungsparameter sind nicht korrekt. Überprüfen Sie sie und versuchen Sie es erneut."

CIS.log meldet Folgendes:

P1C68|2023/01/06 15:35:31:419|DEBUG|cislockbox.rb(79)|Binding to ldap using: [Server=domain.com, Port:389, User=CN=user_1,OU=users,OU=accounts,DC=domain,DC=com, Pwd: ***************] P1C68|2023/01/06 15:35:31:420|DEBUG|cisconfigldap.rb(128)|Binding to [domain.com:389 as CN=user_1,OU=users,OU=accounts,DC=domain,DC=com] P1C68|2023/01/06 15:35:31:482|ERROR|ldap_internal.rb(248)|ldap bind_as CN=user_1,OU=users,OU=accounts,DC=domain,DC=com entries: false, result: # P1C68|2023/01/06 15:35:31:483|INFO|ldap_internal.rb(253)|ldap bind_as CN=user_1,OU=users,OU=accounts,DC=domain,DC=com entry: , result: # P1C68|2023/01/06 15:35:31:483|ERROR|ldap_provider.rb(164)|ldap validate_user, bind_as user CN=user_1,OU=users,OU=accounts,DC=domain,DC=com failed on LDAP Host domain.com with # P1C68|2023/01/06 15:35:31:483|ERROR|ldap_provider.rb(182)|ldap validate_user failed, entry or id is null, user: CN=user_1,OU=users,OU=accounts,DC=domain,DC=com, entry: null, result: # P1C68|2023/01/06 15:35:31:484|ERROR|cislockbox.rb(99)|PUT /cis/lockbox/ldap/_test : LDAP binding failed. ldap validate_user failed, entry or id is null, user: CN=user_1,OU=users,OU=accounts,DC=domain,DC=com, entry: null, result: #

Cause

Redhat Identity Management verwendet nicht dieselben LDAP-Objektklassenfelder wie OpenLDAP-Standard, für die Search konfiguriert ist.

Resolution

Die LDAP-Filterkonfiguration muss geändert werden, damit RedHat Identity Management LDAP mit DPSearch funktioniert.

Beheben Sie das Problem mit den folgenden Schritten.

Je nach Implementierung können verschiedene Filterkonfigurationen erforderlich sein.

Entfernen Sie den OpenLDAP-Abschnittsfilter aus organizationalRole in /usr/local/search/cis/Common/ldap/ldap.conf.

FROM

"objectclass": { "Benutzer": ["inetOrgPerson", "Person", "organizationalRole"],

ZU

"objectclass": { "Benutzer": ["inetOrgPerson", "Person"]

Gefolgt von einem Neustart des search-cis-core-Service :

service search-cis-core restart

Nachdem dies abgeschlossen ist, kann RedHat Identity Management LDAP hinzugefügt werden.

Benutzer sollten sich erfolgreich authentifizieren.

Beheben Sie das Problem mit den folgenden Schritten.

Je nach Implementierung können verschiedene Filterkonfigurationen erforderlich sein.

Entfernen Sie den OpenLDAP-Abschnittsfilter aus organizationalRole in /usr/local/search/cis/Common/ldap/ldap.conf.

FROM

"objectclass": { "Benutzer": ["inetOrgPerson", "Person", "organizationalRole"],

ZU

"objectclass": { "Benutzer": ["inetOrgPerson", "Person"]

Gefolgt von einem Neustart des search-cis-core-Service :

service search-cis-core restart

Nachdem dies abgeschlossen ist, kann RedHat Identity Management LDAP hinzugefügt werden.

Benutzer sollten sich erfolgreich authentifizieren.

Affected Products

Data Protection SearchArticle Properties

Article Number: 000208643

Article Type: Solution

Last Modified: 23 May 2023

Version: 2

Find answers to your questions from other Dell users

Support Services

Check if your device is covered by Support Services.