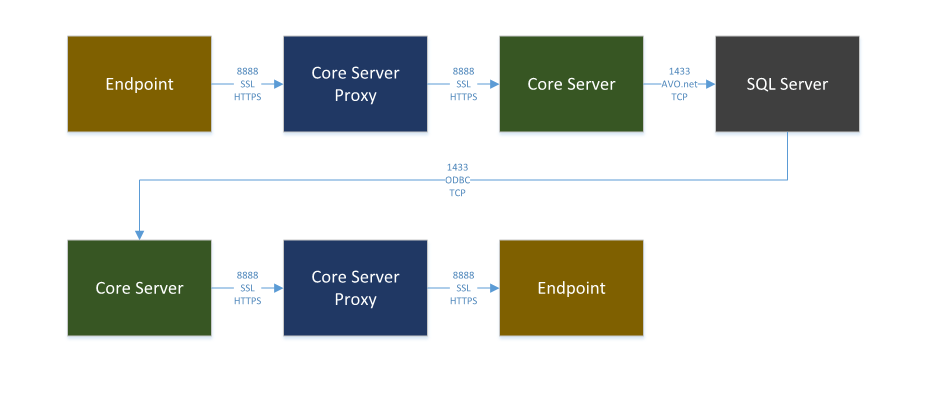

Dell Encryptionのワークフロー

Summary: この記事には、クライアントがどのようにアクティブ化され、どのサービス、ポート、および通信方法が利用されるかを示すワークフローが含まれています。

Instructions

対象製品:

- Dell Encryption Enterprise

- Dell Security Management Server

- Dell Data Protection | Encryption

- Dell Data Protection | Enterprise Edition

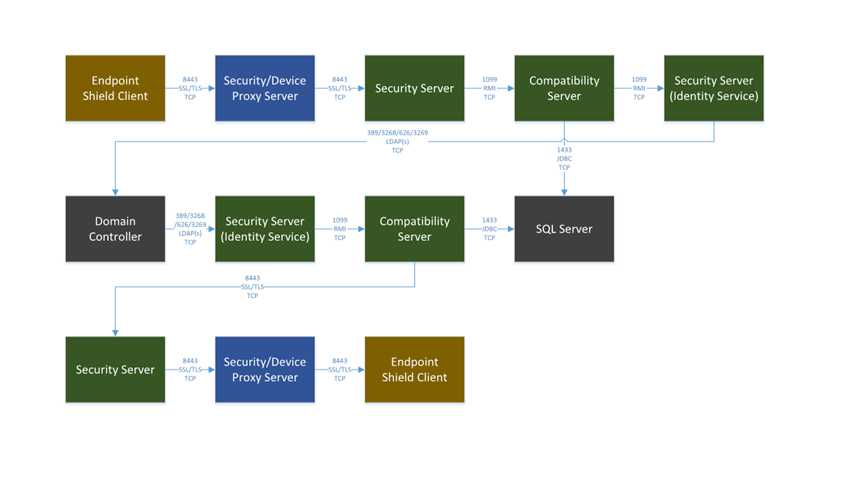

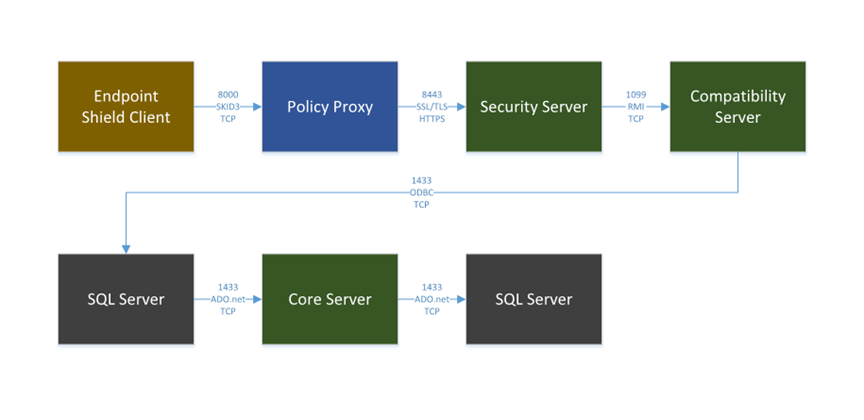

これは、クライアントがどのようにアクティブ化され、どのサービス、ポート、および通信方法が利用されるかを示すワークフローです。

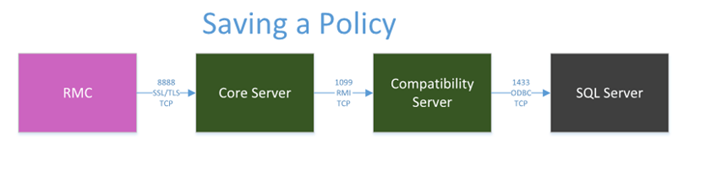

これは、ポリシーを保存するときのプロセスです。まず、ポリシーの変更を保存します。ポリシーは、コミットするまでエンドポイントで変更されません。複数のポリシー変更を保存し、これらすべてを一度にコミットできます。

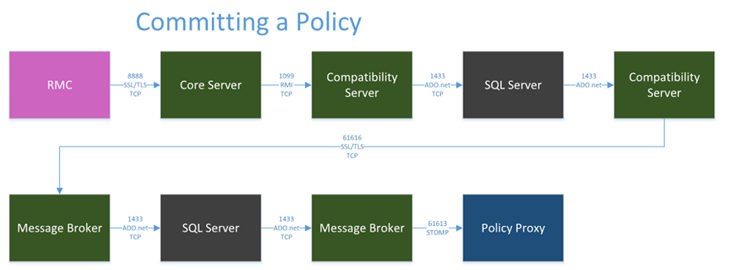

次に、保存したポリシーをコミットします。ポリシーの変更は、次回Dell Data Protection | Enterprise Editionにチェックインしたときにエンドポイントに配信されます。

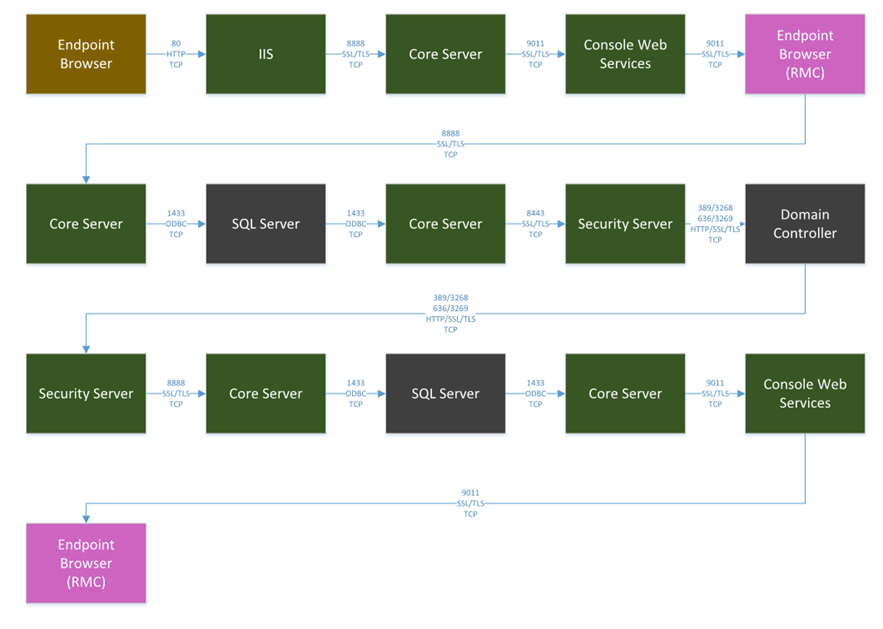

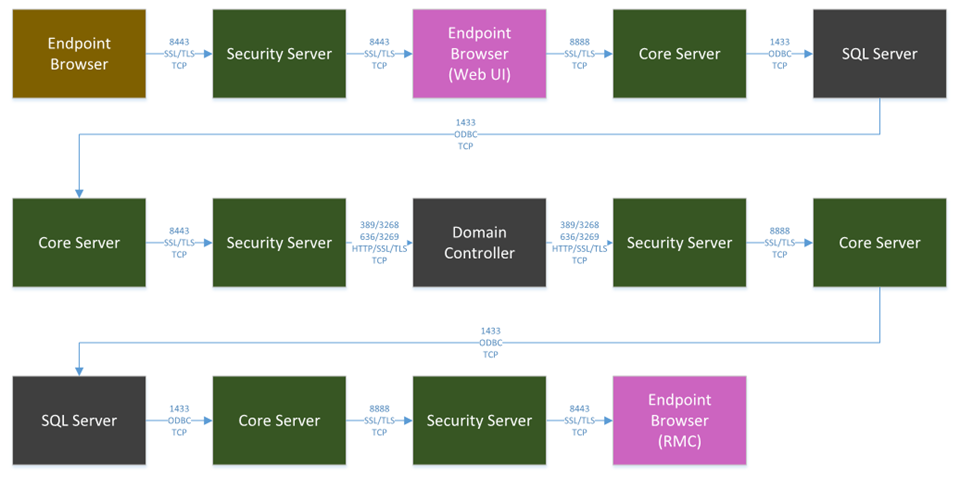

これは、v9.1.5サーバーに接続しているWebブラウザーからリモート管理コンソールにログインするときのプロセスです。リモート管理コンソールは、ポリシーの管理、ユーザーおよびデバイスのインベントリーの表示、Compliance Reporterの実行などのDell Data Protection | Encryption管理タスクに使用されます。管理者は、UPN形式(User@domain.com)のActive Directory認証情報を使用してリモート管理コンソールにログインし、アクセス権が付与されている管理タスクにアクセスできます。

デバイス インベントリーは、実行中のオペレーティング システムのバージョンやインストールされているシールドのバージョンなど、デバイス固有の情報で構成されます。インベントリーには、暗号化スイープの開始時間やスイープ時間などの暗号化ステータスも表示されます。インベントリーはエンドポイントからサーバーにアップロードされ、SQLテーブルで処理されます。

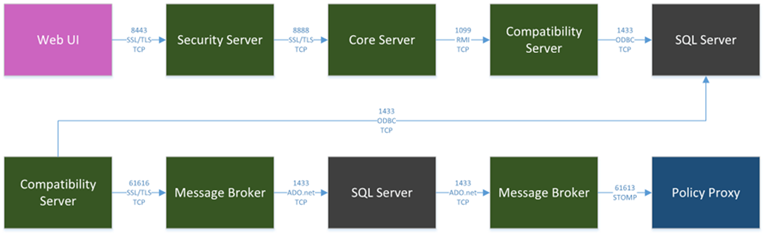

これは、WebUIを使用してポリシーを保存するときのプロセスです。まず、ポリシーの変更を保存します。ポリシーは、コミットするまでエンドポイントで変更されません。複数のポリシー変更を保存し、これらすべてを一度にコミットできます。

次に、保存したポリシーをコミットします。ポリシーの変更は、次回Dell Data Protection | Enterprise Editionにチェックインしたときにエンドポイントに配信されます。

これは、v9.2でコンソールにログインするときのプロセスです。「https://servername.domain.com:8443/webui/login」を使用した安全な接続を介してHTML 5を活用します。リモート管理コンソールは、ポリシーの管理、ユーザーおよびデバイスのインベントリーの表示、Compliance Reporterの実行などのDell Data Protection | Encryption管理タスクに使用されます。管理者は、UPN形式(user@domain.com)のActive Directory認証情報を使用してリモート管理コンソールにログインし、アクセス権が付与されている管理タスクにアクセスできます。

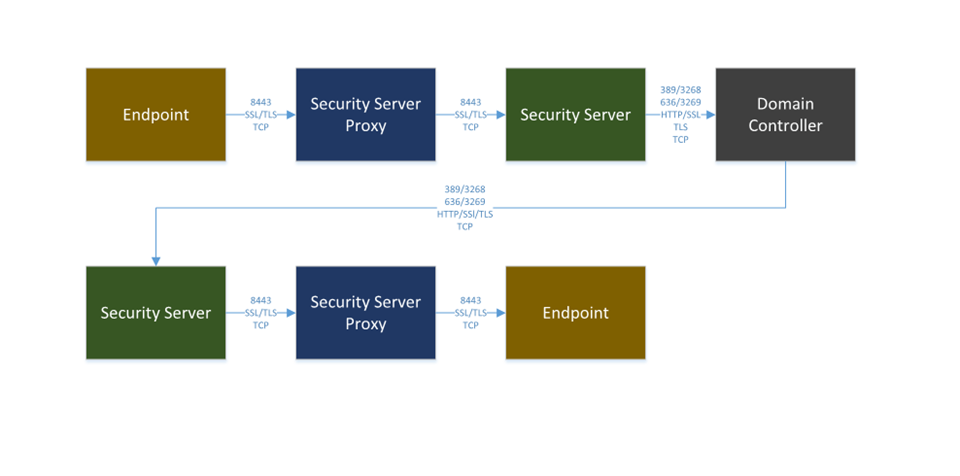

これは、起動前認証(PBA)が認証されるときのプロセスです。PBAは、自動暗号化ドライブ(SED)およびハードウェア暗号化アクセラレーター(HCA)に活用されます。ユーザーはActive Directory認証情報を使用してログインし、ドメインを指定します。ユーザーの認証情報が認証されると、引き続きWindowsが起動します。認証情報が認証されなかった場合、ドライブはロックされたままになり、ユーザーはそのドライブ上のデータにアクセスできません。

これは、起動前認証(PBA)がプロビジョニングされ、キーがエスクローされるエージェント登録です。エージェントはWindowsにインストールされ、Dell Data Protection | Enterprise Editionのポリシーに従ってPBAをプロビジョニングします。PBAがポリシーごとに有効になっている場合は、最初に使用するPBAをプロビジョニングする前に、各エンドポイントに対して回復キーが作成され、SQL Serverにエスクローされます。PBAがプロビジョニングされ、お客様がコンピューターを再起動すると、PBA画面が表示され、オペレーティング システムへのアクセスが許可される前に認証が必要になります。

サポートに問い合わせるには、「Dell Data Securityのインターナショナル サポート電話番号」を参照してください。

TechDirectにアクセスして、テクニカル サポート リクエストをオンラインで生成します。

さらに詳しい情報やリソースについては、「デル セキュリティ コミュニティー フォーラム」に参加してください。