Робочі процеси шифрування Dell

Summary: Ця стаття містить робочі процеси, які демонструють, як клієнти активують роботу та які послуги, порти та методи зв'язку використовуються.

Instructions

Продукти, на які вплинули:

- Підприємство з шифруванням Dell

- Сервер керування безпекою Dell

- Захист даних Dell | Шифрування

- Захист даних Dell | Корпоративне видання

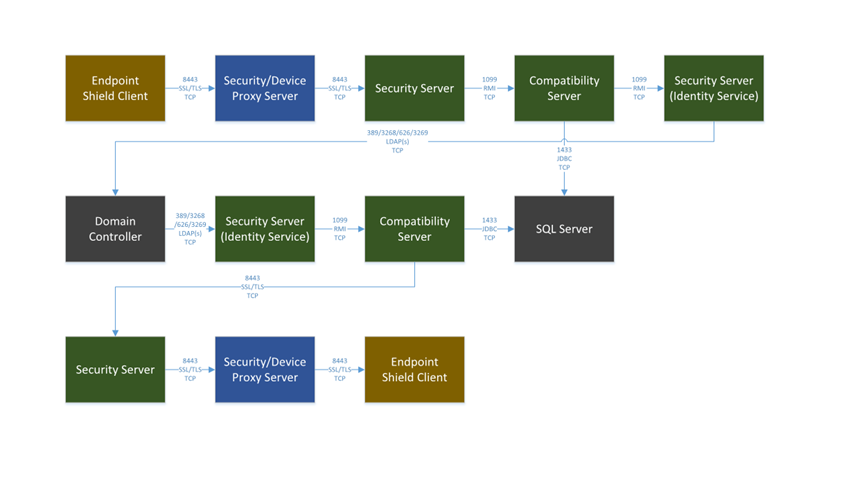

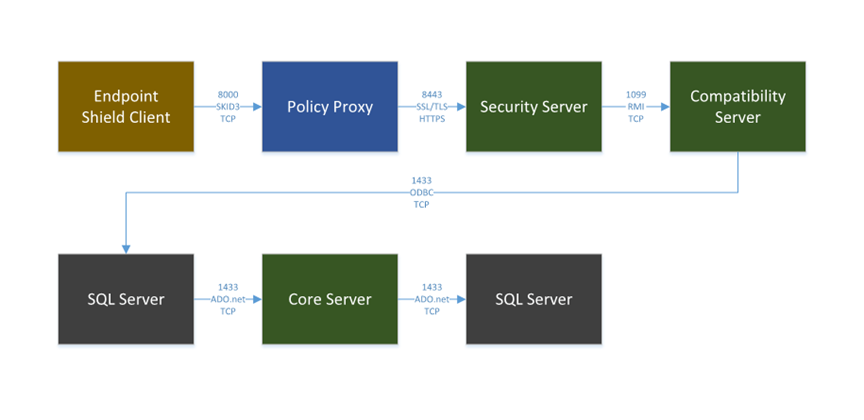

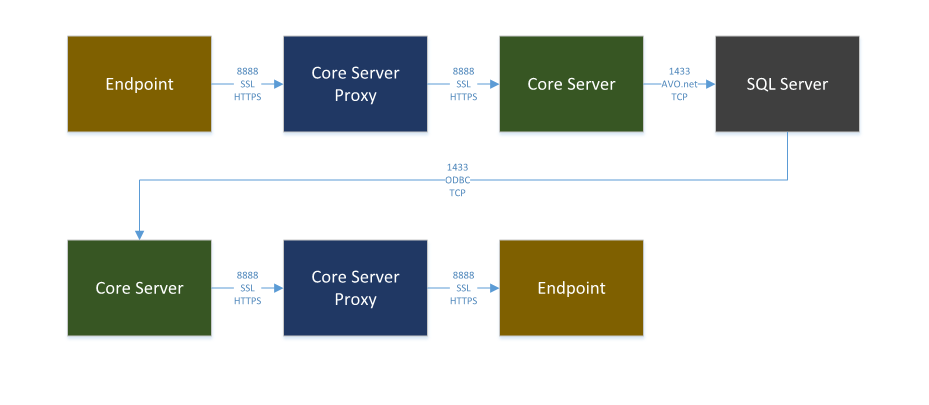

Це робочий процес, який демонструє, як клієнти активуються та які послуги, порти та методи зв'язку використовуються.

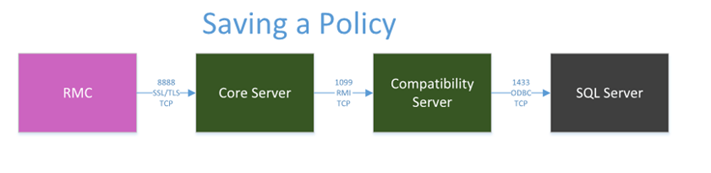

Це процес, коли ви зберігаєте політику. Спочатку ми зберігаємо зміни в політиці, які хочемо внести. Політики не змінюються на кінцевих точках, доки ми не надішлемо зобов'язання. Ми можемо зберегти кілька змін у політиці та зафіксувати їх усі одразу.

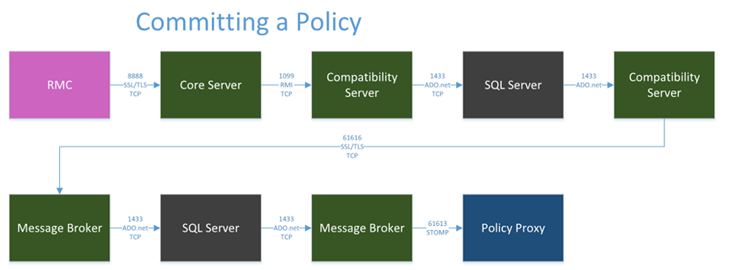

Далі ми фіксуємо наші збережені політики. Будь-які зміни в політиці будуть поширені на наших кінцевих точках під час наступної перевірки за допомогою Dell Data Protection | Корпоративне видання.

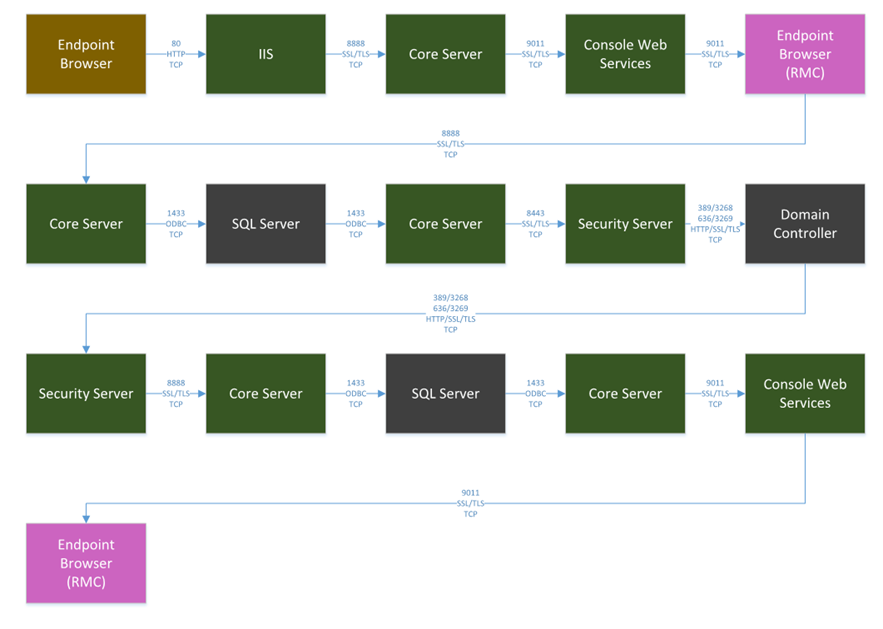

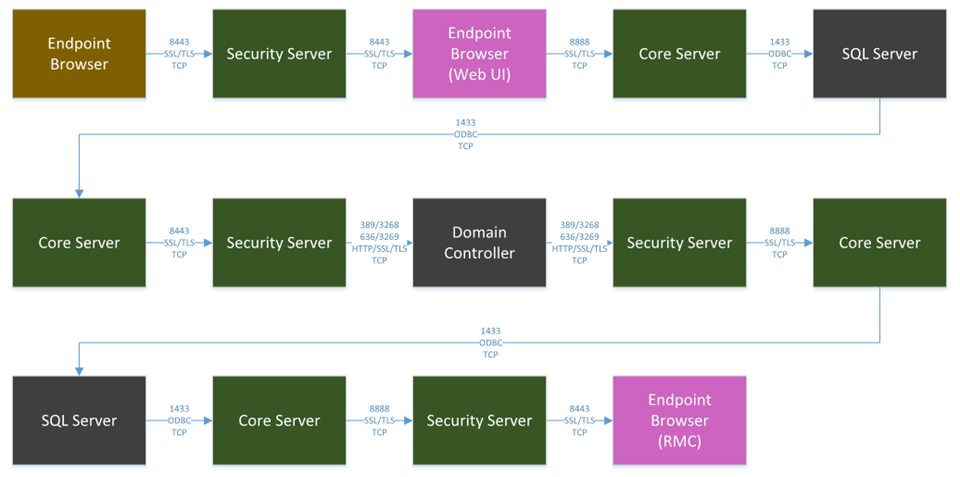

Це процес, коли ви входите в консоль віддаленого керування з веб-браузера, підключеного до сервера версії 9.1.5. Консоль віддаленого керування використовується для захисту даних Dell | Завдання з керування шифруванням, як-от керування політиками, перегляд інвентаризації користувачів і пристроїв або запуск Compliance Reporter. Адміністратор входить у консоль віддаленого керування за допомогою своїх облікових даних Active Directory у форматі UPN (User@domain.com) і має доступ до адміністративних завдань, на які йому було надано дозвіл.

Інвентаризація пристроїв містить інформацію для конкретного пристрою, наприклад про версію операційної системи та інстальовану версію shield. Інвентаризація також показує статус шифрування, наприклад, час початку та розгортки шифрування. Інвентаризація вивантажується з кінцевої точки на сервер і обробляється в SQL-таблиці.

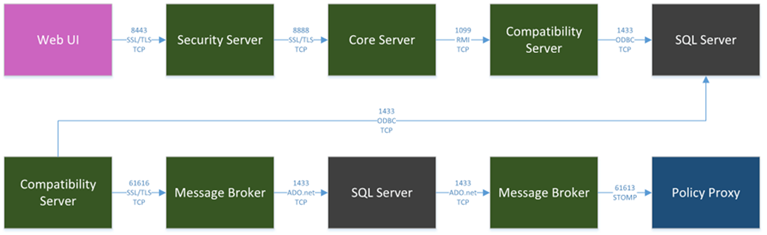

Це процес, коли ви зберігаєте політику за допомогою веб-інтерфейсу. Спочатку ми зберігаємо зміни в політиці, які хочемо внести. Політики не змінюються на кінцевих точках, доки ми не надішлемо зобов'язання. Ми можемо зберегти кілька змін у політиці та зафіксувати їх усі одразу.

Далі ми фіксуємо наші збережені політики. Будь-які зміни в політиці будуть поширені на наших кінцевих точках під час наступної перевірки за допомогою Dell Data Protection | Корпоративне видання.

Це процес, коли ви входите в консоль у версії 9.2. Ми використовуємо html 5 через безпечне з'єднання за допомогою "https://servername.domain.com:8443/webui/login." Консоль віддаленого керування використовується для захисту даних Dell | Завдання з керування шифруванням, як-от керування політиками, перегляд інвентаризації користувачів і пристроїв або запуск Compliance Reporter. Адміністратор входить у консоль віддаленого керування за допомогою своїх облікових даних Active Directory у форматі UPN (user@domain.com) і має доступ до адміністративних завдань, на які йому було надано дозвіл.

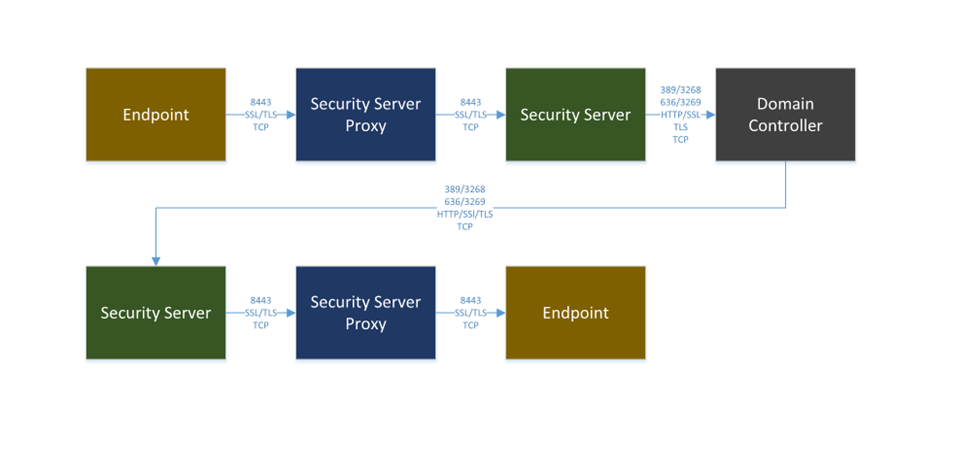

Це процес, під час якого автентифікується автентифікація перед завантаженням (PBA). PBA використовується для самозашифрованих дисків (SED) та апаратних криптоприскорювачів (HCA). Користувач входить у систему за допомогою своїх облікових даних Active Directory та вказує домен. Якщо облікові дані користувача автентифіковані, вони продовжують завантажуватися у Windows. Якщо облікові дані користувача не автентифіковані, диск залишається заблокованим, і він не може отримати доступ до жодних даних на цьому диску.

Це реєстрація агента, під час якої створюється автентифікація перед завантаженням (PBA) і ключі депонуються. Агент встановлюється в Windows і передбачає PBA відповідно до політик Dell Data Protection | Корпоративне видання. Якщо PBA ввімкнено відповідно до політики, ключі відновлення створюються та депонуються на SQL Server для кожної кінцевої точки, перш ніж готувати PBA для першого використання. Після того, як PBA буде підготовлено та клієнт перезавантажить комп'ютер, з'явиться екран PBA та вимагатиме автентифікації перед наданням доступу до операційної системи.

Щоб зв'язатися зі службою підтримки, зверніться за номерами телефонів міжнародної підтримки Dell Data Security.

Перейдіть до TechDirect , щоб згенерувати запит на технічну підтримку онлайн.

Щоб отримати додаткову статистику та ресурси, приєднуйтесь до форуму спільноти Dell Security Community.