Dell Encryption Workflows

Summary: Dieser Artikel zeigt den Workflow, wie die Clients aktiviert werden und welche Services, Ports und Kommunikationsmethoden genutzt werden.

Instructions

Betroffene Produkte:

- Dell Encryption Enterprise

- Dell Security Management Server

- Dell Data Protection | Encryption

- Dell Data Protection | Enterprise Edition

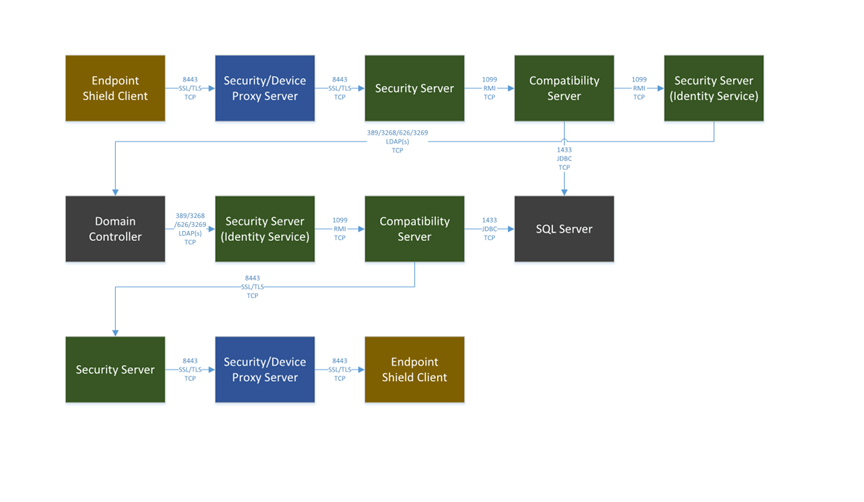

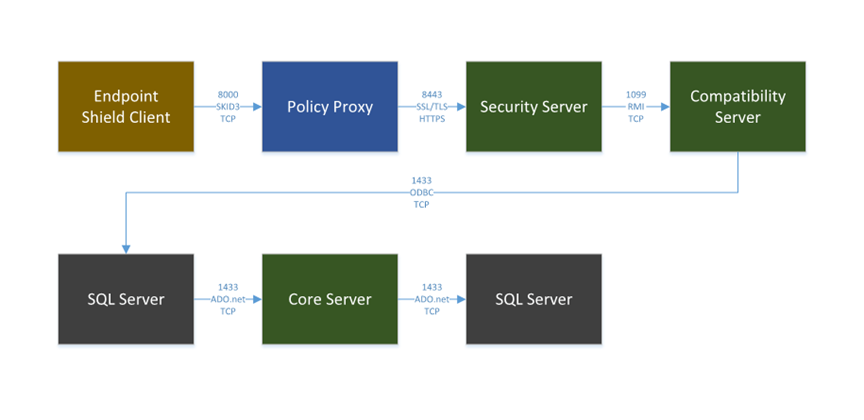

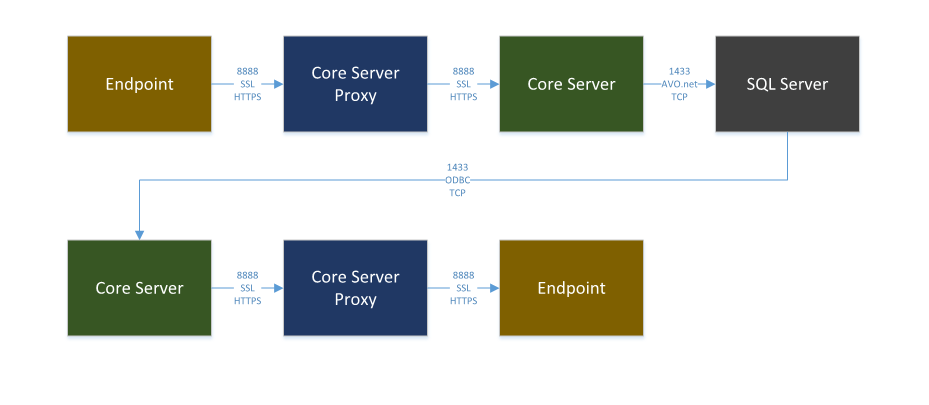

Dies ist der Workflow, der zeigt, wie die Clients aktiviert werden und welche Services, Ports und Kommunikationsmethoden genutzt werden.

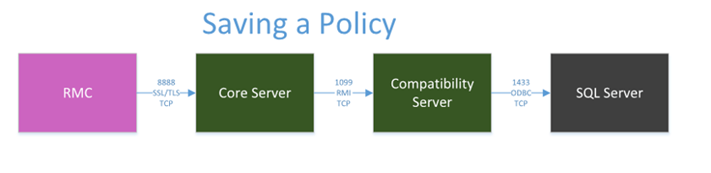

Dies ist der Prozess, wenn Sie eine Policy speichern. Zuerst speichern wir die Policy-Änderungen, die wir vornehmen möchten. Richtlinien werden am Endpunkt erst geändert, wenn wir sie bestätigen. Wir können mehrere Policy-Änderungen speichern und sie alle gleichzeitig übernehmen.

Als Nächstes aktivieren wir unsere gespeicherten Policies. Alle Policy-Änderungen werden dann an unsere Endpunkte verteilt, wenn diese sich das nächste Mal bei Dell Data Protection | Enterprise Edition anmelden.

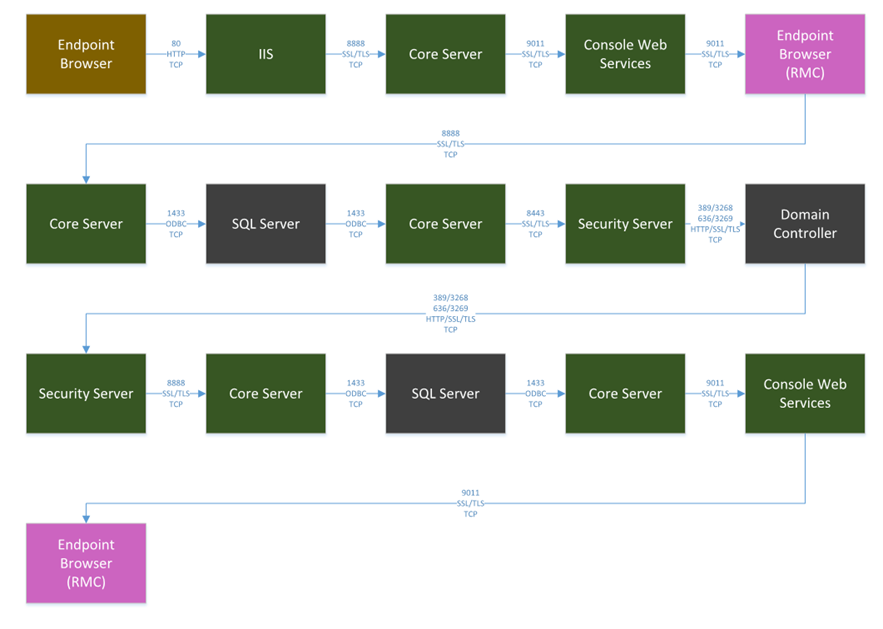

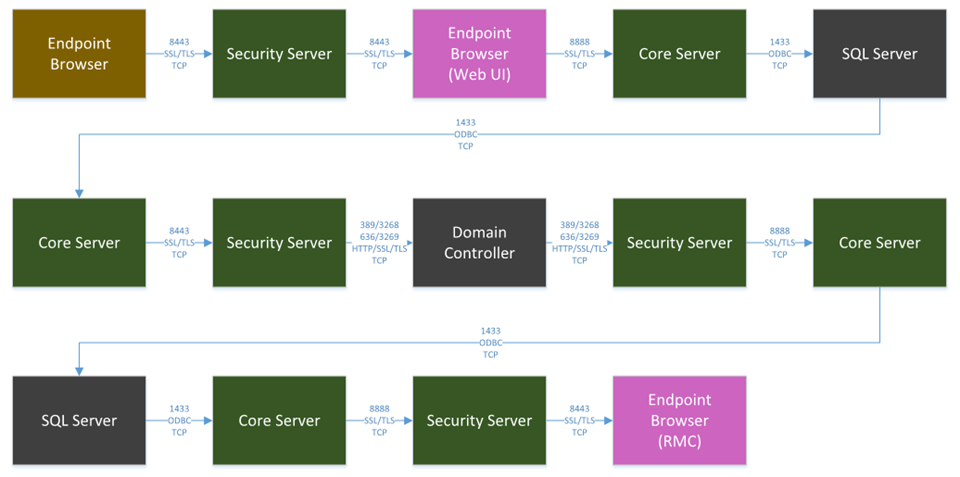

Dies ist der Prozess, wenn Sie sich bei der Remote Management Console über einen Webbrowser anmelden, der eine Verbindung zu einem v9.1.5-Server herstellt. Die Remote Management Console wird für Managementaufgaben von Dell Data Protection | Encryption wie das Managen von Policies, das Anzeigen des Nutzer- und Gerätebestands oder das Ausführen von Compliance Reporter verwendet. AdministratorInnen melden sich mit den Active Directory-Zugangsdaten im UPN-Format (User@domain.com) bei der Remote-Managementkonsole an und haben Zugriff auf die administrativen Aufgaben, für die ihm die Berechtigung erteilt wurde.

Die Gerätebestandsaufnahme enthält gerätespezifische Informationen, z. B. welche Betriebssystemversion ausgeführt wird und welche Shield-Version installiert ist. Die Bestandsaufnahme zeigt auch den Verschlüsselungsstatus an, wie z. B. Start von Verschlüsselungs-Sweeps und Sweep-Zeiten. Der Bestand wird vom Endpunkt auf den Server hochgeladen und in den SQL-Tabellen verarbeitet.

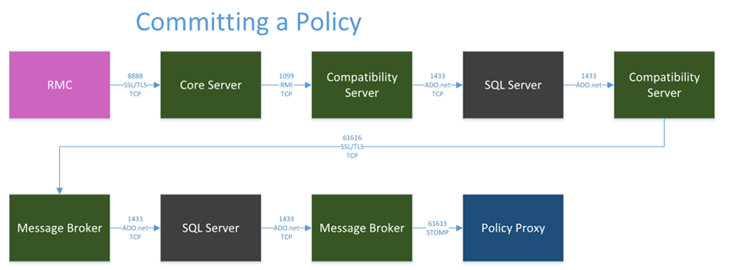

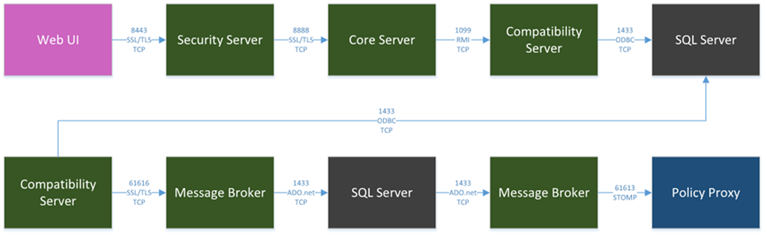

Dies ist der Prozess, wenn Sie eine Policy über die WebUI speichern. Zuerst speichern wir die Policy-Änderungen, die wir vornehmen möchten. Richtlinien werden am Endpunkt erst geändert, wenn wir sie bestätigen. Wir können mehrere Policy-Änderungen speichern und sie alle gleichzeitig übernehmen.

Als Nächstes aktivieren wir unsere gespeicherten Policies. Alle Policy-Änderungen werden an unsere Endpunkte verteilt, wenn diese sich das nächste Mal bei Dell Data Protection | Enterprise Edition anmelden.

Dies ist der Prozess, wenn Sie sich bei der Konsole in v9.2 anmelden. Wir nutzen HTML 5 über eine sichere Verbindung mit „https://servername.domain.com:8443/webui/login.“ Die Remote Management Console wird für Managementaufgaben von Dell Data Protection | Encryption wie das Managen von Policies, das Anzeigen des Nutzer- und Gerätebestands oder das Ausführen von Compliance Reporter verwendet. AdministratorInnen melden sich mit den Active Directory-Zugangsdaten im UPN-Format (user@domain.com) bei der Remote-Managementkonsole an und haben Zugriff auf die administrativen Aufgaben, für die ihm die Berechtigung erteilt wurde.

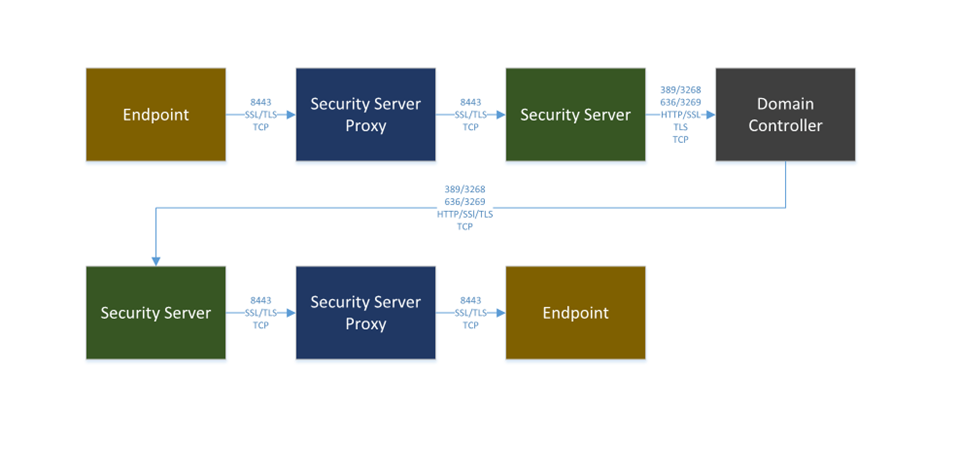

Dies ist der Prozess, wenn Pre-Boot Authentication (PBA) authentifiziert wird. PBA wird für selbstverschlüsselnde Laufwerke (Self-Encrypting Drives, SED) und Hardware Crypto Accelerators (HCA) genutzt. NutzerInnen melden sich mit ihren Active Directory-Zugangsdaten an und geben die Domain an. Wenn die Zugangsdaten von NutzerInnen authentifiziert sind, fahren sie mit dem Start von Windows fort. Wenn die Zugangsdaten von NutzerInnen nicht authentifiziert werden, bleibt das Laufwerk gesperrt und NutzerInnen können nicht auf Daten auf diesem Laufwerk zugreifen.

Dies ist die Agent-Registrierung, bei der die Pre-Boot-Authentifizierung (PBA) bereitgestellt wird und die Schlüssel hinterlegt werden. Der Agent ist in Windows installiert und stellt PBA gemäß Policies von Dell Data Protection | Enterprise Edition bereit. Wenn PBA pro Policy aktiviert ist, werden Wiederherstellungsschlüssel für jeden Endpunkt erstellt und in SQL Server hinterlegt, bevor PBA für die erste Verwendung bereitgestellt wird. Nachdem PBA bereitgestellt wurde und KundInnen den Computer neu starten, wird der PBA-Bildschirm angezeigt und erfordert eine Authentifizierung, bevor der Zugriff auf das Betriebssystem gewährt wird.

Nutzen Sie zur Kontaktaufnahme mit dem Support die internationalen Support-Telefonnummern von Dell Data Security.

Gehen Sie zu TechDirect, um online eine Anfrage an den technischen Support zu erstellen.

Zusätzliche Einblicke und Ressourcen erhalten Sie im Dell Security Community Forum.