Flussi di lavoro di Dell Encryption

Summary: Questo articolo include i flussi di lavoro che illustrano come si attivano i client e quali servizi, porte e metodi di comunicazione vengono utilizzati.

Instructions

Prodotti interessati:

- Dell Encryption Enterprise

- Dell Security Management Server

- Dell Data Protection | Encryption

- Dell Data Protection | Enterprise Edition

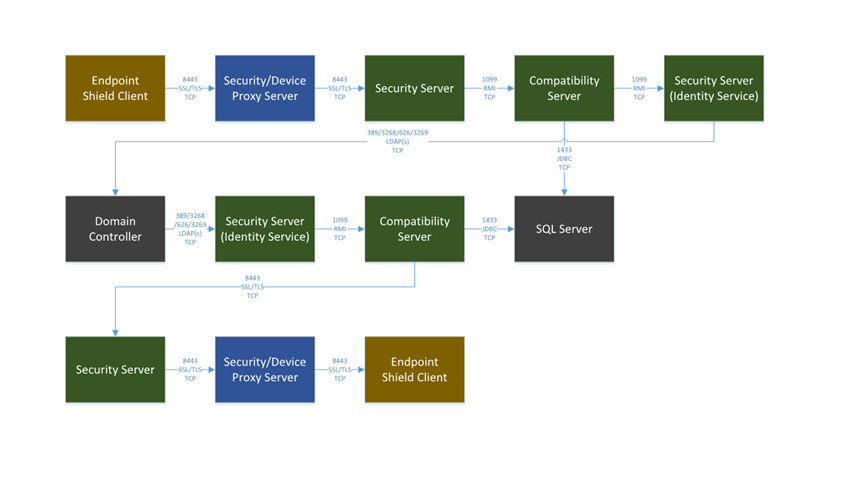

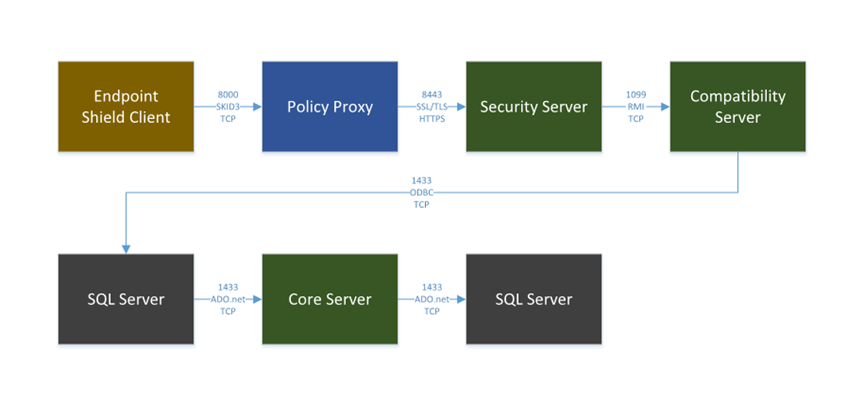

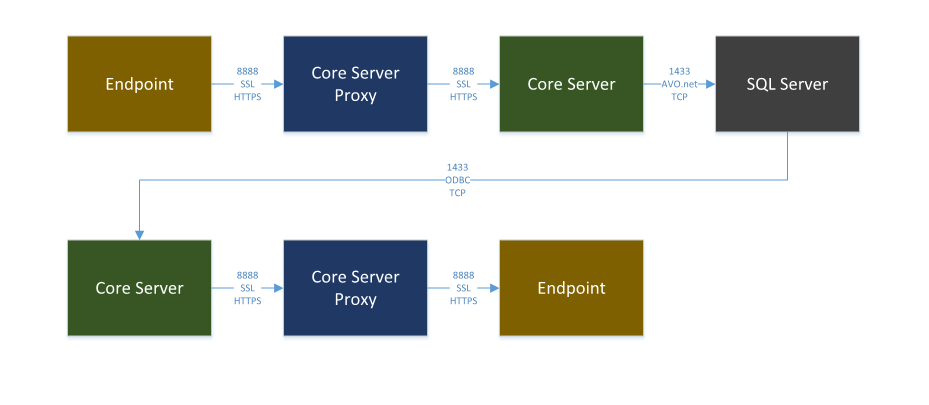

Questo è il flusso di lavoro che mostra come i client si attivano e quali servizi, porte e metodi di comunicazione vengono utilizzati.

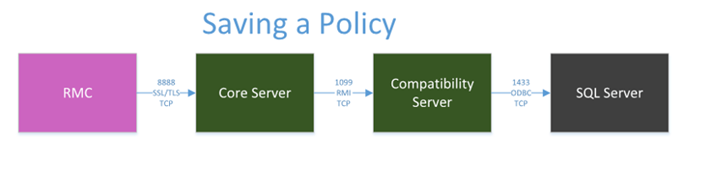

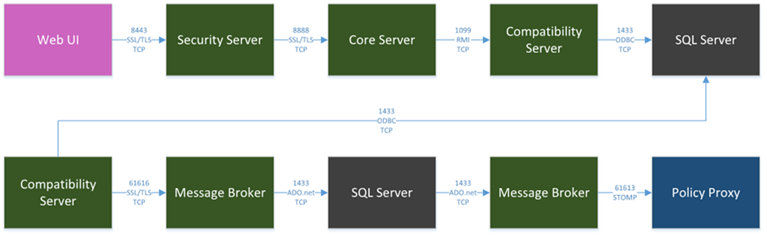

Questo è il processo quando si salva una policy. Innanzitutto, salviamo le modifiche delle policy che desideriamo apportare. Le policy non vengono modificate sull'endpoint finché non viene eseguito il commit. È possibile salvare più modifiche delle policy ed eseguirne il commit in una sola volta.

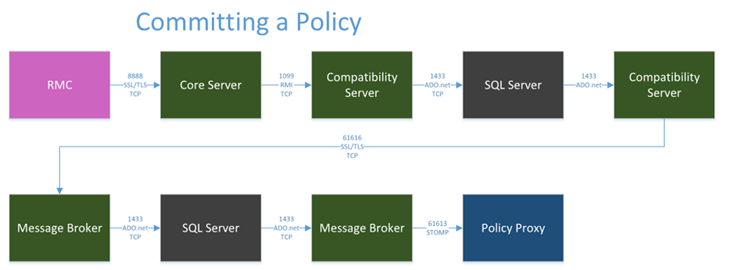

Successivamente, eseguiamo il commit delle policy salvate. Eventuali modifiche apportate alle policy verranno quindi distribuite sugli endpoint al successivo check-in con Dell Data Protection | Enterprise Edition.

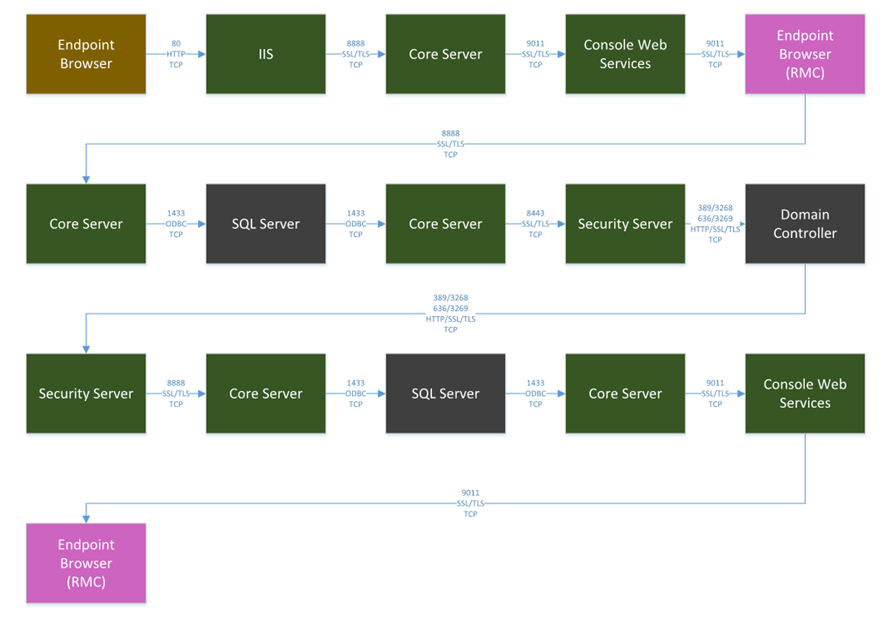

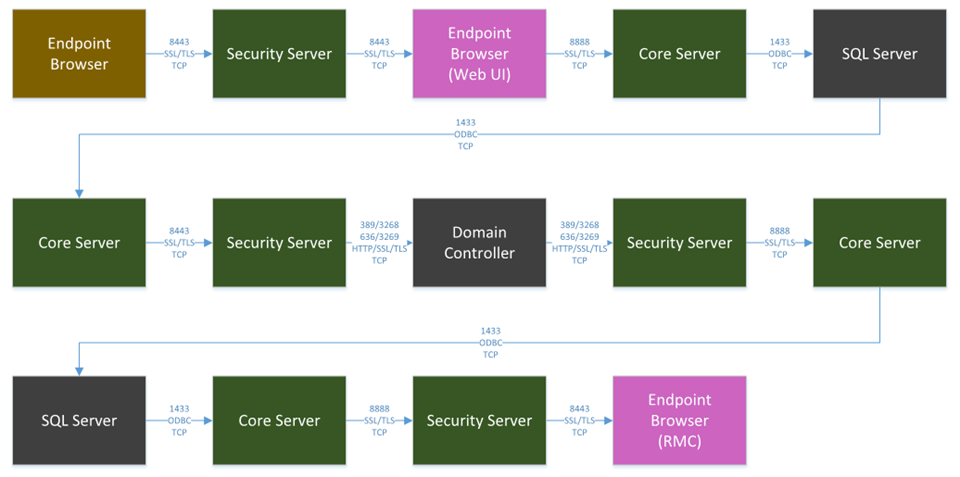

Questo processo avviene quando si accede alla Console di gestione remota da un web browser connettendosi a un server v9.1.5. La Console di gestione remota viene utilizzata per attività di gestione di Dell Data Protection | Encryption, ad esempio la gestione delle policy, la visualizzazione dell'inventario di utenti e dispositivi o l'esecuzione di Compliance Reporter. Un amministratore accede alla Console di gestione remota utilizzando le credenziali di Active Directory in formato UPN (User@domain.com) e ha accesso alle attività amministrative per le quali ha ottenuto l'autorizzazione.

L'inventario dei dispositivi è costituito da informazioni specifiche del dispositivo, ad esempio la versione del sistema operativo in esecuzione e la versione di shield installata. L'inventario mostra anche lo stato della crittografia, ad esempio inizio e tempi della scansione. L'inventario viene caricato dall'endpoint sul server ed elaborato nelle tabelle SQL.

Questo è il processo quando si salva una policy utilizzando l'interfaccia utente web. Innanzitutto, salviamo le modifiche delle policy che desideriamo apportare. Le policy non vengono modificate sull'endpoint finché non viene eseguito il commit. È possibile salvare più modifiche delle policy ed eseguirne il commit in una sola volta.

Successivamente, eseguiamo il commit delle policy salvate. Eventuali modifiche apportate alle policy verranno quindi distribuite sugli endpoint al successivo check-in con Dell Data Protection | Enterprise Edition.

Questo è il processo quando si accede alla console in v9.2. Sfruttiamo html 5 su una connessione sicura utilizzando "https://servername.domain.com:8443/webui/login". La Console di gestione remota viene utilizzata per attività di gestione di Dell Data Protection | Encryption, ad esempio la gestione delle policy, la visualizzazione dell'inventario di utenti e dispositivi o l'esecuzione di Compliance Reporter. Un amministratore accede alla Console di gestione remota utilizzando le credenziali di Active Directory in formato UPN (user@domain.com) e ha accesso alle attività amministrative per le quali ha ottenuto l'autorizzazione.

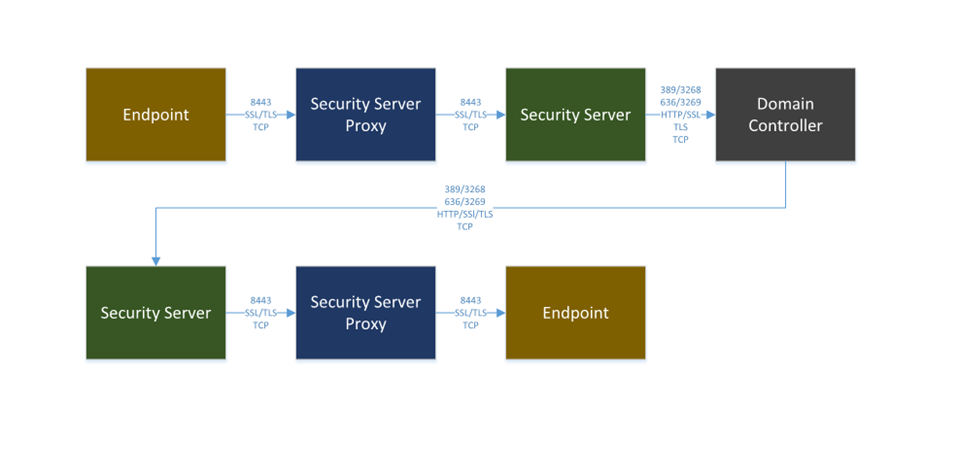

Si tratta del processo durante l'autenticazione di preavvio (PBA, Pre-Boot Authentication). La PBA viene utilizzata per unità SED (Self-Encrypting Drive) e acceleratori di crittografia hardware (HCA). L'utente accede con le credenziali Active Directory e specifica il dominio. Se le credenziali dell'utente vengono autenticate, continua l'avvio in Windows. Se le credenziali dell'utente non vengono autenticate, l'unità rimane bloccata e l'utente non può accedere ai dati presenti su tale unità.

Si tratta della registrazione dell'agent in cui viene eseguito il provisioning dell'autenticazione di preavvio (PBA) e vengono depositate le chiavi. L'agent viene installato in Windows ed esegue il provisioning della PBA in base alla policy da Dell Data Protection | Enterprise Edition. Se la PBA è abilitata in base alla policy, le chiavi di ripristino vengono create e depositate in SQL Server per ogni endpoint prima del provisioning della PBA per il primo utilizzo. Dopo il provisioning della PBA e il riavvio del computer da parte del cliente, viene visualizzata la schermata PBA che richiede l'autenticazione prima di concedere l'accesso al sistema operativo.

Per contattare il supporto, consultare l'articolo Numeri di telefono internazionali del supporto di Dell Data Security.

Accedere a TechDirect per generare una richiesta di supporto tecnico online.

Per ulteriori approfondimenti e risorse accedere al forum della community Dell Security.