PowerEdge: Suojatun ytimen palvelimien käyttöönotto-opas

Summary: Tässä artikkelissa on ohjeita tuotekohtaisiin vaiheisiin, joilla suojatun ytimen palvelimet määritetään täysin käytössä olevaan tilaan.

Instructions

Soveltuvat tuotteet

Määritysohjeet koskevat seuraavia Dell Technologies -palvelintuotteita:

- PowerEdge R750

- PowerEdge R750xa

- PowerEdge R650

- PowerEdge MX750c

- PowerEdge C6520

- PowerEdge R750xs

- PowerEdge R650xs

- PowerEdge R450

- PowerEdge R550

- PowerEdge T550

- PowerEdge XR11

- PowerEdge XR12

- PowerEdge R6525 ("EPYCTM 7003 -sarjan suorittimet")

- PowerEdge R7525 ("EPYCTM 7003 -sarjan suorittimet")

- PowerEdge C6525 ("EPYCTM 7003 -sarjan suorittimet")

- Dell EMC AX-7525 (vain EPYCTM 7003 -sarjan suorittimet)

- Dell EMC AX-750

- Dell EMC AX-650

BIOS-asetukset

Alla on turvallisen ytimen käyttöönottoon käytettävän ympäristön BIOSin vähimmäisversio.

Voit tarkistaa sen Dellin tukisivulta .

| Alustan nimi | Vanhin tuettu BIOS-versio |

| PowerEdge R750 | 1.3.8 |

| PowerEdge R750xa | 1.3.8 |

| PowerEdge R650 | 1.3.8 |

| PowerEdge MX750c | 1.3.8 |

| PowerEdge C6520 | 1.3.8 |

| PowerEdge R750xs | 1.3.8 |

| PowerEdge R650xs | 1.3.8 |

| PowerEdge R450 | 1.3.8 |

| PowerEdge R550 | 1.3.8 |

| PowerEdge R6525 | 2.3.6 |

| PowerEdge R7525 | 2.3.6 |

| PowerEdge C6525 | 2.3.6 |

| Dell EMC AX-7525 | 2.3.6 |

| Dell EMC AX-750 | 1.3.8 |

| Dell EMC AX-650 | 1.3.8 |

2. Secure Bootin on oltava käytössä.

Secure Boot on määritettävä BIOSin BIOS-asetusten System Security -kohdassa>.

3. Palvelimessa on oltava TPM (Trusted Platform Module) 2.0, ja se on otettava käyttöön alla kuvatulla tavalla.

- TPM Security on asetettava ON järjestelmän BIOS-asetuksissa > Järjestelmän suojaus

- Muut asetukset on määritettävä BIOS-asetuksissa > System Security > TPM Advanced Settings

- TPM Physical Presence Interface (PPI) Bypass ja TPM PPI Bypass Clear on otettava käyttöön.

- TPM Algorithm Selection -asetukseksi on määritettävä SHA 256

- TPM:n laiteohjelmiston vähimmäisversio:

TPM 2.0 - 7.2.2.0CTPM 7.51.6405.5136

4. Dynamic Root of Trust for Measurement (DRTM) on otettava käyttöön BIOSissa. Intel-palvelimessa DRTM on otettava käyttöön ottamalla se käyttöön alla BIOS-asetukset:

- Suora muistin käytön suojaus järjestelmän BIOS-asetusten > suoritinasetuksissa.

- Intel(R) TXT järjestelmän BIOS-asetuksissa > Järjestelmän suojaus

AMD-palvelimessa DRTM on otettava käyttöön. Alla olevat BIOS-asetukset ottavat sen käyttöön:

- "Suora muistin käytön suojaus" järjestelmän BIOS-asetuksissa > Suorittimen asetukset

- "AMD DRTM" järjestelmän BIOS-asetuksissa > Järjestelmän suojaus

5. IOMMU (Input-Output Memory Management Unit) ja virtualisointilaajennus on otettava käyttöön BIOSissa.

Intel-palvelimessa IOMMU ja Virtualization Extension on otettava käyttöön ottamalla Virtualization Technology käyttöön järjestelmän BIOS-asetusten > suoritinasetuksissa.

AMD-palvelimessa IOMMU ja virtualisointilaajennus on otettava käyttöön seuraavilla BIOS-asetuksilla:

- "Virtualization Technology" järjestelmän BIOS-asetuksissa > Suorittimen asetukset

- IOMMU-tuki järjestelmän BIOS-asetuksissa > Suorittimen asetukset

Ota AMD-palvelimelle käyttöön järjestelmän BIOS-asetusten > suoritinasetuksissa suojattu muistin salaus (SME) ja läpinäkyvä suojattu muistisalaus (TSME).

Käyttöjärjestelmäasetukset

Käyttöympäristökohtaisten ohjainten asentaminen

Intel-palvelimille piirisarjan ajuri (versio: 10.1.18793.8276 ja uudemmat) tulisi asentaa.

AMD-palvelimet: piirisarjan ajuri (versio: 2.18.30.202 ja uudemmat) tulisi asentaa.

Ajurit voi ladata Dellin tukisivulta:Anna palvelinmallin nimi,

siirry Ohjaimet ja ladattavat tiedostot -osaan, valitse käyttöjärjestelmäksi Windows Server 2022 LTSC ja etsi piirisarjan ajuri.

Esimerkiksi PowerEdge R650:een on asennettava Intel Lewisburg C62x Series Chipset Drivers.

PowerEdge R6525:een on asennettava AMD SP3 MILAN Series Chipset Drivers.

VBS:n, HVCI:n ja System Guardin rekisteriavainten määrittäminen

Suorita seuraavat toimet komentokehotteessa:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "EnableVirtualizationBasedSecurity" /t REG_DWORD /d 1 /f

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "RequirePlatformSecurityFeatures" /t REG_DWORD /d 3 /f

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "Locked" /t REG_DWORD /d 0 /f

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity" /v "Enabled" /t REG_DWORD /d 1 /f

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity" /v "Locked" /t REG_DWORD /d 0 /f

reg add “HKLM\System\CurrentControlSet\Control\DeviceGuard\Scenarios\SystemGuard” /v “Enabled” /t REG_DWORD /d 1 /fSuojatun ytimen tilan vahvistaminen

Varmista seuraavasti, että kaikki suojatun ytimen ominaisuudet on määritetty oikein ja että ne ovat käynnissä:

TPM 2.0

Suorita get-tpm PowerShellissä ja vahvista seuraavat asiat:

Secure Boot, Kernel DMA Protection, VBS, HVCI ja System Guard

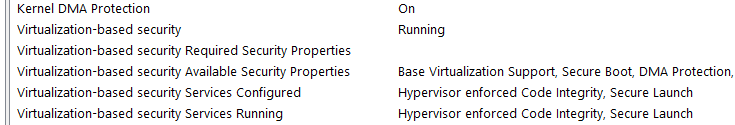

Julkaisu msinfo32 komentokehotteesta ja vahvista seuraavat arvot:

- Secure Boot State on On On

- Kernel DMA Protection on On On

- Virtualisointiin perustuva suojaus on käynnissä

- Virtualisointiin perustuvat suojauspalvelut ovat käynnissä. Hypervisor-pakotettu koodin eheys ja Secure Launch

Tuki

Jos sinulla on laitteisto- ja laiteohjelmisto-ongelmia, ota yhteys Dellin tukeen

Jos sinulla on käyttöjärjestelmä- ja ohjelmisto-ongelmia, ota yhteyttä Microsoft-tukeen