Data Domain: IU da Web inacessível devido a certificado https expirado

Summary: Quando o certificado https ou "ca trusted-ca" expira em um Data Domain, ele causa problemas ao tentar acessar a interface do usuário da Web. Gerar um novo certificado resolve o problema. ...

Symptoms

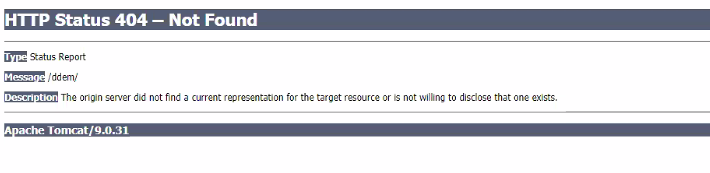

- Você pode ver

404 HTTPerros ou outro serviço da web Apache quando o certificado expirar:

- Outros erros podem ser exibidos, como recurso indisponível.

- Em geral, a interface do usuário está inacessível.

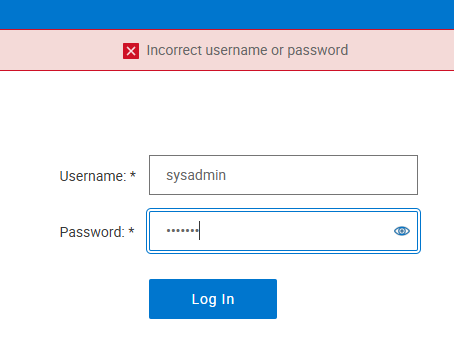

- O problema também é apresentado como falha de login do usuário na interface do usuário.

Cause

Quando a propriedade do HTTPS ou o certificado CA expira em um Data Domain, causando problemas com o Apache Web Server. Isso desativa a interface do usuário e a torna inacessível.

Resolution

Se esse Data Domain estiver em uma configuração de cofre do Integrated Data Protection Appliance ou do Cyber Recovery, considere como esses sistemas monitoram o Data Domain usando certificados. O suporte pode ser necessário quando um certificado expira e, em seguida, um novo certificado é adicionado.

Isso não preocupa o Data Domains em uma solução DLm, pois o DLm não exige nem usa HTTP or HTTPS para se comunicar com o Data Domain. As atualizações de certificado no Data Domain podem ser realizadas sem interrupção do processamento de montagem em fita do DLm.

- Verifique se o

HTTPSou CA, ou ambos os certificados expiram:

sysadmin@DD6400# adminaccess certificate show

Subject Type Application Valid From Valid Until Fingerprint

-------------------------------------------------- ------------- ----------- ------------------------ ------------------------ -----------------------------------------------------------

DD6400.ddsupport host https Thu Sep 11 22:30:27 2025 Sun Oct 11 22:30:27 2026 30:89:8A:9D:BD:67:75:DC:D8:98:84:C6:CD:8F:9F:21:34:24:1B:87

DD6400.ddsupport ca trusted-ca Tue Oct 08 07:42:22 2024 Mon Oct 07 07:42:22 2030 81:5B:70:A8:36:02:02:FD:55:13:DA:7C:38:BC:FF:1B:EA:92:3E:96

O certificado de host https será válido por 1 ano e o certificado CA será válido por 6 anos.

-

Se eles não expirarem, a interface do usuário pode estar inativa devido aos problemas abaixo:

- Se o certificado for antigo o suficiente, ele não atenderá aos novos padrões de segurança de certificado e a GUI não será exibida. Precisamos gerar um novo certificado como nas etapas em andamento.

-

Data Domain: Após o upgrade para o DDOS, DDMC 7.1.x ou posterior, a IU não poderá mais ser acessada

- Data Domain: Após o upgrade para DDOS ou DDMC 6.2.1.90, 7.2.0.95, 7.7.2.x ou posterior, a IU não poderá mais ser acessada

- Se o certificado da CA tiver expirado, verifique as relações de confiança estabelecidas:

sysadmin@DD6400# adminaccess trust show

Subject Type Valid From Valid Until Fingerprint

----------------------- ---------- ------------------------ ------------------------ -----------------------------------------------------------

DD6400.ddsupport trusted-ca Tue Oct 08 07:42:22 2024 Mon Oct 07 07:42:22 2030 81:5B:70:A8:36:02:02:FD:55:13:DA:7C:38:BC:FF:1B:EA:92:3E:96

DDMCLAB-2.201 trusted-ca Mon Jul 08 03:02:34 2024 Sun Jul 07 03:02:34 2030 E8:C1:79:5B:B4:2A:02:3A:55:4A:9A:52:AB:FC:D2:01:E7:7A:6C:CA

CorkDDMC.localdomain trusted-ca Tue Aug 06 04:29:41 2024 Mon Aug 05 04:29:41 2030 4B:29:2B:D3:DB:3E:62:16:98:D1:6C:36:4C:DF:2F:94:3C:A1:A8:27

DD6900-2.ddsupport.emea trusted-ca Sat Feb 03 20:49:25 2024 Fri Feb 01 20:49:25 2030 DC:95:CC:4A:F4:AC:58:58:5E:19:2D:05:F3:99:D9:86:14:32:7F:88

DD9900-HA-P0.ddsupport trusted-ca Sat Oct 05 05:08:35 2024 Fri Oct 04 05:08:35 2030 38:FD:E8:B6:C6:2F:30:42:17:93:73:F5:AE:25:3D:53:3E:F5:5C:C4

----------------------- ---------- ------------------------ ------------------------ -----------------------------------------------------------

Você verá o certificado do Data Domain atual (pelo nome do host) e os certificados de outros Data Domains ou do PowerProtect DD Management Center. Se essas relações de confiança precisarem ser restabelecidas, um usuário exigirá que as senhas sysadmin de todos os Data Domains ou Data Domain Management Centers no par de confiança sejam restabelecidas depois de gerar um novo certificado de CA. Algumas relações de confiança podem estar obsoletas em contextos de replicação antigos e não exigem a adição de volta.

- Verifique se o

HTTPScert for um certificado autoassinado ou se o usuário o assinar com uma autoridade de certificação (CA):

# adminaccess certificate show imported-host application https

Se esse comando retornar alguma coisa, o usuário assinará o certificado externamente com uma CA. Caso contrário, se não houver certificado de host importado, o certificado será autoassinado.

Mesmo que o certificado importado seja válido e não vencido, se o certificado autoassinado tiver expirado, você deverá renová-lo como nas próximas etapas. Um certificado de host autoassinado também é usado internamente para que a interface do usuário do DD se comunique com o serviço SMS internamente.

- Se a

HTTPScertificado é assinado externamente, gere uma nova solicitação de assinatura de certificado (CSR). O usuário passa isso para sua CA para assinatura e importa o certificado assinado de volta para o Data Domain. Siga o artigo Data Domain: Como gerar uma solicitação de assinatura de certificado e usar certificados assinados externamente.-

O DDOS oferece suporte a um certificado de host para

HTTPS. Se o sistema estiver usando um certificado de host, inclusive autoassinado, e o usuário quiser usar um certificado de host diferente, exclua o certificado atual antes de adicionar o novo certificado.Etapas:

- Faça logout da sessão do navegador antes de excluir um

HTTPSCertificado de host. - Execute o comando da CLI para excluir o certificado

adminaccess certificate delete imported-host-application https

- Faça logout da sessão do navegador antes de excluir um

-

- Se o certificado da CA tiver expirado e este for um sistema de HA, o suporte precisará ser acionado para corrigir os certificados. Caso contrário, gere novamente um novo

HTTPSe CA cert com este comando:

# adminaccess certificate generate self-signed-cert regenerate-ca

Observe que, após a geração, a data de início válida para o HTTPS cert é de um mês no passado e o certificado de CA é de um ano no passado, isso é por design.

- Se o certificado for autoassinado e somente o

HTTPSO certificado expirou e este é um sistema de HA, siga este artigo da KB:

Data Domain: Sistema de HA em execução em estado degradado, o certificado de host autoassinado expirou

Caso contrário, gere novamente um novoHTTPScert com:

# adminaccess certificate generate self-signed-cert

Observe que, após a geração, a data de início válida para o HTTPS O certificado é de um mês no passado e será válido por 1 ano, o que é por design.

- Se o certificado da CA foi gerado novamente, o usuário deverá restabelecer qualquer confiança necessária. O PowerProtect DD Management Center requer confiança para monitoramento e quando a replicação é configurada usando a interface do usuário. Em caso afirmativo, um usuário deve estabelecer uma relação de confiança para que isso funcione.

- Para todos os Data Domains ou Data Domain Management Centers que precisam de confiança, execute esse comando para excluir a confiança antiga e, em seguida, restabelecer a confiança usando o novo certificado no Data Domain atual (solicita a senha do sysadmin nos outros Data Domains ou Data Domain Management Centers. Certifique-se de que um usuário tenha todos os Data Domains ou Data Domain Management Centers ou exclua a confiança de todos os Data Domains ou Data Domain Management Centers desativados sem adicioná-los novamente. Use o comando sem o comando

type mutualao fazer isso.

# adminaccess trust del host <hostname of other DD/DDMC> type mutual

Em seguida, execute este comando para estabelecer uma nova confiança:

# adminaccess trust add host <hostname of other DD/DDMC> type mutual

Para o exemplo acima, execute o script add e del para TODOS os outros Data Domains ou Data Domain Management Centers por sua vez.

# adminaccess trust del host sc-dd2500-2.lss.emc.com type mutual # adminaccess trust add host sc-dd2500-2.lss.emc.com type mutual

Se um usuário não precisar adicionar a confiança de volta porque o Data Domain foi desativado:

# adminaccess trust del host dd690.dssupport.emea

- Depois que a confiança for restabelecida, se necessário, reinicie os serviços da interface do usuário:

# adminaccess disable http # adminaccess disable https # adminaccess enable https # adminaccess enable http

Nota: A partir da versão 8.3 e posteriores, HTTP é desabilitado por padrão. Não é necessário ativá-lo se não for usado.

HTTPS é o método preferencial e seguro para acessar a interface do usuário.

- A interface do usuário deve estar acessível agora.

Como reiniciar HTTP ou HTTPS serviços quando a IU está indisponível — Dell Data Domain.

Duração: 00:03:17 (hh:mm:ss)

Quando disponíveis, as configurações de idioma de legendas podem ser escolhidas usando o ícone CC neste player de vídeo.

Você também pode assistir a este vídeo no YouTube.