CloudIQ: Kyberturvallisuuden käyttöönotto CloudIQ:ssa

Summary: Kyberturvallisuuden valvonta on CloudIQ:n ominaisuus, joka arvioi, noudattavatko infrastruktuurin suojausmääritykset käyttäjän valitsemaa käytäntöä, ilmoittaa ennakoivasti virheellisistä määrityksistä ja suosittelee toimia suojauksen palauttamiseksi nopeasti. Se tarjoaa myös haavoittuvuustietoisuutta soveltuvien tietoturvatiedotteiden avulla. Uusia ominaisuuksia lisätään myös tulevaisuudessa. CloudIQ Cybersecurity tukee Dell PowerEdge-, PowerStore- ja PowerMax-järjestelmiä, ja muiden Dell-järjestelmien tukea kehitetään parhaillaan. ...

Instructions

CloudIQ-kyberturvallisuuden arvioinnit ja ilmoitukset voidaan ottaa käyttöön useissa eri vaiheissa.

- Tuotteiden kyberturvallisuuden tietokokoelmien mahdollistaminen

- CloudIQ-käyttäjän kyberturvallisuusroolien ottaminen käyttöön

- Tuotteen arviointitestisuunnitelman mukauttaminen ja käyttöönotto

- Kyberturvallisuutta koskevien sähköposti-ilmoitusten ottaminen käyttöön

Tässä artikkelissa käsitellään näitä vaiheita ja annetaan tarvittaessa linkkejä yksityiskohtaisempiin ohjeisiin.

Kyberturvallisuustietojen keräämisen mahdollistaminen

Ensimmäinen askel kyberturvallisuuden käyttöönotossa on ottaa kokoelmat käyttöön järjestelmätasolla.

- PowerMax – Kyberturvallisuuskokoelmat on otettava käyttöön Unispheressa. Katso yksityiskohtaiset ohjeet KB#00062039 -artikkelista (tämän artikkelin lukemiseen tarvitaan Dell-tukitili)

- PowerEdge – kyberturvallisuuskokoelmat on otettava käyttöön OpenManage Enterprisessa. Katso tarkat ohjeet artikkelista KB#000189403 .

- PowerStore – CloudIQ-tiedonkeruu ottaa kyberturvakokoelmat automaattisesti käyttöön.

- PowerProtect Data Domain – Kyberturvallisuuskokoelmat on otettava käyttöön System Managerissa – katso tarkat ohjeet kohdasta KB# 000183656.

CloudIQ-käyttäjän kyberturvallisuusroolien ottaminen käyttöön

Kun kyberturvallisuuden tiedonkeruut on otettu käyttöön järjestelmätasolla, käyttäjälle on määritettävä jokin CloudIQ:n kyberturvallisuusrooleista, jotta kokoelmat voidaan ottaa käyttöön ja suojauksen tila nähdä. Kyberturvallisuuden järjestelmänvalvojan roolissa käyttäjät voivat määrittää, ottaa käyttöön ja poistaa käytöstä suojauskäytäntöjä sekä tarkastella järjestelmän suojaustilaa. Cybersecurity Viewer -roolin avulla käyttäjät voivat tarkastella käytäntöjä ja järjestelmän suojaustilaa.

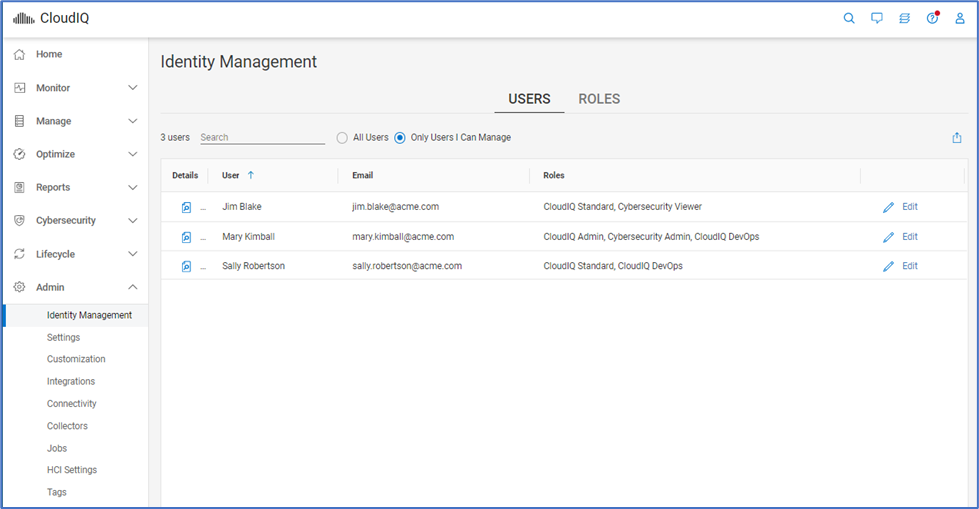

Roolien määritys suoritetaan CloudIQ-sovelluksen Identity Management - valikosta. Käyttäjillä on oltava tämän valikon CloudIQ-järjestelmänvalvojan rooli ja heidän on määritettävä roolit. Katso KB#000191817 yrityksen CloudIQ-järjestelmänvalvojien määrittämisestä.

Huomautus: CloudIQ-järjestelmänvalvojien on määritettävä itselleen yksi kyberturvallisuusrooleista, jotta he voivat käyttää CloudIQ:n kyberturvallisuustietoja.

Seuraavassa kerrotaan, miten CloudIQ-järjestelmänvalvojat määrittävät käyttäjille kyberturvallisuusrooleja.

MyService360-kohdassa määritetylle yrityksen järjestelmänvalvojalle määritetään automaattisesti CloudIQ-järjestelmänvalvojan rooli. Näin pääsee Identity Management -valikkoon, jossa CloudIQ-järjestelmänvalvoja voi hallita käyttäjärooleja.

Roolipohjaista suojausta käytetään Admin>Identity Management -valikosta.

Käyttäjät-välilehti

-

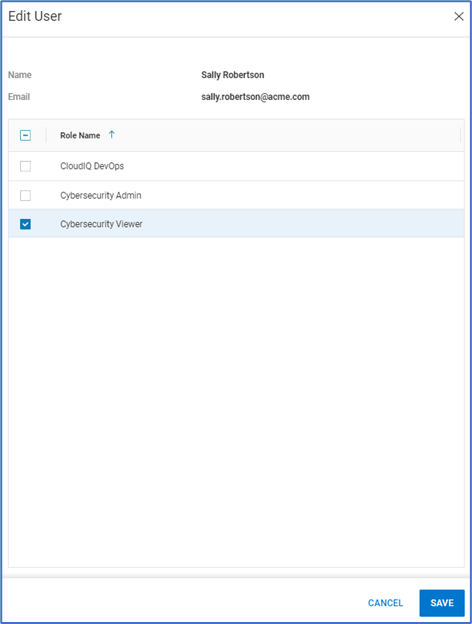

Valitse CloudIQ-käyttäjän vierestä Users-välilehdessä Edit.

-

Valitse joko Cybersecurity Admin - tai Cybersecurity Viewer -roolit.

-

Valitse Save.

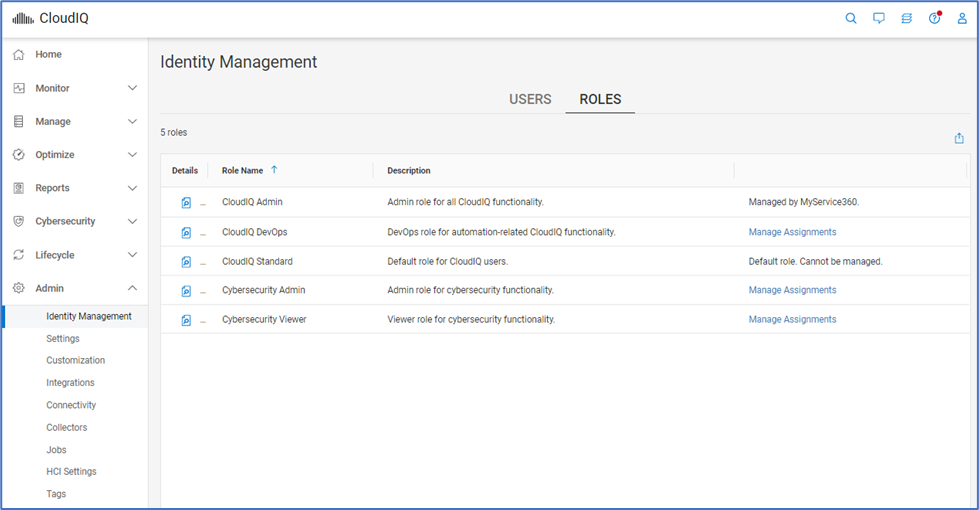

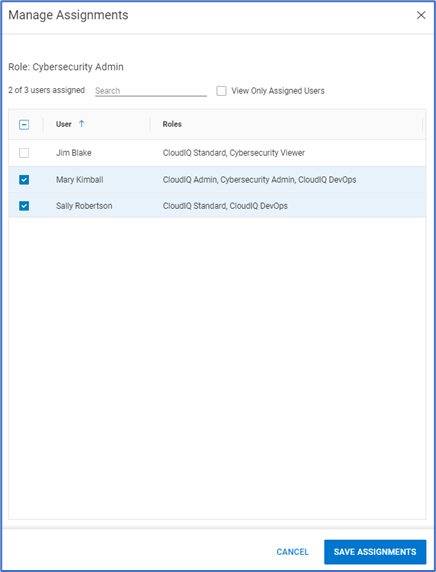

Roolit-välilehti

- Vaihtoehtoisesti voit valita Roolit-välilehdestä Määritysten hallinta joko kyberturvallisuuden järjestelmänvalvojan roolissa tai kyberturvallisuuden käyttäjän roolissa.

-

Valitse tähän rooliin määritettävä CloudIQ-käyttäjä tai -käyttäjät.

-

Valitse Tallenna määritykset.

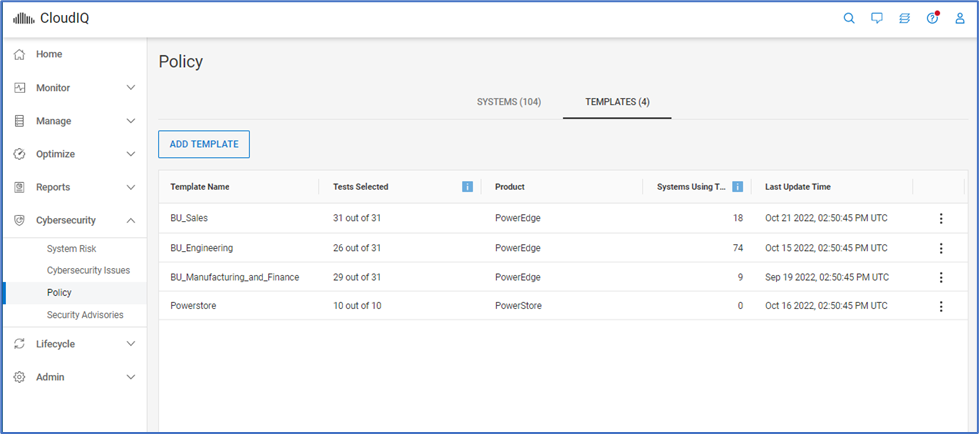

Kyberturvallisuuskäytäntöjen ottaminen käyttöön

Kun käyttäjälle on määritetty kyberturvallisuuden järjestelmänvalvojan rooli, hänen on määritettävä ja otettava käyttöön arviointisuunnitelma. Suositeltava tapa tehdä tämä on luoda ja määrittää malli. Tämä tehdään Kyberturvallisuuskäytäntö-sivun > Mallit-välilehdessä.

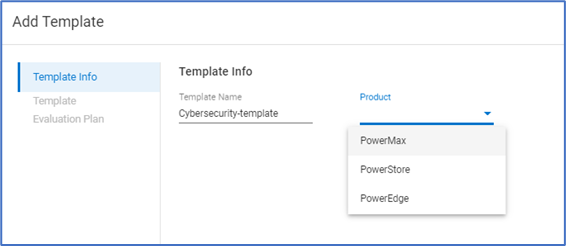

- Valitse Add Template.

- Anna mallin nimi ja valitse tuote.

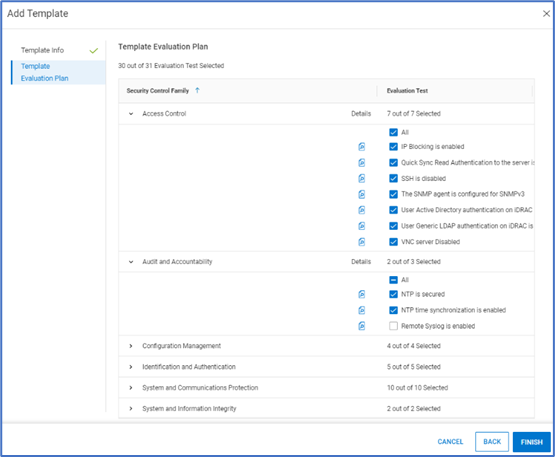

- Valitse arviointisuunnitelmassa olevat testit ja valitse Valmis.

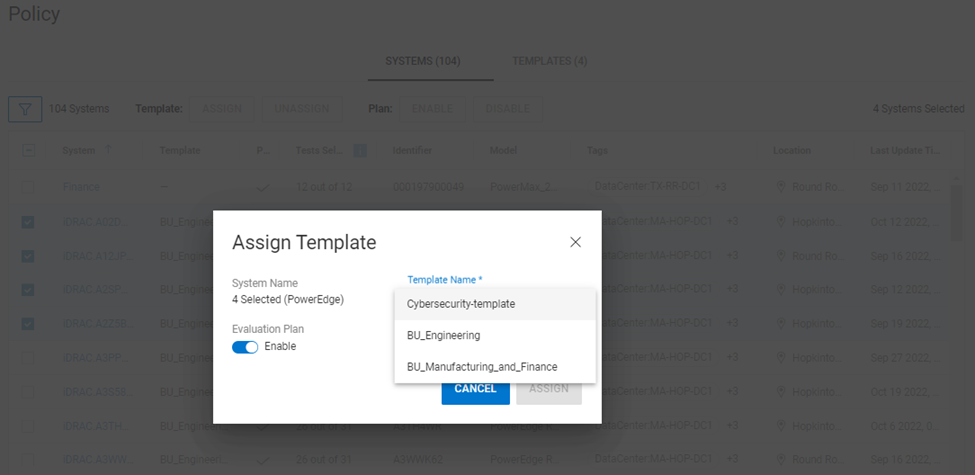

- Kun malli on luotu, käyttäjä määrittää sen järjestelmille Cybersecurity>Policy Systems> -välilehdessä.

- Valitse vähintään yksi järjestelmä ja napsauta Määritä-painiketta .

Huomautus: Malli voidaan määrittää vain yhdelle järjestelmätyypille.

- Valitse malli ja varmista, että Arviointisuunnitelma-painike on käytössä. Arviointisuunnitelmat voidaan poistaa käytöstä tarpeen mukaan kunnossapidon, käytöstäpoiston ja niin edelleen aikana.

- Viimeistele tehtävä valitsemalla Määritä . Valittujen järjestelmien konfiguraatio on nyt validoitu arviointisuunnitelmassa valittujen testien perusteella.

Kyberturvallisuutta koskevien sähköposti-ilmoitusten ottaminen käyttöön

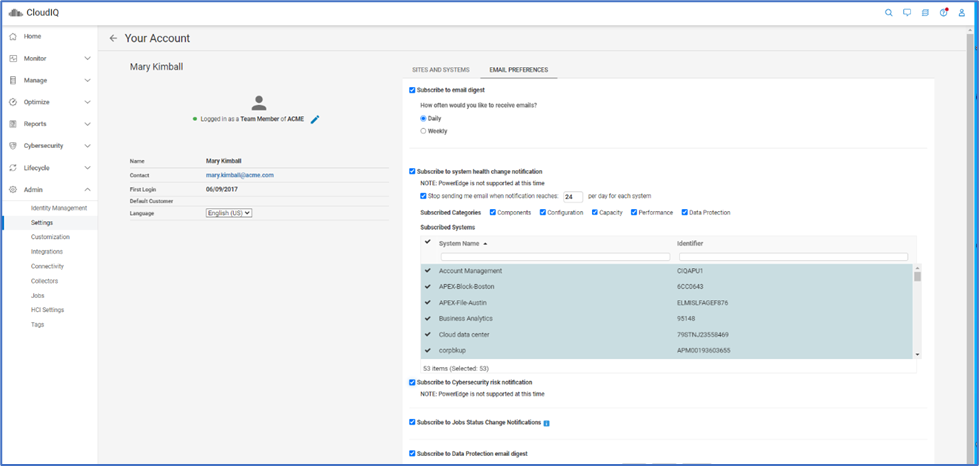

Kun järjestelmillä on aktiivinen arviointisuunnitelma, kunkin järjestelmän riskitila näkyy Järjestelmän riski -sivulla. Käyttäjät voivat myös ottaa käyttöön sähköposti-ilmoitukset, jotka ilmoittavat heille, kun tietoturvaloukkaus havaitaan. Tämä määritetään käyttäjäkohtaisesti Järjestelmänvalvojan>asetukset -sivulla. Käyttäjä valitsee tilisi , valitsee sitten Sähköpostiasetukset-välilehden ja valitsee Tilaa kyberturvallisuusriskit -ilmoitusruudun .