IDPA: ACM ei voinut vaihtaa salasanaa käyttöliittymässä ACM LDAP:n anonyymin haun poistamisen jälkeen

Summary: ACM ilmoittaa IDPA-versiossa 2.7.3 tai sitä ennen virheestä 196092 ACM Secure openLDAP-Failed to validate connection for idpauser user, kun salasana vaihdetaan käyttöliittymässä, kun ACM Secure openLDAP-Failed to validate connection for idpauser user on poistettu. ...

Symptoms

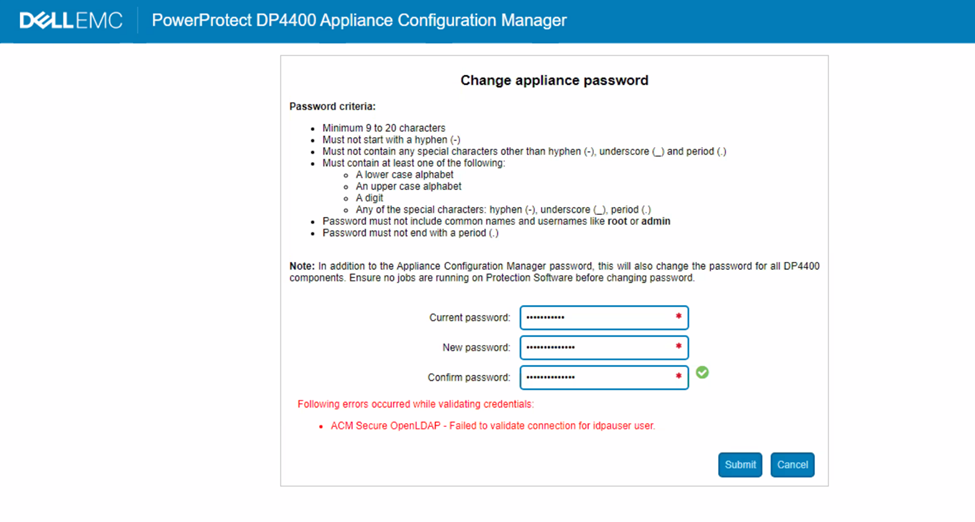

Dellin artikkelin 196092 PowerProtect DP -sarjan laite ja IDPA:n seuraamisen jälkeen: LDAP:n anonyymi hakemistokäyttö sallittu Appliance Configuration Managerissa ACM ilmoittaa virheestä ACM Secure openLDAP-Failed to validate connection for idpauser user -käyttäjä, kun laitteen salasanaa yritetään vaihtaa käyttöliittymästä:

Kuva 1: Näyttökuva DP-sarjan virheilmoituksesta, IDPAUSER-yhteyden vahvistaminen epäonnistui

Cause

ACM-server.log näyttää seuraavan virheen salasanan vahvistuksen aikana:

2023-05-01 06:59:28,768 INFO [https-openssl-apr-8543-exec-1]-util.SSHUtil: Remote command using SSH execution status: Host : [ACM IP] User : [root] Password : [**********] Command : [ldapsearch -x -b "dc=idpa,dc=local" -h <ACM FQDN> "(&(objectClass=posixGroup)(cn=idpagroup)(gidNumber=1000))"] STATUS : [48] 2023-05-01 06:59:28,768 INFO [https-openssl-apr-8543-exec-1]-util.SSHUtil: STDOUT : [ldap_bind: Inappropriate authentication (48)^M additional info: anonymous bind disallowed^M] 2023-05-01 06:59:28,769 INFO [https-openssl-apr-8543-exec-1]-util.SSHUtil: STDERR : [] 2023-05-01 06:59:28,769 ERROR [https-openssl-apr-8543-exec-1]-util.SSHUtil: Failed to executed remote command using SSH. 2023-05-01 06:59:28,769 ERROR [https-openssl-apr-8543-exec-1]-ldapintegration.LDAPIntegrationService: validatePosixGroup --> Failed to execute command - ldapsearch -x -b "dc=idpa,dc=local" -h <ACM FQDN> "(&(objectClass=posixGroup)(cn=idpagroup)(gidNumber=1000))" 2023-05-01 06:59:28,769 INFO [https-openssl-apr-8543-exec-1]-ldapintegration.LDAPIntegrationService: validatePosixGroup --> Failed to validate posix group name. com.emc.vcedpa.common.exception.ApplianceException: Failed to validate posix group.

2023-05-01 06:59:58,298 INFO [https-openssl-apr-8543-exec-1]-appliancecredentialsmanager.ApplianceCredentialsManager: ACM test connection is successful for root 2023-05-01 06:59:58,298 INFO [https-openssl-apr-8543-exec-1]-appliancecredentialsmanager.ApplianceCredentialsManager: Change password validation status: ApplianceCredentialsConnectionStatus [productCredentialsStatusList=[ProductCredentialsStatus [productName=ACM Secure OpenLDAP, failedCredentialsStatusList=[ACM Secure OpenLDAP - Failed to validate connection for idpauser user.], sameCredentialsStatusList=[]], ProductCredentialsStatus [productName=Protection Storage, failedCredentialsStatusList=[], sameCredentialsStatusList=[]], ProductCredentialsStatus [productName=Protection Software, failedCredentialsStatusList=[], sameCredentialsStatusList=[]], ProductCredentialsStatus [productName=Data Protection Central, failedCredentialsStatusList=[], sameCredentialsStatusList=[]], ProductCredentialsStatus [productName=Reporting & Analytics, failedCredentialsStatusList=[], sameCredentialsStatusList=[]], ProductCredentialsStatus [productName=Search, failedCredentialsStatusList=[], sameCredentialsStatusList=[]], ProductCredentialsStatus [productName=Hypervisor Manager, failedCredentialsStatusList=[], sameCredentialsStatusList=[]], ProductCredentialsStatus [productName=Hypervisor, failedCredentialsStatusList=[], sameCredentialsStatusList=[]], ProductCredentialsStatus [productName=Appliance Configuration Manager, failedCredentialsStatusList=[], sameCredentialsStatusList=[]]], resultStatus=false, sameCredentialStatus=false]

server.log näkyy, että nimetön LDAP-haku on poistettu käytöstä, kun komentoa yritetään suorittaa:

acm-:/ # ldapsearch -x -b "dc=idpa,dc=local" -h <ACM FQDN> "(&(objectClass=posixGroup)(cn=idpagroup)(gidNumber=1000))"

ldap_bind: Inappropriate authentication (48)

additional info: anonymous bind disallowed

acm-: #

Nykyisessä ACM:n vaihtamislaitteen salasanan työnkulussa IDPA-versiossa 2.7.3 tai sitä ennen salasanan tarkistamiseen käytetään anonyymiä LDAP-hakua. Kun LDAP:n anonyymi haku on poistettu käytöstä ACM:ssä, salasanan vahvistus epäonnistuu.

Suunnittelun eskalointi on lähetetty, ja pysyvää ratkaisua odotetaan tulevassa ohjelmistoversiossa. Vaihda laitteen salasana, kunnes pysyvä ratkaisu on saatavilla.

Resolution

Tilapäisratkaisu:

Ota anonyymi LDAP-haku käyttöön ACM:ssä seuraavasti:

- Muodosta SSH-yhteys ACM:ään pääkäyttäjänä

- Siirry kansioon /etc/openldap.

cd /etc/openldap

- Luo ldif-tiedosto seuraavalla komennolla:

vi ldap_enable_bind_anon.ldif

dn: cn=config

changetype: modify

delete: olcDisallows

olcDisallows: bind_anon

dn: cn=config

changetype: modify

delete: olcRequires

olcRequires: authc

dn: olcDatabase={-1}frontend,cn=config

changetype: modify

delete: olcRequires

olcRequires: authc

- Tallenna tiedosto. Paina näppäimistön "Esc" palataksesi vi-komentotilaan. Tallenna tiedosto painamalla :wq!.

- Tarkista tiedoston sisältö komennolla

cat ldap_enable_bind_anon.ldif

acm:/etc/openldap # cat ldap_enable_bind_anon.ldif

dn: cn=config

changetype: modify

delete: olcDisallows

olcDisallows: bind_anon

dn: cn=config

changetype: modify

delete: olcRequires

olcRequires: authc

dn: olcDatabase={-1}frontend,cn=config

changetype: modify

delete: olcRequires

olcRequires: authc

acm:/etc/openldap #

- Ota anonyymi LDAP-haku käyttöön seuraavalla komennolla:

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/ldap_enable_bind_anon.ldif

acm:/etc/openldap # ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/ldap_enable_bind_anon.ldif

SASL/EXTERNAL authentication started

SASL username: gidNumber=0+uidNumber=0,cn=peercred,cn=external,cn=auth

SASL SSF: 0

modifying entry "cn=config"

modifying entry "cn=config"

modifying entry "olcDatabase={-1}frontend,cn=config"

acm-:/etc/openldap #

- Käynnistä LDPA-palvelin uudelleen:

systemctl restart slapd

- Tarkista seuraavalla komennolla, että anonyymi LDAP-haku on käytössä:

ldapsearch -x -b "dc=idpa,dc=local" -h <ACM FQDN> "(&(objectClass=posixGroup)(cn=idpagroup)(gidNumber=1000))" or ldapsearch -x -b "dc=idpa,dc=local" -h `hostname -f` "(&(objectClass=posixGroup)(cn=idpagroup)(gidNumber=1000))"

acm:/etc/openldap # ldapsearch -x -b "dc=idpa,dc=local" -h `hostname -f` "(&(objectClass=posixGroup)(cn=idpagroup)(gidNumber=1000))" # extended LDIF # # LDAPv3 # base <dc=idpa,dc=local> with scope subtree # filter: (&(objectClass=posixGroup)(cn=idpagroup)(gidNumber=1000)) # requesting: ALL # # idpagroup, Group, idpa.local dn: cn=idpagroup,ou=Group,dc=idpa,dc=local objectClass: top objectClass: posixGroup cn: idpagroup memberUid: idpauser gidNumber: 1000 # search result search: 2 result: 0 Success # numResponses: 2 # numEntries: 1 acm:/etc/openldap #

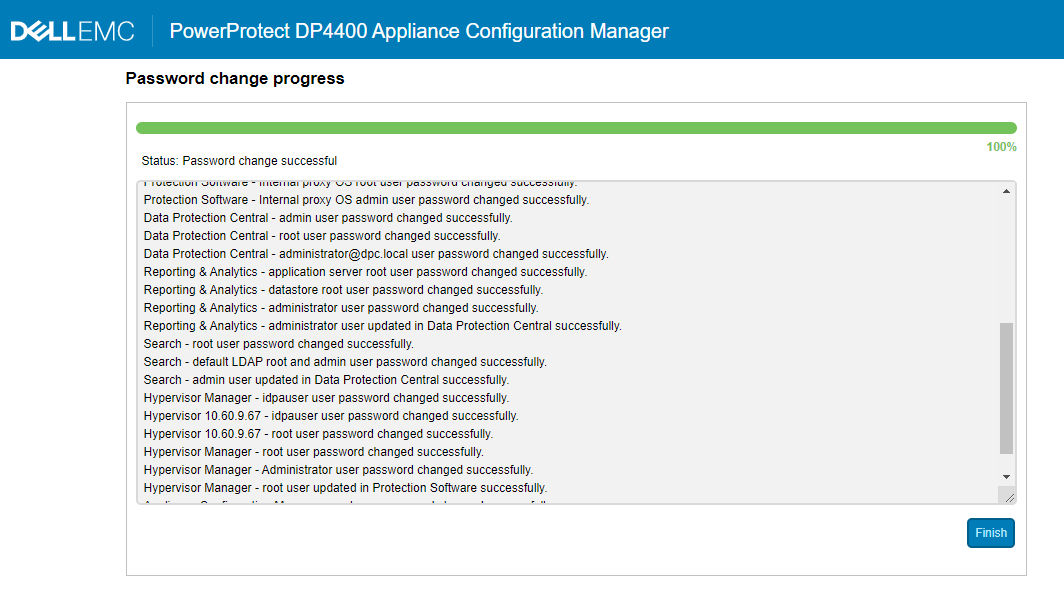

- Kirjaudu ACM-käyttöliittymään ja vaihda laitteen salasana uudelleen. Sen pitäisi valmistua ongelmitta:

Kuva 2: Näyttökuva DP-sarjan salasanan vaihdosta meneillään

- Tarkista, onko ACM:n anonyymi LDAP-haku poistettava käytöstä. Jos on, noudata Dellin artikkelia 196092, PowerProtect DP -sarjan laitteet ja IDPA: LDAP:n anonyymi hakemistokäyttö sallittu Appliance Configuration Managerissa, jos haluat poistaa anonyymin haun käytöstä uudelleen.