Dell APEX Cloud-plattform för Red Hat OpenShift: Det gick inte att skapa frånkopplade HCP-hanterade kluster på grund av certifikatverifieringsfel

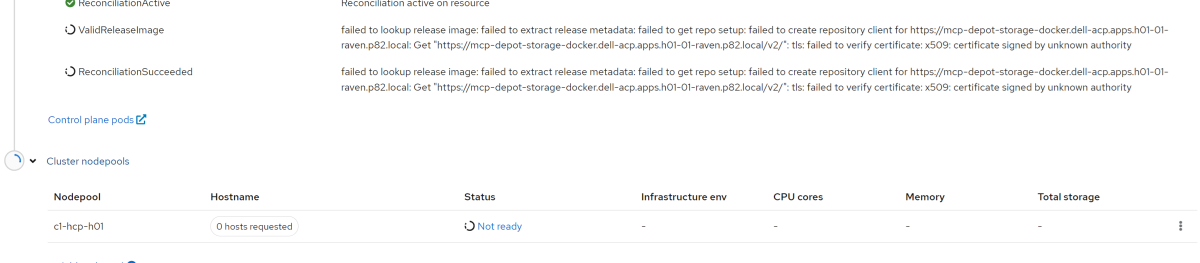

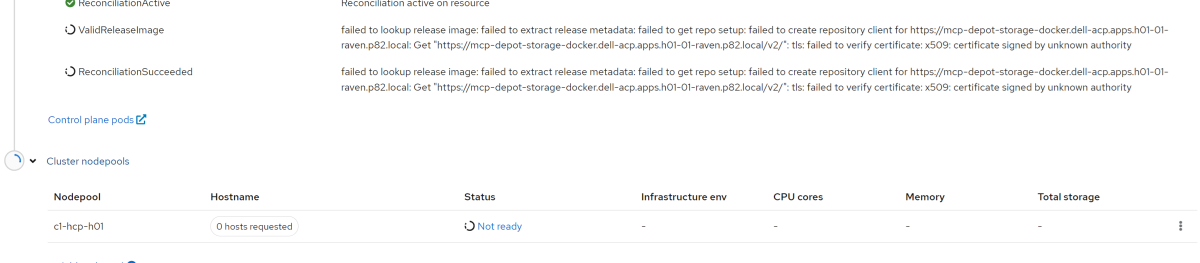

Summary: Det gick inte att skapa frånkopplade HCP-hanterade kluster (Hosted Control Plane) på grund av felet "Det gick inte att verifiera certifikatet: x509: Certifikat signerat av okänd utfärdare". ...

This article applies to

This article does not apply to

This article is not tied to any specific product.

Not all product versions are identified in this article.

Symptoms

När du följer administratörsguiden för att skapa ett frånkopplat HCP-hanterat kluster kan processen misslyckas. Användargränssnittskonsolen visar felet "det gick inte att verifiera certifikatet: x509: certifikat signerat av okänd utfärdare".

Cause

I ett Dell APEX Cloud Platform för Red Hat OpenShift-kluster (ACP4OCP) krävs två register:

Men under installationen av det HCP-hanterade klustret skapar ACP4OCP:s Hypershift-komponent en egen betrodd CA baserat på image.config.openshift.io-resursens inställningar. Den använder detta för att verifiera OpenShift Container Platform (OCP)-versionsavbildningen. Om additionalTrustedCA-konfigurationen innehåller två certifikat och använder "|-" som avgränsare, lägger Hypershift inte till någon radbrytning efter det första certifikatet. Detta gör att båda certifikaten betraktas som ogiltiga.

I YAML-syntaxen är både "|-" och "|" giltiga avgränsare, som används för att representera strängvärden med flera rader. När du skapar eller ändrar en "nyckel/värde"-ConfigMap från OCP-webbkonsolen används "|-" som standardavgränsare.

Om du vill kontrollera om konfigurationskartan innehåller "|-" som avgränsare kör du följande kommando i AVS-hanteraren:

- Ett internt register med namnet depot-manager i ACP4OCP Hub-klustret för lagring av OCP- och AVS-chefsavbildningar.

- Ett externt register för att hantera strömavbrott.

Men under installationen av det HCP-hanterade klustret skapar ACP4OCP:s Hypershift-komponent en egen betrodd CA baserat på image.config.openshift.io-resursens inställningar. Den använder detta för att verifiera OpenShift Container Platform (OCP)-versionsavbildningen. Om additionalTrustedCA-konfigurationen innehåller två certifikat och använder "|-" som avgränsare, lägger Hypershift inte till någon radbrytning efter det första certifikatet. Detta gör att båda certifikaten betraktas som ogiltiga.

I YAML-syntaxen är både "|-" och "|" giltiga avgränsare, som används för att representera strängvärden med flera rader. När du skapar eller ändrar en "nyckel/värde"-ConfigMap från OCP-webbkonsolen används "|-" som standardavgränsare.

Om du vill kontrollera om konfigurationskartan innehåller "|-" som avgränsare kör du följande kommando i AVS-hanteraren:

-

oc get configmap -n openshift-config acp-ingress-ca -o yaml

Resolution

Utför följande steg för att ändra avgränsaren mellan certifikatnamnet och certifikatnyckeln från "|-" till "|":

- Kör "oc edit configmap -n openshift-config acp-ingress-ca" på AVS-hanteraren, ändra "|-" till "|" och spara ändringarna i konfigurationskartan.

- Starta om Hypershift-komponentpoddarna med kommandot "oc delete pod -n hypershift --all".

- När Hypershift-poddarna är klara försöker du konfigurera det HCP-hanterade klustret igen.

Affected Products

APEX Cloud Platform for Red Hat OpenShiftArticle Properties

Article Number: 000226907

Article Type: Solution

Last Modified: 28 Aug 2024

Version: 1

Find answers to your questions from other Dell users

Support Services

Check if your device is covered by Support Services.