DM5500: Sicherheitslücke "SSH Weak Message Authentication Code Algorithms" für SHA1 wird für den SSH-Server verwendet

Summary: In diesem Artikel wird beschrieben, wie Sie die Verschlüsselungen im Zusammenhang mit dem Secure Hash Algorithm 1 (SHA-1) auf dem SSH-Server der DM5500-Appliance deaktivieren. Die Deaktivierung von SHA-1-bezogenen Chiffren ist erforderlich, um die Sicherheitslücke "SSH Weak Message Authentication Code (MAC) Algorithms" zu beheben, die auf PowerProtect Data Manager DM5500-Systemen identifiziert wurde. ...

Symptoms

Ein Scanner für Sicherheitslücken meldet möglicherweise eine "SSH Weak Message Authentication Code (MAC) Algorithms" Warnmeldung, die darauf hinweist, dass SHA-1-basierte Chiffren für SSH-Verbindungen zur DM5500-Appliance verfügbar sind.

Cause

Ab dem 1. Februar 2026 gilt SHA-1 aufgrund seiner Anfälligkeit für Kollisionsangriffe formell als schwach und für den kryptografischen Einsatz ungeeignet. Die aktuelle DM5500-Softwareversion ist älter als diese Abkündigung. Aus diesem Grund sind SHA-1-bezogene Algorithmen auf dem SSH-Server weiterhin aktiviert.

In der nächsten DM5500-Softwareversion wird die SSH-Konfiguration verstärkt und alle SHA-1-bezogenen Chiffren werden entfernt.

Bis dieses Update verfügbar ist, sollten sich Kunden an den Dell Support wenden, um einen Workaround anzuwenden, der SHA-1-Chiffren auf dem DM5500-SSH-Server deaktiviert.

Resolution

- Melden Sie sich über SSH als "admin" bei der DM5500 an und erhalten Sie Zugriff auf die Linux-BASH.

- Überprüfen Sie, ob die SHA-1-Chiffren auf dem folgenden SSH-Server verfügbar sind:

sshd -T |grep -i sha1

Beispiel Ausgabe:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # sshd -T |grep -i sha1 macs hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group-exchange-sha256,diffie-hellman-group14-sha1 !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Erstellen Sie eine Kopie des

/etc/ssh/sshd_configmit dem folgenden Befehl ausführen:

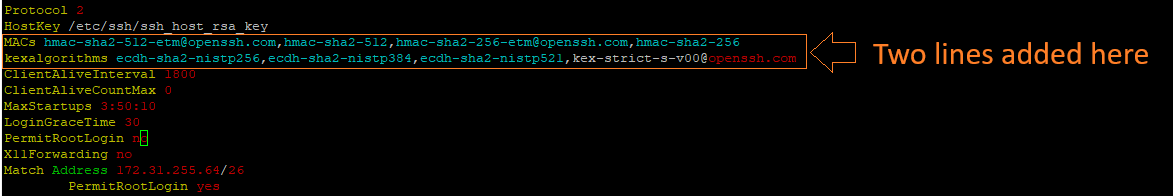

cp -p /etc/ssh/sshd_config /etc/ssh/sshd_config.default - Fügen Sie die folgenden zwei Zeilen in die

/etc/ssh/sshd_configDatei unterhalb derHostKeyEintrag:

MACs hmac-sha2-512-etm@openssh.com,hmac-sha2-512,hmac-sha2-256-etm@openssh.com,hmac-sha2-256 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,kex-strict-s-v00@openssh.com

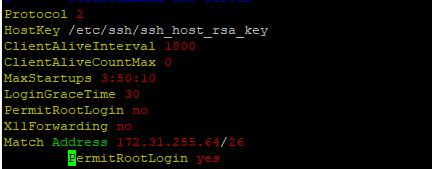

Erwartete Änderung von:

Zu:

- Starten Sie den SSH-Server mit dem folgenden Befehl neu:

systemctl restart sshd - Überprüfen Sie, ob der SSH-Server nach dem Neustart aktiv (aktiv) ist und ausgeführt wird:

systemctl status sshd

Erwartete Ausgabe:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # systemctl status sshd ● sshd.service - OpenSSH Daemon Loaded: loaded (/usr/lib/systemd/system/sshd.service; enabled; vendor preset: disabled) Active: active (running) since Mon 2026-03-09 05:01:09 UTC; 5min ago Process: 54258 ExecStartPre=/usr/sbin/sshd -t $SSHD_OPTS (code=exited, status=0/SUCCESS) Process: 54255 ExecStartPre=/usr/sbin/sshd-gen-keys-start (code=exited, status=0/SUCCESS) Main PID: 54261 (sshd) Tasks: 1 Memory: 1.9M CPU: 2.939s CGroup: /system.slice/sshd.service └─54261 /usr/sbin/sshd -D ... skipped ... !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Stellen Sie sicher, dass SHA-1-Chiffren nicht mehr verwendet werden:

sshd -T |grep -i sha1 - Öffnen Sie eine neue SSH-Sitzung mit dem DM5500, um zu überprüfen, ob sich der Nutzer erfolgreich beim DM5500 anmelden kann.