DM5500: Vulnerabilidad "Algoritmos de código de autenticación de mensajes débiles de SSH" para SHA1 en uso para el servidor SSH

Summary: En este artículo, se describe cómo deshabilitar los cifrados relacionados con el algoritmo hash seguro 1 (SHA-1) en el servidor SSH del dispositivo DM5500. Se requiere la deshabilitación de los cifrados relacionados con SHA-1 para corregir la vulnerabilidad "Algoritmos de código de autenticación de mensajes débiles (MAC) de SSH" identificada en los sistemas PowerProtect Data Manager DM5500. ...

Symptoms

Un escáner de vulnerabilidades de seguridad puede informar una "SSH Weak Message Authentication Code (MAC) Algorithms" alerta que indica que los cifrados basados en SHA-1 están disponibles para las conexiones SSH al dispositivo DM5500.

Cause

A partir del 1 de febrero de 2026, SHA-1 se considera formalmente débil e inadecuado para el uso criptográfico debido a su vulnerabilidad a los ataques de colisión. La versión actual del software DM5500 es anterior a esta obsolescencia. Por lo tanto, los algoritmos relacionados con SHA-1 aún están habilitados en el servidor SSH.

En la próxima versión del software DM5500, se reforzará la configuración de SSH y se eliminarán todos los cifrados relacionados con SHA-1.

Hasta que esa actualización esté disponible, los clientes deben comunicarse con el soporte de Dell para aplicar una solución alternativa que deshabilite los cifrados SHA-1 en el servidor SSH DM5500.

Resolution

- Inicie sesión como "admin" en el DM5500 a través de SSH y obtenga acceso a Linux BASH

- Compruebe que los cifrados SHA-1 estén disponibles en el siguiente servidor SSH:

sshd -T |grep -i sha1

Ejemplo del mensaje de salida:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # sshd -T |grep -i sha1 macs hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group-exchange-sha256,diffie-hellman-group14-sha1 !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Haga una copia del archivo

/etc/ssh/sshd_configmediante el siguiente comando:

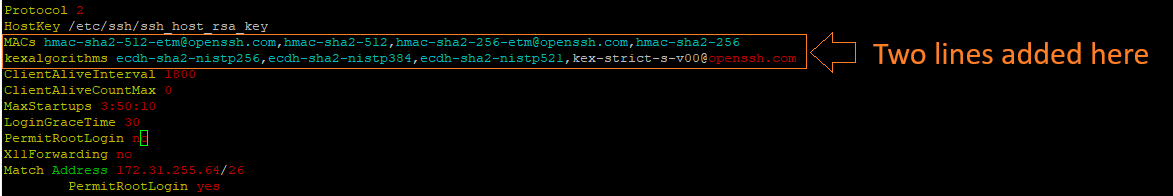

cp -p /etc/ssh/sshd_config /etc/ssh/sshd_config.default - Agregue las siguientes dos líneas en el archivo

/etc/ssh/sshd_configdebajo del archivoHostKeyEntrada:

MACs hmac-sha2-512-etm@openssh.com,hmac-sha2-512,hmac-sha2-256-etm@openssh.com,hmac-sha2-256 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,kex-strict-s-v00@openssh.com

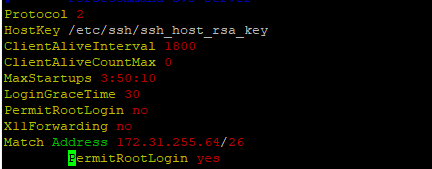

Cambio esperado de:

A:

- Reinicie el servidor SSH con el siguiente comando:

systemctl restart sshd - Verifique que el servidor SSH esté activo (activo) y en ejecución después del reinicio:

systemctl status sshd

Resultado esperado:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # systemctl status sshd ● sshd.service - OpenSSH Daemon Loaded: loaded (/usr/lib/systemd/system/sshd.service; enabled; vendor preset: disabled) Active: active (running) since Mon 2026-03-09 05:01:09 UTC; 5min ago Process: 54258 ExecStartPre=/usr/sbin/sshd -t $SSHD_OPTS (code=exited, status=0/SUCCESS) Process: 54255 ExecStartPre=/usr/sbin/sshd-gen-keys-start (code=exited, status=0/SUCCESS) Main PID: 54261 (sshd) Tasks: 1 Memory: 1.9M CPU: 2.939s CGroup: /system.slice/sshd.service └─54261 /usr/sbin/sshd -D ... skipped ... !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Verifique que los cifrados SHA-1 ya no estén en uso:

sshd -T |grep -i sha1 - Abra una nueva sesión de SSH en el DM5500 para verificar que el usuario pueda iniciar sesión correctamente en el DM5500.