DM5500 : Faille de sécurité « Algorithmes de code d’authentification des messages faibles SSH » pour SHA1 en cours d’utilisation pour le serveur SSH

Summary: Cet article explique comment désactiver les chiffrements liés à l’algorithme de hachage sécurisé 1 (SHA-1) sur le serveur SSH de l’appliance DM5500. La désactivation des chiffrements liés à SHA-1 est nécessaire pour corriger la faille de sécurité « Algorithmes MAC (Weak Message Authentication Code) SSH » identifiée sur les systèmes PowerProtect Data Manager DM5500. ...

Symptoms

Un analyseur de failles de sécurité peut signaler un "SSH Weak Message Authentication Code (MAC) Algorithms" Alerte indiquant que des chiffrements basés sur SHA-1 sont disponibles pour les connexions SSH à l’appliance DM5500.

Cause

Au 1er février 2026, SHA-1 est formellement considéré comme faible et inadapté à une utilisation cryptographique en raison de sa vulnérabilité aux attaques par collision. La version actuelle du logiciel DM5500 est antérieure à cette obsolescence. Par conséquent, les algorithmes liés à SHA-1 sont toujours activés sur le serveur SSH.

Dans la prochaine version du logiciel DM5500, la configuration SSH sera renforcée et tous les chiffrements liés à SHA-1 seront supprimés.

Tant que cette mise à jour n’est pas disponible, les clients doivent contacter le support Dell pour appliquer une solution de contournement qui désactive les chiffrements SHA-1 sur le serveur SSH DM5500.

Resolution

- Connectez-vous en tant qu’administrateur au DM5500 via SSH et accédez à Linux BASH

- Vérifiez que les chiffrements SHA-1 sont disponibles sur le serveur SSH suivant :

sshd -T |grep -i sha1

Exemple de résultat :

!!!! ppoe YOUR DATA IS IN DANGER !!!! # sshd -T |grep -i sha1 macs hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group-exchange-sha256,diffie-hellman-group14-sha1 !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Effectuez une copie du répertoire

/etc/ssh/sshd_configà l’aide de la commande suivante :

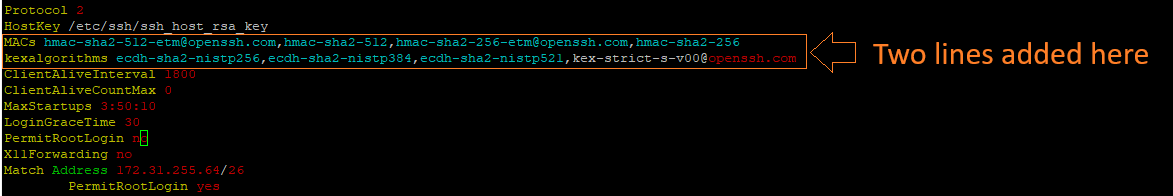

cp -p /etc/ssh/sshd_config /etc/ssh/sshd_config.default - Ajoutez les deux lignes suivantes dans le champ

/etc/ssh/sshd_configfichier sous leHostKeyEntrée:

MACs hmac-sha2-512-etm@openssh.com,hmac-sha2-512,hmac-sha2-256-etm@openssh.com,hmac-sha2-256 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,kex-strict-s-v00@openssh.com

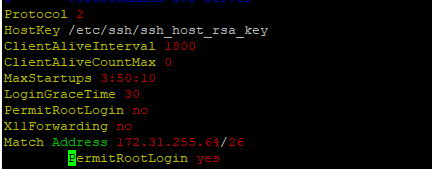

Changement attendu par rapport à :

Jusqu’à :

- Redémarrez le serveur SSH à l’aide de la commande suivante :

systemctl restart sshd - Vérifiez que le serveur SSH est opérationnel (actif) et en cours d’exécution après le redémarrage :

systemctl status sshd

Sortie attendue :

!!!! ppoe YOUR DATA IS IN DANGER !!!! # systemctl status sshd ● sshd.service - OpenSSH Daemon Loaded: loaded (/usr/lib/systemd/system/sshd.service; enabled; vendor preset: disabled) Active: active (running) since Mon 2026-03-09 05:01:09 UTC; 5min ago Process: 54258 ExecStartPre=/usr/sbin/sshd -t $SSHD_OPTS (code=exited, status=0/SUCCESS) Process: 54255 ExecStartPre=/usr/sbin/sshd-gen-keys-start (code=exited, status=0/SUCCESS) Main PID: 54261 (sshd) Tasks: 1 Memory: 1.9M CPU: 2.939s CGroup: /system.slice/sshd.service └─54261 /usr/sbin/sshd -D ... skipped ... !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Vérifiez que les chiffrements SHA-1 ne sont plus utilisés :

sshd -T |grep -i sha1 - Ouvrez une nouvelle session SSH sur le DM5500 pour vérifier que l’utilisateur peut se connecter avec succès au DM5500.