DM5500: Vulnerabilità "Algoritmi del codice di autenticazione dei messaggi deboli SSH" per SHA1 in uso per il server SSH

Summary: Questo articolo descrive come disabilitare le crittografie correlate a Secure Hash Algorithm 1 (SHA-1) sul server SSH dell'appliance DM5500. La disabilitazione delle crittografie correlate a SHA-1 è necessaria per correggere la vulnerabilità "SSH Weak Message Authentication Code (MAC) Algorithms" identificata sui sistemi PowerProtect Data Manager DM5500. ...

Symptoms

Uno scanner delle vulnerabilità di sicurezza può segnalare un "SSH Weak Message Authentication Code (MAC) Algorithms" avviso che indica che sono disponibili crittografie basate su SHA-1 per le connessioni SSH all'appliance DM5500.

Cause

A partire dal 1° febbraio 2026, SHA-1 è formalmente considerato debole e inadatto per l'uso crittografico a causa della sua vulnerabilità agli attacchi di collisione. La versione corrente del software DM5500 è antecedente a questa obsolescenza. Pertanto, gli algoritmi correlati a SHA-1 sono ancora abilitati nel server SSH.

Nella prossima versione del software DM5500, la configurazione SSH verrà rafforzata e tutte le crittografie correlate a SHA-1 verranno rimosse.

Fino a quando l'aggiornamento non sarà disponibile, i clienti devono contattare il supporto Dell per applicare una soluzione alternativa che disabiliti le crittografie SHA-1 sul server SSH DM5500.

Resolution

- Accedere come "admin" a DM5500 tramite SSH e ottenere l'accesso a Linux BASH

- Verificare che le crittografie SHA-1 siano disponibili nel seguente server SSH:

sshd -T |grep -i sha1

Esempio di output:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # sshd -T |grep -i sha1 macs hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group-exchange-sha256,diffie-hellman-group14-sha1 !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Creare una copia della directory

/etc/ssh/sshd_configutilizzando il seguente comando:

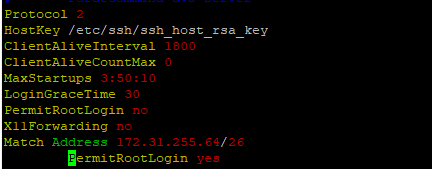

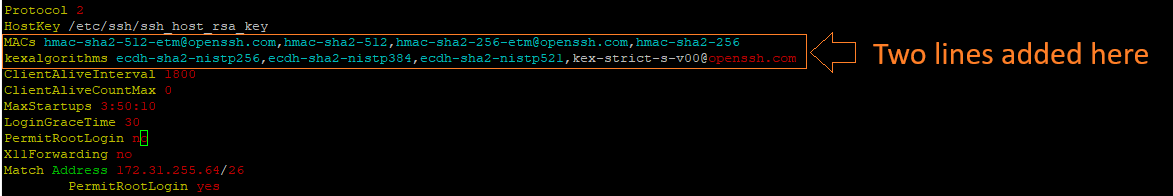

cp -p /etc/ssh/sshd_config /etc/ssh/sshd_config.default - Aggiungere le due righe seguenti nel campo

/etc/ssh/sshd_configsotto ilHostKeyVoce:

MACs hmac-sha2-512-etm@openssh.com,hmac-sha2-512,hmac-sha2-256-etm@openssh.com,hmac-sha2-256 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,kex-strict-s-v00@openssh.com

Variazione prevista rispetto a:

A:

- Riavviare il server SSH con il seguente comando:

systemctl restart sshd - Verificare che il server SSH sia attivo (attivo) e in esecuzione dopo il riavvio:

systemctl status sshd

Output previsto:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # systemctl status sshd ● sshd.service - OpenSSH Daemon Loaded: loaded (/usr/lib/systemd/system/sshd.service; enabled; vendor preset: disabled) Active: active (running) since Mon 2026-03-09 05:01:09 UTC; 5min ago Process: 54258 ExecStartPre=/usr/sbin/sshd -t $SSHD_OPTS (code=exited, status=0/SUCCESS) Process: 54255 ExecStartPre=/usr/sbin/sshd-gen-keys-start (code=exited, status=0/SUCCESS) Main PID: 54261 (sshd) Tasks: 1 Memory: 1.9M CPU: 2.939s CGroup: /system.slice/sshd.service └─54261 /usr/sbin/sshd -D ... skipped ... !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Verificare che le crittografie SHA-1 non siano più in uso:

sshd -T |grep -i sha1 - Aprire una nuova sessione SSH su DM5500 per verificare che l'utente possa accedere correttamente a DM5500.