DM5500: Luka w zabezpieczeniach algorytmu "SSH Weak Message Authentication Code Algorithms" dla algorytmu SHA1 używana przez serwer SSH

Summary: W tym artykule opisano sposób wyłączania szyfrów powiązanych z algorytmem Secure Hash Algorithm 1 (SHA-1) na serwerze SSH urządzenia DM5500. Wyłączenie szyfrów powiązanych z algorytmem SHA-1 jest wymagane do usunięcia luki w zabezpieczeniach "SSH Weak Message Authentication Code (MAC) Algorithms" zidentyfikowanej w systemach PowerProtect Data Manager DM5500. ...

Symptoms

Skaner luk w zabezpieczeniach może zgłaszać "SSH Weak Message Authentication Code (MAC) Algorithms" alert wskazujący, że szyfry oparte na algorytmie SHA-1 są dostępne dla połączeń SSH z urządzeniem DM5500.

Cause

Od 1 lutego 2026 r. algorytm SHA-1 jest formalnie uznawany za słaby i nieodpowiedni do zastosowań kryptograficznych ze względu na jego podatność na ataki kolizyjne. Bieżąca wersja oprogramowania DM5500 poprzedza to wycofanie. W związku z tym algorytmy związane z algorytmem SHA-1 są nadal włączone na serwerze SSH.

W następnym wydaniu oprogramowania DM5500 konfiguracja SSH zostanie wzmocniona, a wszystkie szyfry związane z SHA-1 zostaną usunięte.

Do czasu udostępnienia aktualizacji klienci powinni kontaktować się z działem pomocy technicznej firmy Dell w celu zastosowania obejścia, które wyłącza szyfry SHA-1 na serwerze SSH DM5500.

Resolution

- Zaloguj się jako "admin" do urządzenia DM5500 przez SSH i uzyskaj dostęp do powłoki Linux BASH

- Sprawdź, czy szyfry SHA-1 są dostępne na następującym serwerze SSH:

sshd -T |grep -i sha1

Przykładowe dane wyjściowe:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # sshd -T |grep -i sha1 macs hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group-exchange-sha256,diffie-hellman-group14-sha1 !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Wykonaj kopię katalogu

/etc/ssh/sshd_configza pomocą następującego polecenia:

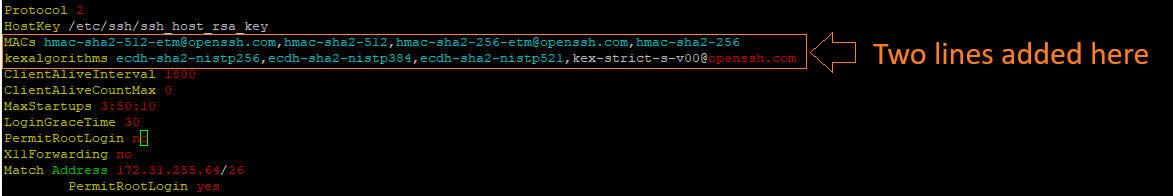

cp -p /etc/ssh/sshd_config /etc/ssh/sshd_config.default - Dodaj następujące dwa wiersze w polu

/etc/ssh/sshd_configpod filtremHostKeyWpis:

MACs hmac-sha2-512-etm@openssh.com,hmac-sha2-512,hmac-sha2-256-etm@openssh.com,hmac-sha2-256 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,kex-strict-s-v00@openssh.com

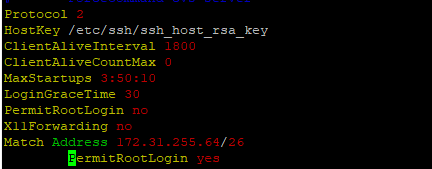

Oczekiwana zmiana od:

Do:

- Uruchom ponownie serwer SSH za pomocą następującego polecenia:

systemctl restart sshd - Sprawdź, czy serwer SSH jest włączony (aktywny) i uruchomiony po ponownym uruchomieniu:

systemctl status sshd

Oczekiwany wynik:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # systemctl status sshd ● sshd.service - OpenSSH Daemon Loaded: loaded (/usr/lib/systemd/system/sshd.service; enabled; vendor preset: disabled) Active: active (running) since Mon 2026-03-09 05:01:09 UTC; 5min ago Process: 54258 ExecStartPre=/usr/sbin/sshd -t $SSHD_OPTS (code=exited, status=0/SUCCESS) Process: 54255 ExecStartPre=/usr/sbin/sshd-gen-keys-start (code=exited, status=0/SUCCESS) Main PID: 54261 (sshd) Tasks: 1 Memory: 1.9M CPU: 2.939s CGroup: /system.slice/sshd.service └─54261 /usr/sbin/sshd -D ... skipped ... !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Sprawdź, czy szyfry SHA-1 nie są już używane:

sshd -T |grep -i sha1 - Otwórz nową sesję SSH dla DM5500, aby sprawdzić, czy użytkownik może pomyślnie zalogować się do DM5500.