DM5500: Vulnerabilidade "Algoritmos de código de autenticação de mensagem fracos do SSH" para SHA1 em uso para o servidor SSH

Summary: Este artigo descreve como desativar as cifras relacionadas ao Secure Hash Algorithm 1 (SHA-1) no servidor SSH do equipamento DM5500. A desativação de cifras relacionadas ao SHA-1 é necessária para corrigir a vulnerabilidade "SSH Weak Message Authentication Code (MAC) Algorithms" identificada nos sistemas PowerProtect Data Manager DM5500. ...

Symptoms

Um scanner de vulnerabilidade de segurança pode relatar um "SSH Weak Message Authentication Code (MAC) Algorithms" indicando que codificações baseadas em SHA-1 estão disponíveis para conexões SSH com o equipamento DM5500.

Cause

A partir de 1º de fevereiro de 2026, o SHA-1 é formalmente considerado fraco e inadequado para uso criptográfico devido à sua vulnerabilidade a ataques de colisão. A versão atual do software DM5500 é anterior a essa descontinuação. Portanto, os algoritmos relacionados ao SHA-1 ainda estão habilitados no servidor SSH.

Na próxima versão do software DM5500, a configuração de SSH será reforçada e todas as cifras relacionadas ao SHA-1 serão removidas.

Até que essa atualização esteja disponível, os clientes devem entrar em contato com o Suporte Dell para aplicar uma solução temporária que desabilite as cifras SHA-1 no servidor SSH do DM5500.

Resolution

- Faça log-in como "admin" no DM5500 via SSH e obtenha acesso ao Linux BASH

- Verifique se as cifras SHA-1 estão disponíveis no seguinte servidor SSH:

sshd -T |grep -i sha1

Exemplo de resultado:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # sshd -T |grep -i sha1 macs hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group-exchange-sha256,diffie-hellman-group14-sha1 !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Crie uma cópia do diretório

/etc/ssh/sshd_configusando o seguinte comando:

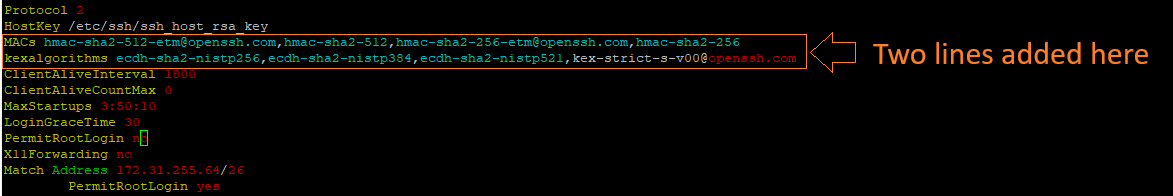

cp -p /etc/ssh/sshd_config /etc/ssh/sshd_config.default - Adicione as duas linhas a seguir no

/etc/ssh/sshd_configarquivo abaixo doHostKeyEntrada:

MACs hmac-sha2-512-etm@openssh.com,hmac-sha2-512,hmac-sha2-256-etm@openssh.com,hmac-sha2-256 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,kex-strict-s-v00@openssh.com

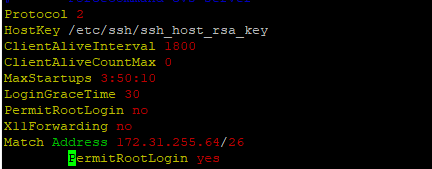

Alteração esperada de:

Para:

- Reinicie o servidor SSH com o seguinte comando:

systemctl restart sshd - Verifique se o servidor SSH está ativo (ativo) e em execução após a reinicialização:

systemctl status sshd

Resultado esperado:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # systemctl status sshd ● sshd.service - OpenSSH Daemon Loaded: loaded (/usr/lib/systemd/system/sshd.service; enabled; vendor preset: disabled) Active: active (running) since Mon 2026-03-09 05:01:09 UTC; 5min ago Process: 54258 ExecStartPre=/usr/sbin/sshd -t $SSHD_OPTS (code=exited, status=0/SUCCESS) Process: 54255 ExecStartPre=/usr/sbin/sshd-gen-keys-start (code=exited, status=0/SUCCESS) Main PID: 54261 (sshd) Tasks: 1 Memory: 1.9M CPU: 2.939s CGroup: /system.slice/sshd.service └─54261 /usr/sbin/sshd -D ... skipped ... !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Verifique se as cifras SHA-1 não estão mais em uso:

sshd -T |grep -i sha1 - Abra uma nova sessão SSH no DM5500 para verificar se o usuário consegue fazer login com sucesso no DM5500.