DM5500. Уязвимость "SSH Weak Message Authentication Code Algorithms" для SHA1 используется для SSH-сервера

Summary: В этой статье описано, как отключить шифры, связанные с алгоритмом безопасного хэширования 1 (SHA-1), на сервере SSH устройства DM5500. Для устранения уязвимости «SSH Weak Message Authentication Code (MAC) Algorithms», выявленной в системах PowerProtect Data Manager DM5500, требуется отключение шифров, связанных с SHA-1. ...

Symptoms

Сканер уязвимостей системы безопасности может сообщить о том, что "SSH Weak Message Authentication Code (MAC) Algorithms" оповещение о том, что для подключений SSH к устройству DM5500 доступны шифры на основе SHA-1.

Cause

По состоянию на 1 февраля 2026 года SHA-1 формально считается слабым и непригодным для криптографического использования из-за уязвимости к коллизиям. Текущая версия программного обеспечения DM5500 была выпущена раньше этой версии. Поэтому алгоритмы, связанные с SHA-1, по-прежнему включены на сервере SSH.

В следующем выпуске программного обеспечения DM5500 конфигурация SSH будет усилена, а все шифры, связанные с SHA-1, будут удалены.

Пока это обновление не станет доступным, заказчики должны обратиться в службу поддержки Dell, чтобы применить временное решение, которое отключает шифры SHA-1 на сервере SSH DM5500.

Resolution

- Войдите в DM5500 через SSH в качестве администратора и получите доступ к Linux BASH

- Убедитесь, что коды SHA-1 доступны на следующем сервере SSH:

sshd -T |grep -i sha1

Пример выходных данных:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # sshd -T |grep -i sha1 macs hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group-exchange-sha256,diffie-hellman-group14-sha1 !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Создайте копию каталога

/etc/ssh/sshd_configс помощью следующей команды:

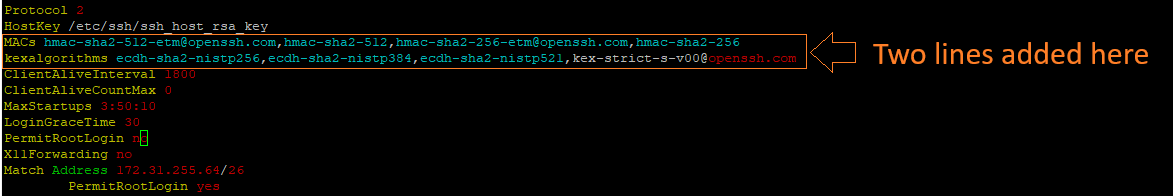

cp -p /etc/ssh/sshd_config /etc/ssh/sshd_config.default - Добавьте следующие две строки в файл

/etc/ssh/sshd_configподHostKeyЗапись:

MACs hmac-sha2-512-etm@openssh.com,hmac-sha2-512,hmac-sha2-256-etm@openssh.com,hmac-sha2-256 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,kex-strict-s-v00@openssh.com

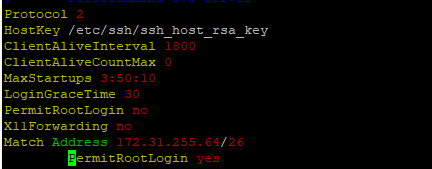

Ожидаемое изменение с:

на:

- Перезапустите сервер SSH с помощью следующей команды:

systemctl restart sshd - Убедитесь, что сервер SSH включен (активен) и работает после перезапуска:

systemctl status sshd

Ожидаемые выходные данные:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # systemctl status sshd ● sshd.service - OpenSSH Daemon Loaded: loaded (/usr/lib/systemd/system/sshd.service; enabled; vendor preset: disabled) Active: active (running) since Mon 2026-03-09 05:01:09 UTC; 5min ago Process: 54258 ExecStartPre=/usr/sbin/sshd -t $SSHD_OPTS (code=exited, status=0/SUCCESS) Process: 54255 ExecStartPre=/usr/sbin/sshd-gen-keys-start (code=exited, status=0/SUCCESS) Main PID: 54261 (sshd) Tasks: 1 Memory: 1.9M CPU: 2.939s CGroup: /system.slice/sshd.service └─54261 /usr/sbin/sshd -D ... skipped ... !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Убедитесь, что шифры SHA-1 больше не используются:

sshd -T |grep -i sha1 - Откройте новый сеанс SSH для DM5500, чтобы убедиться, что пользователь может успешно войти в DM5500.