DM5500: Вразливість «SSH Слабкі алгоритми автентифікації повідомлень» для SHA1, що використовується для SSH-сервера

Summary: У цій статті описано, як вимкнути шифри, пов'язані з Secure Hash Algorithm 1 (SHA-1), на SSH-сервері пристрою DM5500. Для усунення вразливості "SSH Weak Message Authentication Code (MAC)", виявленої в системах PowerProtect Data Manager DM5500, необхідно вимкнути шифри, пов'язані з SHA-1. ...

Symptoms

Сканер вразливостей безпеки може повідомляти про "SSH Weak Message Authentication Code (MAC) Algorithms" сповіщення, що доступні шифри на основі SHA-1 для SSH-з'єднань з пристроєм DM5500.

Cause

Станом на 1 лютого 2026 року SHA-1 офіційно вважається слабким і непридатним для криптографічного використання через вразливість до колізійних атак. Поточна версія програмного забезпечення DM5500 з'явилася до цього застарілого стану. Тому алгоритми, пов'язані з SHA-1, все ще активовані на SSH-сервері.

У наступному випуску програмного забезпечення DM5500 конфігурація SSH буде посилена, а всі шифри, пов'язані з SHA-1, будуть видалені.

Поки це оновлення не стане доступним, клієнтам слід звернутися до служби підтримки Dell, щоб застосувати обхідний шлях, який вимикає шифри SHA-1 на SSH-сервері DM5500.

Resolution

- Увійдіть у DM5500 як «адмін» через SSH і отримайте доступ до Linux BASH

- Перевірте, чи доступні шифри SHA-1 на наступному SSH-сервері:

sshd -T |grep -i sha1

Приклад результату:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # sshd -T |grep -i sha1 macs hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group-exchange-sha256,diffie-hellman-group14-sha1 !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Зробіть копію

/etc/ssh/sshd_configЗа допомогою такої команди:

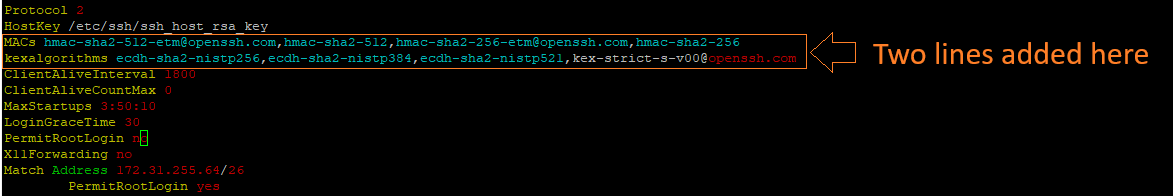

cp -p /etc/ssh/sshd_config /etc/ssh/sshd_config.default - Додайте наступні два рядки у

/etc/ssh/sshd_configФайл нижчеHostKeyЗапис:

MACs hmac-sha2-512-etm@openssh.com,hmac-sha2-512,hmac-sha2-256-etm@openssh.com,hmac-sha2-256 kexalgorithms ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,kex-strict-s-v00@openssh.com

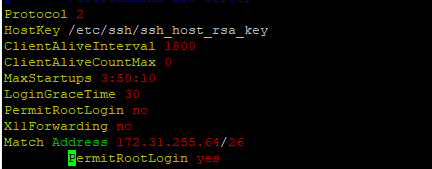

Очікувана зміна від:

Кому:

- Перезапустіть SSH-сервер за допомогою наступної команди:

systemctl restart sshd - Перевірте, чи SSH-сервер працює (активний) після перезавантаження:

systemctl status sshd

Очікуваний результат:

!!!! ppoe YOUR DATA IS IN DANGER !!!! # systemctl status sshd ● sshd.service - OpenSSH Daemon Loaded: loaded (/usr/lib/systemd/system/sshd.service; enabled; vendor preset: disabled) Active: active (running) since Mon 2026-03-09 05:01:09 UTC; 5min ago Process: 54258 ExecStartPre=/usr/sbin/sshd -t $SSHD_OPTS (code=exited, status=0/SUCCESS) Process: 54255 ExecStartPre=/usr/sbin/sshd-gen-keys-start (code=exited, status=0/SUCCESS) Main PID: 54261 (sshd) Tasks: 1 Memory: 1.9M CPU: 2.939s CGroup: /system.slice/sshd.service └─54261 /usr/sbin/sshd -D ... skipped ... !!!! ppoe YOUR DATA IS IN DANGER !!!! # - Перевірте, чи шифри SHA-1 більше не використовуються:

sshd -T |grep -i sha1 - Відкрийте нову SSH-сесію на DM5500, щоб переконатися, що користувач успішно увійшов у DM5500.