Capturer la télémétrie de Dell Trusted Device avec Microsoft Intune

Résumé: Vous avez besoin de configurer Microsoft Intune pour Dell Trusted Device ? Notre guide clair vous aide à configurer rapidement pour une sécurité et un contrôle améliorés.

Instructions

Produits concernés :

- Dell Trusted Device

Versions concernées :

- v3.8 et versions supérieures

Plates-formes concernées

- OptiPlex

- Latitude

- Stations de travail Precision

- XPS

- Connectez-vous au portail

Microsoft Intune de votre organisation et accédez à Sécurité des> points de terminaison Scripts de conformité > des appareils Ajouter >Windows 10 et versions ultérieures>.

Figure 1 : (En anglais uniquement) Cliquez sur Ajouter Windows 10 et versions ultérieures.

- Indiquez un nom pour le script personnalisé, puis cliquez sur Next.

Figure 2 : (En anglais uniquement) Indiquez un Name pour le script client

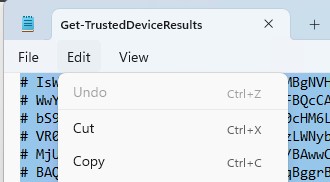

- Localisez le script de l’agent Trusted Device téléchargé à partir des étapes préalables décrites dans cet article et extrayez le fichier .zip. Cliquez avec le bouton droit de la souris sur le fichier Get-TrustedDeviceResults.ps1 et ouvrez-le avec le Bloc-notes.

Figure 3 : (En anglais uniquement) Ouvrez Get-TrustedDeviceResults.ps1

- Dans le Bloc-notes, cliquez sur Modifier, puis sur Sélectionner tout.

Figure 4 : (En anglais uniquement) Cliquez sur Modifier, puis sur Tout sélectionner

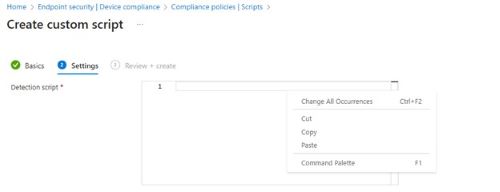

- De retour dans la fenêtre de la console Microsoft Intune , cliquez avec le bouton droit de la souris dans la zone Script de détection , puis sélectionnez Coller.

Figure 5 : (En anglais uniquement) Cliquez avec le bouton droit de la souris dans la zone Script de détection, puis sélectionnez Coller

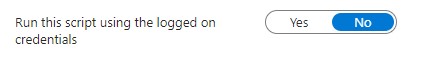

- Définissez Exécuter ce script à l’aide des informations d’identification de connexion sur Non.

Figure 6 : (En anglais uniquement) Définissez Exécuter ce script à l’aide des informations d’identification de connexion sur Non

- Définissez l’option Enforce script signature check sur No.

Figure 7 : (En anglais uniquement) Définissez Enforce script signature check sur No

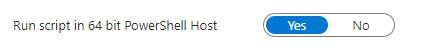

- Définissez Exécuter le script dans l’hôte PowerShell 64 bits sur Oui.

Figure 8 : (En anglais uniquement) Définissez Exécuter le script dans l’hôte PowerShell 64 bits sur Oui

- Au bas de la page, cliquez sur Next.

Figure 8 : (En anglais uniquement) Cliquez sur Suivant

- Sur l’écran Révision + Création , vérifiez votre configuration, puis cliquez sur Créer.

Figure 10 : (En anglais uniquement) Cliquez sur Create

- Connectez-vous au portail

Microsoft Intune de votre organisation et accédez à Sécurité des points de terminaison>Règles de conformité >des périphériques, puis cliquez sur Créer une stratégie.

Figure 11 : (En anglais uniquement) Cliquez sur Create Policy

- Dans l’onglet Créer une stratégie , sélectionnez Plate-forme Windows 10 et versions ultérieures et saisissez Profil Politique de conformité Windows 10/11. Cliquez ensuite sur Créer.

Figure 12 : (En anglais uniquement) Cliquez sur Create

- Indiquez le nom de la politique de conformité Windows 10/11 , puis cliquez sur Suivant.

Figure 13 : (En anglais uniquement) Indiquez Policy Name, puis cliquez sur Next

- Sur l’écran Paramètres de conformité , cliquez sur Conformité personnalisée pour développer les paramètres.

Figure 14 : (En anglais uniquement) Cliquez sur Conformité personnalisée

- Définissez Conformité personnalisée sur Exiger.

Figure 15 : (En anglais uniquement) Définissez la conformité du client sur Exiger.

- Pour Sélectionner votre script de découverte, cliquez pour sélectionner et rechercher le script précédemment créé pour le script personnalisé (étape 2), puis cliquez sur Sélectionner.

Figure 16 : (En anglais uniquement) Sélectionnez le script et cliquez sur Select

- Pour Télécharger et valider le fichier JSON avec vos paramètres de conformité personnalisés, cliquez sur l’icône Dossier pour lancer l’Explorateur de fichiers et accédez à l’endroit où vous avez extrait les fichiers prérequis. Dans l’Explorateur de fichiers, sélectionnez le fichier TrustedDeviceComplianceRules.json et cliquez sur Ouvrir.

Figure 17 : (En anglais uniquement) Ouvrir TrustedDeviceComplianceRules.json

- Vérifiez les paramètres de conformité, puis cliquez sur Next.

Figure 18 : (En anglais uniquement) Vérifiez et cliquez sur Suivant.

- Dans Actions de non-conformité , définissez les séquences de non-conformité supplémentaires que vous souhaitez voir, puis cliquez sur Suivant.

Figure 19 : (En anglais uniquement) Définissez des séquences de non-conformité supplémentaires, puis cliquez sur Suivant

- Dans Attributions, cliquez sur Ajouter des groupes et dans l’onglet Sélectionner les groupes à inclure , localisez votre groupe personnalisé pour les appareils Dell, puis cochez la case en regard de celui-ci. Cliquez ensuite sur Sélectionner.

Figure 20 : (En anglais uniquement) Sélectionnez Groupes, puis cliquez sur Sélectionner

.

.

- Sur la page Stratégie de conformité Windows 10/11, vérifiez que votre groupe a été ajouté, puis cliquez sur Suivant.

Figure 21 : (En anglais uniquement) Vérifiez que votre groupe a été ajouté, puis cliquez sur Suivant

- Sur la page Révision + Créer , vérifiez la configuration, puis cliquez sur Créer.

Figure 22 : (En anglais uniquement) Cliquez sur Create

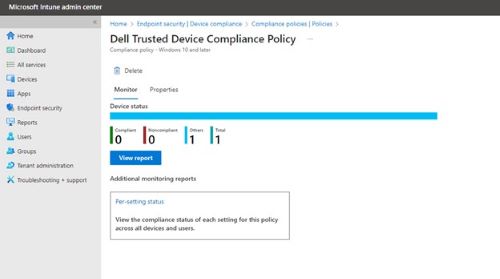

- La configuration de la politique de conformité est maintenant terminée, Intune commence à collecter des données en fonction des valeurs de script et de conformité. Pour voir l’état de conformité, vous pouvez revenir à Endpoint Security>Device compliance>Policies>Compliancy Policy Name créé à l’étape 3 , puis cliquer sur View Report.

Figure 23 : (En anglais uniquement) Politique de conformité Dell Trusted Device

Pour contacter le support technique, consultez l’article Numéros de téléphone du support international Dell Data Security.

Accédez à TechDirect pour générer une demande de support technique en ligne.

Pour plus d’informations et de ressources, rejoignez le Forum de la communauté Dell Security.