Come risolvere il messaggio "Il database di audit ha raggiunto almeno il 95% dello storage massimo assegnato" in Dell Security Management Server (in inglese)

Summary: Il Dell Security Management Server riceve le notifiche "Il database di audit ha raggiunto almeno il 95% dello storage massimo assegnato".

Symptoms

Prodotti interessati:

- Dell Security Management Server

- Dell Security Management Server Virtual

- Dell Data Protection | Enterprise Edition

- Dell Data Protection | Virtual Edition

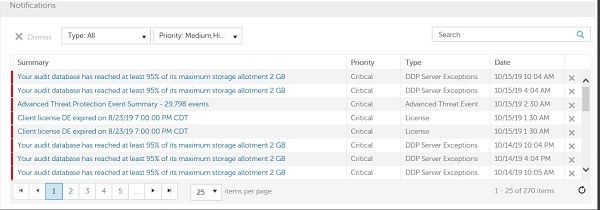

È possibile che venga visualizzata una notifica critica che viene registrata nella console di Dell Security Management Server: Il database di audit ha raggiunto il 95% dell'assegnazione di storage massima di 2 GB.

Figura 1. (solo in inglese) Notifiche di Dell Security Management Server

Questo articolo descrive cosa indica la notifica e fornisce alcune operazioni di correzione che è possibile intraprendere per ridurre il numero di eventi generati.

Cause

Il database di controllo archivia gli eventi caricati dagli endpoint che eseguono i plug-in Advanced Threat Protection, Controllo Web e Firewall (se abilitati). Alcuni esempi di eventi sono le minacce rilevate, le minacce terminate o messe in quarantena e gli script bloccati o terminati. Gli eventi archiviati nel database di controllo sono disponibili in Enterprise > Advanced Threat Events nella console di Security Management Server.

Quando il database di audit raggiunge il 95% della dimensione massima assegnata, registra la notifica di cui sopra nella console del server. Il database di audit esegue un processo batch ogni due ore per ridurre gli eventi meno recenti e fare spazio agli eventi più recenti. Se necessario, le dimensioni del database di audit possono essere aumentate ai valori predefiniti per gli ambienti più grandi. Contattare Dell Data Security ProSupport come riferimento Numeri di telefono internazionali di Dell Data Security per modificare la configurazione.

La maggior parte degli eventi generati dagli endpoint (possibili su molti dispositivi diversi) deriva da eventi di controllo script o eventi di protezione della memoria che vengono eseguiti ripetutamente. Per ridurre il numero di eventi generati dall'endpoint, è possibile escludere o consentire l'inserimento di script e processi sicuri noti in modo che non generino più avvisi.

Resolution

Il modo più rapido per identificare questi eventi consiste nel generare report su Security Management Server, tramite la scheda Minacce avanzate e la scheda Eventi di minaccia avanzati . Utilizzando le informazioni contenute nei report è possibile creare le esclusioni necessarie per ridurre il numero di eventi generati dagli endpoint.

Di seguito sono riportati due metodi che possono essere utilizzati per il pull dei report che forniscono gli eventi generati.

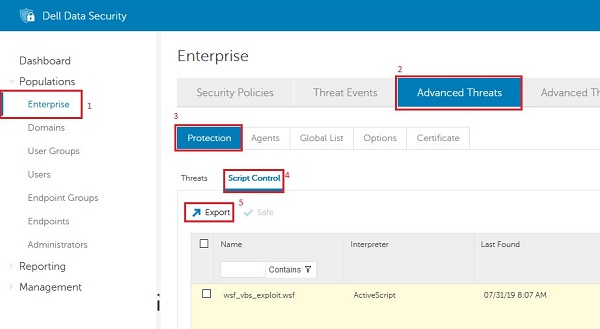

Nella scheda Minacce avanzate , è possibile ottenere l'elenco degli script presenti nell'ambiente e il numero di volte in cui gli script sono stati eseguiti. Questa operazione può essere eseguita selezionando:

- Enterprise

- Advanced Threats

- Protezione

- Controllo mediante script

- Esporta

Figura 2. (solo in inglese) Esporta script

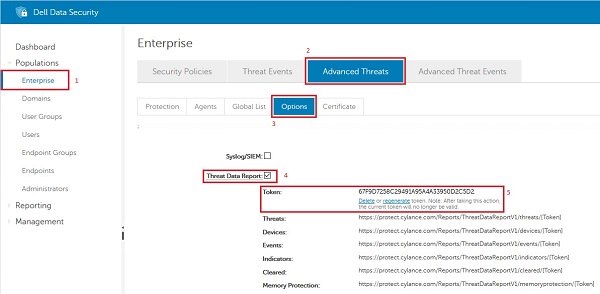

L'abilitazione del report sui dati delle minacce fornisce una snapshot rapida su ciò che sta accadendo nell'ambiente. In questo caso:

- Enterprise

- Advanced Threats

- Options

- Threat Data Report

Figura 3. (solo in inglese) Token di report dei dati delle minacce

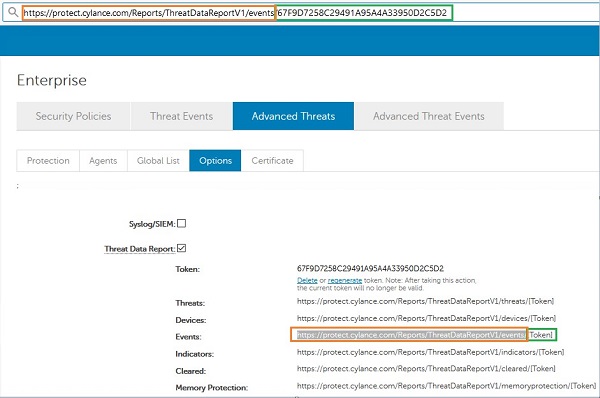

Una volta che si dispone del token, è possibile creare un URL del report inserendo l'URL accanto a Eventi e sostituendo [Token] con il token per l'ambiente in uso.

Figura 4. (solo in inglese) Creare un URL del report

Effettuare la stessa procedura per la protezione della memoria.

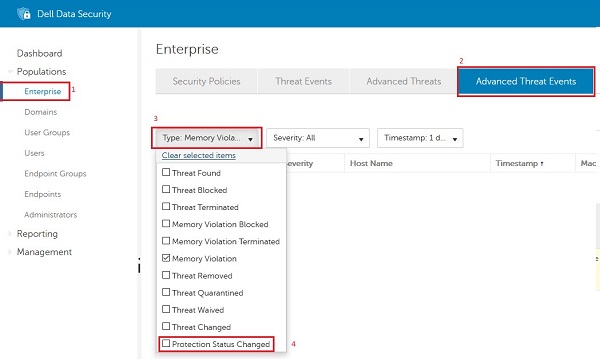

Se il rapporto sui dati delle minacce non è stato abilitato, è possibile esportare i dati da Eventi di minaccia avanzati . Per assicurarsi di ricevere tutti i dati, selezionare:

- Enterprise

- Eventi di minaccia avanzati

- Tipo

- Deselezionare tutte le opzioni tranne Stato protezione modificato (questa opzione può essere in chat e viene immessa come evento al riavvio del dispositivo).

Figura 5. (solo in inglese) Modifica dello stato della protezione

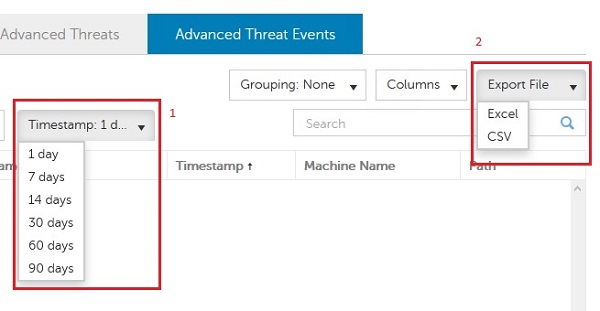

Una volta selezionata questa opzione:

- Modificare il valore del timestamp.

- Esporta

Figura 6. (solo in inglese) Modificare il timestamp

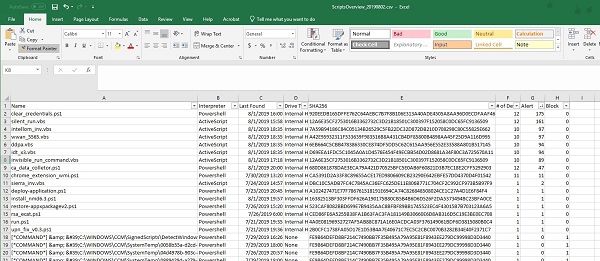

Con questi dati, possiamo vedere quali script vengono eseguiti spesso, trovare gli hash SHA256 ed eseguire le posizioni per entrambi gli script e gli eventi di memoria. In questo modo è possibile determinare se tali elementi devono essere aggiunti all'elenco dei consentiti nell'ambiente.

È possibile ordinare il file ScriptsOverview_DATE.csv per determinare il numero di dispositivi su cui è stato visualizzato uno script (# di dispositivi) e il numero di volte in cui è stato segnalato (avviso o blocco).

Esempio 1

Figura 7. (solo in inglese) ScriptsOverview_Date.csv

È inoltre possibile utilizzare MemoryprotectionDataReport.csv per determinare gli eventi di memoria visualizzati all'interno dell'ambiente. L'ordinamento in base al nome del processo può aiutare a identificare rapidamente gli eseguibili che vengono eseguiti in modo grave da diversi dispositivi e aiutare a creare posizioni in cui potrebbero essere richieste esclusioni.

Esempio 2

Figura 8. (solo in inglese) MemoryprotectionDataReport.csv

L'articolo seguente può essere utilizzato per consentire l'inserimento di script ed eventi di memoria se sono considerati sicuri e previsti: Come aggiungere esclusioni in Dell Endpoint Security Suite Enterprise.

Una volta compilati gli elenchi di consenso appropriati per Protezione della memoria e Controllo script, il numero di eventi al giorno dovrebbe ridurre drasticamente e dovrebbe eliminare le notifiche degli eventi di controllo quando lo spazio è a esaurimento.

Per contattare il supporto, consultare l'articolo Numeri di telefono internazionali del supporto di Dell Data Security.

Accedere a TechDirect per generare una richiesta di supporto tecnico online.

Per ulteriori approfondimenti e risorse accedere al forum della community Dell Security.