Data Domain: Auf die Webnutzeroberfläche kann aufgrund eines abgelaufenen HTTPS-Zertifikats nicht zugegriffen werden.

Summary: Wenn das HTTPS- oder "ca trusted-ca"-Zertifikat auf einer Data Domain abläuft, verursacht dies Probleme beim Versuch, auf die Webnutzeroberfläche zuzugreifen. Das Erzeugen eines neuen Zertifikats behebt das Problem. ...

Symptoms

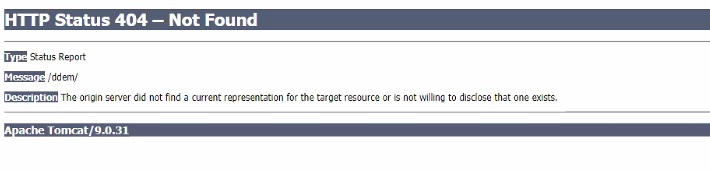

- Möglicherweise wird Folgendes angezeigt:

404 HTTPFehler oder anderen Apache-Webdienst, wenn das Zertifikat abläuft:

- Andere Fehler können auftreten, z. B. die Nichtverfügbarkeit von Ressourcen.

- Im Allgemeinen kann auf die Benutzeroberfläche nicht zugegriffen werden.

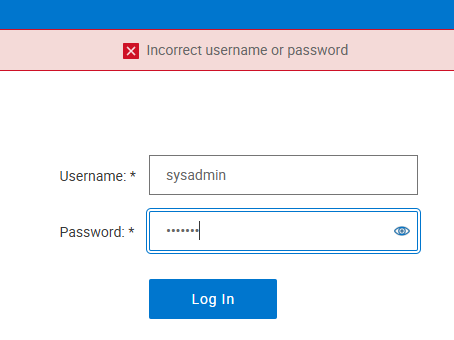

- Das Problem tritt auch als Nutzeranmeldefehler auf der Benutzeroberfläche auf.

Cause

Wenn die HTTPS oder das CA-Zertifikat auf einer Data Domain abläuft, führt dies zu Problemen mit dem Apache-Webserver. Dadurch wird die Benutzeroberfläche heruntergefahren und unzugänglich.

Resolution

Wenn sich diese Data Domain in einer Integrated Data Protection Appliance- oder Cyber Recovery-Vault-Konfiguration befindet, überlegen Sie, wie diese Systeme die Data Domain mithilfe von Zertifikaten überwachen. Unterstützung kann erforderlich sein, wenn ein Zertifikat abläuft und dann ein neues Zertifikat hinzugefügt wird.

Dies ist kein Problem für Data Domains in einer DLm-Lösung, da DLm nicht benötigt oder verwendet wird HTTP or HTTPS Zugriff auf die Kommunikation mit der Data Domain. Zertifikatupdates auf der Data Domain können ohne Unterbrechung der DLm-Bandinstallationsverarbeitung durchgeführt werden.

- Überprüfen Sie, ob die

HTTPSoder CA oder beide Zertifikate abgelaufen sind:

sysadmin@DD6400# adminaccess certificate show

Subject Type Application Valid From Valid Until Fingerprint

-------------------------------------------------- ------------- ----------- ------------------------ ------------------------ -----------------------------------------------------------

DD6400.ddsupport host https Thu Sep 11 22:30:27 2025 Sun Oct 11 22:30:27 2026 30:89:8A:9D:BD:67:75:DC:D8:98:84:C6:CD:8F:9F:21:34:24:1B:87

DD6400.ddsupport ca trusted-ca Tue Oct 08 07:42:22 2024 Mon Oct 07 07:42:22 2030 81:5B:70:A8:36:02:02:FD:55:13:DA:7C:38:BC:FF:1B:EA:92:3E:96

Das HTTPS-Hostzertifikat ist 1 Jahr lang und das CA-Zertifikat 6 Jahre lang gültig.

-

Wenn sie nicht abgelaufen sind, ist die Benutzeroberfläche möglicherweise aufgrund der folgenden Probleme inaktiv:

- Wenn das Zertifikat alt genug ist, entspricht es nicht den neuen Sicherheitsstandards des Zertifikats und die GUI wird nicht angezeigt. Wir müssen ein neues Zertifikat erstellen, wie in den nachfolgenden Schritten beschrieben.

- Data Domain: Nach dem Upgrade auf DDOS oder DDMC 6.2.1.90, 7.2.0.95 oder 7.7.2.x oder höher kann nicht mehr auf die Benutzeroberfläche zugegriffen werden

- Wenn das CA-Zertifikat abgelaufen ist, überprüfen Sie die Vertrauensstellungen, die eingerichtet wurden:

sysadmin@DD6400# adminaccess trust show

Subject Type Valid From Valid Until Fingerprint

----------------------- ---------- ------------------------ ------------------------ -----------------------------------------------------------

DD6400.ddsupport trusted-ca Tue Oct 08 07:42:22 2024 Mon Oct 07 07:42:22 2030 81:5B:70:A8:36:02:02:FD:55:13:DA:7C:38:BC:FF:1B:EA:92:3E:96

DDMCLAB-2.201 trusted-ca Mon Jul 08 03:02:34 2024 Sun Jul 07 03:02:34 2030 E8:C1:79:5B:B4:2A:02:3A:55:4A:9A:52:AB:FC:D2:01:E7:7A:6C:CA

CorkDDMC.localdomain trusted-ca Tue Aug 06 04:29:41 2024 Mon Aug 05 04:29:41 2030 4B:29:2B:D3:DB:3E:62:16:98:D1:6C:36:4C:DF:2F:94:3C:A1:A8:27

DD6900-2.ddsupport.emea trusted-ca Sat Feb 03 20:49:25 2024 Fri Feb 01 20:49:25 2030 DC:95:CC:4A:F4:AC:58:58:5E:19:2D:05:F3:99:D9:86:14:32:7F:88

DD9900-HA-P0.ddsupport trusted-ca Sat Oct 05 05:08:35 2024 Fri Oct 04 05:08:35 2030 38:FD:E8:B6:C6:2F:30:42:17:93:73:F5:AE:25:3D:53:3E:F5:5C:C4

----------------------- ---------- ------------------------ ------------------------ -----------------------------------------------------------

Sie sehen das Zertifikat für die aktuelle Data Domain (anhand ihres Hostnamens) und Zertifikate anderer Data Domains oder des PowerProtect DD Management Center. Wenn diese Vertrauensbeziehungen wiederhergestellt werden müssen, müssen die sysadmin-Kennwörter für alle Data Domains oder Data Domain Management Center im Trust-Paar nach dem Erzeugen eines neuen CA-Zertifikats wiederhergestellt werden. Einige Vertrauensstellungen sind möglicherweise aus alten Replikationskontexten veraltet und müssen nicht wieder hinzugefügt werden.

- Überprüfen Sie, ob die

HTTPScert ist ein selbstsigniertes Zertifikat oder, wenn der Nutzer es mit einer Zertifizierungsstelle (CA) signiert:

# adminaccess certificate show imported-host application https

Wenn mit diesem Befehl etwas zurückgegeben wird, signiert der Nutzer das Zertifikat extern mit einer Zertifizierungsstelle. Wenn andernfalls kein importiertes Hostzertifikat vorhanden ist, ist das Zertifikat selbstsigniert.

Selbst wenn das importierte Zertifikat gültig und nicht abgelaufen ist, müssen Sie das selbstsignierte Zertifikat wie in den nächsten Schritten erneuern, wenn es abgelaufen ist. Ein selbstsigniertes Hostzertifikat wird auch intern für die interne Kommunikation mit dem SMS-Service über die DD-Benutzeroberfläche verwendet.

- Wenn die

HTTPSZertifikat extern signiert ist, erzeugen Sie eine neue Zertifikatsignieranforderung (CSR). Der Nutzer leitet dies zur Signierung an seine CA weiter und importiert das signierte Zertifikat zurück in Data Domain. Befolgen Sie den Artikel Data Domain: So erzeugen Sie eine Zertifikatsignieranforderung und verwenden extern signierte Zertifikate.-

DDOS unterstützt ein Hostzertifikat für

HTTPS. Wenn das System ein Hostzertifikat einschließlich selbstsigniertes Zertifikat verwendet und der Nutzer ein anderes Hostzertifikat verwenden möchte, löschen Sie das aktuelle Zertifikat, bevor Sie das neue Zertifikat hinzufügen.Schritte:

- Melden Sie sich von der Browsersitzung ab, bevor Sie eine

HTTPSHostzertifikat. - Führen Sie den CLI-Befehl aus, um das Zertifikat zu löschen.

adminaccess certificate delete imported-host-application https

- Melden Sie sich von der Browsersitzung ab, bevor Sie eine

-

- Wenn das CA-Zertifikat abgelaufen ist und es sich um ein HA-System handelt, muss der Support kontaktiert werden, um die Zertifikate zu reparieren. Andernfalls erzeugen Sie eine neue

HTTPSund CA-Zertifikat mit diesem Befehl:

# adminaccess certificate generate self-signed-cert regenerate-ca

Beachten Sie, dass nach der Generierung das gültige Startdatum für die HTTPS cert einen Monat in der Vergangenheit und das CA-Zertifikat ein Jahr in der Vergangenheit liegt. Dies ist beabsichtigt.

- Wenn das Zertifikat selbstsigniert ist und nur das

HTTPSDas Zertifikat ist abgelaufen und es handelt sich um ein HA-System. Befolgen Sie diesen Wissensdatenbank-Artikel:

Data Domain: HA-System wird in heruntergestuftem Zustand ausgeführt, selbstsigniertes Hostzertifikat ist abgelaufen

Andernfalls erzeugen Sie eine neueHTTPSZertifikat mit:

# adminaccess certificate generate self-signed-cert

Beachten Sie, dass nach der Generierung das gültige Startdatum für die HTTPS Das Zertifikat liegt einen Monat in der Vergangenheit und ist 1 Jahr lang gültig, was beabsichtigt ist.

- Wenn das CA-Zertifikat neu erstellt wurde, muss ein Nutzer die erforderliche Vertrauensbeziehung wiederherstellen. Das PowerProtect DD Management Center erfordert Vertrauensstellung für das Monitoring und wenn die Replikation über die Benutzeroberfläche konfiguriert wird. Wenn dies der Fall ist, muss ein Benutzer eine Vertrauensstellung einrichten, damit dies funktioniert.

- Führen Sie für alle Data Domains oder Data Domain Management Center, die eine Vertrauensstellung benötigen, diesen Befehl aus, um die alte Vertrauensstellung zu löschen und dann die Vertrauensstellung mithilfe des neuen Zertifikats auf der aktuellen Data Domain wiederherzustellen (Dabei wird das sysadmin-Kennwort für die anderen Data Domains oder Data Domain Management Center abgefragt. Stellen Sie sicher, dass ein Nutzer über alle Data Domains oder Data Domain Management Center verfügt, oder löschen Sie die Vertrauensstellung für alle Data Domains oder Data Domain Management Center, die außer Betrieb genommen werden, ohne sie erneut hinzuzufügen. Verwenden Sie den Befehl ohne

type mutualwenn Sie dies tun.

# adminaccess trust del host <hostname of other DD/DDMC> type mutual

Führen Sie dann diesen Befehl aus, um eine neue Vertrauensstellung herzustellen:

# adminaccess trust add host <hostname of other DD/DDMC> type mutual

Führen Sie für das obige Beispiel den Befehl add und del für ALLE anderen Data Domains oder Data Domain Management Center der Reihe nach.

# adminaccess trust del host sc-dd2500-2.lss.emc.com type mutual # adminaccess trust add host sc-dd2500-2.lss.emc.com type mutual

Wenn ein Nutzer die Vertrauensstellung nicht wiederherstellen darf, weil Data Domain außer Betrieb genommen wird:

# adminaccess trust del host dd690.dssupport.emea

- Sobald die Vertrauensstellung wiederhergestellt wurde, starten Sie bei Bedarf die UI-Services neu:

# adminaccess disable http # adminaccess disable https # adminaccess enable https # adminaccess enable http

Hinweis: Ab Version 8.3 und höher HTTP ist standardmäßig deaktiviert. Es ist nicht erforderlich, sie zu aktivieren, wenn sie nicht verwendet wird.

HTTPS ist die bevorzugte und sichere Methode für den Zugriff auf die Benutzeroberfläche.

- Die Benutzeroberfläche sollte jetzt zugänglich sein.

Anleitung zum Neustart HTTP oder HTTPS Services, wenn die Benutzeroberfläche nicht verfügbar ist – Dell Data Domain.

Dauer: 00:03:17 (hh:mm:ss)

Wenn verfügbar, können Spracheinstellungen für Untertitel über das CC-Symbol in diesem Videoplayer ausgewählt werden.

Sie können sich dieses Video auch auf YouTube ansehen.