Avamar: Avinstaller Installation Package (AVP) ile Oturum Güvenliği Ayarlarını Yönetme

Summary: Bu makalede, Avamar Oturum Güvenliği ayarlarının Avinstaller yükleme paketini (AVP) kullanarak nasıl yönetileceği açıklanmaktadır.

This article applies to

This article does not apply to

This article is not tied to any specific product.

Not all product versions are identified in this article.

Instructions

NOT: Oturum Güvenliği AVP sini çalıştırırken prosedür MCS'yi yeniden başlatabilir!

Oturum Güvenliği AVP'sini

İndirinİndirmeleri görüntülemek için aşağıdaki Dell ürün desteği bağlantısına gidin ve oturum açın .

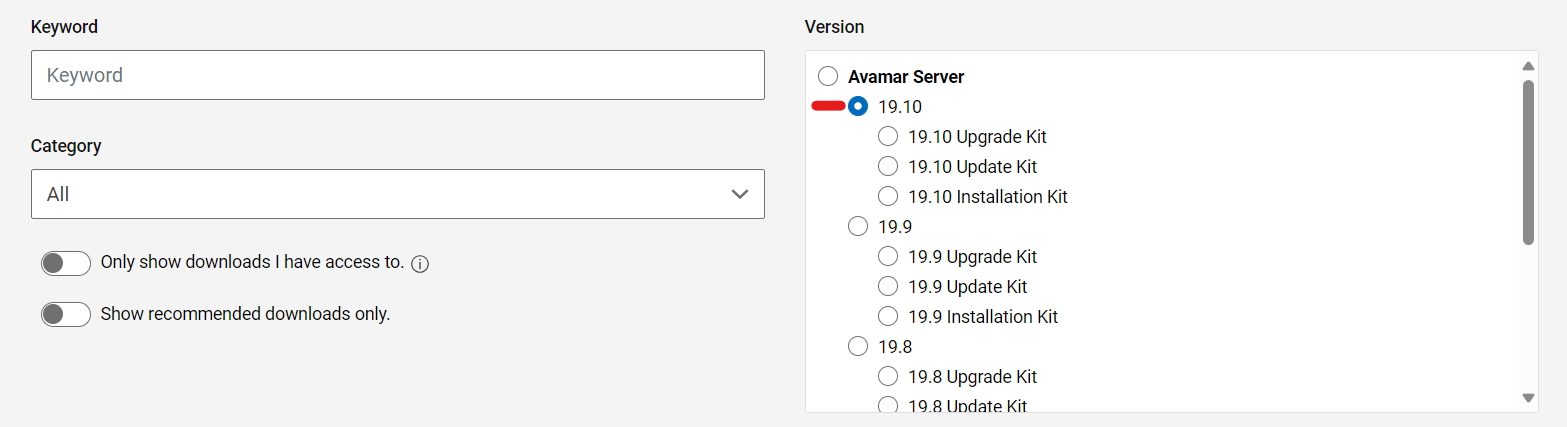

Örneğin, uygun Avamar sürümünü seçin.

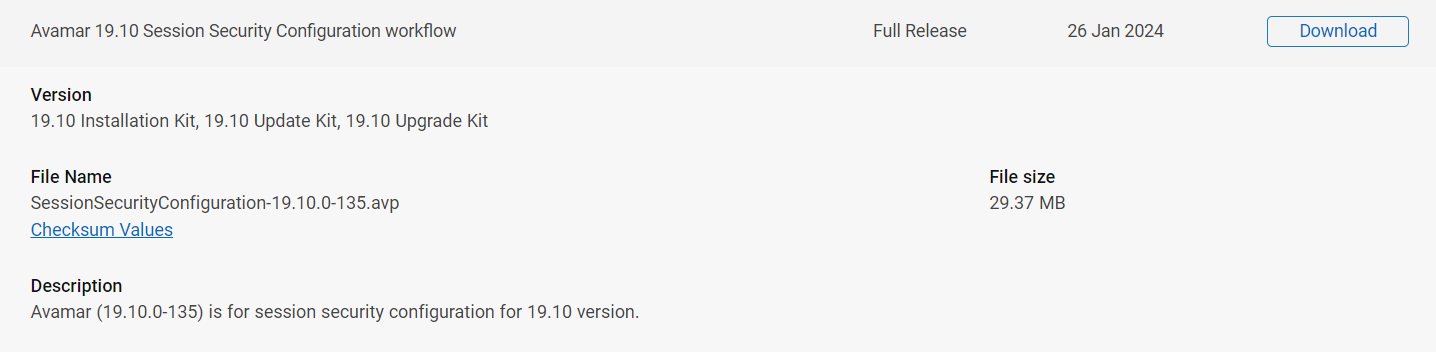

Avamar Session Security Configuration iş akışı paketini arayın.

Kurulumdan Önce Ön Kontroller

Oturum Güvenliği yapılandırma paketini çalıştırmadan önce aşağıdakileri gerçekleştirmek en iyi uygulamadır.

- Tüm yedeklemeleri, çoğaltmayı durdurun ve hiçbir bakımın çalışmadığından emin olun (checkpoint/hfscheck/garbage collection).

- Avamar'da geçerli bir kontrol noktası olup olmadığını kontrol edin.

Yükleme oturumu güvenliği AVP

Uygun Oturum Güvenliği yapılandırma paketini indirdikten sonra paketi kullanabilmek için iki seçenek vardır.

Seçenek 1:

İndirilen paketi doğrudan aşağıdaki dizine taşıyın. Avinstaller hizmeti dizindeki değişiklikleri algılar ve paketi paket deposuna otomatik olarak yüklemeye başlar.

/data01/avamar/repo/packages/

Seçenek 2:

Aşağıdaki bağlantıdan Avinstaller web hizmetine gidin:

https://<avamar_server_ip_or_hostname>/avi

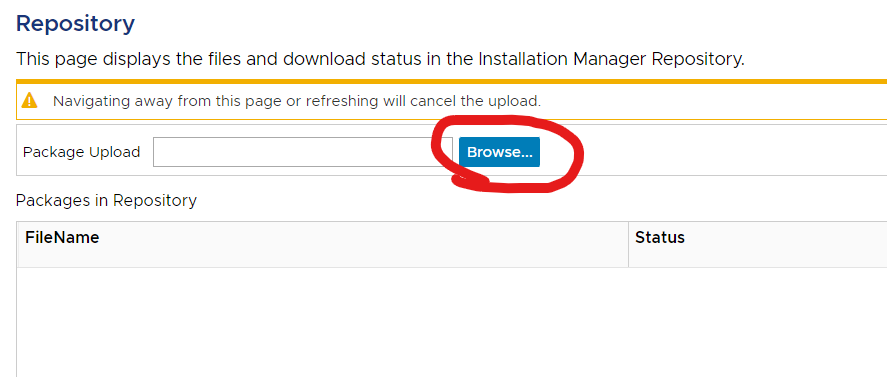

Repository bölümüne gidin:

Oturum Güvenliği yapılandırma paketi için yerel makinenize göz atın.

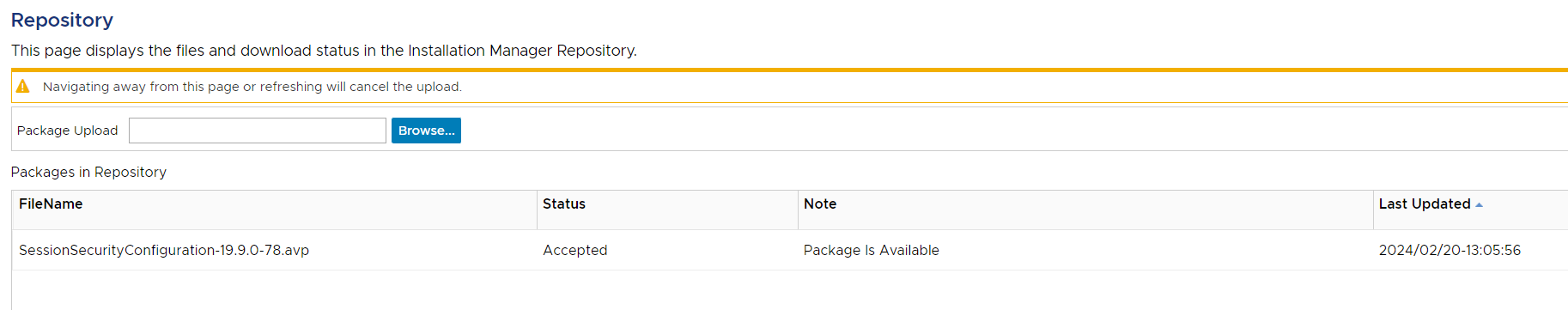

Paket işleri:

Hazır olduğunda, durum "Kabul Edildi" olur.

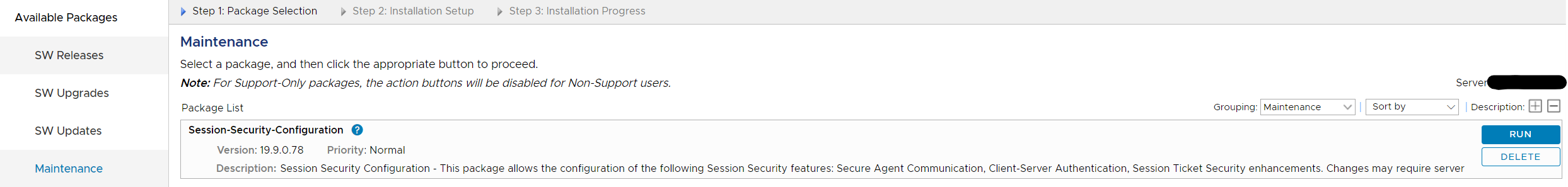

Paketi çalıştırmak için "Maintenance" sekmesine gidin.

Oturum Güvenliği Ayarlarını

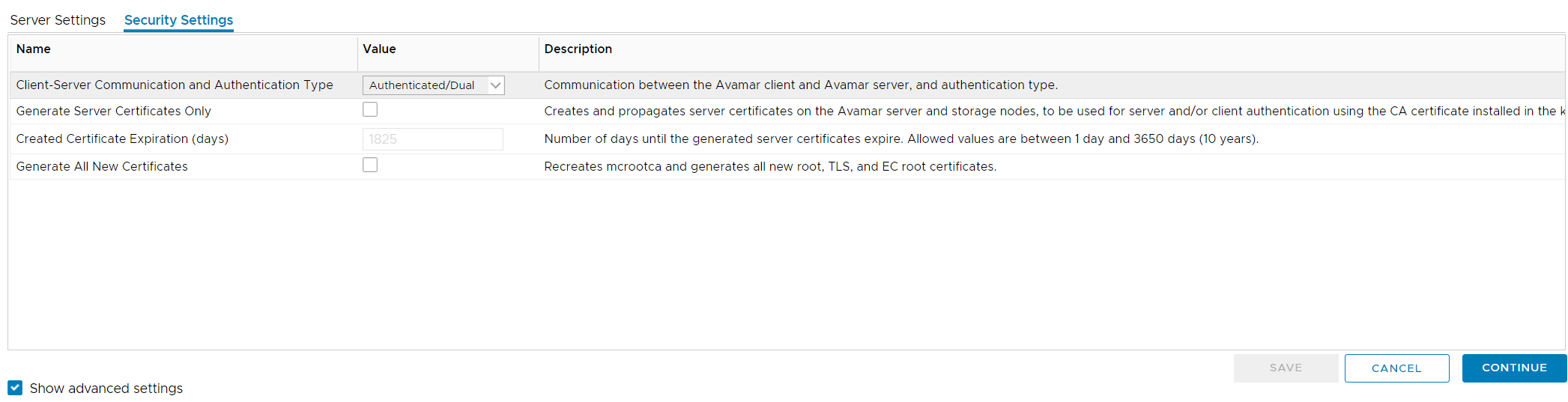

YönetmeInstallation Setup" ekranında Security Settings sekmesini seçin ve "Show advanced settings" onay kutusunu işaretleyin.

Mod Seçimi

Client-Server Communication and Authentication Type" açılır seçimi, desteklenen dört Oturum Güvenliği modunun seçilmesine olanak tanır:

- Disabled

- Karışık-Tek

- Kimliği Doğrulanmış-Tek

- Kimliği Doğrulanmış-Çift

Farklı modlar hakkında daha fazla bilgi için aşağıdaki KB makalesine bakın:

000222278 | Avamar: Oturum Güvenliği

Sertifika Oluştur Sertifika

oluşturmak için iki seçim seçeneği vardır:

- Yalnızca Sunucu Sertifikaları Oluştur

- Tek başına seçildiğinde yalnızca GSAN sunucusu sertifikalarını yeniden oluşturur.

- AVP'den gelen notta, "Anahtar deposunda yüklü CA sertifikasını kullanarak sunucu ve/veya istemci kimlik doğrulaması için kullanılmak üzere Avamar sunucusu ve depolama düğümleri üzerinde sunucu sertifikaları oluşturur ve yayar" yazıyor.

- Bu, Avamar sunucusunda aşağıdakileri gerçekleştirir:

- enable_secure_config.sh komut dosyasını çalıştırın:

-

enable_secure_config.sh --certs

- Bu, aşağıdakileri gerçekleştirir:

- Avamar iç kök sertifikasını Avamar anahtar deposundan dışa aktarma:

-

keytool -export -rfc -keystore /usr/local/avamar/lib/avamar_keystore -alias mcrsaroot

- Bu kök sertifika aşağıdaki konumlara kaydedilir:

-

/home/admin/chain.pem /usr/local/avamar/etc/chain.pem

- Ardından avamar_keystore'deki kök sertifika, GSAN için yeni bir sertifika anahtar çifti imzalamak ve aşağıdaki konumlara kaydetmek için kullanılır:

-

mcrootca rsatls <nodename> <subject_alt_names> /home/admin/key.pem /home/admin/cert.pem /usr/local/avamar/etc/key.pem /usr/local/avamar/etc/cert.pem

- Bu sertifikalar daha sonra tüm depolama düğümlerine yayılır.

- Son olarak, GSAN SSL soketi yeniden yüklenir, böylece 29000 numaralı bağlantı noktasına yapılan yeni bağlantılar yenilenen sertifikalara hizmet eder.

- Bu seçimle Avamar dahili kök sertifikasının değiştirilmediğini, bu nedenle kayıtlı istemcilerin, proxy'lerin ve Data Domain sistemlerinin yeniden kaydedilmesine gerek olmayacağını unutmayın.

- Tüm Yeni Sertifikaları Oluşturma

- Bu onay kutusu seçildiğinde, otomatik olarak "Yalnızca Sunucu Sertifikaları Oluştur" onay kutusunu da seçer.

- Bunun nedeni, tüm yeni sertifikalar oluşturulurken gerçekleşen işlemdir.

- AVP'nin notunda "mcrootca'yı yeniden oluşturur ve tüm yeni kök, TLS ve EC kök sertifikalarını oluşturur" yazıyor.

- Bu, aşağıdaki adımları gerçekleştirir:

- Avamar dahili kök sertifika yetkilisini (CA) yeniden oluşturma

-

mcrootca all

- Bu, avamar_keystore'da depolanan Avamar dahili kök CA'sının yerini alır

-

/usr/local/avamar/lib/avamar_keystore

- Avamar dâhilî kök sertifikası aşağıdaki komutla görüntülenebilir:

-

keytool -list -v -keystore /usr/local/avamar/lib/avamar_keystore -alias mcrsaroot

-

- GSAN sertifikalarını "Yalnızca Sunucu Sertifikaları Oluşturma" bölümünde açıklandığı gibi yeniden oluşturun

- Avamar dahili kök sertifika yetkilisini (CA) yeniden oluşturma

- Bu seçimle, Avamar dahili kök CA'sı yeniden oluşturulduğundan, Avamar ile güvenli karşılıklı TLS iletişimine olanak tanıyan yeni Avamar kök CA'yı ve Avamar MCS'den imzalı bir sertifika almak için kayıtlı proxy'lerin, istemcilerin ve Data Domain sistemlerinin yeniden kaydedilmesi gerekir .

- Bu seçimde, Avamar dahili kök CA'sını kullanıcı tarafından sağlanan bir dahili kök CA ile değiştirme prosedürü daha önce uygulanmışsa (importcert.sh kullanılarak) bu işlem, söz konusu yapılandırmayı siler ve Avamar'ın dahili olarak güvenilen kendinden imzalı sertifikalarını oluşturur. Daha fazla bilgi için aşağıdaki KB ye bakın, 000204629 | Avamar: Avamar Sertifika Yetkilisi'ni (CA) Kullanıcı Tarafından Sağlanan Sertifika Yetkilisi (CA) ile kurun/değiştirin.

Hazır olduğunuzda paketi çalıştırmaya devam edin.

Bu paket, gerektiğinde bu ayarları yapılandırmak için kullanılabildiği için herhangi bir sayıda kullanılabilir.

Affected Products

AvamarArticle Properties

Article Number: 000222279

Article Type: How To

Last Modified: 15 Dec 2025

Version: 7

Find answers to your questions from other Dell users

Support Services

Check if your device is covered by Support Services.