Dell Endpoint Security Suite Enterprisen ja Threat Defensen päätepisteen tilan analysointi (englanninkielinen)

Summary: Lisätietoja päätepisteiden tilojen analysoinnista Dell Endpoint Security Suite Enterprisessa ja Dell Threat Defensessa näiden ohjeiden avulla.

Instructions

- Toukokuussa 2022 Dell Endpoint Security Suite Enterprisen ylläpito on päättynyt. Dell ei enää päivitä tätä tuotetta ja sitä käsitteleviä artikkeleja.

- Dell Threat Defensen ylläpito on päättynyt toukokuussa 2022. Dell ei enää päivitä tätä tuotetta ja sitä käsitteleviä artikkeleja.

- Lisätietoja on artikkelissa Dell Data Security -tuotteen elinkaari (tuen päättyminen ja käytöstä poistuminen). Jos sinulla on kysyttävää vaihtoehtoisista artikkelista, ota yhteys myyntitiimiin tai lähetä sähköpostia osoitteeseen endpointsecurity@dell.com.

- Lisätietoja nykyisistä tuotteista on sivulla Endpoint Security.

Dell Endpoint Security Suite Enterprise- ja Dell Threat Defense -päätepisteiden tilat voidaan hakea tietystä päätepisteestä uhkien, hyväksikäyttöjen ja komentosarjojen perusteellista tarkastelua varten.

Tuotteet, joita asia koskee:

- Dell Endpoint Security Suite Enterprise

- Dell Threat Defense

Ympäristöt, joita tämä koskee:

- Windows

- Mac

- Linux

Dell Endpoint Security Suite Enterprise- tai Dell Threat Defense -järjestelmänvalvojat voivat käyttää yksittäistä päätepistettä tarkistaakseen seuraavat:

- haittaohjelman sisältö

- haittaohjelman tila

- haittaohjelman tyyppi.

Järjestelmänvalvojan tulisi suorittaa nämä vaiheet vain suorittaessaan vianmääritystä, miksi Advanced Threat Prevention (ATP) -moduuli luokitteli tiedoston väärin. Katso lisätietoja valitsemalla Access tai Review .

Access

Saatavilla olevat haittaohjelmatiedot vaihtelevat Windowsin, macOS:n ja Linuxinvälillä. Katso lisätietoja valitsemalla asianmukainen käyttöjärjestelmä.

Windows

Windows ei oletusarvoisesti tallenna kattavia haittaohjelmatietoja.

- Napsauta Windowsin Käynnistä-valikkoa hiiren kakkospainikkeella ja valitse Suorita.

- Kirjoita Suorita-käyttöliittymään

regeditja paina sitten CTRL+VAIHTO+ENTER. Tällöin rekisterieditori suoritetaan järjestelmänvalvojana.

- Siirry rekisterieditorissa kohtaan

HKEY_LOCAL_MACHINE\Software\Cylance\Desktop. - Napsauta vasemmassa ruudussa työpöytää hiiren kakkospainikkeella ja valitse Käyttöoikeudet.

- Valitse Advanced.

- Valitse Omistaja.

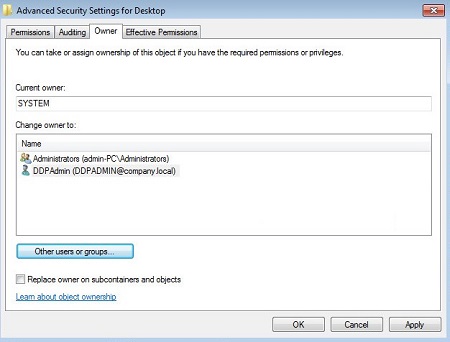

- Valitse Muut käyttäjät tai ryhmät.

- Hae tilisi ryhmästä ja valitse OK.

- Valitse OK.

- Varmista, että ryhmän tai käyttäjänimen Täydet oikeudet on valittu, ja valitse OK.

Huomautus: Esimerkissä DDP_Admin (vaihe 8) on Käyttäjät-ryhmän jäsen.

Huomautus: Esimerkissä DDP_Admin (vaihe 8) on Käyttäjät-ryhmän jäsen. - At

HKEY_LOCAL_MACHINE\Software\Cylance\Desktop, napsauta Työpöytä-kansiota hiiren kakkospainikkeella, valitse Uusi ja valitse sitten DWORD-arvo (32-bittinen).

- Nimeä DWORD

StatusFileEnabled.

- Kaksoisnapsauta

StatusFileEnabled.

- Täytä Value data -kenttään

1ja paina sitten OK.

- At

HKEY_LOCAL_MACHINE\Software\Cylance\Desktop, napsauta Työpöytä-kansiota hiiren kakkospainikkeella, valitse Uusi ja valitse sitten DWORD-arvo (32-bittinen).

- Nimeä DWORD

StatusFileType.

- Kaksoisnapsauta

StatusFileType.

- Täytä Value-data joko

0tai1. Kun Arvon tiedot on lisätty, valitse OK. Huomautus: Arvon tietojen valinnat:

Huomautus: Arvon tietojen valinnat:0= JSON-tiedostomuoto1= XML-muoto

- At

HKEY_LOCAL_MACHINE\Software\Cylance\Desktop, napsauta Työpöytä-kansiota hiiren kakkospainikkeella, valitse Uusi ja valitse sitten DWORD-arvo (32-bittinen).

- Nimeä DWORD

StatusPeriod.

- Kaksoisnapsauta

StatusPeriod.

- Täytä Arvotiedot-kohtaan luku, joka vaihtelee seuraavista

15jotta60ja valitse sitten OK. Huomautus: StatusPeriod kertoo, kuinka usein tiedosto kirjoitetaan.

Huomautus: StatusPeriod kertoo, kuinka usein tiedosto kirjoitetaan.

15 = 15 sekunnin väli

60 = 60 sekunnin väli - At

HKEY_LOCAL_MACHINE\Software\Cylance\Desktop, napsauta hiiren kakkospainikkeella Työpöytä-kansiota, valitse Uusi ja valitse sittenString Value.

- Nimeä merkkijono

StatusFilePath.

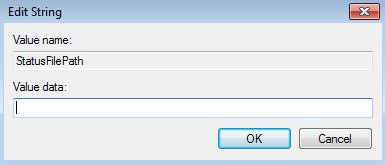

- Kaksoisnapsauta kohtaa StatusFilePath.

- Lisää Arvon tiedot -kohtaan sijainti, johon haluat kirjoittaa tilatiedoston, ja valitse OK.

Huomautus:

Huomautus:- Oletuspolku:

<CommonAppData>\Cylance\Status\Status.json - Esimerkkipolku:

C:\ProgramData\Cylance - .json (JavaScript Object Notation) -tiedoston voi avata ASCII-tekstieditorissa.

- Oletuspolku:

macOS

Perusteelliset haittaohjelmatiedot ovat kohdassa Status.json tiedosto osoitteessa:

/Library/Application Support/Cylance/Desktop/Status.json

Linux

Perusteelliset haittaohjelmatiedot ovat kohdassa Status.json tiedosto osoitteessa:

/opt/cylance/desktop/Status.json

Tarkastelu

Tilatiedoston sisältö sisältää yksityiskohtaisia tietoja useista luokista, kuten uhkista, hyväksikäytöistä ja komentosarjoista. Katso lisätietoja aiheesta valitsemalla se.

Sisältö

Tilatiedoston sisältö:

snapshot_time |

Päivämäärä ja aika, jolloin tilatiedot kerättiin. Päiväys ja aika ovat laitekohtaisia. |

ProductInfo |

|

Policy |

|

ScanState |

|

Threats |

|

Exploits |

|

Scripts |

|

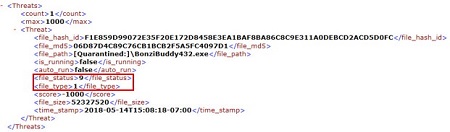

Uhat

Uhkilla on useita numeerisia luokkia, jotka tulkitaan File_Status-, FileState- ja FileType-kohdissa. Viittaa määritettävien arvojen asianmukaiseen luokkaan.

File_Status

File_Status-kenttä on desimaaliarvo, joka lasketaan FileStaten käyttöön ottamien arvojen perusteella (katso FileState-osan taulukko). Esimerkiksi File_Status-desimaaliarvo 9 lasketaan uhaksi tunnistettavasta tiedostosta (0x01), ja tiedosto on asetettu karanteeniin (0x08).

FileState

Uhat: FileState

| None | 0x00 |

| Uhka | 0x01 |

| Epäilyttävä | 0x02 |

| Sallittu | 0x04 |

| Karanteenissa | 0x08 |

| Käynnissä | 0x10 |

| Korruptoitunut | 0x20 |

Filetype

Uhat: Filetype

| Ei tuettu | 0 |

| PE | 1 |

| Arkisto | 2 |

| 3 | |

| OLE | 4 |

Heikkouksia hyödyntävät ohjelmat

Heikkouksia hyödyntävillä ohjelmilla on kaksi numeerista kategoriaa, jotka tulkitaan sekä ItemType- että State-kohdassa.

Viittaa määritettävien arvojen asianmukaiseen luokkaan.

ItemType

Heikkouksia hyödyntävät ohjelmat: ItemType

StackPivot |

1 | Pinon kierto |

StackProtect |

2 | Pinon suojaus |

OverwriteCode |

3 | Korvauskoodi |

OopAllocate |

4 | Muistin etävaraus |

OopMap |

5 | Muistin etäkartoitus |

OopWrite |

6 | Etäkirjoitus muistiin |

OopWritePe |

7 | PE:n etäkirjoitus muistiin |

OopOverwriteCode |

8 | Etäkorvauskoodi |

OopUnmap |

9 | Muistin etäpoisto |

OopThreadCreate |

10 | Säikeen etäluonti |

OopThreadApc |

11 | Etä-APC ajoitettu |

LsassRead |

12 | LSASS:n luku |

TrackDataRead |

13 | RAM-muistin haalinta |

CpAllocate |

14 | Muistin etävaraus |

CpMap |

15 | Muistin etäkartoitus |

CpWrite |

16 | Etäkirjoitus muistiin |

CpWritePe |

17 | PE:n etäkirjoitus muistiin |

CpOverwriteCode |

18 | Etäkorvauskoodi |

CpUnmap |

19 | Muistin etäpoisto |

CpThreadCreate |

20 | Säikeen etäluonti |

CpThreadApc |

21 | Etä-APC ajoitettu |

ZeroAllocate |

22 | Nollavaraus |

DyldInjection |

23 | DYLD-lisäys |

MaliciousPayload |

24 | Haitallinen tietosisältö |

OopViitteet Prosessin ulkopuolellaCpViitteet Alatason prosessi- Lisätietoja rikkomustyypeistä on Dell Endpoint Security Suite Enterprisen Memory Protection Category Definition -kohdassa.

Tila

Heikkouksia hyödyntävät ohjelmat: Tila

| None | 0 |

| Sallittu | 1 |

| Estetty | 2 |

| Lopetettu | 3 |

Komentosarjat

Heikkouksia hyödyntävillä ohjelmilla on yksi numeerinen kategoria, joka on tulkittava Action-kohdassa.

Komentosarjat: Toiminto

| None | 0 |

| Sallittu | 1 |

| Estetty | 2 |

| Lopetettu | 3 |

Jos haluat ottaa yhteyttä tukeen, katso luettelo Dell Data Securityn kansainvälisen tuen puhelinnumeroista.

TechDirectissä voit luoda teknisen tukipyynnön verkossa.

Lisätietoja ja resursseja on Dell Security Community Forum -keskustelufoorumilla.