Řešení upozornění "Vaše databáze auditu dosáhla alespoň 95 % svého maximálního přiděleného úložiště" v nástroji Dell Security Management Server

Summary: Nástroj Dell Security Management Server obdrží oznámení "Vaše databáze auditu dosáhla alespoň 95 % svého maximálního přiděleného úložiště".

Symptoms

Dotčené produkty:

- Dell Security Management Server

- Dell Security Management Server Virtual

- Dell Data Protection | Enterprise Edition

- Dell Data Protection | Virtual Edition

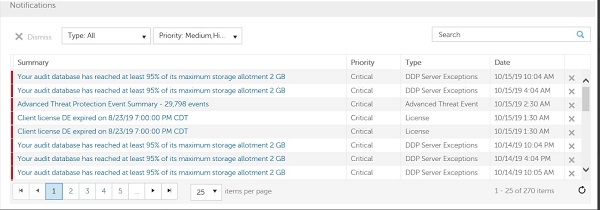

Může se zobrazit kritické oznámení, které je zaznamenáno do konzole nástroje Dell Security Management Server: Vaše databáze auditu dosáhla 95 % maximálního využití úložiště 2 GB.

Obrázek 1: (Pouze v angličtině) Oznámení nástroje Dell Security Management Server

Tento článek popisuje, co oznámení označuje, a poskytuje určité kroky nápravy, které lze podniknout za účelem snížení počtu generovaných událostí.

Cause

Databáze auditu uchovává události nahrané z koncových bodů s pluginy Advanced Threat Protection, Web Control a Firewall (je-li povolena). Mezi příklady událostí patří zjištění hrozeb, ukončení hrozeb nebo karanténa a blokování nebo ukončení skriptů. Události uložené v databázi auditu naleznete v části Enterprise > Advanced Threat Events v konzoli Security Management Server.

Když databáze auditu dosáhne 95 % své maximální přidělené velikosti, zahlásí výše uvedená oznámení v konzoli serveru. Databáze auditu spouští dávkovou úlohu každé dvě hodiny, aby ořízne starší události a vytvoří prostor pro novější události. Velikost databáze auditu lze v případě potřeby zvýšit na výchozí hodnoty pro větší prostředí. Chcete-li změnit konfiguraci, obraťte se na telefonní čísla mezinárodní podpory Dell Data Security ProSupport.

Většina vygenerovaných koncových bodů událostí (je možná na mnoha různých zařízeních) bude cházet z opakovaných událostí správy skriptů nebo událostí ochrany paměti . Chcete-li snížit počet vygenerovaných událostí koncových bodů, můžete vyloučit nebo povolit známé bezpečné skripty a procesy, aby již negenerovaly výstrahy.

Resolution

Nejrychlejším způsobem, jak tyto události identifikovat, je generování zpráv na serveru Security Management Server prostřednictvím karty Advanced Threats a karty Advanced Threat Events . Pomocí informací v sestavách můžete vytvořit nezbytné výjimky, které sníží počet událostí generovaných koncovými body.

K získání zpráv, které poskytují generované události, lze použít dvě níže uvedené metody.

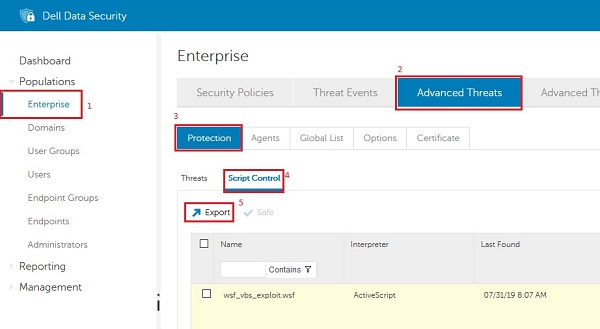

Na kartě Advanced Threats můžeme získat seznam skriptů, které se v prostředí nachází, a počet spouštění skriptů. To lze provést výběrem:

- Enterprise

- Advanced Threats

- Protection

- Script Control

- Export

Obrázek 2: (Pouze v angličtině) Export skriptů

Povolení reportu s daty o hrozbách poskytuje rychlý snapshot o tom, co se v prostředí děje, a to v tomto:

- Enterprise

- Advanced Threats

- Options

- Threat Data Report

Obrázek 3: (Pouze v angličtině) Token hlášení dat o hrozbách

Jakmile token získáte, můžete vytvořit adresu URL sestavy tak, že dohradíte adresu URL vedle položky Events a nahradíte [Token] tokenem ve svém prostředí.

Obrázek 4: (Pouze v angličtině) Vytvoření adresy URL sestavy

Při ochraně paměti postupujte stejným způsobem.

Pokud nebyl povolen report s daty o hrozbách, lze místo toho exportovat data z událostí Advanced Threat Events . Chcete-li zajistit, že obdržíte všechna data, vyberte možnost:

- Enterprise

- Události pokročilých hrozeb

- Zadejte příkaz

- Vymažte všechny možnosti kromě možnosti Protection Status Changed (Tato možnost může být chatovatá a po restartování zařízení se zadává jako událost).

Obrázek 5: (Pouze v angličtině) Změna stavu ochrany

Po výběru:

- Upravte hodnotu časového razítka.

- Export

Obrázek 6: (Pouze v angličtině) Úprava časového razítka

Díky těmto datům vidíme, které skripty se často spouštějí, najít kódy hash SHA256 a spouštět umístění těchto skriptů i událostí paměti. To nám umožňuje určit, zda je třeba je přidat do seznamu povolených daného prostředí.

Soubor ScriptsOverview_DATE.csv lze seřazovat tak, aby bylo možné určit, kolik zařízení bylo ve skriptu zobrazeno (počet zařízení) a kolikrát byl nahlášen (Výstraha nebo Blokování).

Příklad 1

Obrázek 7: (Pouze v angličtině) ScriptsOverview_Date.csv

Soubor MemoryprotectionDataReport.csv lze také použít k určení událostí paměti, které se v prostředí zobrazují. Třídění podle názvu procesu může pomoci rychle identifikovat spustitelné soubory, které jsou často s spuštěny několika zařízeními, a pomoci místům sestavení, kde mohou být vyžadovány výjimky.

Příklad 2

Obrázek 8: (Pouze v angličtině) Soubor MemoryprotectionDataReport.csv

Následující článek slouží k povolení skriptů a událostí paměti, pokud jsou považovány za bezpečné a očekávané: Jak přidat výjimky v sadě Dell Endpoint Security Suite Enterprise.

Jakmile vytvoříme příslušné seznamy povolených opravy pro ochranu paměti a správu skriptů, počet událostí za den by se měl výrazně snížit a nemělo by se zobrazovat oznámení o událostech auditu, když dochází místo.

Chcete-li kontaktovat podporu, přečtěte si článek Telefonní čísla mezinárodní podpory Dell Data Security.

Přejděte na portál TechDirect a vygenerujte online žádost o technickou podporu.

Další informace a zdroje získáte na fóru komunity Dell Security.