Як вирішити проблему Сповіщення "Ваша аудиторська база даних досягла принаймні 95% від максимально відведеного сховища" в Dell Security Management Server

Summary: Dell Security Management Server отримує сповіщення "Ваша аудиторська база даних досягла принаймні 95% від максимально відведеного сховища".

Symptoms

Продукти, що зазнали впливу:

- Сервер керування безпекою Dell

- Віртуальний сервер керування безпекою Dell

- Захист даних Dell | Випуск Enterprise

- Захист даних Dell | Віртуальне видання

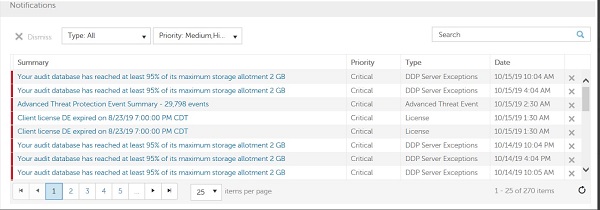

У консолі Dell Security Management Server може з'явитися важливе сповіщення: Ваша база даних аудиту досягла 95% максимального обсягу пам'яті 2 ГБ.

Малюнок 1: (лише англійською мовою) Сповіщення Dell Security Management Server

У цій статті описано, що вказує сповіщення, і наведено деякі кроки для виправлення, які можна вжити, щоб зменшити кількість створюваних подій.

Cause

У базі даних аудиту зберігаються події, завантажені з кінцевих точок, на яких запущено плагіни розширеного захисту від загроз, веб-контролю та брандмауера (якщо ввімкнуто). Деякими прикладами подій можуть бути знайдені загрози, припинення або карантин загроз, а також блокування або припинення дії сценаріїв. Події, що зберігаються в базі даних аудиту, можна знайти в розділі Корпоративні > Розширені події загроз у консолі Security Management Server.

Коли аудиторська база даних досягає 95% від максимального відведеного розміру, вона реєструє сповіщення вище в консолі сервера. База даних аудиту виконує пакетне завдання кожні дві години, щоб обрізати старі події та звільнити місце для новіших подій. За потреби розмір бази даних аудиту можна збільшити до значень за замовчуванням для великих середовищ. Зверніться до довідника Dell Data Security ProSupport Номери телефонів міжнародної служби підтримки Dell Data Security , щоб змінити конфігурацію.

Більшість згенерованих кінцевих точок подій (можливо на багатьох різних пристроях) будуть пов'язані з подіями керування сценаріями або подіями захисту пам'яті , які запускаються неодноразово. Щоб зменшити кількість створюваних кінцевих точок подій, можна виключити або додати до білого списку відомі безпечні сценарії та процеси, щоб вони більше не генерували оповіщення.

Resolution

Найшвидшим способом виявлення цих подій буде створення звітів на сервері керування безпекою, через вкладки Розширені загрози та Розширені події загроз . Використовуючи інформацію у звітах, можна створити необхідні виключення, щоб зменшити кількість подій, створених кінцевими точками.

Нижче наведено два методи, які можна використовувати для отримання звітів, які надають події, які генеруються.

На вкладці «Розширені загрози » ми можемо отримати список сценаріїв, присутніх у середовищі, і кількість виконаних сценаріїв. Це можна зробити, вибравши:

- Підприємство

- Розширені загрози

- Захист

- Управління сценарієм

- Експорт

Малюнок 2: (лише англійською мовою) Експорт скриптів

Увімкнення звіту про дані про загрози надає швидкий знімок того, що відбувається в навколишньому середовищі, це наведено нижче:

- Підприємство

- Розширені загрози

- Параметри

- Звіт про дані про загрози

Малюнок 3: (лише англійською мовою) Токен звіту про загрози

Отримавши маркер, ви можете створити URL-адресу звіту, скопіювавши URL-адресу поруч із пунктом Події та замінивши [Токен] маркером для вашого середовища.

Малюнок 4: (лише англійською мовою) Створення URL-адреси звіту

Виконайте ті самі дії для захисту пам'яті.

Якщо звіт про дані про загрози не ввімкнуто, натомість можна експортувати дані з розширених загроз. Щоб переконатися, що ви отримали всі дані, виберіть:

- Підприємство

- Розширені загрозливі події

- Тип

- Очистити всі параметри, крім Protection Status Changed (ця опція може бути балаканиною, і вводиться як подія при перезавантаженні пристрою).

Малюнок 5: (лише англійською мовою) Зміна статусу захисту

Після цього вибрано:

- Змініть значення часової позначки.

- Експорт

Малюнок 6: (лише англійською мовою) Зміна часової позначки

За допомогою цих даних ми можемо побачити, які скрипти часто запускаються, знайти хеші SHA256 і запустити розташування як для цих сценаріїв, так і для подій пам'яті. Це дозволяє нам визначити, чи потрібно додавати їх до білого списку в навколишньому середовищі.

ScriptsOverview_DATE.csv можна відсортувати, щоб визначити, на скількох пристроях було помічено скрипт (# Devices), і скільки разів про нього повідомлялося (Alert або Block).

Приклад #1

Малюнок 7: (лише англійською мовою) ScriptsOverview_Date.csv

MemoryprotectionDataReport.csv також може бути використаний для визначення подій пам'яті, які були помічені в навколишньому середовищі. Сортування за назвою процесу може допомогти швидко визначити виконувані файли, які активно виконуються кількома пристроями, і допомогти створити розташування, де можуть знадобитися виключення.

Приклад #2

Малюнок 8: (лише англійською мовою) MemoryprotectionDataReport.csv

Наведена нижче стаття може бути використана для білого списку сценаріїв та подій пам'яті, якщо вони вважаються безпечними та очікуваними: Як додати виключення в Dell Endpoint Security Suite Enterprise.

Після того, як ми створимо відповідні білі списки для захисту пам'яті та керування сценаріями, кількість подій на день має різко зменшитися та усунути відображення сповіщень про події аудиту, коли місця закінчується.

Щоб зв'язатися зі службою підтримки, зверніться до служби телефонів міжнародної підтримки Dell Data Security.

Перейдіть до TechDirect , щоб створити запит на технічну підтримку онлайн.

Щоб отримати додаткові аналітичні дані та ресурси, приєднайтеся до форуму спільноти Dell Security Community.