Hinweise und Best Practices zum Entfernen von Dell Encryption

Summary: Es gibt mehrere Methoden, um die Dell Encryption-Produktsuite erfolgreich zu entschlüsseln und zu entfernen. Dieser Artikel bietet Einblicke, Anleitungen und Best Practices für die Entfernung aller Dell Encryption-Lösungen. ...

Instructions

- Die unter Betroffene Produkte aufgeführten Produkte befinden sich möglicherweise nicht in einem aktiven Zustand. Weitere Informationen finden Sie unter Produktlebenszyklus-Richtlinie (Ende des Supports/der Nutzungsdauer) für Dell Data Security. Wenn Sie Fragen zu alternativen Artikeln haben, wenden Sie sich an Ihren Vertriebsmitarbeiter oder wenden Sie sich an endpointsecurity@dell.com.

- Weitere Informationen zu aktuellen Produkten finden Sie unter Endpoint Security.

Betroffene Produkte:

- Alle Produkte von Credant Technologies

- Alle Dell Data Security-Software (ehemals Dell Data Protection)

- Alle Dell Data Security-Hardware (ehemals Dell Data Protection)

- Alle Dell Data Security-Dienstprogramme (ehemals Dell Data Protection)

Betroffene Betriebssysteme:

- Windows 11

- Windows 10

- Windows 8.1

- Windows 8

- Windows 7

- Windows Server 2022

- Windows Server 2019

- Windows Server 2016

- Windows Server 2012 R2

Es gibt mehrere Methoden, um die Dell Encryption-Produktsuite erfolgreich zu entschlüsseln und zu entfernen. Dieser Artikel bietet Einblicke, Anleitungen und Best Practices für die Entfernung aller Dell Encryption-Lösungen.

Verschlüsselungslösungen sind komplex und werden nicht für eine gemeinsame Nutzung getestet oder unterstützt. Dies kann zu einer Lücke beim Schutz bereitgestellter Geräte führen, wenn KundInnen von einer Verschlüsselungslösung zu einer anderen migrieren.

Da Dell Encryption bald das Ende des Supports sowie das Ende seiner Nutzungsdauer erreicht, ist es für KundInnen möglicherweise einfacher, ihre aktuellen Gerätebereitstellungen durch Hardwareabnutzung oder Betriebssystemfehler auslaufen zu lassen. Wenn ein Gerät aktualisiert oder das Betriebssystem auf ein vorhandenes Gerät neu geladen wird, kann der Kunde ab diesem Zeitpunkt mit seiner Ersatzverschlüsselungslösung beginnen.

Alle Dell Encryption-Lösungen sind auf den Schutz von Data-at-Rest (DAR) ausgelegt, d. h., wenn Sie den Computer mit einer Windows-PE-Festplatte starten oder versuchen, auf einem zweiten Computer auf das Laufwerk als sekundäres Laufwerk zuzugreifen, können Sie keine der Daten öffnen oder anzeigen, die bei der letzten Nutzersitzung des Betriebssystems mit Dell Encryption geschützt wurden.

Ein häufiges Missverständnis bei Dell Encryption besteht darin, dass die Daten verschlüsselt sind, selbst wenn sie vom Gerät verschoben werden, z. B. in ein Netzwerk oder eine Cloud-Freigabe. Wenn das Betriebssystem alle Windows-Systemdateien geladen hat, befinden sie sich in einem zugänglichen Zustand. Wenn Dateien in diesem Zustand vom Gerät in ein Netzwerk oder eine Cloud-Freigabe verschoben werden, verlassen sie den Computer in ihrem Klartextzustand und werden an ihrem Ziel in diesem Klartextzustand gespeichert. Wenn eine Geräteaktualisierung keine Option ist, besteht eine schnelle Möglichkeit für die Migration von Daten aus Dell Encryption darin, alle Dateien in einem Netzwerk oder einer Cloud-Freigabe zu sichern und dann ein neues Betriebssystem-Image auf dem Gerät zu platzieren.

Einer der ersten Schritte beim Entfernen einer beliebigen Dell Encryption-Lösung ist die Entschlüsselung. Die folgenden Themen sind nach Verschlüsselungslösung unterteilt, um die Unterschiede, Empfehlungen und Risiken besser zu verstehen.

Inhaltsverzeichnis

- Policy-basierte Verschlüsselung mit Dell Encryption

- Dell Encryption External Media

- Dell Encryption Personal

- Dell Encryption Self-Encrypting Drive Manager

- Dell BitLocker Manager

- Dell Encryption Full Disk Encryption (FDE)

Policy-basierte Verschlüsselung mit Dell Encryption

Entschlüsseln von Endpunkten mithilfe einer Policy-basierten Gruppe

- Melden Sie sich bei der Dell Data Security-Konsole an.

Abbildung 1: (Nur Englisch) Dell Data Security-Anmeldung

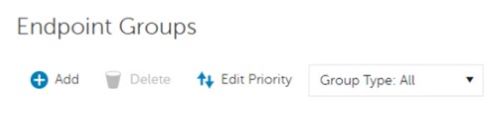

- Navigieren Sie im Dashboard zu Bestückungen >Endpunktgruppen.

Abbildung 2: (Nur Englisch) Navigieren Sie zu Bestückungen > Endpunktgruppen

- Klicken Sie auf Hinzufügen.

Abbildung 3: (Nur Englisch) Klicken Sie auf „Add“.

- Wählen Sie die Gruppe ADMIN-DEFINIERT aus und klicken Sie auf Gruppe hinzufügen.

Abbildung 4: (Nur Englisch) Wählen Sie die Gruppe „ADMIN-DEFINED“ aus und klicken Sie auf „Add Group“.

Abbildung 5: (Nur Englisch) Hinzufügen einer Endpunktgruppe: Meldung zur Geräteentschlüsselung

- Wählen Sie die neu erstellte Endpunktgruppe aus.

Abbildung 6: (Nur Englisch) Wählen Sie die neu erstellte „Endpoint Group“ aus.

- Wählen Sie die Registerkarte Mitglieder aus.

Abbildung 7: (Nur Englisch) Wählen Sie die Registerkarte „Members“ aus.

- Fügen Sie Zielendpunkte über Endpunkt zur Gruppe hinzufügen oder Mehrere Endpunkte aus Datei hochladen (CSV) hinzu.

Abbildung 8: (Nur Englisch) „Add Endpoint to Group“ oder „Upload Multiple Endpoints from File“ (CSV)

- Um eine Entschlüsselungs-Policy zu konfigurieren, klicken Sie auf die Registerkarte Sicherheits-Policies.

Abbildung 9: (Nur Englisch) Klicken Sie auf die Registerkarte „Security Policies“.

- Klicken Sie unter „Windows-Verschlüsselung“ auf Policy-basierte Verschlüsselung.

Abbildung 10: (Nur Englisch) Klicken Sie auf „Policy-Based Encryption“.

- Wenn SDE-Verschlüsselung in der Umgebung aktiviert wurde, stellen Sie sicher, dass das Kontrollkästchen „SDE-Verschlüsselung aktiviert“ ausgewählt ist.

Abbildung 11: (Nur Englisch) Das Kontrollkästchen „SDE Encryption Enabled“ ist ausgewählt.

- Stellen Sie für den Rest der Policies sicher, dass Ihre Einstellungen mit der folgenden Tabelle übereinstimmen.

| Policy-Name | Policy-Wert |

|---|---|

| SDE-Verschlüsselungsregeln | -^3F#:\ |

| Allgemeine verschlüsselte Ordner | -^3F#:\ |

| SDE-Verschlüsselungsalgorithmus | Kundenauswahl |

| Allgemeiner Verschlüsselungsalgorithmus | Kundenauswahl |

| Verschlüsseln der Windows-Auslagerungsdatei | Gelöscht |

| Sichere Windows-Zugangsdaten | Gelöscht |

| Blockieren des unverwalteten Zugriffs auf die Domänenanmeldeinformationen | Gelöscht |

| Sichere Windows-Ruhezustandsdatei | Gelöscht |

| Verhindern eines ungesicherten Ruhezustands | Gelöscht |

| Policy-Proxy-Verbindungen | Kundenauswahl |

| Policy-Proxy-Abfrageintervall | Kundenauswahl |

| Länge jeder Neustartverzögerung | 15 |

| Anzahl der zulässigen Neustartverzögerungen | 3 |

| Schlüsseltyp für temporäre Dateiverschlüsselung | Aus |

- Um die Policy-Änderungen zu übernehmen, gehen Sie zu Management >Commit.

Abbildung 12: (Nur Englisch) Gehen Sie zu Management > Commit

- Geben Sie einen Kommentar ein und klicken Sie dann auf Policies anwenden.

Abbildung 13: (Nur Englisch) Geben Sie einen Kommentar im Feld „Comment“ ein und wählen Sie „Commit Policies“ aus.

- Wenn Endpunkte die neuen Policies empfangen, werden sie zu einem Neustart aufgefordert. Der Entschlüsselungsprozess beginnt dann bei der nächsten Nutzeranmeldung. Je nach Projektzeitplan können Geräte bei Bedarf in dieser Gruppenkonfiguration verbleiben und nach einigen Tagen deinstalliert werden. Empfehlungen und Verfahren zur Deinstallation finden Sie im Abschnitt „Deinstallation“.

Entschlüsseln von Nutzern mithilfe einer Richtlinie mithilfe einer vom Administrator definierten Nutzergruppe

- Melden Sie sich bei der Dell Data Security-Konsole an.

Abbildung 14: (Nur Englisch) Dell Data Security-Anmeldung

- Navigieren Sie im Dashboard zu Populationen >Nutzergruppen.

Abbildung 15: (Nur Englisch) Navigieren Sie zu Populationen > Nutzergruppen

- Klicken Sie auf Hinzufügen.

Abbildung 16: (Nur Englisch) Klicken Sie auf „Add“.

- Wählen Sie die Gruppe ADMIN-DEFINIERT aus und klicken Sie auf Gruppe hinzufügen.

Abbildung 17: (Nur Englisch) Wählen Sie die Gruppe „ADMIN-DEFINED“ aus und klicken Sie auf „Add Group“.

Abbildung 18: (Nur Englisch) Hinzufügen einer Admin-definierten Nutzergruppe: Meldung „Admin-definiert“

- Wählen Sie auf der Seite für Nutzergruppen die neu erstellte Nutzergruppe aus.

Abbildung 19: (Nur Englisch) Wählen Sie die neu erstellte „User Group“ aus.

- Wählen Sie die Registerkarte Mitglieder aus.

Abbildung 20: (Nur Englisch) Wählen Sie die Registerkarte „Members“ aus.

- Fügen Sie ZielnutzerInnen über Nutzer zur Gruppe hinzufügen oder Mehrere Nutzer aus Datei hochladen (CSV) hinzu.

Abbildung 21: (Nur Englisch) „Add Users to Group“ oder „Upload Multiple Users from File“ (CSV)

- Um eine Entschlüsselungs-Policy zu konfigurieren, klicken Sie auf die Registerkarte Sicherheits-Policies.

Abbildung 22: (Nur Englisch) Klicken Sie auf die Registerkarte „Security Policies“.

- Klicken Sie auf Policy-basierte Verschlüsselung.

Abbildung 23: (Nur Englisch) Klicken Sie auf „Policy-Based Encryption“.

- Stellen Sie sicher, dass die Policy-basierte Verschlüsselungs-Policy auf Ein geschaltet ist.

Abbildung 24: (Nur Englisch) „Policy-Based Encryption policy“ ist auf „On“ geschaltet.

- Stellen Sie für den Rest der Policies sicher, dass Ihre Einstellungen mit der folgenden Tabelle übereinstimmen.

| Anwendungsdaten-Verschlüsselungsschlüssel | Aktueller Kundenvorteil |

|---|---|

| Nutzerverschlüsselte Ordner | -^3F#:\ |

| Anwendungsdaten-Verschlüsselungsliste | Leer |

| Nutzerverschlüsselungsalgorithmus | Kundenauswahl |

| Verschlüsselung persönlicher Outlook-Ordner | Gelöscht |

| Verschlüsselung temporärer Dateien | Gelöscht |

| Verschlüsselung temporärer Internetdateien | Gelöscht |

| Verschlüsselung von Nutzerprofildokumenten | Gelöscht |

| Managed Services | Leer |

| Sichere Bereinigung nach der Verschlüsselung | Ausgewählt |

| Workstation-Scanpriorität | Kundenauswahl |

| Nutzerdaten-Verschlüsselungsschlüssel | Kundenauswahl |

| Aktueller Shield-Status | Aktivieren |

| Zulassen von Aktivierungen | Ausgewählt |

| Anzahl der zulässigen Verzögerungen bei Policy-Aktualisierungen | 3 |

| Erzwungene/r Abmeldung/Neustart bei Policy-Aktualisierungen | Ausgewählt |

| Aktivierter Policy Viewer | Kundenauswahl |

| Anzeige lokaler Verschlüsselungsverarbeitungssteuerung | Gelöscht |

| Unterdrücken von Benachrichtigungen zu Dateikonflikten | Ausgewählt |

| Anzahl der zulässigen Verzögerungen bei der Verschlüsselungsverarbeitung | 0 |

| Länge der Verzögerung bei jeder Verschlüsselungsverarbeitung | 5 |

| Länge der Verzögerung bei jeder Policy-Aktualisierung | 15 |

| Zulassen der Verschlüsselungsverarbeitung nur, wenn der Bildschirm gesperrt ist | false“ angezeigt. |

| Ausblenden von Überlagerungssymbolen | Kundenauswahl |

- Die Funktion "Workstation bei Anmeldung scannen " trägt dazu bei, den Entschlüsselungsprozess zu beschleunigen, wenn Geräte neu gestartet werden. Dateien können entsperrt werden und Dell Encryption kann auf zuvor gesperrte Dateien zugreifen, um sie zu entschlüsseln.

- Um die CPU-Menge zu drosseln und die Auswirkungen der Entschlüsselung auf einen Endpunkt zu verringern, kann ein Kunde die

- Die Einstellung der Workstation-Scanpriorität ist auf "Niedrig" oder "Niedrig" eingestellt (dies erhöht die Zeit, die das Gerät für die Entschlüsselung benötigt, kann jedoch hilfreich sein, um die Auswirkungen auf die Benutzer oder die Ressourcen bei veralteter Hardware zu verringern).

- Mit der Option Aktivierter Policy Viewer können Sie über die lokale Dell Encryption-Konsole überprüfen, dass NutzerInnen und Endpunkte die richtige Policy erhalten, um mit der Entschlüsselung zu beginnen.

- Mit Ausblenden von Überlagerungssymbolen können EndnutzerInnen sehen, welche Dateien noch verschlüsselt sind. Die Option kann aber möglicherweise zu Verwirrung auf Nutzerseite und mehr Helpdesk-Anrufen führen, wenn diese Option bisher in der Kundenumgebung nicht aktiviert war.

- Klicken Sie auf Speichern.

- Um die Policy-Änderungen zu übernehmen, gehen Sie zu Management>Commit.

Abbildung 25: (Nur Englisch) Gehen Sie zu Management > Commit

- Geben Sie einen Kommentar ein und klicken Sie dann auf Policies anwenden.

Abbildung 26: (Nur Englisch) Fügen Sie Kommentare hinzu und wählen Sie "Policies anwenden" aus.

- Wenn NutzerInnen die neuen Policies erhalten, werden sie zu einem Neustart aufgefordert. Der Entschlüsselungsprozess beginnt dann bei der nächsten Anmeldung. Je nach Projektzeitplan können Geräte hier bleiben, wenn sie benötigt werden, und sind nach einigen Tagen zur Deinstallation bereit. Empfehlungen und Verfahren zur Deinstallation finden Sie im Abschnitt „Deinstallation“.

Dell Encryption External Media

- Melden Sie sich bei der Dell Data Security-Konsole an.

Abbildung 27: (Nur Englisch) Melden Sie sich bei der Dell Data Security-Konsole an.

- Navigieren Sie im Dashboard zu Populationen >Nutzergruppen.

Abbildung 28: (Nur Englisch) Navigieren Sie zu Populationen > Nutzergruppen

- Klicken Sie auf Hinzufügen.

Abbildung 29: (Nur Englisch) Klicken Sie auf „Add“.

- Wählen Sie die Gruppe ADMIN-DEFINIERT aus und klicken Sie auf Gruppe hinzufügen.

Abbildung 30: (Nur Englisch) Wählen Sie die Gruppe „ADMIN-DEFINED“ aus und klicken Sie auf „Add Group“.

Abbildung 31: (Nur Englisch) Hinzufügen einer Admin-definierten Nutzergruppe: Meldung „Admin-definiert“

- Wählen Sie auf der Seite für Nutzergruppen die neu erstellte Nutzergruppe aus.

Abbildung 32: (Nur Englisch) Wählen Sie die neu erstellte „User Group“ aus.

- Wählen Sie die Registerkarte Mitglieder aus.

Abbildung 33: (Nur Englisch) Wählen Sie die Registerkarte „Members“ aus.

- Fügen Sie ZielnutzerInnen über Nutzer zur Gruppe hinzufügen oder Mehrere Nutzer aus Datei hochladen (CSV) hinzu.

Abbildung 34: (Nur Englisch) „Add Users to Group“ oder „Upload Multiple Users from File“ (CSV)

- Um eine Entschlüsselungs-Policy zu konfigurieren, klicken Sie auf die Registerkarte Sicherheits-Policies.

Abbildung 35: (Nur Englisch) Klicken Sie auf die Registerkarte „Security Polices“.

- Klicken Sie auf Policy – Windows-Medienverschlüsselung.

Abbildung 36: (Nur Englisch) Klicken Sie auf „Policy-Windows Media Encryption“.

- Deaktivieren Sie die Policy für die Windows-Medienverschlüsselung.

Abbildung 37: (Nur Englisch) Deaktivieren Sie die Policy für die Windows-Medienverschlüsselung

- Klicken Sie auf Speichern.

- Um die Policy-Änderungen zu übernehmen, gehen Sie zu Management >Commit.

Abbildung 38: (Nur Englisch) Gehen Sie zu Management > Commit

- Geben Sie einen Kommentar ein und klicken Sie dann auf Policies anwenden.

Abbildung 39: (Nur Englisch) Fügen Sie Kommentare hinzu und wählen Sie "Policies anwenden" aus.

- Wenn NutzerInnen die neuen Policies erhalten, müssen sie alle verschlüsselten externen Medien anschließen, um den Entschlüsselungsprozess zu starten.

Dell Encryption Personal

- Klicken Sie auf die Start-Schaltfläche und öffnen Sie Dell Encryption.

Abbildung 40: (Nur Englisch) Öffnen Sie „Dell Encryption“.

- Klicken Sie in der Dell Encryption-Konsole auf Erweitert.

Abbildung 41: (Nur Englisch) Klicken Sie auf „Advanced“.

- Klicken Sie auf Standardeinstellungen.

Abbildung 42: (Nur Englisch) Klicken Sie auf „Default Settings“.

- Geben Sie Ihr Verschlüsselungsadministrator-Kennwort ein.

Abbildung 43: (Nur Englisch) Geben Sie Ihr „Encryption Administrator Password“ ein.

- Wählen Sie die Vorlage Verschlüsselung deaktiviert aus und klicken Sie auf Speichern.

Abbildung 44: (Nur Englisch) Wählen Sie die Vorlage „Encryption Disabled“ aus und klicken Sie auf „Save“.

- Klicken Sie unten rechts auf Start und beachten Sie, dass die Entschlüsselungssuche läuft.

Abbildung 45: (Nur Englisch) Entschlüsselung und Suche werden durchgeführt.

- Wenn Sie verschlüsselte Wechselmedien haben, schließen Sie sie an, damit diese entschlüsselt werden können.

Dell Encryption Self-Encrypting Drive Manager

Deaktivieren des selbstverschlüsselnden Laufwerks mithilfe einer Policy

- Melden Sie sich bei der Dell Data Security-Konsole an.

Abbildung 46: (Nur Englisch) Melden Sie sich bei der Dell Data Security-Konsole an.

- Navigieren Sie im Dashboard zu Bestückungen >Endpunktgruppen.

Abbildung 47: (Nur Englisch) Navigieren Sie zu Bestückungen > Endpunktgruppen

- Klicken Sie auf Hinzufügen.

Abbildung 48: (Nur Englisch) Klicken Sie auf „Add“.

- Wählen Sie die Gruppe ADMIN-DEFINIERT aus und klicken Sie auf Gruppe hinzufügen.

Abbildung 49: (Nur Englisch) Wählen Sie die Gruppe „ADMIN-DEFINED“ aus und klicken Sie auf „Add Group“.

- Wählen Sie die neu erstellte Endpunktgruppe aus.

Abbildung 50: (Nur Englisch) Wählen Sie die neu erstellte „Endpoint Group“ aus.

- Wählen Sie die Registerkarte Mitglieder aus.

Abbildung 51: (Nur Englisch) Wählen Sie die Registerkarte „Members“ aus.

- Fügen Sie Zielendpunkte über Endpunkt zur Gruppe hinzufügen oder Mehrere Endpunkte aus Datei hochladen (CSV) hinzu.

Abbildung 52: (Nur Englisch) „Add Endpoint to Group“ oder „Upload Multiple Endpoints from File“ (CSV)

- Um den Self-Encrypting Drive Manager zu deaktivieren, wählen Sie Sicherheits-Policies aus.

Abbildung 53: (Nur Englisch) Wählen Sie „Security Policies“ aus.

- Wählen Sie in der Kategorie „Windows-Verschlüsselung“ Selbstverschlüsselndes Laufwerk (SED) aus.

Abbildung 54: (Nur Englisch) Wählen Sie „Self-Encrypting Drive (SED)“ aus.

- Legen Sie für Selbstverschlüsselndes Laufwerk (SED) Aus fest und klicken Sie dann auf Speichern.

Abbildung 55: (Nur Englisch) Legen Sie für „Self-Encrypting Drive (SED)“ „OFF“ fest und klicken Sie dann auf „Save“.

- Um die Policy-Änderung zu bestätigen, gehen Sie zu Management >Commit.

Abbildung 56: (Nur Englisch) Gehen Sie zu Management > Commit

- Klicken Sie auf Policies anwenden.

Abbildung 57: (Nur Englisch) Klicken Sie auf „Commit Policies“.

- Wenn die Endpunkte die neue Richtlinie erhalten, werden sie aufgefordert, herunterzufahren, um den Bildschirm "Self-Encryption Drive Manager" und "Pre-Boot Authentication" zu entfernen.

Dell BitLocker Manager

- Melden Sie sich bei der Dell Data Security-Konsole an.

Abbildung 58: (Nur Englisch) Melden Sie sich bei der Dell Data Security-Konsole an.

- Navigieren Sie im Dashboard zu Bestückungen >Endpunktgruppen.

Abbildung 59: (Nur Englisch) Navigieren Sie zu Bestückungen > Endpunktgruppen

- Klicken Sie auf Hinzufügen.

Abbildung 60: (Nur Englisch) Klicken Sie auf „Add“.

- Wählen Sie die ADMIN-DEFINIERTE Gruppe aus.

- Geben Sie einen Gruppennamen ein und klicken Sie auf Gruppe hinzufügen.

Abbildung 61: (Nur Englisch) Geben Sie einen Gruppennamen im Feld „Group Name“ ein und klicken Sie auf „Add Group“.

- Wählen Sie die neu erstellte Endpunktgruppe aus.

Abbildung 62: (Nur Englisch) Wählen Sie die neu erstellte „Endpoint Group“ aus.

- Wählen Sie die Registerkarte Mitglieder aus.

Abbildung 63: (Nur Englisch) Wählen Sie die Registerkarte „Members“ aus.

- Fügen Sie Zielendpunkte über Endpunkt zur Gruppe hinzufügen oder Mehrere Endpunkte aus Datei hochladen (CSV) hinzu.

Abbildung 64: (Nur Englisch) „Add Endpoint to Group“ oder „Upload Multiple Endpoints from File“ (CSV)

- Um das BitLocker-Management zu deaktivieren oder BitLocker-geschützte Laufwerke zu entschlüsseln, klicken Sie auf die Registerkarte Sicherheits-Policies und dann auf BitLocker-Verschlüsselung.

Abbildung 65: (Nur Englisch) Klicken Sie auf „BitLocker Encryption“.

Wenn Sie BitLocker mit einer anderen Anwendung managen

- Schalten Sie BitLocker-Verschlüsselung auf Nicht gemanagt um.

Abbildung 66: (Nur Englisch) Schalten Sie „BitLocker Encryption“ auf „Not managed“ um.

Zurück zum Anfang

Wenn Sie Laufwerke entschlüsseln wollen

- Ändern Sie für jedes Laufwerk (System, fest oder wechselbar), das auf Verschlüsselung einschalten festgelegt ist, die Auswahl über das Drop-down-Menü auf Verschlüsselung ausschalten.

Abbildung 67: (Nur Englisch) Ändern Sie die Auswahl, um die Verschlüsselung zu deaktivieren.

- Klicken Sie auf Speichern.

- Um die Policy-Änderung zu bestätigen, gehen Sie zu Management >Commit.

Abbildung 68: (Nur Englisch) Gehen Sie zu Management > Commit

- Geben Sie einen Kommentar zu den vorgenommenen Policy-Änderungen ein und klicken Sie dann auf Policies anwenden.

Abbildung 69: (Nur Englisch) Geben Sie einen Kommentar im Feld „Comment“ ein und klicken Sie dann auf „Commit Policies“.

- Sobald der Endpunkt die Policy erhalten hat, managt oder entschlüsselt BitLocker nicht mehr, je nachdem, welche Policy-Änderungen vorgenommen wurden.

Dell Encryption Full Disk Encryption (FDE)

- Melden Sie sich bei der Dell Data Security-Konsole an.

Abbildung 70: (Nur Englisch) Melden Sie sich bei der Dell Data Security-Konsole an.

- Navigieren Sie im Dashboard zu Bestückungen >Endpunktgruppen.

Abbildung 71: (Nur Englisch) Navigieren Sie zu Bestückungen > Endpunktgruppen

- Klicken Sie auf Hinzufügen.

Abbildung 72: (Nur Englisch) Klicken Sie auf „Add“.

- Wählen Sie die Gruppe ADMIN-DEFINIERT aus und klicken Sie auf Gruppe hinzufügen.

Abbildung 73: (Nur Englisch) Wählen Sie die Gruppe „ADMIN-DEFINED“ aus und klicken Sie auf „Add Group“.

- Wählen Sie die neu erstellte Endpunktgruppe aus.

Abbildung 74: (Nur Englisch) Wählen Sie die neu erstellte „Endpoint Group“ aus.

- Wählen Sie die Registerkarte Mitglieder aus.

Abbildung 75: (Nur Englisch) Wählen Sie die Registerkarte „Members“ aus.

- Fügen Sie Zielendpunkte über Endpunkt zur Gruppe hinzufügen oder Mehrere Endpunkte aus Datei hochladen (CSV) hinzu.

Abbildung 76: (Nur Englisch) „Add Endpoint to Group“ oder „Upload Multiple Endpoints from File“ (CSV)

- Um die vollständige Datenträgerverschlüsselung (Full Disk Encryption, FDE) zu deaktivieren, wählen Sie Sicherheits-Policies aus.

Abbildung 77: (Nur Englisch) Wählen Sie „Security Policies“ aus.

- Wählen Sie in der Kategorie „Windows-Verschlüsselung“ „Full Disk Encryption (FDE)“ aus.

Abbildung 78: (Nur Englisch) Wählen Sie „Full Disk Encryption (FDE)“ aus.

- Schalten Sie Full Disk Encryption (FDE) auf Aus und klicken Sie auf Speichern.

Abbildung 79: (Nur Englisch) Schalten Sie „Full Disk Encryption (FDE)“ auf „Off“ und klicken Sie auf „Save“.

- Um die Policy-Änderung zu bestätigen, gehen Sie zu Management >Commit.

Abbildung 80: (Nur Englisch) Gehen Sie zu Management > Commit

- Geben Sie einen Kommentar zu den vorgenommenen Policy-Änderungen ein und klicken Sie auf Policies anwenden.

Abbildung 81: (Nur Englisch) Geben Sie einen Kommentar im Feld „Comment“ ein und klicken Sie dann auf „Commit Polices“.

Dell Encryption

- Dell Encryption BitLocker Manager

- Dell Encryption Full Disk Encryption

- Dell Encryption Personal Edition

- Policy-basierte Verschlüsselung mit Dell Encryption

Ausführen des Dell Data Security Deinstallationsprogramm

Dell Encryption Self-Encrypting Drive Manager

Wie kann ich die Bereitstellung von Dell Encryption Enterprise Self-Encrypting Drive Manager oder Dell Encryption Personal Self-Encrypting Drive Manager aufheben?Dell Encryption External Media

- Anleitung zum Entschlüsseln externer Datenträger, die von Dell Data Security/Dell Data Protection verwaltet werden

- Ausführen des Dell Data Security Deinstallationsprogramm

Dell Security Management Server

Es wird empfohlen, dass Sie die Installationsdateien für Dell Security Management Server Enterprise herunterladen und aufbewahren und zusammen mit Ihrem Datenbankbackup, server_config.xml und secretKeyStore Dateien für den Fall, dass Sie Ihre vorherige Umgebung vollständig wiederherstellen müssen. Die folgenden Schritte stellen sicher, dass Sie Ihre Bereitstellung bei Bedarf wiederherstellen können.

- Fahren Sie die Dell Security Management Server (DSMS)-Proxy-Services und die DSMS Enterprise-Services herunter oder deaktivieren Sie sie.

- Durchführen eines kompletten Backups der Datenbank

- Legen Sie einen sicheren Archivierungsspeicherort für die Dateien und das Datenbankbackup fest (fügen Sie eventuell einen sekundären Speicherort hinzu und stellen Sie sicher, dass die Archivierungsspeicherorte regelmäßig gesichert werden) und speichern Sie Folgendes an diesem Ort:

- Komplettes Datenbankbackup

- DSMS-Installationsprogramm (verwendete Version [da sich die Schemaversionen zwischen DSMS-Versionen ändern können]). Die folgenden Schritte können durchgeführt werden, wenn das DSMS-Installationsprogramm nicht sofort verfügbar ist.

- Laden Sie die gleiche Version von Dell Security Management Server herunter, die Sie in Ihrer Umgebung bereitgestellt haben, siehe Support für Dell Encryption | Seite Treiber und Downloads .

Abbildung 82: (Nur Englisch) Laden Sie Dell Security Management Server herunter.

- Server_config.xml:

Path: <boot drive>:\Program Files\Dell\Enterprise Edition\Compatibility Server\conf

- secretKeyStore:

Path: <boot drive>:\ Program Files\Dell\Enterprise Edition\Compatibility Server\conf

- Deinstallieren von DSMS-Proxyservern

- Deinstallieren Sie DSMS Enterprise Server. Die folgenden Schritte können verwendet werden, um den DSMS Enterprise-Server zu deinstallieren.

Dell Security Management Server Virtual

Dell Security Management Server Virtual ist ein Appliance-basierter Managementserver für Dell Encryption-Produkte. Die eigenständige Beschaffenheit dieser Option macht es unglaublich einfach, Ihre aktuelle Bereitstellung zu sichern und Dateien nach Bedarf in einem Cold Storage oder Offline Storage zu speichern.

Es wird empfohlen, ein Appliance-OVA oder -VMDK herunterzuladen und zusammen mit Ihrem Datenbankbackup aufzubewahren, falls Sie Ihre vorherige Umgebung vollständig wiederherstellen müssen.

- Laden Sie dieselbe Version von Dell Security Management Server Virtual (Hyper-V) oder Dell Security Management Server Virtual (VMware) herunter, die Sie in Ihrer Umgebung bereitgestellt haben. Support für Dell Encryption | Seite Treiber und Downloads .

Abbildung 83: (Nur Englisch) Laden Sie Dell Security Management Server Virtual (Hyper-V) oder Dell Security Management Server Virtual (VMware) herunter.

- Um Hyper-V- oder VMware-Downloadoptionen auswählen zu können, stellen Sie sicher, dass Sie als Betriebssystem entweder VMware ESXi x.x oder Windows Server XXXX auswählen.

- Die aktuelle Version wird immer auf der Hauptseite angezeigt. Wenn eine andere Version benötigt wird, können sie über den Link Ältere Versionen auf der Seite heruntergeladen werden.

- Weitere Informationen zu Backups und Wiederherstellungen finden Sie in Backup und Wiederherstellung von Dell Security Management Server Virtual/Dell Data Protection Virtual Edition.

- Mit den beiden obigen Schritten können Sie Ihren Dell Security Management Server Virtual Edition-Server auf die vorherige Konfiguration wiederherstellen.

An wen kann ich mich wenden, wenn ich Fragen zum Entfernen von Dell Encryption habe?

Der Dell Data Security-Support ist für ProSupport-KundInnen verfügbar. KundInnen können den Artikel Internationale Support-Telefonnummern für Dell Data Security verwenden, um die Support-Telefonnummer und Durchwahl für ihre Region zu ermitteln.

Was kann ich tun, wenn ich immer noch verschlüsselte Windows 7- und Windows 8.1-Geräte habe?

Ab dem 31. Januar 2023 werden Dell Personal Encryption und Dell Enterprise Encryption für Versionen von Microsoft Windows 7, Windows 8 und Windows 8.1 nicht mehr unterstützt. Diese Aktion folgt der Entscheidung von Microsoft, den Support für Windows 7 (ab 14. Januar 2020) und Windows 8 und 8.1 (ab 10. Januar 2023) zu beenden. Es wird empfohlen, Dell Encryption auf diesen Geräten zu deinstallieren oder die Nutzung auf eigenes Risiko fortzusetzen. Weitere Informationen über den Lebenszyklus der Dell Encryption-Software finden Sie in der Produktlebenszyklus-Policy (Ende des Supports/der Nutzungsdauer) für Dell Data Security.

Wann endet die Abdeckung von Dell ProSupport für Software für Dell Encryption-Produkte?

Sie haben durch Ihren aktuellen Vertragskauf Anspruch auf Dell Encryption-Support. Unseren Aufzeichnungen nach beabsichtigen wir, die Unterstützung von Dell Encryption im Kalenderjahr 2026 abzuschließen.

Was geschieht, wenn die Lizenz abläuft?

Alle Dell Encryption-Lizenzen sind unbefristet. Ihre bereitgestellten Geräte und Server können weiterhin ausgeführt werden, wenn sie dafür ausreichend funktionsfähig sind.

Rechtliche Hinweise

Es ist möglich, dass Ihre verschlüsselten Geräte von ausstehenden Rechtsstreitigkeiten betroffen sind. Wir empfehlen, dass Sie sich mit Ihrer Rechtsabteilung in Verbindung setzen und eine Kopie Ihrer Enterprise- oder Virtual Edition-Serverkonfigurationen speichern, damit diese verfügbar sind, falls Jahre später eine Festplatte oder ein Wechselmedium gefunden wird, nachdem Sie aufgehört haben, Dell Data Security-Lösungen zu verwenden. Weitere Informationen zum Sichern und Speichern von Kopien Ihrer Serverkonfigurationen finden Sie oben im Abschnitt Dell Security Management Server oder im Abschnitt Dell Security Management Server Virtual .

Nutzen Sie zur Kontaktaufnahme mit dem Support die internationalen Support-Telefonnummern von Dell Data Security.

Gehen Sie zu TechDirect, um online eine Anfrage an den technischen Support zu erstellen.

Zusätzliche Einblicke und Ressourcen erhalten Sie im Dell Security Community Forum.