Connectrix B-Serie: Die Webbrowser melden "Cipher Mismatch, No Matching Ciphers", wenn sie über HTTPS auf die WebTools-Benutzeroberfläche zugreifen.

概要: AES256-SHA256 (0x3d) und AES128-SHA256 (0x3c) werden für TLS blockiert.

この記事は次に適用されます:

この記事は次には適用されません:

この記事は、特定の製品に関連付けられていません。

すべての製品パージョンがこの記事に記載されているわけではありません。

現象

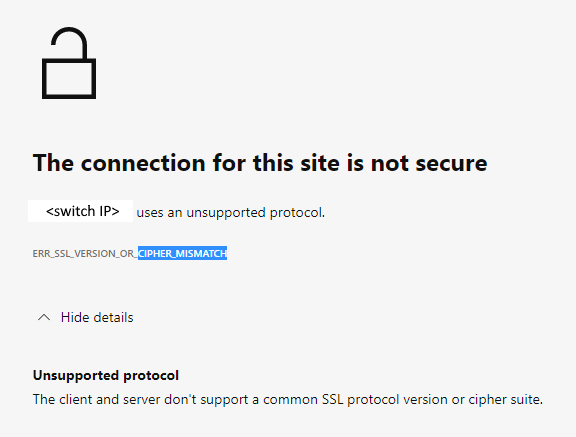

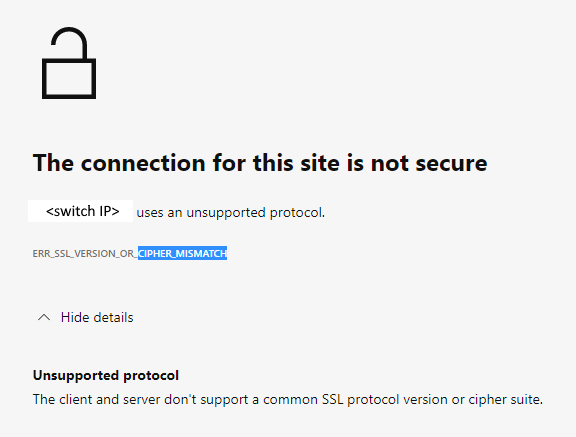

Die Webbrowser (Chrome, New Edge oder Firefox) verweigerten das Öffnen der WebTools über HTTPS.

Die Fehlermeldung enthält "Cipher Mismatch" oder "No Matching Ciphers".

Abbildung 1: Screenshot der Fehlermeldung mit "Connection Not Secure, Unsupported Protocol" (Verbindung nicht sicher, nicht unterstütztes Protokoll)

Der Switch wird in der FOS 8.1- oder 8.2-Firmware ausgeführt.

Die Fehlermeldung enthält "Cipher Mismatch" oder "No Matching Ciphers".

Abbildung 1: Screenshot der Fehlermeldung mit "Connection Not Secure, Unsupported Protocol" (Verbindung nicht sicher, nicht unterstütztes Protokoll)

Der Switch wird in der FOS 8.1- oder 8.2-Firmware ausgeführt.

原因

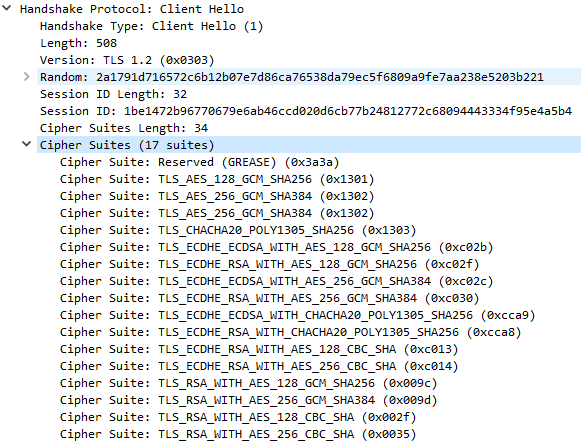

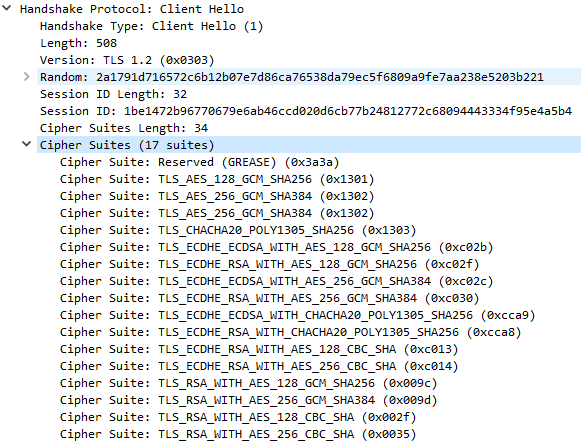

Die Https-Verschlüsselungseinstellung des Switches ermöglicht nur AES256-SHA256 und AES128-SHA256 für TLS 1.2 (die "default_generic" oder "default_strong Vorlagen" von FOS 8.1 oder 8.2).

Der Wireshark-Speicherauszug zeigt an, dass der Client AES256-SHA256 (0x3d) oder AES128-SHA256 (0x3c) nicht akzeptiert, daher schlägt der TLS-Handshake fehl.

Abbildung 2: Screenshot des Wireshark Dump mit Handshake-Fehler

:root> seccryptocfg --show | grep HTTPS HTTPS : !ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!AESGCM:!SSLv3 HTTPS : TLSv1.2 openssl ciphers -v '!ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!AESGCM:!SSLv3' AES256-SHA256 TLSv1.2 Kx=RSA Au=RSA Enc=AES(256) Mac=SHA256 AES128-SHA256 TLSv1.2 Kx=RSA Au=RSA Enc=AES(128) Mac=SHA256

Der Wireshark-Speicherauszug zeigt an, dass der Client AES256-SHA256 (0x3d) oder AES128-SHA256 (0x3c) nicht akzeptiert, daher schlägt der TLS-Handshake fehl.

Abbildung 2: Screenshot des Wireshark Dump mit Handshake-Fehler

解決方法

Ändern Sie die Https-Verschlüsselungseinstellung des Switches, um den Client abzudecken.

Beispiel:

In diesem Beispiel lautet die aktuelle HTTPS-Verschlüsselungseinstellung "! ECDH:! DH:HOCH:-MD5:! CAMELLIA:! SRP:! PSK:! AESGCM: SSLv3"

, um AES256-GCM-SHA384 (0x9d) und AES128-GCM-SHA256 (0x9c) zu aktivieren, entfernen Sie "! AESGCM" aus der Einstellung mit dem Befehl:

Beispiel:

In diesem Beispiel lautet die aktuelle HTTPS-Verschlüsselungseinstellung "! ECDH:! DH:HOCH:-MD5:! CAMELLIA:! SRP:! PSK:! AESGCM: SSLv3"

, um AES256-GCM-SHA384 (0x9d) und AES128-GCM-SHA256 (0x9c) zu aktivieren, entfernen Sie "! AESGCM" aus der Einstellung mit dem Befehl:

seccryptocfg --replace -type https -cipher '!ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!SSLv3'

その他の情報

Zuordnen von OpenSSL-Cipher-Namen (angezeigt im OpenSSL-Befehl) mit CIPher-Namen von CIPHER (angezeigt im Wireshark-Dump) mit dem Mozilla-Dokument, Security/Cipher Suites - MozillaWdomain

対象製品

Connectrix B-Series文書のプロパティ

文書番号: 000213633

文書の種類: Solution

最終更新: 25 8月 2023

バージョン: 5

質問に対する他のDellユーザーからの回答を見つける

サポート サービス

お使いのデバイスがサポート サービスの対象かどうかを確認してください。