Connectrix B-Serien: Nettleserne rapporterer «manglende samsvar mellom koder, ingen samsvarende ciphers» ved tilgang til brukergrensesnittet for WebTools ved hjelp av HTTPS

概要: AES256-SHA256 (0x3d) og AES128-SHA256 (0x3c) er blokkert for TLS.

この記事は次に適用されます:

この記事は次には適用されません:

この記事は、特定の製品に関連付けられていません。

すべての製品パージョンがこの記事に記載されているわけではありません。

現象

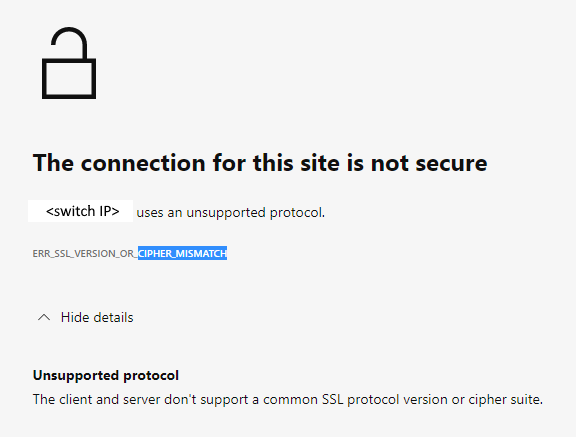

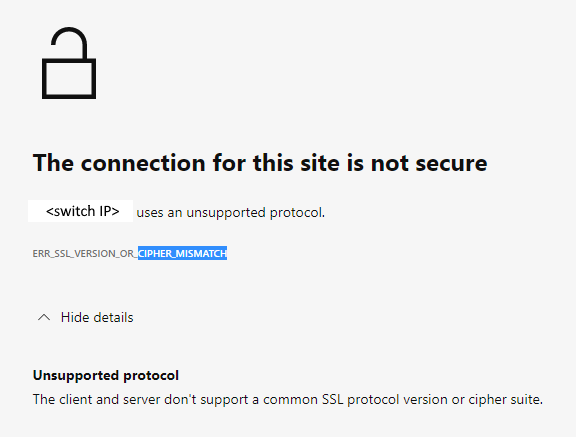

Nettleserne (Chrome, New Edge eller Firefox) har åpnet WebTools ved hjelp av HTTPS.

Feilmeldingen inneholder «Cipher Mismatch» (Cipher Mismatch) eller No Matching Ciphers (Ingen samsvarende ciphers).

Figur 1: Skjermbilde av feilmelding som viser tilkoblingen ikke er sikker, protokoll som ikke støttes

Svitsjen kjører i FOS 8.1- eller 8.2-fastvaren.

Feilmeldingen inneholder «Cipher Mismatch» (Cipher Mismatch) eller No Matching Ciphers (Ingen samsvarende ciphers).

Figur 1: Skjermbilde av feilmelding som viser tilkoblingen ikke er sikker, protokoll som ikke støttes

Svitsjen kjører i FOS 8.1- eller 8.2-fastvaren.

原因

Innstillingen for svitsj-HTTPS-kode tillater bare AES256-SHA256 og AES128-SHA256 for TLS 1.2 ("default_generic" eller "default_strong templates" for FOS 8.1 eller 8.2).

Wireshark-dumpen viser at klienten ikke godtar AES256-SHA256 (0x3d) eller AES128-SHA256 (0x3c), og dermed mislykkes TLS-håndtrykket.

Figur 2: Skjermbilde av Wireshark Dump som viser håndtrykkfeil

:root> seccryptocfg --show | grep HTTPS HTTPS : !ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!AESGCM:!SSLv3 HTTPS : TLSv1.2 openssl ciphers -v '!ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!AESGCM:!SSLv3' AES256-SHA256 TLSv1.2 Kx=RSA Au=RSA Enc=AES(256) Mac=SHA256 AES128-SHA256 TLSv1.2 Kx=RSA Au=RSA Enc=AES(128) Mac=SHA256

Wireshark-dumpen viser at klienten ikke godtar AES256-SHA256 (0x3d) eller AES128-SHA256 (0x3c), og dermed mislykkes TLS-håndtrykket.

Figur 2: Skjermbilde av Wireshark Dump som viser håndtrykkfeil

解決方法

Endre innstillingen for svitsj-HTTPS-kode for å dekke klienten.

Eksempel:

I dette eksemplet er den gjeldende HTTPS-cipher-innstillingen "! ECDH:! DH:HIGH:-MD5:! CAMELLIA:! SRP:! PSK:! AESGCM:! SSLv3 for

å aktivere AES256-GCM-SHA384 (0x9d) og AES128-GCM-SHA256 (0x9c), fjerner du «! AESGCM" fra innstillingen med kommandoen:

Eksempel:

I dette eksemplet er den gjeldende HTTPS-cipher-innstillingen "! ECDH:! DH:HIGH:-MD5:! CAMELLIA:! SRP:! PSK:! AESGCM:! SSLv3 for

å aktivere AES256-GCM-SHA384 (0x9d) og AES128-GCM-SHA256 (0x9c), fjerner du «! AESGCM" fra innstillingen med kommandoen:

seccryptocfg --replace -type https -cipher '!ECDH:!DH:HIGH:-MD5:!CAMELLIA:!SRP:!PSK:!SSLv3'

その他の情報

Tilordne OpenSSL-kodenavn (vist i OpenSSL-kommandoen) med IANA-kodenavn (vises i Wireshark-dump) ved hjelp av Mozilla-dokumentet, Security/Cipher Suites – MozillaWiki

対象製品

Connectrix B-Series文書のプロパティ

文書番号: 000213633

文書の種類: Solution

最終更新: 25 8月 2023

バージョン: 5

質問に対する他のDellユーザーからの回答を見つける

サポート サービス

お使いのデバイスがサポート サービスの対象かどうかを確認してください。