NetWorker: AD over SSL (LDAPS) NMC-aanmelding mislukt met "POST failed with HTTP-ERROR: 500"

摘要: U hebt een externe autoriteit in de NetWorker Management Console (NMC) voor Active Directory (AD) gemaakt met behulp van de optie "LDAP over SSL". De configuratie is geslaagd, maar AD-aanmeldingen mislukken met "POST failed with HTTP-ERROR: 500" (interne serverfout). Dit probleem doet zich voor omdat de LDAP over SSL-optie een interne authc-vlag 'Is active directory' instelt op 'false'. Deze optie moet worden ingesteld op 'true' wanneer de verificatiemethode active directory is. ...

本文章適用於

本文章不適用於

本文無關於任何特定產品。

本文未識別所有產品版本。

症狀

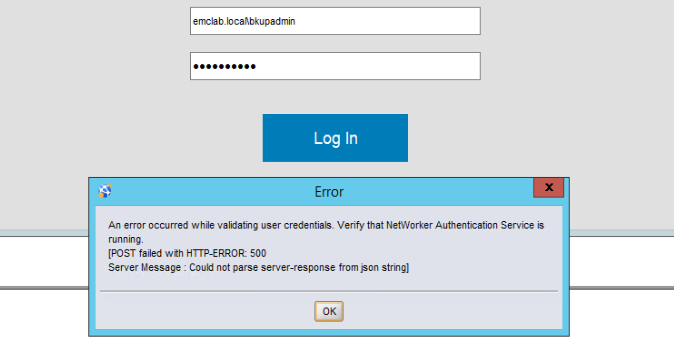

- U hebt een externe autoriteit in de NetWorker Management Console (NMC) voor Active Directory (AD) gemaakt met behulp van de optie "LDAP over SSL".

- De configuratie is geslaagd, maar AD-aanmeldingen mislukken met "POST failed with HTTP-ERROR: 500" (interne serverfout)

原因

Met de LDAP over SSL-optie wordt standaard een interne configuratieparameter 'is active directory' ingesteld op false. Dit betekent dat de configuratie configuratieparameters verwacht van LDAP-server (Linux-LDAP-servers). Aangezien de waarden die zijn ingesteld in de Geavanceerde configuratieparameters AD-specifiek zijn, zal aanmelden mislukken.

root@nwserver:~/#: authc_config -u Administrator -e find-all-configs

Enter password:

The query returns 1 records.

Config Id Config Name

3 AD_over_SSL

root@nwserver:~/#: authc_config -u Administrator -e find-config -D config-id=3

Enter password:

Config Id : 3

Config Tenant Id : 1

Config Name : AD_over_SSL

Config Domain : emclab.local

Config Server Address : ldaps://winsrvr2k16.emclab.local:636/dc=emclab,dc=local

Config User DN : cn=Administrator,cn=users,dc=emclab,dc=local

Config User Group Attribute :

Config User ID Attribute : sAMAccountName

Config User Object Class : user

Config User Search Filter :

Config User Search Path :

Config Group Member Attribute: member

Config Group Name Attribute : cn

Config Group Object Class : group

Config Group Search Filter :

Config Group Search Path :

Config Object Class : objectclass

Is Active Directory : false

Config Search Subtree : true

解析度

Er zijn twee opties beschikbaar.

Optie 1:

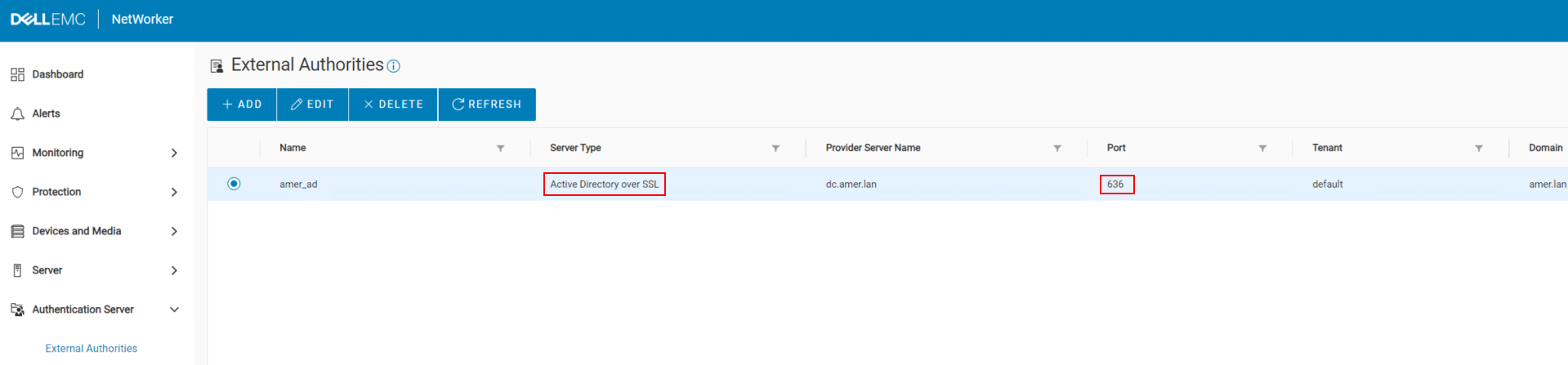

Gebruik de NetWorker Web User Interface (NWUI) om de configuratie bij te werken om AD via SSL te gebruiken.

1. Ga in een webbrowser naar de NWUI: https:// NetWorker_ServerName:9090/nwui

2. Meld u aan als het standaard NetWorker Administrator-account.

3. Ga naar Authentication Server-External>Authorities.

4. Selecteer de externe autoriteitsrepository en klik op Bewerken.

5. Selecteer OP het tabblad Basic ConfigurationAD over SSL in de vervolgkeuzelijst ServerType.

2. Meld u aan als het standaard NetWorker Administrator-account.

3. Ga naar Authentication Server-External>Authorities.

4. Selecteer de externe autoriteitsrepository en klik op Bewerken.

5. Selecteer OP het tabblad Basic ConfigurationAD over SSL in de vervolgkeuzelijst ServerType.

6. Voer het gebruikers-DN-wachtwoord in en klik op Opslaan.

Optie 2:

Werk de configuratie bij met behulp van de opdracht authc_config om 'is active directory: Waar"

1. Verzamel uw config-id:

authc_config -u Administrator -e find-all-configs

2. Werk de waarde 'is active directory' bij naar true:

authc_config -u Administrator -e update-config -D config-id=CONFIG_ID -D config-user-dn-password=BIND_ACCOUNT_PASSWORD -D config-active-directory=y

- U wordt gevraagd om het wachtwoord van het NetWorker Administrator-account in te voeren (verborgen).

- Vervang CONFIG_ID door de configuratie-ID die wordt weergegeven in stap 1.

- Vervang BIND_ACCOUNT_PASSWORD door het wachtwoord voor het account dat wordt gebruikt om AD toe te voegen aan NetWorker.

3 Bevestig dat de wijzigingen zijn ingesteld: authc_config -u Administrator -e find-config -D config-id=CONFIG_ID

root@nwserver:~/#: authc_config -u Administrator -e find-config -D config-id=3

Enter password:

Config Id : 3

Config Tenant Id : 1

Config Name : AD_over_SSL

Config Domain : emclab.local

Config Server Address : ldaps://winsrvr2k16.emclab.local:636/dc=emclab,dc=local

Config User DN : cn=Administrator,cn=users,dc=emclab,dc=local

Config User Group Attribute :

Config User ID Attribute : sAMAccountName

Config User Object Class : user

Config User Search Filter :

Config User Search Path :

Config Group Member Attribute: member

Config Group Name Attribute : cn

Config Group Object Class : group

Config Group Search Filter :

Config Group Search Path :

Config Object Class : objectclass

Is Active Directory : true

Config Search Subtree : true

4. U kunt verificatie bevestigen door de volgende opdracht uit te voeren op uw NetWorker server:

nsrlogin -t TENANT_NAME -d DOMAIN -u AD_USER_NAME

- Vervang TENANT_NAME door de naam van de tenant die in uw configuratie wordt gebruikt. Tenzij u handmatig een tenant hebt gemaakt, is deze standaard ingesteld.

- Vervang DOMEIN door de domeinwaarde die in uw configuratie is ingesteld.

- Vervang AD_USER_NAME door een Active Directory-gebruikersnaam.

- U wordt gevraagd om het wachtwoord in te voeren voor de opgegeven AD-gebruiker.

5. Als dit lukt, voert u het volgende uit: nsrlogout

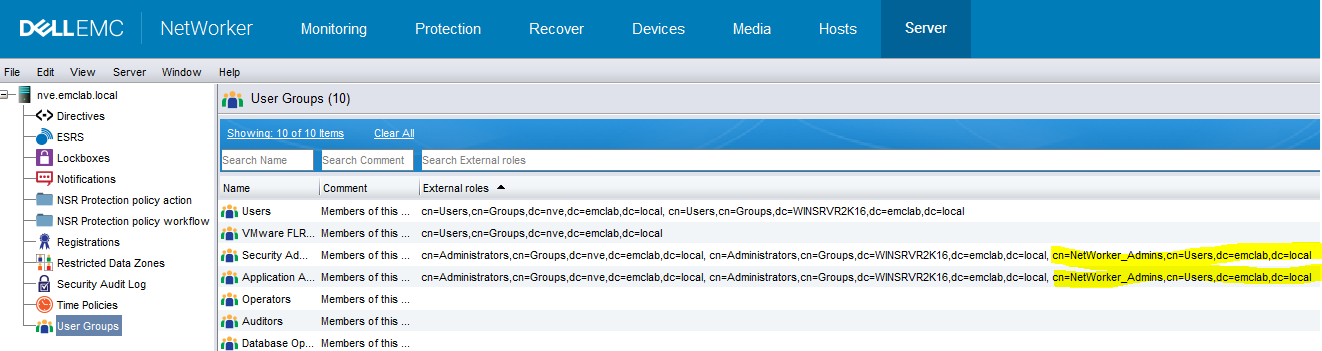

Toegang tot de NetWorker-server vanuit de NMC

U moet de Distinguished Name (DN) van een AD-groep instellen in de NMC-rollen en NetWorker-servergebruikersgroepen voordat u zich kunt aanmelden bij de NMC met uw AD-gebruikers. Dit kan worden gedaan wanneer u bent aangemeld met het standaard administratoraccount:

U kunt zich nu aanmelden bij de NMC met AD-accounts via SSL.

其他資訊

受影響的產品

NetWorker產品

NetWorker Management Console文章屬性

文章編號: 000170865

文章類型: Solution

上次修改時間: 02 6月 2025

版本: 5

向其他 Dell 使用者尋求您問題的答案

支援服務

檢查您的裝置是否在支援服務的涵蓋範圍內。