NetWorker: AD over SSL (LDAPS) NMC-inloggning misslyckas med "POST failed with HTTP-ERROR: 500"

摘要: Du har skapat en extern behörighet i NetWorker Management Console (NMC) för Active Directory (AD) med alternativet "LDAP over SSL". Konfigurationen lyckades men AD-inloggningar misslyckas med "POST failed with HTTP-ERROR: 500 tum (internt serverfel). Det här problemet uppstår eftersom alternativet LDAP över SSL anger flaggan "Is active directory" som "false" för en intern auktoriseringsflagga. Det här alternativet måste ställas in på "true" när autentiseringsmetoden är Active Directory. ...

本文章適用於

本文章不適用於

本文無關於任何特定產品。

本文未識別所有產品版本。

症狀

- Du har skapat en extern behörighet i NetWorker Management Console (NMC) för Active Directory (AD) med alternativet "LDAP over SSL".

- Konfigurationen lyckades men AD-inloggningar misslyckas med "POST failed with HTTP-ERROR: 500 tum (internt serverfel)

原因

Med alternativet LDAP över SSL används som standard en intern konfigurationsparameter som "är active directory" till false. Det innebär att konfigurationen förväntar sig konfigurationsparametrar för LDAP-servern (Linux-baserade LDAP-servrar). Eftersom värdena som anges i de avancerade konfigurationsparametrarna är AD-specifika misslyckas inloggningen.

root@nwserver:~/#: authc_config -u Administrator -e find-all-configs

Enter password:

The query returns 1 records.

Config Id Config Name

3 AD_over_SSL

root@nwserver:~/#: authc_config -u Administrator -e find-config -D config-id=3

Enter password:

Config Id : 3

Config Tenant Id : 1

Config Name : AD_over_SSL

Config Domain : emclab.local

Config Server Address : ldaps://winsrvr2k16.emclab.local:636/dc=emclab,dc=local

Config User DN : cn=Administrator,cn=users,dc=emclab,dc=local

Config User Group Attribute :

Config User ID Attribute : sAMAccountName

Config User Object Class : user

Config User Search Filter :

Config User Search Path :

Config Group Member Attribute: member

Config Group Name Attribute : cn

Config Group Object Class : group

Config Group Search Filter :

Config Group Search Path :

Config Object Class : objectclass

Is Active Directory : false

Config Search Subtree : true

解析度

Det finns två alternativ.

Alternativ 1:

Använd NetWorker-webbanvändargränssnittet (NWUI) och uppdatera konfigurationen för att använda AD via SSL.

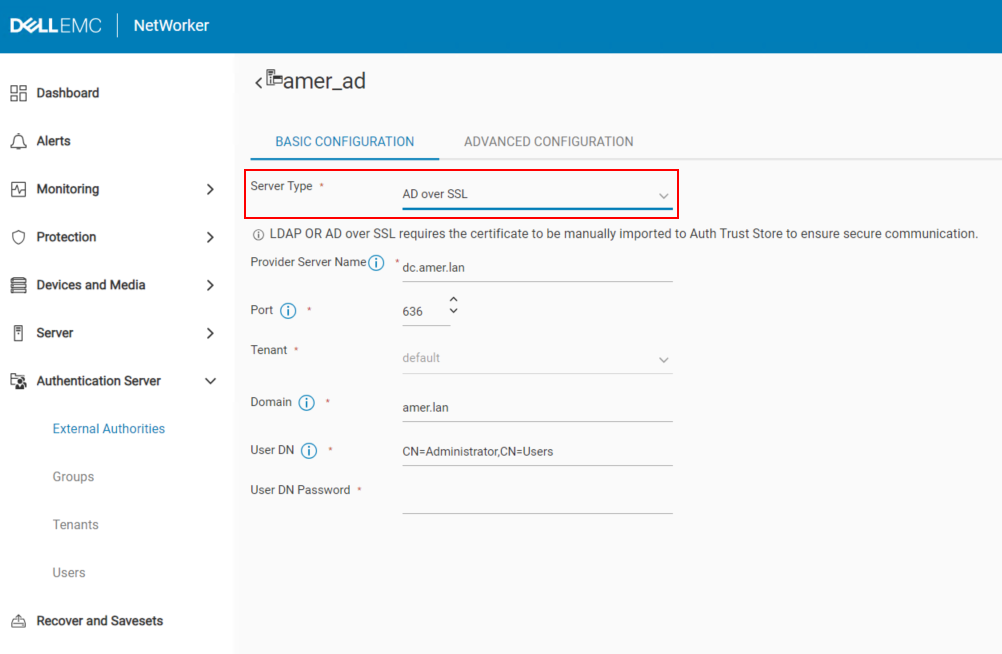

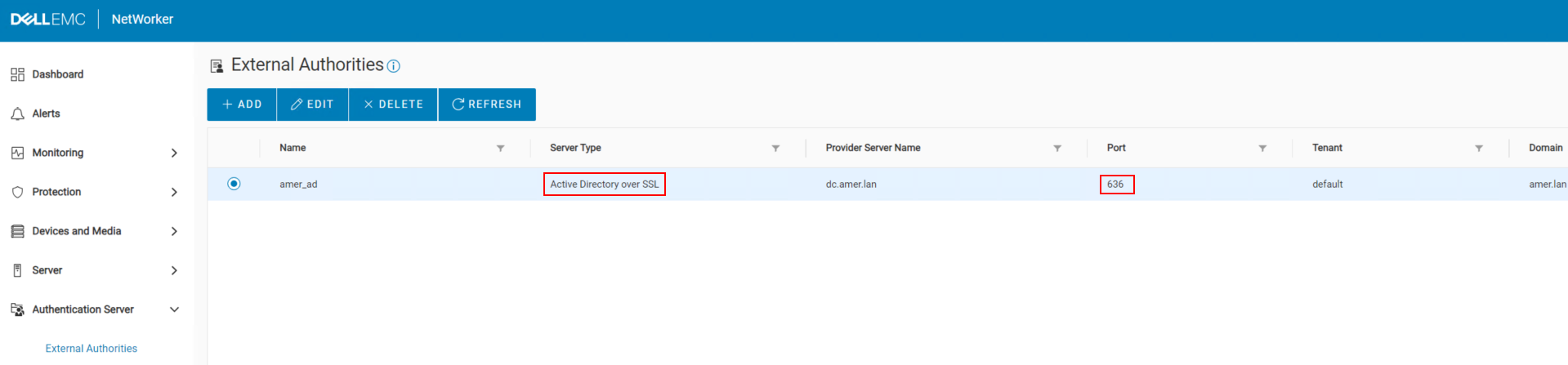

1. I ett webbgränssnitt går du till NWUI: https:// NetWorker_ServerName:9090/nwui

2. Logga in som standardkonto för NetWorker Administrator.

3. Gå till autentiseringsserverns>externa myndigheter.

4. Välj datalager för extern behörighet och klicka på Redigera.

5. På fliken Basic Configuration väljer du AD över SSL i listrutan Server Type.

2. Logga in som standardkonto för NetWorker Administrator.

3. Gå till autentiseringsserverns>externa myndigheter.

4. Välj datalager för extern behörighet och klicka på Redigera.

5. På fliken Basic Configuration väljer du AD över SSL i listrutan Server Type.

6. Ange lösenordet för användar-DN och klicka på Spara.

Alternativ 2:

Uppdatera konfigurationen med hjälp av kommandot authc_config för att ställa in "is active directory: True"

1. Samla in ditt konfigurations-ID:

authc_config -u Administratör -e find-all-configs

2. Uppdatera värdet "is active directory" till lika med true:

authc_config -u Administrator -e update-config -D config-id=CONFIG_ID -D config-user-dn-password=BIND_ACCOUNT_PASSWORD -D config-active-directory=y

- Du uppmanas att ange lösenordet för NetWorker-administratörskontot (dolt).

- Ersätt CONFIG_ID med konfigurations-ID:t som visas i steg 1.

- Ersätt BIND_ACCOUNT_PASSWORD med lösenordet för kontot som används för att lägga till AD i NetWorker.

3 Bekräfta att ändringarna har ställts in: authc_config -u Administrator -e find-config -D config-id=CONFIG_ID

root@nwserver:~/#: authc_config -u Administrator -e find-config -D config-id=3

Enter password:

Config Id : 3

Config Tenant Id : 1

Config Name : AD_over_SSL

Config Domain : emclab.local

Config Server Address : ldaps://winsrvr2k16.emclab.local:636/dc=emclab,dc=local

Config User DN : cn=Administrator,cn=users,dc=emclab,dc=local

Config User Group Attribute :

Config User ID Attribute : sAMAccountName

Config User Object Class : user

Config User Search Filter :

Config User Search Path :

Config Group Member Attribute: member

Config Group Name Attribute : cn

Config Group Object Class : group

Config Group Search Filter :

Config Group Search Path :

Config Object Class : objectclass

Is Active Directory : true

Config Search Subtree : true

4. Du kan kontrollera autentiseringen genom att köra följande kommando på Din NetWorker-server:

nsrlogin -t TENANT_NAME -d DOMAIN -u AD_USER_NAME

- Ersätt TENANT_NAME med namnet på den klientorganisation som används i din konfiguration. Såvida du inte manuellt har skapat en klientorganisation är den standard.

- Ersätt DOMÄN med det domänvärde som angetts i konfigurationen.

- Ersätt AD_USER_NAME med ett Active Directory-användarnamn.

- Du uppmanas att ange lösenordet för den AD-användare som anges.

5. Om det lyckas kör du: nsrlogout

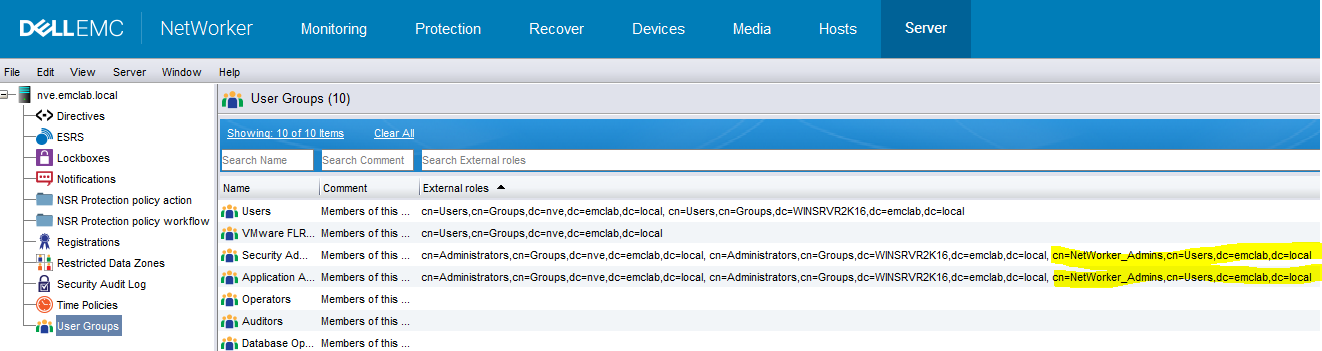

Åtkomst till NetWorker-servern från NMC

Du måste ställa in unikt namn (DN) för en AD-grupp i NMC-roller och NetWorker-serveranvändargrupper innan du kan logga in på NMC med dina AD-användare. Detta kan göras när du är inloggad med standardadministratörskontot:

Du bör nu kunna logga in på NMC med AD-konton via SSL.

其他資訊

受影響的產品

NetWorker產品

NetWorker Management Console文章屬性

文章編號: 000170865

文章類型: Solution

上次修改時間: 02 6月 2025

版本: 5

向其他 Dell 使用者尋求您問題的答案

支援服務

檢查您的裝置是否在支援服務的涵蓋範圍內。