Connectrix: Brocade: LDAP-varmenteen tuominen kytkimeen komentoriviliittymän kautta

Summary: Tässä artikkelissa kerrotaan CSR:n luomiseen, CSR-tiedoston viemiseen ja LDAP-varmenteen tuomiseen kytkimen komentoriviliittymässä.

This article applies to

This article does not apply to

This article is not tied to any specific product.

Not all product versions are identified in this article.

Instructions

1. Näytä komennolla luettelo kytkimen käytettävissä olevista varmenteista.

3. Vie CSR-tiedosto kytkimestä seuraavalla komennolla. Varmista, että FTP-asiakas on valmis siirtoon.

4. Tuo CA:n (root and intermediate) pakettivarmenne.

5. Tuo seuraavaksi mukana toimitettu varmenne palvelinrooliin ja käytä samaa tiedostoa kuin vaiheessa 4.

6. Tuo kytkimen/asiakasohjelman varmenne, joka on viety edellisessä vaiheessa ja jonka varmenteen järjestelmänvalvoja on allekirjoittanut.

>seccertmgmt show --all

Switch_1:FID128:admin> seccertmgmt show -all

ssh private key:

Does not Exist

ssh public keys available for users:

None

Certificate Files:

--------------------------------------------------------------------------------------------------------------------

Protocol Client CA Server CA SW CSR PVT Key Passphrase

--------------------------------------------------------------------------------------------------------------------

FCAP Empty NA Empty Empty Empty Empty

RADIUS Empty Empty Empty Empty Empty NA

LDAP Empty Empty Empty Empty Exist NA

SYSLOG Empty Empty Empty Exist Exist NA

HTTPS NA Exist Exist Exist Exist NA

KAFKA NA Empty NA NA NA NA

ASC NA Empty NA NA NA NA

2. Luo varmenteen allekirjoituspyyntö (.csr) käyttämällä:

>seccertmgmt generate -csr ldapLuodun tiedostonimen tulee päättyä .csr-tunnisteeseen.

3. Vie CSR-tiedosto kytkimestä seuraavalla komennolla. Varmista, että FTP-asiakas on valmis siirtoon.

>seccertmgmt export -csr ldap -protocol ftpPyydä varmenteen järjestelmänvalvojan allekirjoittamaan CSR-tiedosto.

4. Tuo CA:n (root and intermediate) pakettivarmenne.

seccertmgmt import -ca -client ldap

Switch_1:admin> seccertmgmt import -ca -client ldap

Select protocol [ftp or scp]: ftp

Enter IP address: 10.xx.xx.xx

Enter remote directory: /CSR/LDAP

Enter certificate name (must have ".crt" or ".cer" or ".pem" suffix):chain.pem

Enter Login Name: _v800503

Enter Password:

Success: imported ldap client CA certificate [chain.pem].

5. Tuo seuraavaksi mukana toimitettu varmenne palvelinrooliin ja käytä samaa tiedostoa kuin vaiheessa 4.

seccertmgmt import -ca -server ldap

Switch_1:FID128:admin> seccertmgmt import -ca -server ldap

Select protocol [ftp or scp]: ftp

Enter IP address: 10.xx.xx.xx

Enter remote directory: /CSR/LDAP

Enter certificate name (must have ".crt" or ".cer" or ".pem" suffix):chain.pem

Enter Login Name: _v800503

Enter Password:

Success: imported ldap server CA certificate [chain.pem].

6. Tuo kytkimen/asiakasohjelman varmenne, joka on viety edellisessä vaiheessa ja jonka varmenteen järjestelmänvalvoja on allekirjoittanut.

>seccertmgmt import -cert ldap

Switch_1:FID128:admin> seccertmgmtis import -cert ldap

Select protocol [ftp or scp]: ftp

Enter IP address: 10.xx.xx.xx

Enter remote directory: /CSR/LDAP

Enter certificate name (must have ".crt" or ".cer" or ".pem" suffix):FCS50.pem

Enter Login Name: _v800503

Enter Password:

Success: imported ldap switch certificate [FCS50.pem].

Switch_1:FID128:admin> seccertmgmt show -all

ssh private key:

Does not Exist

ssh public keys available for users:

None

Certificate Files:

--------------------------------------------------------------------------------------------------------------------

Protocol Client CA Server CA SW CSR PVT Key Passphrase

--------------------------------------------------------------------------------------------------------------------

FCAP Empty NA Empty Empty Empty Empty

RADIUS Empty Empty Empty Empty Empty NA

LDAP Exist Exist Exist Exist Exist NA

SYSLOG Empty Empty Empty Exist Exist NA

HTTPS NA Exist Exist Exist Exist NA

KAFKA NA Empty NA NA NA NA

ASC NA Empty NA NA NA NAAdditional Information

Ketjuta pää-, ali- ja välivarmenne paketiksi seuraavasti:

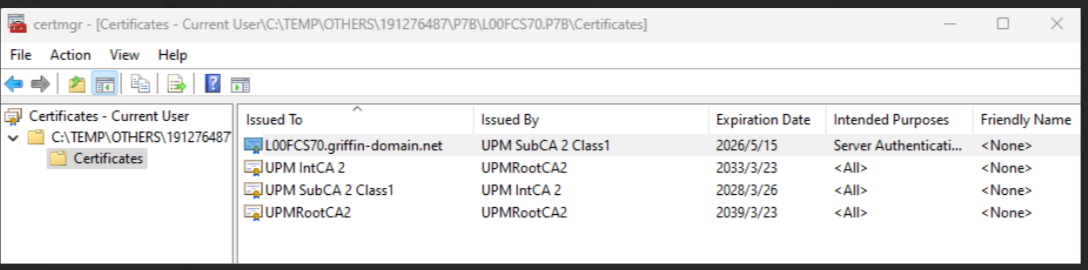

1. Lataa varmenne, joka voi olla .p7b-muodossa. Pura tiedosto ja avaa se kaksoisnapsauttamalla sitä Windowsin varmenteiden hallinnassa.

Esimerkki:

2. Napsauta sub/int/root-tiedostoa napsauttamalla hiiren kakkospainikkeella kaikki tehtävät, vie ja tallenna kanta-64-koodattuna yksitellen ja tallenna tiedostot .PEM-muotoon.

Avaa muistio ja kopioi sisältö sub/int/root-tiedostosta ja yhdistä/ketjuta tiedosto yhdeksi, sub ensin, sitten int ja root viimeiseksi, tallenna PEM-muodossa ja vaihda UNIX EOL:ksi.

Esimerkki:

Affected Products

Connectrix B-SeriesProducts

Connectrix B-Series Fabric OS 9.X, Connectrix B-Series HardwareArticle Properties

Article Number: 000226132

Article Type: How To

Last Modified: 20 Jun 2024

Version: 1

Find answers to your questions from other Dell users

Support Services

Check if your device is covered by Support Services.