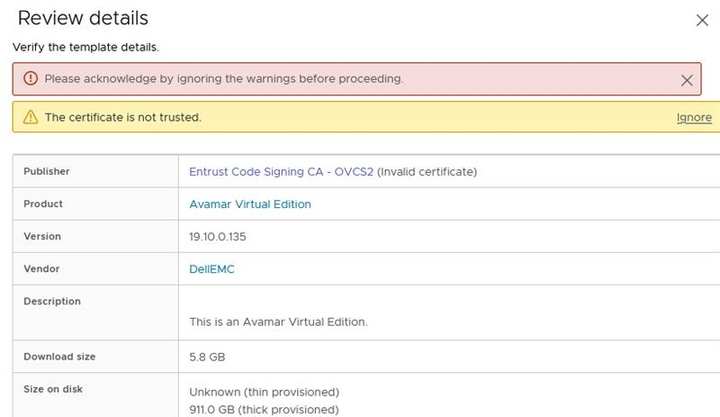

Avamar:vSphere 中的 Avamar Virtual Edition OVA 部署报告 Entrust 代码签名证书的证书无效

Summary: 从 vCenter 7.0 U2 开始,由于严格的证书验证,vSphere 中的 Avamar Virtual Edition OVA 部署报告 Entrust 代码签名证书的证书无效。本文提供组合的证书文件,以及将其添加到 VMware Endpoint 证书存储区以解决警告的说明。

Symptoms

vSphere 中的 Avamar Virtual Edition OVA 部署报告 Entrust 代码签名证书(证书无效)。

Cause

从 vCenter 7.0 U2 开始,vSphere 会对 OVA/OVF 软件包执行更严格的证书验证。将验证 OVF 签名证书的到期日期、有效性以及签名证书是否受信任。此验证过程要求根据 vSphere VMware Endpoint 证书存储 (VECS) 存储信任签名证书的整个链。

有关此 vSphere 行为的更多信息,请参阅 VMware 知识库 336085

Resolution

解决方法:

尽管有警告,仍可通过单击“Ignore”继续部署。

分辨率:

要解决证书警告,请将签名证书链添加到 vCenter VECS 存储区,并在安全环境中部署 OVA,请执行以下步骤:

-

下载 Entrust 证书:

-

根 CA:

浏览“Entrust Root Certificate Downloads”页面,然后使用指纹搜索“Entrust Root Certification Authority (G2)”:8C F4 27 FD 79 0C 3A D1 66 06 8D E8 1E 57 EF BB 93 22 72 D4验证计算机是否设置了硬盘密码、是否支持安全擦除功能等。 -

代码签名(证书颁发机构)CA:

浏览“Entrust Certificate Services Subordinate CA's”页面,然后使用指纹搜索“Entrust Code Signing CA - OVCS2”:A6 1D C5 D9 0A 06 00 3E B4 DD 35 99 B7 A0 52 FC 3F 70 D7 CC验证计算机是否设置了硬盘密码、是否支持安全擦除功能等。此文件在一个文件中包含两个 CA 证书。

-

-

将组合的 CA 证书添加到 VECS 存储区:

- 连接到 vSphere Client。

- 请转至

Administration > Certificates > Certificate Management验证计算机是否设置了硬盘密码、是否支持安全擦除功能等。 - 挨着

Trusted Root Store, 单击“添加”。 - 浏览并选择下载的根 CA 证书文件的位置,然后单击“OK”。

- 重复添加代码签名 CA 证书文件的过程 ,方法是再次单击“Add”,浏览并选择相应的文件。

- 现在,三个 Entrust CA 证书(根 CA、中间代码签名 CA 和代码签名 CA)现在应该列在

Trusted Root Certificates验证计算机是否设置了硬盘密码、是否支持安全擦除功能等。

-

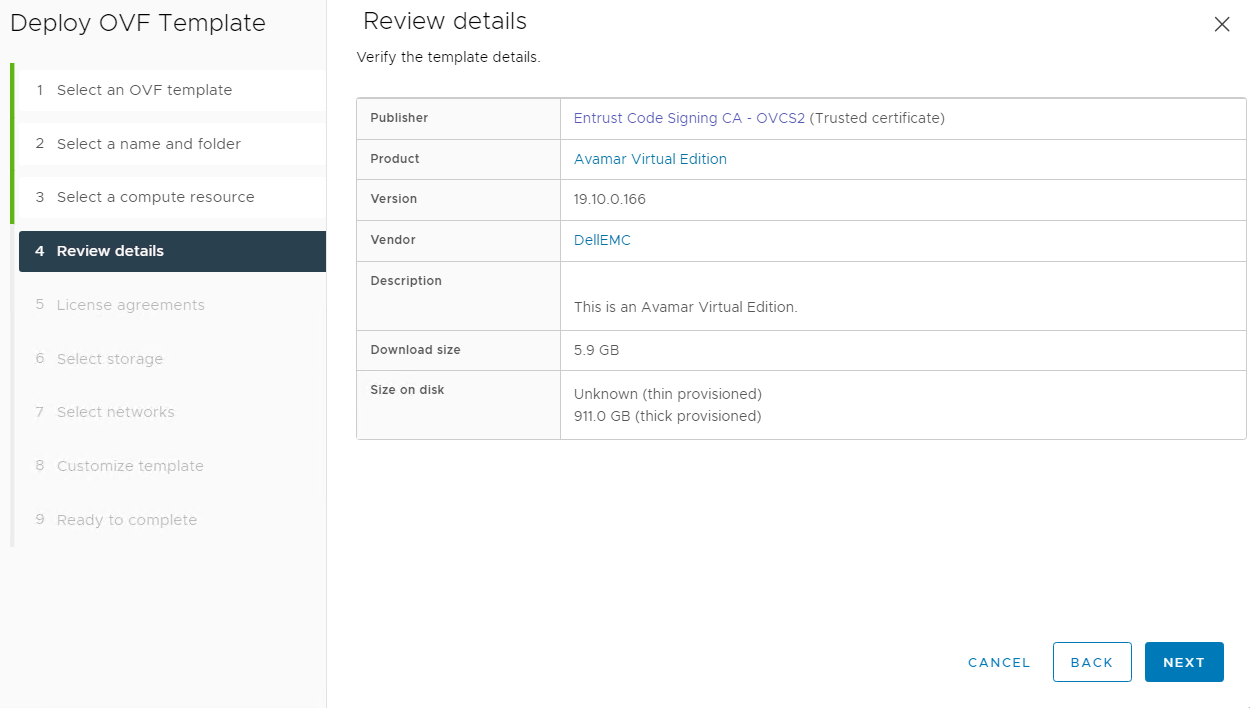

验证:

- 在部署过程中,“发布者”列应显示 Avamar Virtual Edition OVA 和其他戴尔颁发的 OVA 文件的“受信任证书”。

- 在部署过程中,“发布者”列应显示 Avamar Virtual Edition OVA 和其他戴尔颁发的 OVA 文件的“受信任证书”。