E2E-tilkobling: Gateway for sikker tilkobling frakoblet

Summary: Denne artikkelen forklarer hvordan du løser feilen: Gateway for sikker tilkobling er frakoblet.

Instructions

Hvis en gateway for sikker tilkobling viser statusen "frakoblet" i SCG-webgrensesnittet, kan ikke støtte opprette innringingstilkoblinger til enheter som administreres av den gatewayen. Hvis Secure Connect Gateway mangler, forstyrres dataoverføringen fra enheter (for eksempel hjemsamtaler, CloudIQ-data, enhetstelemetri og logger) til Dell EMC.

Hvordan dette ser ut:

Fra SCG-webgrensesnittet:

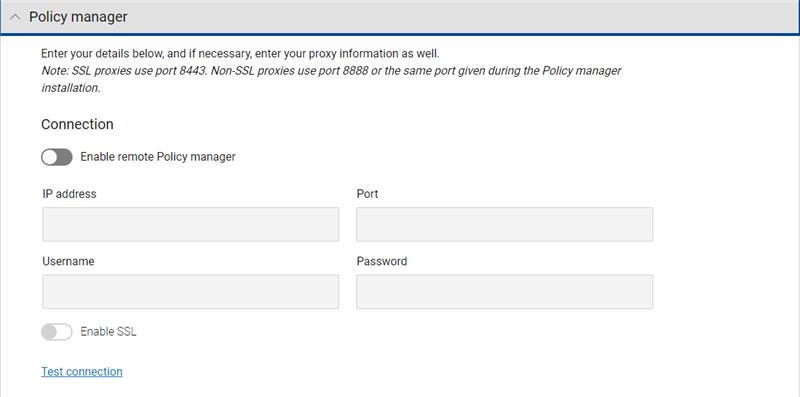

- Hvis det er aktuelt, kontrollerer du konfigurasjonene for proxy-serveren og Policy Manager i innstillingene > Miljøkonfigurasjon

Klikk på "Test tilkobling"

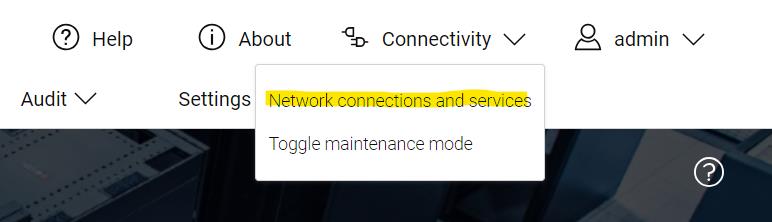

2. Kjør nettverks- og tjenestetestene fra webgrensesnittet. Tilkobling > : Nettverkstilkoblinger og -tjenester > : Bla nedover, og klikk på "Test Connection"

3. Hvis noen av tjenestene er i en "mislykket" tilstand, starter du ved å starte Secure Connect Gateway på nytt. Fra SCG CLI utsteder du kommandoen - omstart

Når gatewayen er tilkoblet igjen, logger du på webgrensesnittet på nytt og kontrollerer tjenestestatusen.

4. Hvis nettverkstesten mislyktes med noen av pingene til Dell Enterprise- og GAS-servere, åpner du en kommandolinjeøkt til SCG og telnet vertene som ikke klarte ping.

Logg på din valgte SSH-klient (dvs. Putty) ved hjelp av root-legitimasjon. Kjør deretter et telnet på vertene/portene som mislyktes i pingen i nettverkstesten ovenfor.

Eksempel:

telnet esrs3-core.emc.com 443

Eller

telnet esrs3-coredr.emc.com 8443

Du kan også telnet Dell-serverens IP-adresser, dvs.

telnet 10.191.26.13 443

Tips: Hvis telnet nekter tilkoblingen ved målretting av vertsnavnet til serveren, men kobles til når IP-adressen til serveren målrettes, ligger problemet i kundens DNS-konfigurasjon.

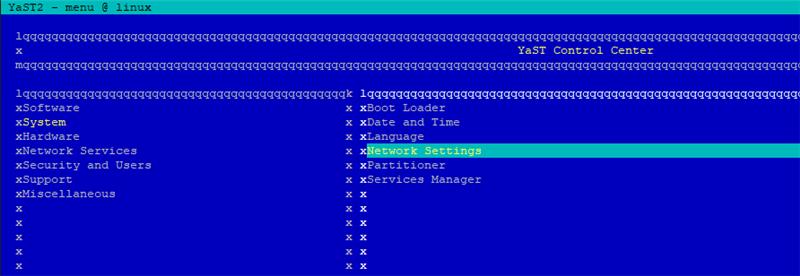

Du kan sjekke DNS-konfigurasjonen i yast2-menyen.

type yast2 > navigate to system > network settings > Hostname/DNS

Kontroller at de riktige DNS IP(-ene) er angitt i feltet ovenfor. Få kunden til å validere statusen for DNS-en.

I tillegg til telnet kan TSE bruke:

curl -kv

Kommando for å teste SSL/TLS-tilkoblingen til et angitt endepunkt og vise detaljert informasjon om SSL-sertifikatet som brukes.

Se følgende eksempler der Dell Enterprise-serverne er rettet mot port 443 og 8443:

curl -kv https://esrs3-core.emc.com:443 curl -kv https://esrs3-coredr.emc.com:443 curl -kv https://esrs3-core.emc.com:8443 curl -kv https://esrs3-coredr.emc.com:8443

Potensielle utganger av

curl -kv

kommando og hva de betyr:

- Hvis SSL/TLS-tilkoblingen er vellykket, viser utdataene SSL-sertifikatinformasjon og HTTP-svaret fra serveren. HTTP-svaret skal være en 200 OK-statuskode, noe som indikerer at tilkoblingen var vellykket.

- Hvis SSL/TLS-tilkoblingen mislykkes, viser utdataene en feilmelding som angir årsaken til feilen. Dette kan skyldes et ugyldig SSL-sertifikat, manglende samsvar mellom vertsnavnet og sertifikatet, eller andre problemer med SSL/TLS-konfigurasjon, for eksempel SSL-dekryptering på kundens nettverk (SSL-kontroll er ikke kompatibel med SCG og vil føre til at nettverkstrafikken blir avvist av Dells serverdel).

- Hvis serveren ikke kan nås, vil utdataene vise en feilmelding som indikerer at tilkoblingen ikke kunne opprettes.